بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

چطور تبلیغات آینده با ما حرف میزند، نه به ما؟

تا همین چند سال پیش، تبلیغات بیشتر شبیه فریاد بود. برندها با صدای بلند پیام خود را تکرار میکردند تا شاید در میان انبوه صداها شنیده شوند. اما در دنیای امروز، این روش دیگر جواب نمیدهد.

کاربران یاد گرفتهاند فریادها را نشنوند. آنها از پیامهایی که بهجای گفتوگو، دستور میدهند...

22/08/1404 - 16:30

SQL با NoSQL چه تفاوتهایی دارند؟

حمیدرضا تائبی

کارگاه

زبان پرسوجوی ساختیافته SQL سرنام (Structured Query Language)، یک زبان برنامهنویسی است که برای مدیریت و عملیات بر روی دیتابیسهای رابطهای (Relational Database) استفاده میشود. SQL در دهه ۱۹۷۰ توسط دو محقق از شرکت IBM به نامهای دونالد د. چمبرلین (Donald D. Chamberlin) و...

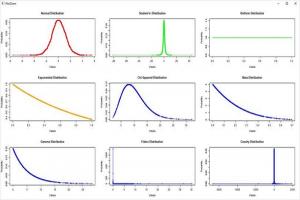

کتابخانههای پایتون برای کار با توزیع های احتمال

حمیدرضا تائبی

کارگاه, برنامه نویسی

توزیع احتمال یک تابع است که مقادیر مختلف یک متغیر تصادفی را به احتمالات مشخصی نسبت میدهد. به عبارت دیگر، توزیع احتمال مشخص میکند که هر مقدار ممکن از یک متغیر تصادفی با چه احتمالی رخ میدهد. توزیع احتمال میتواند به صورت تابع احتمال یا تابع چگالی احتمال تعریف شود.

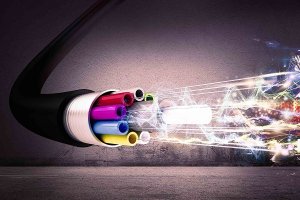

راهنمای آشنایی با کابلهای شبکه مورد استفاده در مراکز داده و شبکههای کامپیوتری

گزارش آگهی

کابلهای شبکه به دو دسته کلی کابلهای مسی و کابلهای الیاف نوری تقسیم میشوند. هر کدام از این دستهها دارای انواع مختلفی از کابلها هستند و برای کاربردهای مختلفی مورد استفاده قرار میگیرند. در این مقاله قصد داریم به طور اجمالی با این کابلها و کاربرد آنها در شبکههای کامپیوتری...

هوش منبع باز (Open-source intelligence) چیست و به چه اطلاعاتی اشاره دارد؟

حمیدرضا تائبی

عصرشبکه

هوش باز (OSINT) سرنامOpen-source intelligence به معنی استفاده از منابع عمومی و آزاد برای جمعآوری و تحلیل اطلاعات است. این منابع میتوانند شامل منابعی مانند سایتهای وب، شبکههای اجتماعی، رسانههای خبری، گزارشات دولتی و غیره باشند.

شماره 266 ماهنامه شبکه با پرونده ویژه پردازش زبان طبیعی منتشر شد

اخبار, هوش مصنوعی

در سرمقاله شماره 266 ماهنامه شبکه در ادامه سری مقالات هوش مصنوعی، این بار موضوع مرگ و دغدغههای اگزیستانسیال مورد بررسی قرار گرفت، در فصل هوش مصنوعی بررسی میشود که چرا هوش مصنوعی به مهمترین فناوری قرن تبدیل شده است، در فصل فناوری شبکه با فناوری ویپ (VoIP) آشنا میشوید، در فصل...

دکوراتورها در پایتون و نحوه پیادهسازی آنها

حمیدرضا تائبی

کارگاه

دکوراتورها (Decorators) در پایتون، نوعی از توابع هستند که میتوانند برای تغییر رفتار یک تابع یا کلاس، به کار رود. این تغییرات میتوانند شامل افزودن عملکرد به یک تابع، تغییر ورودی یا خروجی یک تابع، و یا تغییر رفتار یک کلاس باشند. دکوراتورها با استفاده از کاراکتر @ به تابع یا کلاس...

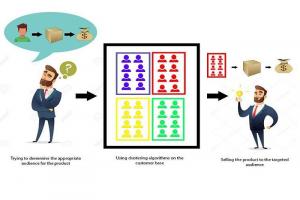

تحلیل خوشهای (Cluster Analysis) در دنیای هوش مصنوعی به چه معنا است؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه

تحلیل خوشهای (Cluster Analysis)، یک روش آماری است که برای دستهبندی دادهها به گروههای مشابه استفاده میشود. در این روش، دادهها بر اساس شباهتها و ویژگیهایشان به یکدیگر دستهبندی و به گروههای خوشهای تقسیم میشوند. هدف از انجام تحلیل خوشهای، دستهبندی دادههای پیچیده به...

راهنمای آشنایی با ساختارهای داده در پایتون

حمیدرضا تائبی

کارگاه, برنامه نویسی

در پایتون، ساختار دادهها شامل مجموعهها، انواع رشتهها، لیستها، دیکشنریها، تاپلها، صفها و پشتهها هستند. هر یک از این ساختارها دارای ویژگیها و عملیاتهای مخصوص به خود هستند که برای مدیریت و پردازش دادهها در پایتون مورد استفاده قرار میگیرند. هر یک از ساختارهای داده در...

هوش مصنوعی در خدمت نسل ششم شبکههای ارتباطی

پرونده ویژه

با استقرار شبکههای نسل پنجم، سازمانهای فعال در حوزه تصویب استانداردها، خطمشیها و فناوریها، فرآیند طراحی شبکههای نسل ششم را آغاز کردند، زیرا شبکههای نسل ششم در مقایسه با اسلاف خود پیچیدگیهای بیشتری دارند و در نتیجه به زمان، هزینه و تلاشهای مدیریتی بیشتری نیاز دارند. از...

نسل ششم شبکههای ارتباطی چه مزایا و معایبی دارد؟

پرونده ویژه

هنگامی که صحبت از فناوریهای جدید، بهویژه در حوزه مخابرات به میان میآید، اولین پرسشی که ناخودآگاه به ذهن خطور میکند، مزایا و معایبی است که این فناوریها در اختیار ما قرار میدهند. در این مقاله، قصد داریم بهطور اجمالی، مزایا و معایب و فناوریهای زیربنایی را که اجازه پیاده...

بازیافت حافظه (garbage collection) در زبانهای برنامهنویسی به چه معنا است؟

حمیدرضا تائبی

کارگاه

بازیافت یا جمعآوری زباله (Garbage collection) یک فرآیند خودکار است که در زبانهای برنامهنویسی با قابلیت مدیریت حافظه، به منظور جمعآوری و حذف اشیاء بدون استفاده از حافظه استفاده میشود. هنگامی که یک برنامهنویس اشیایی را ایجاد میکند، این اشیاء در محدوده حافظه قرار میگیرند و...

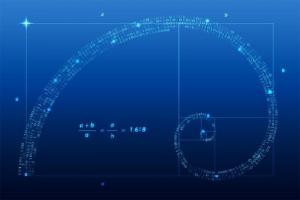

بررسی انواع روشهای محاسبه سری فیبوناچی + راهحلهای برنامهنویسی

حمیدرضا تائبی

کارگاه

سری فیبوناچی یکی از مهمترین سریهای عددی در ریاضیات است که با استفاده از اعضای قبلی خود تعریف میشود. برای محاسبه این سری، میتوان از روشهای مختلفی استفاده کرد. در این مقاله قصد داریم با برخی از این روشها آشنا شویم.

صفحهها

تماشا کنید: مصاحبه اختصاصی با دکتر محمد جواد بابایی، فعال و متخصص در ساخت و توسعه مراکز داده کشور و پروژه ملی DCAS

پروژه ملی DCAS بهعنوان نظام ممیزی و رتبهبندی مراکز داده کشور، یکی از مهمترین برنامههای زیرساختی حوزه فناوری اطلاعات است که بر اساس مصوبه ۲۴۷ کمیسیون تنظیم مقررات شکل گرفته و دبیرخانه آن در سازمان نظام صنفی رایانهای مستقر است.

ایشان با اشاره به ۲۰ سال تجربه در حوزه مراکز...

منصور گنجی

05/07/1404 - 14:00

راهنمای خرید مودم باسیم ارزان بازار ایران در سال 99

آزاده نعیمی

فناوری شبکه, راهنمای خرید

خرید یک دستگاه مودم پله اول برای اتصال به شبکه جهانی اینترنت است. اگر قصد دارید فقط یک دستگاه را به مودم وصل کنید، همچنین فکر میکنید امواج وایرلس برای سلامتی شما مضر است و ترجیح میدهید به وسیله کابل شبکه به مودم خود متصل شوید نیازی نیست برای مودمهای با قابلیت بالا هزینه کنید...

Cable Broadband چیست

حمیدرضا تائبی

فناوری شبکه

در حالی که شرکتهای مخابراتی محلی و راه دور تلاش میکنند DSL را به عنوان بهترین روش دسترسی به اینترنت معرفی کرده و مصرفکنندگان را تشویق کنند از این مکانیزم استفاده کند، با این وجود شرکتهای کابلی نیز گزینههای ارتباطی خود را پیشنهاد میکنند. این گزینه اینترنت کابلی باند پهن (...

آشنایی با بهترین مدارک تخصصی مرتبط با شبکههای بیسیم

فناوری شبکه

آمارها نشان میدهند که سازمانها و شبکههای بزرگ تصمیم گرفتهاند به سراغ فناوریهای کاربردیتری همچون فیبرنوری، 5G و شبکههای بیسیم مجازی بروند تا زیرساختهای ارتباطی با مشکلات کمتری روبرو شوند. همین مسئله باعث شده تا بازار کار متخصصان شبکههای بیسیم حسابی داغ شود و فرصتهای...

سوئیچ مدیریتی (Managed switch) چیست

فناوری شبکه

یک سوئیچ غیرمدیریتی، یک مکانیزم ساده نصب را با حداقل گزینههای پیکربندی ارائه کرده و هیچ آدرس آیپی اختصاصی ندارد. سوئیچ های غیر مدیریتی بسیار گران هستند، اما قابلیتهای آنها محدود است و نمیتوانند از VLAN پشتیبانی کنند. در سوی دیگر، سوئیچ های مدیریتی قرار دارند که میتوان از...

تسهیم کردن (Multiplexing) در شبکه به چه معنی است

حمیدرضا تائبی

فناوری شبکه

در لغت تسهیم کردن (Multiplexing) به معنای سهمبندی کردن است. تکنیک تسهیمبندی (تسهیمسازی) به شبکهها اجازه میدهد تا دادههای بیشتری را روی پهنای تعیین شده ارسال کنند. برای حمل سیگنالهای چندگانه، کانال رسانه بهطور منطقی به چندین کانال کوچکتر یا زیر کانال تقسیم میشود. تسهیم...

معمار ابر کیست و چگونه یک معمار ابر شویم

فناوری شبکه

رشد فناوری اطلاعات به ویژه در سالهای اخیر، سبب شده که تخصصها و حرفههای جدیدی به دنیای کسب و کار معرفی شوند. از آن جمله میتوان به عنوان شغلی اشاره کرد که شاید برای خیلی از مردم ناشناخته است: این شغل کمتر شناخته شده معمار ابر (Cloud Architect) است. گسترش فضاهای ابری و محبوبیت...

ستون فقرات اینترنت چیست و چگونه کار میکند؟

فناوری شبکه

در هر لحظه اینترنت حجم عظیمی از ترافیک حاصل از تبادل اطلاعات بین کامپیوترها را توليد میکند و اطمینان از این که این حجم از ترافیک به درستی به مقصد خود در گوشه و کنار جهان تحویل داده شود، نیاز به ارتباط مجموعه گستردهای از شبکههای پرسرعت با یکدیگر دارد که به عنوان ستون فقرات...

همه چیز درباره کابلهای فیبر نوری، مشکلات و استانداردها

حمیدرضا تائبی

فناوری شبکه

کابل فیبر نوری یا به عبارت دیگر فیبر، شامل یک یا چند رشته شیشهای یا پلاستیکی (شفاف و انعطافپذیر) است که درون یک محفظه عایق قرار گرفته است. در ادامه مطلب با انواع کابلهای فیبر نوری و استانداردهای آنها آشنا میشوید.

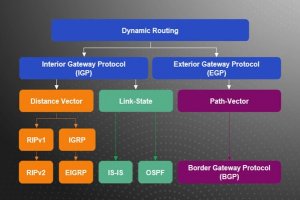

آشنایی با پروتکلهای مسیریابی پر کاربرد در دنیای شبکه

حمیدرضا تائبی

فناوری شبکه

پروتکلهای مسیریابی با هدف ساخت جداول مسیریابی و تصمیمگیری در ارتباط با مسیریابی به کار گرفته میشوند. در دنیای شبکه پروتکلهای مسیریابی مختلفی وجود دارند، حال آنکه پروتکلهای OSPF، EIGRP، IGRP و IS-IS معروفتر و پر کاربردتر از نمونههای مشابه هستند. این پروتکلها به دو گرول...

مهندس شبکه کیست و چگونه یک مهندس شبکه خبره شویم

حمیدرضا تائبی

فناوری شبکه

مهندسان شبکه بازار کار خوبی دارند و به نسبت مشاغل موجود در صنایع مختلف خطر از دست دادن موقعیت شغلی آنها را تهدید نمیکند. بهطور مثال، برخی از شرکتها ممکن است برای کاهش هزینهها توسعهدهندگان حرفهای وب را استخدام نکنند و به جای آنها افراد آشنا با سامانههای مدیریت محتوا را...

نقش هوش مصنوعی در دستیابی به حداکثر ظرفیت شبکهها

فناوری شبکه, هوش مصنوعی

هنر ظریف و پیچیده تخصیص پهنای باند در شبکههای امروزی تنها در سایه بهکارگیری فناوریها و ابزارهای نوین امکانپذیر است. هوش مصنوعی و یادگیری ماشین میتوانند به بهترین و دقیقترین شکل ممکن نیازهای یک شبکه را پیشبینی کنند.

Optane چیست و چگونه مراکز داده با بارکاری حجیم را متحول میکند

فناوری شبکه

Optane فناوری ابداعی اینتل به خوبی میتواند شکاف میان حافظههای DRAM و ذخیرهسازهای فلش NAND را پر کند. فناوری فوق اجازه میدهد با هزینهای کمتر از حافظههای سنتی سرعت سیستمهای کامپیوتری، ایستگاههای کاری و مراکز داده که حجم زیادی از داده را پردازش میکنند افزایش دهید.

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

افزونه المنتور چیست و چه کاربردی دارد؟

المنتور یک افزونه صفحهساز وردپرس است که به شما امکان میدهد صفحات وب را بدون نیاز به کدنویسی طراحی کنید. این افزونه با استفاده از رابط کاربری کشیدن و رها کردن (Drag & Drop) به شما امکان میدهد عناصر مختلف را به راحتی در صفحات خود قرار دهید و آنها را سفارشی کنید. المنتور...

حمیدرضا تائبی

28/02/1404 - 13:10

48 منبع رایگان برای علاقهمندان به برنامهنویسی

برنامه نویسی

اگر به برنامه نویسی علاقه مندید و به دنبال منابع خوب رایگان میگردید؛ اگر به آینده کودکتان اهمیت میدهید و به دنبال راهی آسان برای آموزش برنامه نویسی به او میگردید این مطلب برای شماست. در ادامه به معرفی 48 منبع رایگان برنامه نویسی پرداختیم. با شبکه همراه باشید.

21 گرایش پر رونق و کم رونق دنیای برنامه نویسی (بخش دوم)

محسن آقاجانی

کارگاه, برنامه نویسی

در این مقاله فهرستی از پررونقترینهای دنیای برنامهنویسی و آنها که دیگر چندان مورد استقبال این حوزه از فناوری نیستند را مورد بررسی قرار دادیم. البته به این نکته توجه کنید که این فهرست ممکن است مورد تأیید همه کارشناسان نباشد، اما همین اختلاف سلیقهها برنامهنویسی را به یک حرفه...

21 گرایش پررونق و کمرونق دنیای برنامهنویسی (بخش اول)

کارگاه, برنامه نویسی

در این مقاله فهرستی از پررونقترینهای دنیای برنامهنویسی و آنها که دیگر چندان مورد استقبال این حوزه از فناوری نیستند را مورد بررسی قرار دادیم. البته به این نکته توجه کنید که این فهرست ممکن است مورد تأیید همه کارشناسان نباشد، اما همین اختلاف سلیقهها برنامهنویسی را به یک حرفه...

سادهترین زبانهای برنامهنویسی ویژه افراد تازهکار

کارگاه, برنامه نویسی

یادگیری یک زبان برنامهنویسی در نگاه نخست کمی دلهرهآور است و شاید فرآیند پیچیدهای به نظر برسد، اما واقعیت این است که هر انسانی قادر است برنامهنویسی را یاد بگیرد. با توجه به تنوع و کثرت منابع آنلاین و آفلاین، انجمنها و گروههای برنامهنویسی و حتی شبکههای اجتماعی کاربران به...

چه آیندهای پیش روی زبان محبوب پیاچپی است؟

حمید رضا تائبی

کارگاه, برنامه نویسی

بیشک سال گذشته برای جامعه پیاچپی با خبرهای خوشی به پایان رسید، بهواسطه آنکه نگارش 7.1 این زبان بهطور رسمی عرضه شد. در حالی که در ابتدا بسیاری از توسعهدهندگان بر این باور بودند که نگارش 7.1 یک بهروزرسانی کوچک بوده و بهمنظور برطرف کردن تعدادی از مشکلات ارائه شده است، اما...

نسخه کاملی از ویژوال استودیو 2017 برای مک عرضه شد

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

در جریان برگزاری بیلد امسال مایکروسافت سرانجام نسخه رسمی ویژوال استودیو مک را برای دوستداران پلتفرم مک عرضه کرد. نسخهای که از هم اکنون در اختیار توسعهدهندگان پلتفرم مک قرار گرفت، به آنها اجازه خواهد داد همانند همتایان ویندوزی خود برنامههای کاربردی را طراحی کنند.

منابع آنلاین رایگانی که شما را یک طراح وب میکنند

حمیدرضا تائبی

کارگاه, برنامه نویسی

زمانی که به سراغ فناوریها و زبانهای جدیدی میروید، ممکن است در وهله اول و در ارتباط با پیدا کردن منابع غنی و سرشار از اطلاعات کمی دلهره داشته باشید. به طوری که همواره سعی میکنید منابع گزینش شدهای را انتخاب کنید. بر همین اساس طراح فول استکی به نام براندون مورلی در گیتهاب...

رایگان دانلود کنید: کتاب الکترونیکی «کتاب در کتاب»

شایان حدادی

برنامه نویسی, دانلود

اگر به موضوعات: اینترنت اشیا، هوش مصنوعی، سیستم عامل، برنامه نویسی و امنیت علاقهمندید، این کتاب برای شماست.دانلود این کتاب برای اعضای سایت شبکه رایگان است.

۹ منبع آنلاین و رایگان آموزش برنامهنویسی

حمیدرضا تائبی

کارگاه, برنامه نویسی

مدیران و حتا کارمندان موفق یک سازمان به خوبی میدانند که باید از حداقل دانش برنامهنویسی برخوردار باشند. این دانش به آنها کمک میکند تا مسائل را به خوبی درک کرده و قدرت تحلیل خوبی به دست آورند. در دنیای کسب و کار امروزی بخش عمدهای از مدیران بزرگ با این دانش آشنایی دارند و...

برنامهنویسی را بر فراز ابرها تجربه کنید

حمیدرضا تائبی

عصرشبکه, برنامه نویسی

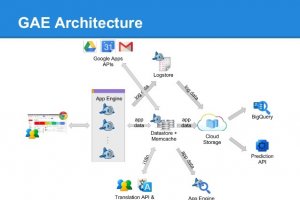

موتور اجرای برنامه گوگل (Google App Engine)، یک پلتفرم در قالب زیر ساخت است که یک بستر رایانش ابری را برای طراحی و میزبانی برنامههای تحت وب در اختیار کاربران قرار میدهد. بهطوری که تمامی فرآیندهای آمادهسازی یک برنامه در مراکز دادهای انجام میشود که از سوی گوگل مدیریت می...

برای اولین بار رایانش کوانتومی در دسترس عموم قرار گرفت + لینک دسترسی رایگان

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

آیبیام برای اولین بار به مردم اجازه داد به صورت رایگان به سریعترین فناوری محاسباتی از طریق وب دسترسی داشته باشند. برای این منظور آیبیام سایتی طراحی کرده است که در ارتباط با رایانش کوانتومی قرار دارد. این سایت دسترسی مردم به یک کامپیوتر کوانتومی پنج کیوبیتی را امکانپذیر می...

گوگل و امآیتی زبان برنامهنویسی مخصوص کودکان را توسعه میدهند

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

نزدیک به یک هفته پیش کنفرانس توسعهدهندگان گوگل برگزار شد. محصولاتی که گوگل در این کنفرانس از آنها رونمایی کرد، به خوبی چشمانداز این شرکت را در سالهای آتی به تصویر کشاندند. از پلتفرم ویژه واقعیت مجازی گرفته تا دستیار دیجیتالی صوتی محور و برنامه پیامرسان هوشمند همگی بر پایه...