بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

چطور تبلیغات آینده با ما حرف میزند، نه به ما؟

تا همین چند سال پیش، تبلیغات بیشتر شبیه فریاد بود. برندها با صدای بلند پیام خود را تکرار میکردند تا شاید در میان انبوه صداها شنیده شوند. اما در دنیای امروز، این روش دیگر جواب نمیدهد.

کاربران یاد گرفتهاند فریادها را نشنوند. آنها از پیامهایی که بهجای گفتوگو، دستور میدهند...

22/08/1404 - 16:30

علم دادهها چه نقشی در معماری موتورهای توصیهکننده دارد؟

پرونده ویژه

موتورهای توصیهگر (Recommendation Engines)، فناوریها یا به عبارت دقیقتر، ابزارهایی هستند که با استفاده از الگوریتمها و مدلهای مختلف، به کاربران پیشنهادهای شخصیسازیشده ارائه میدهند. هدف اصلی این سیستمها، کمک به کاربران در دسترسی به محتوا، محصولات و خدماتی است که با سلیقه...

مدیریت ریسک در امنیت سایبری چیست و شامل چه مراحلی است؟

امنیت

مدیریت ریسک (Risk Management) در امنیت سایبری، فرآیندی است که به شناسایی، ارزیابی، کنترل و مدیریت ریسکهای مرتبط با امنیت اطلاعات و سیستمهای سایبری یک سازمان میپردازد. هدف اصلی این فرآیند، کاهش خطرات و آسیبپذیریهای امنیتی و حفاظت از اطلاعات یک سازمان در برابر تهدیدات سایبری...

آشنایی با 8 توزیع آماری مهم که باید در مورد آنها اطلاع داشته باشید

کارگاه

بهطور معمول، دانشجویان و دانشآموزان رشتههای ریاضی، آمار و علوم کامپیوتر و البته متخصصان هوش مصنوعی باید نگاه جدی به مباحث ریاضی و بهویژه آمار داشته باشند. یکی از سرفصلهای مهم و کلیدی که این گروه از دانشپژوهان باید اطلاعات کافی در مورد آن داشته باشند تا بتوانند نمره قبولی...

شبکههــا و پلتفرمهای اجتماعی چه نقش و تاثیری بر سلامت روان نسل Z دارند؟

عصرشبکه

پژوهش انجامشده توسط موسسه مککینزی نشان میدهد که مشکلات سلامت روان در نسل زد (نسلی که در طول سالهای 1995 تا 2010 متولد شدهاند.) به نسبت نسلهای دیگر بیشتر است. آیا شبکههای اجتماعی و فناوری به نسل زد آسیب میزنند یا به کمک آنها میآیند؟ در پژوهشی که توسط کانا انوموتو و...

علم دادهها چیست و چرا در آینده نزدیک به آن نیاز داریم؟

پرونده ویژه

علم دادهها (Data Science) شاخهای از هوش مصنوعی است و بر پایه این ایده پدید آمده که ماشینها میتوانند با حداقل دخالت انسان از دادهها بیاموزند، الگوها را شناسایی کنند و بر اساس آن تصمیمگیری کنند. به بیان دقیقتر، علم دادهها، رشتهای تخصصی مبتنی بر علوم کامپیوتر و آمار است که...

راهنمای آشنایی با شبکههای رادیویی و کاربرد آنها

حمیدرضا تائبی

فناوری شبکه

شبکههای رادیویی ستون فقرات ارتباطات بیسیم مدرن هستند. این فناوری که از اواخر قرن نوزدهم آغاز شد، امکان انتقال اطلاعات از طریق امواج الکترومغناطیسی را بدون نیاز به کابل فراهم کرد. از پخش برنامههای رادیویی سرگرمکننده تا ارتباطات اضطراری در شرایط بحرانی، شبکههای رادیویی نقشی...

آینده بازار کار به چه سمتوسویی در حال حرکت است؟

عصرشبکه

همانطور که دنیای فناوری در حال تغییر و تحول است، بازار کار نیز به مرور دستخوش تغییراتی میشود. دورنمای دنیای کار موضوع مهمی است که نهتنها مدیران عامل و سازمانها باید در مورد آن اطلاع داشته باشند، بلکه اقتصاددانان و دولتها نیز باید شناخت دقیقی در مورد آن داشته باشند و بدانند...

راهکارهای هوشمند سیسکو برای صنعت نفت و گاز

حمیدرضا تائبی

فناوری شبکه

صنعت نفت و گاز یکی از مهمترین و پیچیدهترین صنایع جهان است که نقش کلیدی در اقتصاد جهانی ایفا میکند. این صنعت با چالشهای متعددی از جمله بهینهسازی فرآیندها، مدیریت ایمن منابع، کاهش هزینهها، و رعایت الزامات زیستمحیطی مواجه است. در این میان، فناوریهای هوشمند و دیجیتالسازی به...

خوشهبندی در دادهکاوی چه انواعی دارد و چگونه پیادهسازی میشود؟

پرونده ویژه

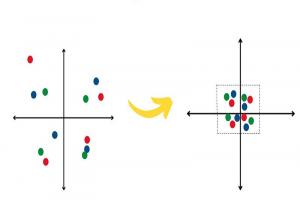

خوشهبندی (Clustering) روشی برای تقسیمبندی مجموعهای از دادهها به خوشههای مشابه یا همنوع است. هدف اصلی خوشهبندی، دستهبندی دادهها به گروههایی است که اعضای هر گروه به یکدیگر شباهت بیشتری داشته باشند و گروهها با یکدیگر متفاوت باشند. در خوشهبندی، الگوریتمهای مختلفی برای...

آشنایی با 7 نوع هوش مصنوعی پرکاربرد

هوش مصنوعی

نمیتوان این موضوع را انکار کرد که جهان در حال حاضر با هوش مصنوعی کار میکند. بسیاری از صنایع در حال انطباق با تغییرات جدید هستند و مجبور شدهاند تغییراتی در زیرساختهای کلیدی خود اعمال کنند تا بتوانند از مزایای درخشان هوش مصنوعی در حوزه کاری خود استفاده کنند. هوش مصنوعی دیگر...

مدیریت و حاکمیت هویت چیست و چرا سازمانها به آن نیاز دارند؟

امنیت

مدیریت و حاکمیت هویت (IGA سرنام Identity Governance & Administration) یک چارچوب مدیریتی است که برای شناسایی، کنترل و محافظت از هویت افراد در سازمان استفاده میشود. IGA شامل مجموعهای از رویهها، سیاستها و ابزارهایی است که برای اطمینان از این که افراد مجاز به منابع سازمان...

شبکه گسترده (WAN) چیست؟

حمیدرضا تائبی

فناوری شبکه

شبکه ناحیه گسترده WAN یا Wide Area Network که به فارسی شبکه گسترده نامیده میشود، مجموعهای از شبکههای ارتباطی است که در یک منطقه جغرافیایی گسترده، مانند چند شهر، استان یا حتی کشورها، پراکنده شدهاند. به عبارت سادهتر، شبکه گسترده، شبکهای است که شبکههای کوچکتر را به هم متصل...

صفحهها

تماشا کنید: مصاحبه اختصاصی با دکتر محمد جواد بابایی، فعال و متخصص در ساخت و توسعه مراکز داده کشور و پروژه ملی DCAS

پروژه ملی DCAS بهعنوان نظام ممیزی و رتبهبندی مراکز داده کشور، یکی از مهمترین برنامههای زیرساختی حوزه فناوری اطلاعات است که بر اساس مصوبه ۲۴۷ کمیسیون تنظیم مقررات شکل گرفته و دبیرخانه آن در سازمان نظام صنفی رایانهای مستقر است.

ایشان با اشاره به ۲۰ سال تجربه در حوزه مراکز...

منصور گنجی

05/07/1404 - 14:00

مجازیساز KVM چیست، چگونه پیادهسازی میشود و چرا مورد توجه کارشناسان شبکه است؟

فناوری شبکه

امروزه، راهحلهای مجازیساز مورد توجه همه شرکتها، توسعهدهندگان و تیمهای برنامهنویسی قرار دارند، زیرا قابلیتهای درخشانی در اختیار آنها قرار میدهند. با اینحال، راهحلهای ارائهشده توسط شرکتهای مختلف یکسان نیستند و هر یک مزایا و معایب خاص خود را دارند. در این میان خرید...

آنتیویروس تحت شبکه چیست و چه ویژگیهایی دارد؟

حمیدرضا تائبی

فناوری شبکه, امنیت

آنتیویروس تحت شبکه (Network-based Antivirus) یا همان NVA، یک ساز و کار امنیتی است که در سطح شبکه عمل میکند و برای تشخیص و پیشگیری از تهدیدات بدافزاری استفاده میشود. در شرایطی که آنتیویروسهای سنتی رویکرد مشخصی دارند و هنگامی که روی سیستمهای میزبان (Host-based) نصب میشوند...

پروتکلهای مسیریابی چه نقشی در شبکههای کامپیوتری دارند؟

فناوری شبکه

در شبکههای کامپیوتری، پروتکلهای مسیریابی برای ارسال بستههای داده از یک شبکه به شبکه دیگر یا از یک مسیریاب به مسیریاب دیگر استفاده میشوند. با اینحال، برخی از آنها خاصمنظوره هستند و تنها در شبکههای خاصی استفاده میشوند. در این مقاله با مهمترین و پرکاربردترین پروتکلهای...

چرا مجازیسازی سرور به شرکتها در کاهش هزینهها کمک میکند؟

فناوری شبکه

مجازیسازی سرور، فناوری قدرتمندی است که به شرکتها امکان میدهد با استفاده از برخی فناوریهای نرمافزارمحور، چند ماشین مجازی را بر روی تعداد محدودی سرور فیزیکی اجرا کنند. در این روش، سختافزار سرور از طریق یک لایه نرمافزاری به چند ماشین مجازی تقسیم میشود و هر ماشین مجازی به...

اوپناستک (OpenStack) چیست و چرا رایانش ابری را متحول خواهد ساخت؟

فناوری شبکه

اوپناستک محبوبترین پلتفرم منبعباز فضای ابری است و در چند سال اخیر بهشکل قابل توجهی مورد توجه سازمانها قرار گرفته است. گزارشی که موسسه Statista در سال 2021 میلادی منتشر کرد، نشان داد نزدیک به 30 درصد شرکتها و سازمانها در جهان از اوپناستک در زیرساخت فناوری اطلاعات خود...

برترین ابزارهای مشاهدهپذیری سال 1402 مخصوص کارشناسان شبکه

فناوری شبکه

امروزه، بیشتر کارشناسان شبکه و تیمهای توسعه نرمافزار از یک معماری میکروسرویس استفاده میکنند که آنها را قادر میسازد تا برنامههای خود را در محیطهای توزیعشده مستقر کنند. اگرچه این موضوع فرآیند ساخت، ارائه و مقیاسبندی برنامهها را آسانتر میکند، اما میتواند پیگیری و عیب...

میزبانی اختصاصی وب چه مزایا و معایبی برای سازمانها بههمراه دارد؟

حمیدرضا تائبی

فناوری شبکه

میلیاردها وبسایت در اینترنت وجود دارند و خدمات متنوعی به کاربران ارائه میدهند. هر یک از این وبسایتها بسته به خدماتی که ارائه میکنند، نیازمند نوع خاصی از میزبانی (Hosting) هستند. یافتن بهترین نوع میزبانی وب برای ارائه خدمات مطلوب به کاربران، یکی از موضوعات چالشبرانگیزی است...

10 گواهینامه پردرآمد فناوری اطلاعات در سال 1402

دانش کامپیوتر, فناوری شبکه

در بازار کار فناوری اطلاعات، یکی از بهترین راهها برای متمایز شدن از دیگران، کسب گواهینامههای تخصصی است. گواهینامههای فناوری اطلاعات به افراد کمک میکنند تا شغل دلخواه خود را سریعتر پیدا کنند و از طرفی شانس متقاضیان برای احراز موقعیتهای شغلی برتر را افزایش میدهند.

دامین کنترلر و اکتیو دایرکتوری چه تفاوتی با یکدیگر دارند؟

حمیدرضا تائبی

فناوری شبکه

اکتیو دایرکتوری (Active Directory) و دامین کنترلر (Domain Controller) از مولفههای کلیدی و مهم سیستم عامل ویندوز هستند که در محیط شبکه استفاده میشوند. اکتیو دایرکتوری، یک سرویس توزیع شده است که برای مدیریت و کنترل دسترسی کاربران، سرویسها و منابع در یک شبکه مبتنی بر سیستم عامل...

مرکز داده مجازی چیست و چگونه پیادهسازی میشود؟

حمیدرضا تائبی

فناوری شبکه

مرکز داده مجازی (Virtual Data Center) یک زیرساخت مجازیسازی است که به شرکتها و سازمانها امکان میدهد تا منابع محاسباتی، شبکه و ذخیرهسازی را به صورت منطقی و مجازی در اختیار داشته باشند. در یک مرکز داده مجازی، ماشینهای مجازی، شبکههای مجازی و ذخیرهسازی مجازی بر روی یک زیرساخت...

ده شغل پردرآمد دنیای شبکه در سال 1402

فناوری شبکه

شبکههای کامپیوتری و بهطور کلی فناوری اطلاعات، حوزههای روبهرشدی هستند که بازار کار خوبی را برای متخصصان این حوزه بهوجود آوردهاند. با توجه به اینکه همه شرکتها به شبکههای کامپیوتری نیاز دارند، در نتیجه بازار کار این گروه از متخصصان فناوری اطلاعات خوب است. علاوه بر این،...

وظایف سرپرستان سرور در زمینه مدیریت سرورها چیست؟

حمیدرضا تائبی

فناوری شبکه

سرور قلب تپنده شبکههای سازمانی است و نقش کلیدیای در میزبانی برنامههای وبمحور دارد. به همین دلیل، مدیریت سرور برای تداوم عملیات تجاری و انجام سریعتر کارها توسط کاربران ضروری است. با اینحال، مدیریت سرور پیچیده است و به دانش فنی بالایی نیاز دارد. هر دو بخش سختافزار و نرم...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

مقایسه قیمت و حجم اینترنت ثابت TD-LTE ده شرکت ارائهدهنده این سرویس

الناز قنبری

تعرفه اینترنت

در حال حاضر فناوری اینترنت TD-LTE پرسرعتترین اینترنت در سطح دنیا است و هنوز تکنولوژی دیگری با این سرعت در دنیا وجود دارد. اگر قصد خرید سرویس اینترنت ثابت TD-LTE را دارید و نمیدانید کدام شرکت را انتخاب کنید در ادامه به مقایسه حجم و قیمت شرکتهای ارائه دهنده اینترنت TD-LTE...

بسته اینترنت ترکیبی ایرانسل چیست و انواع آن کدام است؟

تعرفه اینترنت

سرویس بستههای ترکیبی ایرانسل برای مشترکان این امکان را ایجاد می کند تا به اندازه احتیاجشان در مکالمه ، پیام کوتاه و اینترنت به صورت سفارشی و مناسب خط خود ، یک بسته مخصوص ایجاد نمایند. در ادامه به نحوهی فعالسازی و خرید بستههای ترکیبی ایرانسل اشاره شده است.

معرفی بستههای مکالمه همراه اول

الناز قنبری

تعرفه اینترنت

امکان استفاده از بسته های مقرون به صرفه مکالمه ی درون شبکه برای مشترکین همراه اول فراهم شده است. مشترکین میتوانند با شماره گیری کد دستوری که ادامه مطلب اشاره شده است، این بسته ها را فعال نمایند.

راهنمای فعالسازی اینترنت چندکاربره ایرانسل

الناز قنبری

راهنمای خرید, تعرفه اینترنت

ایرانسل برای خانوادهها، تیمها یا افرادی که مصرف اینترنت بالایی دارند سرویس اینترنت پرسرعت چندکاربره طراحی کرده است، با این بسته اینترنت پرسرعت چندکاربره میتوانید با خرید تنها یک بسته بنا به نیاز هر یک از اعضای خانواده یا دوستانتان به آنها حجم اینترنت اختصاص دهید. در ادامه...

معرفی و راهنمای استفاده از بسته مکالمه ایرانسل

الناز قنبری

تعرفه اینترنت

مشترکان دائمی و اعتباری ایرانسل میتوانید با خرید هر یک از بسته مکالمه، هزینههاییشان را مطابق با الگوی مصرفتان کاهش دهند. در این مطلب به سرویسهای مکالمه ایرانسل از قبیل . تعرفهها و بستههای مکالمه، بستههای ویژه مکالمه ایرانسل،پیام گیر صوتی ایرانسل، تماس از طریق VOLTE،...

مقایسه قیمت و حجم اینترنت ADSL هشت شرکت برتر اینترنتی - آبان 99

الناز قنبری

تعرفه اینترنت

اگر قصد خرید سرویس اینترنت ثابت را دارید و نمیدانید کدام شرکت ارائه دهنده اینترنت را انتخاب کنید و اگر قیمت بستههای اینترنتی برایتان مهم است و میخواهید نسبت به مبلغ پرداختی بیشترین حجم اینترنت را دریافت کنید، ما در جدول ادامه مطلب بستههای اینترنتی 9 شرکت اینترنتی کشور را از...

کد دستوری اینترنت ارزان و بهصرفه همراه اول

الناز قنبری

تعرفه اینترنت

کدهای دستوری (USSD) به صورت کاملا رایگان در اختیار مشترکین سیم کارت های اعتباری و دائمی همراه اول قرار گرفته است. در ادامه مطلب به کد دستوری اینترنت ارزان و بهصرفه همراه اول و سایر خدمات همراه اول با کد دستوری اشاره شده است.

بسته های اینترنت ارزان همراه اول

تعرفه اینترنت

اگر به دلیل شیوع بیماری کرونا مجبور هستید که کارهای اداری خود را به صورت دورکاری و اینترنتی دنبال کنید یا ساعات زیادی را در خانه سپری می کنید قطعا مصرف اینترنت شما افزایش پیدا کرده است، بی شک به دنبال خرید بسته های اینترنت ارزان و بهصرفه می باشید، در ادامه مطلب به معرفی بسته...

چگونه مصرف آزاد اینترنت همراه اول را غیر فعال کنیم؟

تعرفه اینترنت

بنابر اعلام سازمان تنظیم مقررات و ارتباطات رادیویی اپراتور همراه اول جهت غیرفعال کردن مصرف اینترنت آزاد، کد دستوری مشخص نموده است. مصرف اینترنت آزاد بعد از به پایان رسیدن بسته های اینترنت معضلی بوده است که هزینه های مالی زیادی برای مشترکین بر جای گذاشته است. کاربران زیادی به...

چگونه مصرف آزاد اینترنت ایرانسل را غیر فعال کنیم؟

تعرفه اینترنت

بنابر اعلام سازمان تنظیم مقررات و ارتباطات رادیویی اپراتور ایرانسل جهت غیرفعال کردن مصرف اینترنت آزاد، کد دستوری مشخص نموده است. مصرف اینترنت آزاد بعد از به پایان رسیدن بسته های اینترنت معضلی بوده است که هزینه های مالی زیادی برای مشترکین بر جای گذاشته است. کاربران زیادی به دنبال...

تعرفه اینترنت پر سرعت ADSL مخابرات

الناز قنبری

راهنمای خرید, تعرفه اینترنت

شرکت مخابرات ایران، اینترنت پرسرعت ثابت را در دو نوع ADSL و فیبر نوری در اختیار مشترکان خود قرار میدهد. در این مطلب قصد داریم بسته های جدید اینترنت ADSL مخابرات را بررسی کنیم. بسته های اینترنت ADSL مخابرات به صورت بستههای استاندارد با حداقل سرعت 512 کیلوبیت بر ثانیه تا حداکثر...

معرفی بسته های اینترنت بلندمدت همراه اول

الناز قنبری

تعرفه اینترنت

همره اول در راستای بالا بردن قدرت انتخاب مشترکین، بسته های اینترنت متنوع و مقرون به صرفه جدید خبر را ارائه می دهد. این بستهها، بستههای آلفاپلاس مدت دار 3 ماهه، 6 ماهه و یکساله با قیمت مناسب هستند که پرحجمترین و متنوعترین بستههای اینترنت بازار به شمار میآیند. در ادامه به...

صفحهها

افزونه المنتور چیست و چه کاربردی دارد؟

المنتور یک افزونه صفحهساز وردپرس است که به شما امکان میدهد صفحات وب را بدون نیاز به کدنویسی طراحی کنید. این افزونه با استفاده از رابط کاربری کشیدن و رها کردن (Drag & Drop) به شما امکان میدهد عناصر مختلف را به راحتی در صفحات خود قرار دهید و آنها را سفارشی کنید. المنتور...

حمیدرضا تائبی

28/02/1404 - 13:10

CPU چگونه ساخته میشود؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

پردازنده مرکزی که روی لپتاپها، کامپیوترهای شخصی و سرورها مورد استفاده قرار میگیرد بر مبنای یکسری فعالیتهای پیچیده مهندسی، ریختهگری و ارزیابیهای فنی بسیار دقیق انجام میشود. به طوری که پردازندههای ما در محیطی خلاء مانند ساخته میشود که کوچکترین ذرهای از گرد و غبار حتا در...

فایل php.ini چیست و چگونه آن را ویرایش کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

php.ini یک فایل پیکربندی است که در سرورهای وب استفاده میشود تا تنظیمات مربوط به PHP را کنترل کند. این فایل شامل تنظیماتی است که برای اجرای صحیح اسکریپتها و برنامههای نوشته شده با زبان برنامهنویسی PHP لازم است.

طراحی الگوریتم چیست و هنگام طراحی به چه نکاتی باید دقت کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

طراحی الگوریتم فرآیندی است که در آن توالی مشخصی برای حل یک مسئله مشخص تعیین میشود. به بیان دقیقتر، الگوریتم نقشهای است که نشان میدهد که چگونه و با چه ترتیبی باید دادهها را پردازش کرد و محاسبات را انجام داد تا به نتیجه نهایی برسیم. طراحی الگوریتم عملیاتی است که به کمک آن می...

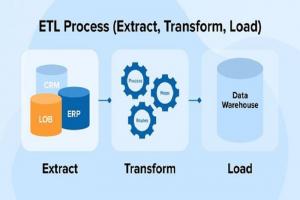

فرآیند استخراج، بارگذاری و تبدیل (Transform، Load، Extract) چیست؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

ELT به معنای تبدیل، بارگذاری و استخراج است. ELT یک روش کارآمد برای پردازش حجم زیادی از دادهها است که قرار است در زمینه تحلیل مورد استفاده قرار گیرند. این روش مراحلی را در بر میگیرد که دادهها از منابع مختلفی استخراج شده، سپس تبدیل و پاکسازی میشوند و در نهایت به سیستم مقصد یا...

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

شبکه عصبی RBF چیست و چگونه در پایتون آن را پیادهسازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

شبکه عصبی شعای پایه RBF سرنام (Radial Basis Function) یک نوع از شبکههای عصبی مصنوعی است که برای مسائل پردازش و تشخیص الگو استفاده میشود. نام آن از تابع پایه شعاعی (Radial Basis Function) الهام گرفته شده است.

refactoring در برنامه نویسی چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

Refactoring در برنامهنویسی به فرآیند تغییر ساختار و طراحی یک برنامه با هدف بهبود خوانایی، قابلیت نگهداری، قابلیت توسعه و کارایی برنامه اطلاق میشود. در واقع، Refactoring به معنای بازنگری و بهینهسازی کد بدون تغییر عملکرد آن است. هدف اصلی Refactoring، بهبود کد بدون تغییر رفتار...

چگونه با پایتون سایت طراحی کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

برای طراحی و توسعه وب سایت با استفاده از پایتون، میتوانید از زبانهای برنامهنویسی و چارچوبهای مختلفی استفاده کنید. یکی از زبانهای برنامهنویسی کاربردی در این زمینه پایتون است که کتابخانههای مختلفی را برای طراحی سایتهای قدرتمند در اختیار برنامهنویسان قرار میدهد.

مهندسی معکوس چیست و چرا به آن نیاز داریم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

مهندسی معکوس (Reverse Engineering) فرایندی است که در آن یک محصول، سیستم یا قطعه مورد بررسی و تجزیه و تحلیل قرار میگیرد تا اطلاعات مفیدی درباره ساختار داخلی، عملکرد و طراحی آن به دست آید. این فرایند برعکس مهندسی رایج است که در آن از اطلاعات طراحی و مشخصات موجود برای ساخت یک...

آشنایی با تفاوتهای لیست، دیکشنری و مجموعه در پایتون

حمیدرضا تائبی

کارگاه, برنامه نویسی

زبانهای برنامههای برنامهنویسی با ارائه انواع مختلفی از نوعهای دادهای کار برنامهنویسان را به شکل قابل توجهی ساده کردهاند. به طوری که شما این قابلیت را در اختیار دارید که متناسب با کاری که انجام میدهید نوع داده مربوطه را انتخاب کرده و مورد استفاده قرار دهید. در کنار نوع...

الگوریتم DBSCAN چیست و چگونه آن را پیاده سازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

الگوریتم DBSCAN سرنام "Density-Based Spatial Clustering of Applications with Noise" یک الگوریتم خوشهبندی مبتنی بر چگالی در تحلیل دادهها است. DBSCAN برای خوشهبندی دادههای بدون نظم و بدون نظارت استفاده میشود، به این معنی که دستهبندیهای قبلی برای دادهها در اختیار...

چگونه از یادگیری عمیق در بینایی ماشین استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

استفاده از یادگیری عمیق (Deep Learning) برای بینایی ماشین، به عنوان یکی از کاربردهای مهم این روش، در سالهای اخیر به شدت گسترش یافته است. یادگیری عمیق در این حوزه، بر اساس شبکههای عصبی عمیق که به طور خاص برای استخراج و تشخیص الگوها از تصاویر طراحی شدهاند، انجام میشود.