بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هاست چیست؟ راهنمای جامع انتخاب بهترین هاست پارس پک برای وب سایت شما

خرید هاست Web hosting مناسب برای وبسایت شما میتواند تفاوت بزرگی در موفقیت آنلاین شما ایجاد کند. چه بهدنبال راهاندازی یک فروشگاه آنلاین باشید یا قصد داشته باشید خدمات خود را به مخاطبان گستردهتری معرفی کنید، اولین قدم شما باید ایجاد یک وبسایت باشد. در این مسیر، انتخاب یک...

05/02/1403 - 20:25

بر مبنای برنامهریزی اصولی، به سراغ پارادایم توسعه مبتنی بر میکروسرویسها بروید

حمیدرضا تائبی

پرونده ویژه

آماده هستید از استراتژیهای سنتی توسعه نرمافزارهای کاربردی بهسمت پارادایم قدرتمند میکروسرویسها مهاجرت کنید؟ پیشنهاد ما این است که شتابزده کار نکنید و بر مبنای برنامه راهبردی معرفیشده در این مقاله گام بردارید تا بتوانید بهتدریج از استراتژی توسعه یکپارچه بهسمت طراحی...

چگونه یک مودم همراه خوب خریداری کنیم؟

حمیدرضا تائبی

فناوری شبکه

شبکههای ارتباطی سیار باعث شدهاند بسیاری از کاربران، اینترنت ADSL را به عنوان یک راهحل پشتیبان در نظر بگیرند و به سراغ اینترنت همراه بروند. اینترنتی که در شرایط ایدهآل سرعت بیشتری نسبت به اینترنت ثابت ADSL دارد. برای آنکه بتوانید از اینترنت همراه به بهترین شکل استفاده کنید...

Cisco FabricPath چیست و چگونه به یاری کارشناسان شبکه میآید؟

حمیدرضا تائبی

فناوری شبکه

با گسترش روزافزون سرویسهای ابری و نیاز به تحرکپذیری، پروتکل درخت پوشا (STP) نمیتواند پاسخگوی نیازهای مراکز داده امروزی باشد. کارشناسان شبکه برای حل این مشکل، استاندارد ارتباط متقابل شفاف مبتنی بر تعداد زیادی پیوند TRILL سرنام Transparent Interconnection of Lots of Links...

پرسش و پاسخهای برتر مصاحبههای استخدامی میکروسرویسها

حمیدرضا تائبی

پرونده ویژه

تقریبا بیش از ده سال است (از سال 2011) که معماری میکروسرویس به دنیای توسعه نرمافزار وارد شده و در این مدت توانسته است بهدلیل انعطافپذیری در توسعه نرمافزارهای کاربردی مورد توجه شرکتها و تیمهای توسعه نرمافزار قرار بگیرد. بهطوری که محبوبیت آن در سالهای گذشته روند صعودی...

موانع و راهکارهای تحول دیجیتال

هرمز پوررستمی

دیدگاه و یاداشت

در قسمت اول بحث تحول دیجیتال۱ اشاره کردم که تحول دیجیتال یا Digital Transformation، به تغییر و بهبود اساسی عملکرد یک سازمان با استفاده از فناوریهای دیجیتال گفته میشود. همچنین به اهمیت و گستره تحول دیجیتال اشاره کردم. در این بخش به جنبههای دیگری از آن میپردازم.

پرشتاب باش و از سد موانع عبور کن

حمیدرضا تائبی

دیدگاه و یاداشت

شعار جالبی وجود داد که بنیانگذاران شرکتهای بزرگ همواره به زبان میآورند. این شعار میگوید: «پرشتاب باش و از سد موانع عبور کن». مدیران ارشد با تکیه بر این شعار بهظاهر ساده، به بهترین شکل به مدیریت چالشهای مختلفی میپردازند که پیش روی آنها قرار دارد. آنها بهشکل مستمر به...

چگونه با کوبرنتیس یک میکروسرویس ایجاد و راهاندازی کنیم؟

حمیدرضا تائبی

پرونده ویژه

برنامهنویسان و تیمهای توسعه میتوانند فرآیند ساخت میکروسرویسها را با داکر (Docker) و جنکینز (Jenkins) انجام دهند. این الگوی توسعه، فرآیند سادهای دارد و تنها بر مبنای بهکارگیری افزونه Docker Pipeline قادر به ساخت و اجرای کانتینرها با میکروسرویسها هستید. با اینحال، روش فوق...

11 راهکار موثر برای تامین امنیت میکروسرویسها

حمیدرضا تائبی

پرونده ویژه

میکروسرویسها قابلیتهای قدرتمندی در زمینه توسعه انعطافپذیر نرمافزارها ارائه کردهاند، با اینحال، موجی از پیچیدگیهای امنیتی را نیز پدید آوردهاند. واقعیت این است که تعداد بسیار زیاد نمونهها، کانتینرها، درخواستهای شبکه و دادههای بلادرنگ در معماری میکروسرویس، اتخاد یک...

سیستم های مشوایفای چه قابلیتهایی در اختیار شرکتها قرار میدهند؟

حمیدرضا تائبی

فناوری شبکه

سیستمهای مشوایفای سازمانی راهحل جامعی در اختیار موسسات، شرکتها، مجتمعها، هتلها و مراکزی قرار میدهند که به دنبال دسترسی بدون سیم و کابل به اینترنت هستند. سامانههای مش وایفای به شکل همزمان روی دو باند 2.4 و 5 گیگاهرتز دستیابی به سرعتهای بالا مثل 1167 مگابیت بر ثانیه را...

معماری یکپارچه و میکروسرویس چه تفاوتهایی دارند؟

پرونده ویژه

معماری یکپارچه (Monolithic Architecture)، مدل سنتی توسعه نرمافزارهای کاربردی است. در اینجا، واژه یکپارچه بهمعنای ترکیب همه مولفهها در قالب یک مفهوم واحد است. لازم به توضیح است که فرهنگ لغت کمبریج، صفت یکپارچه (Monolithic) را «بسیار بزرگ» و «غیرقابل تغییر» تعریف کرده است که...

متلب چیست و چرا مورد توجه محققان و دانشگاها قرار دارد؟

کارگاه

همانند بیشتر زبانهای برنامهنویسی معروف مثل جاوا، سیشارپ و غیره، متلب (MATLAB) یک محیط توسعه یکپارچه (IDE) و مجموعهای از کتابخانههای غنی در اختیار توسعهدهندگان قرار میدهد و قادر است از پارادایمهای مختلف برنامهنویسی پشتیبانی کند. بنابراین، امکان استفاده از پارادایمهای...

قانون 5 ساعت یادگیری مادامالعمر، رمز پیشرفت

عصرشبکه

شما هرروز سخت تلاش میکنید، برای بهبود وضعیت زندگی خود به هر دری میزنید، اما تغییری در زندگی خود نمیبینید. احساس میکنید در وضعیت فعلی خود گیر کردهاید و نمیتوانید پیشرفت داشته باشید. در اطراف خود دوستان و همکارانتان را میبینید که در حال پیشرفت هستند، ترفیع میگیرند، خانه و...

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

VPS چیست و چه کسانی باید از آن استفاده کنند؟

محسن آقاجانی

فناوری شبکه

وقتی شما یک سرویس میزبانی وب خریداری میکنید تا یک وبسایت را راه اندازی کنید، یکی از گزينههایی که در اختیار شما قرار دارد میزبانی سرور خصوصی مجازی یا virtual private server (به اختصار VPS) است. این نوع میزبانی معمولا در کنار گزینههایی مثل میزبانی اشتراکی و اختصاصی ارائه میشود...

راهنمای خرید مودم باسیم ارزان بازار ایران در سال 99

آزاده نعیمی

فناوری شبکه, راهنمای خرید

خرید یک دستگاه مودم پله اول برای اتصال به شبکه جهانی اینترنت است. اگر قصد دارید فقط یک دستگاه را به مودم وصل کنید، همچنین فکر میکنید امواج وایرلس برای سلامتی شما مضر است و ترجیح میدهید به وسیله کابل شبکه به مودم خود متصل شوید نیازی نیست برای مودمهای با قابلیت بالا هزینه کنید...

Cable Broadband چیست

حمیدرضا تائبی

فناوری شبکه

در حالی که شرکتهای مخابراتی محلی و راه دور تلاش میکنند DSL را به عنوان بهترین روش دسترسی به اینترنت معرفی کرده و مصرفکنندگان را تشویق کنند از این مکانیزم استفاده کند، با این وجود شرکتهای کابلی نیز گزینههای ارتباطی خود را پیشنهاد میکنند. این گزینه اینترنت کابلی باند پهن (...

آشنایی با بهترین مدارک تخصصی مرتبط با شبکههای بیسیم

فناوری شبکه

آمارها نشان میدهند که سازمانها و شبکههای بزرگ تصمیم گرفتهاند به سراغ فناوریهای کاربردیتری همچون فیبرنوری، 5G و شبکههای بیسیم مجازی بروند تا زیرساختهای ارتباطی با مشکلات کمتری روبرو شوند. همین مسئله باعث شده تا بازار کار متخصصان شبکههای بیسیم حسابی داغ شود و فرصتهای...

سوئیچ مدیریتی (Managed switch) چیست

فناوری شبکه

یک سوئیچ غیرمدیریتی، یک مکانیزم ساده نصب را با حداقل گزینههای پیکربندی ارائه کرده و هیچ آدرس آیپی اختصاصی ندارد. سوئیچ های غیر مدیریتی بسیار گران هستند، اما قابلیتهای آنها محدود است و نمیتوانند از VLAN پشتیبانی کنند. در سوی دیگر، سوئیچ های مدیریتی قرار دارند که میتوان از...

تسهیم کردن (Multiplexing) در شبکه به چه معنی است

حمیدرضا تائبی

فناوری شبکه

در لغت تسهیم کردن (Multiplexing) به معنای سهمبندی کردن است. تکنیک تسهیمبندی (تسهیمسازی) به شبکهها اجازه میدهد تا دادههای بیشتری را روی پهنای تعیین شده ارسال کنند. برای حمل سیگنالهای چندگانه، کانال رسانه بهطور منطقی به چندین کانال کوچکتر یا زیر کانال تقسیم میشود. تسهیم...

معمار ابر کیست و چگونه یک معمار ابر شویم

فناوری شبکه

رشد فناوری اطلاعات به ویژه در سالهای اخیر، سبب شده که تخصصها و حرفههای جدیدی به دنیای کسب و کار معرفی شوند. از آن جمله میتوان به عنوان شغلی اشاره کرد که شاید برای خیلی از مردم ناشناخته است: این شغل کمتر شناخته شده معمار ابر (Cloud Architect) است. گسترش فضاهای ابری و محبوبیت...

ستون فقرات اینترنت چیست و چگونه کار میکند؟

فناوری شبکه

در هر لحظه اینترنت حجم عظیمی از ترافیک حاصل از تبادل اطلاعات بین کامپیوترها را توليد میکند و اطمینان از این که این حجم از ترافیک به درستی به مقصد خود در گوشه و کنار جهان تحویل داده شود، نیاز به ارتباط مجموعه گستردهای از شبکههای پرسرعت با یکدیگر دارد که به عنوان ستون فقرات...

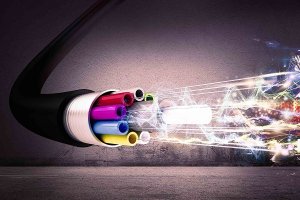

همه چیز درباره کابلهای فیبر نوری، مشکلات و استانداردها

حمیدرضا تائبی

فناوری شبکه

کابل فیبر نوری یا به عبارت دیگر فیبر، شامل یک یا چند رشته شیشهای یا پلاستیکی (شفاف و انعطافپذیر) است که درون یک محفظه عایق قرار گرفته است. در ادامه مطلب با انواع کابلهای فیبر نوری و استانداردهای آنها آشنا میشوید.

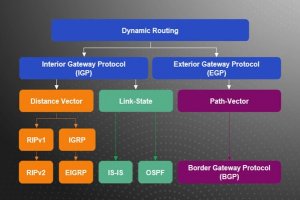

آشنایی با پروتکلهای مسیریابی پر کاربرد در دنیای شبکه

حمیدرضا تائبی

فناوری شبکه

پروتکلهای مسیریابی با هدف ساخت جداول مسیریابی و تصمیمگیری در ارتباط با مسیریابی به کار گرفته میشوند. در دنیای شبکه پروتکلهای مسیریابی مختلفی وجود دارند، حال آنکه پروتکلهای OSPF، EIGRP، IGRP و IS-IS معروفتر و پر کاربردتر از نمونههای مشابه هستند. این پروتکلها به دو گرول...

مهندس شبکه کیست و چگونه یک مهندس شبکه خبره شویم

حمیدرضا تائبی

فناوری شبکه

مهندسان شبکه بازار کار خوبی دارند و به نسبت مشاغل موجود در صنایع مختلف خطر از دست دادن موقعیت شغلی آنها را تهدید نمیکند. بهطور مثال، برخی از شرکتها ممکن است برای کاهش هزینهها توسعهدهندگان حرفهای وب را استخدام نکنند و به جای آنها افراد آشنا با سامانههای مدیریت محتوا را...

نقش هوش مصنوعی در دستیابی به حداکثر ظرفیت شبکهها

فناوری شبکه, هوش مصنوعی

هنر ظریف و پیچیده تخصیص پهنای باند در شبکههای امروزی تنها در سایه بهکارگیری فناوریها و ابزارهای نوین امکانپذیر است. هوش مصنوعی و یادگیری ماشین میتوانند به بهترین و دقیقترین شکل ممکن نیازهای یک شبکه را پیشبینی کنند.

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

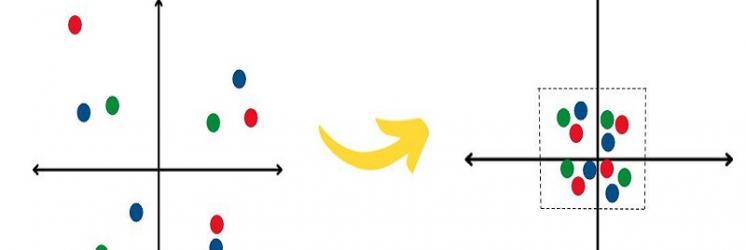

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40

منابع آنلاین رایگانی که شما را یک طراح وب میکنند

حمیدرضا تائبی

کارگاه, برنامه نویسی

زمانی که به سراغ فناوریها و زبانهای جدیدی میروید، ممکن است در وهله اول و در ارتباط با پیدا کردن منابع غنی و سرشار از اطلاعات کمی دلهره داشته باشید. به طوری که همواره سعی میکنید منابع گزینش شدهای را انتخاب کنید. بر همین اساس طراح فول استکی به نام براندون مورلی در گیتهاب...

رایگان دانلود کنید: کتاب الکترونیکی «کتاب در کتاب»

شایان حدادی

برنامه نویسی, دانلود

اگر به موضوعات: اینترنت اشیا، هوش مصنوعی، سیستم عامل، برنامه نویسی و امنیت علاقهمندید، این کتاب برای شماست.دانلود این کتاب برای اعضای سایت شبکه رایگان است.

۹ منبع آنلاین و رایگان آموزش برنامهنویسی

حمیدرضا تائبی

کارگاه, برنامه نویسی

مدیران و حتا کارمندان موفق یک سازمان به خوبی میدانند که باید از حداقل دانش برنامهنویسی برخوردار باشند. این دانش به آنها کمک میکند تا مسائل را به خوبی درک کرده و قدرت تحلیل خوبی به دست آورند. در دنیای کسب و کار امروزی بخش عمدهای از مدیران بزرگ با این دانش آشنایی دارند و...

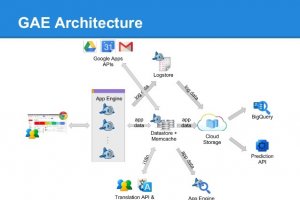

برنامهنویسی را بر فراز ابرها تجربه کنید

حمیدرضا تائبی

عصرشبکه, برنامه نویسی

موتور اجرای برنامه گوگل (Google App Engine)، یک پلتفرم در قالب زیر ساخت است که یک بستر رایانش ابری را برای طراحی و میزبانی برنامههای تحت وب در اختیار کاربران قرار میدهد. بهطوری که تمامی فرآیندهای آمادهسازی یک برنامه در مراکز دادهای انجام میشود که از سوی گوگل مدیریت می...

برای اولین بار رایانش کوانتومی در دسترس عموم قرار گرفت + لینک دسترسی رایگان

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

آیبیام برای اولین بار به مردم اجازه داد به صورت رایگان به سریعترین فناوری محاسباتی از طریق وب دسترسی داشته باشند. برای این منظور آیبیام سایتی طراحی کرده است که در ارتباط با رایانش کوانتومی قرار دارد. این سایت دسترسی مردم به یک کامپیوتر کوانتومی پنج کیوبیتی را امکانپذیر می...

گوگل و امآیتی زبان برنامهنویسی مخصوص کودکان را توسعه میدهند

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

نزدیک به یک هفته پیش کنفرانس توسعهدهندگان گوگل برگزار شد. محصولاتی که گوگل در این کنفرانس از آنها رونمایی کرد، به خوبی چشمانداز این شرکت را در سالهای آتی به تصویر کشاندند. از پلتفرم ویژه واقعیت مجازی گرفته تا دستیار دیجیتالی صوتی محور و برنامه پیامرسان هوشمند همگی بر پایه...

با ۱۰ ابزار جدید طراحی وبسایت آشنا شوید!

حمیدرضا تائبی

کارگاه, برنامه نویسی

در این مقاله در نظر داریم، مجموعهای غنی از ابزارها که در ارتباط با نمونهسازی اولیه و تعاملی مرتبط با رابطکاربری، کتابخانهای قدرتمند از جاوااسکرپیت که برای طراحی چارتها مورد استفاده قرار میگیرد را به همراه منابع آموزشی قدرتمندی که در زمینه طراحی وب هر توسعهدهندهای به آن...

ابزاری برای شناسایی سریع مشکلات امنیتی نرمافزارها

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

در زمان فعلی فرآیند اشکالزادیی نرمافزارها را نمیتوان یک کار جالب یا مجذوب کننده در نظر گرفت. آنچنان که بیشتر و بیشتر برنامهها به سمت و سوی برنامههای وبی یا برنامههای مبتنی بر کلاود در حرکت هستند، باگهای نرمافزاری تبدیل به حفرههای امنیتی میشوند. بهطوری که اگر هکرها...

ساخت سادهتر اپلیکیشن با Android Studio 2.0 + لینک دانلود

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی, دانلود

آندروید استودیو 2.0 محیط توسعه یکپارچهای است که برای ساخت سریعتر برنامههای با کیفیت آندرویدی مورد استفاده قرار خواهد گرفت. برنامههایی که روی اسمارتفونها، تبلتها، Android Auto، Android Wear و Android TV اجرا میشوند. این محیط توسعه یکپارچه عرضه شده از سوی گوگل به توسعه...

CES 2016: آموزش روباتسازی با کیت جدید شرکت لِگو

حمیدرضا تائبی

اخبار جهان, برنامه نویسی

هر روزه بر تعداد ابزارهای کمک آموزشی ویژه کودکان و نوجوانان افزوده میشود. بسیاری از شرکتها و کشورها دریافتهاند که آموزش مفاهیم اصلی و پایه از سنین پایین باعث میشود، کودکان در زمان ورود به دانشگاهها انگیزه بیشتری برای یادگیری داشته باشند. بر همین اساس سرمایهگذاریهای سنگینی...

ساخت برنامههای ویندوز 10 بدون یک خط کدنویسی

حمیدرضا تائبی

کارگاه, برنامه نویسی

برای بسیاری از کاربران ساخت یک برنامه کاربردی شبیه به یک کابوس شبانه است. به دلیل اینکه ابزارهای حرفهای و قدرتمند معمولا دستورات را بهطور مستقیم در اختیار کاربران قرار میدهند. هر چند بسیاری از این ابزارهای برنامهنویسی یکسری توضیحات هوشمندانه را در زمان به کارگیری توابع در...

اینفوگرافی: انتخاب اولین زبان برنامهنویسی بر اساس زندگی که میخواهید

حمیدرضا تائبی

کارگاه, برنامه نویسی

برنامهنویسان زندگی راحتی دارند. هزاران شغل ویژه آنها وجود دارد و دستمزد خوبی بابت آن دریافت میکنند. این روزها نه تنها یادگیری برنامهنویسی به سادگی امکانپذیر است، بلکه نوشتن برنامههای کاربردی و حرفهای به شرطی که الگوهای مربوط به آنها رعایت شود زندگی حرفهای را جذابتر می...