بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:12

7 گرایش مهم محاسبات لبه در سال 2023 میلادی و سالهای پس از آن

حمیدرضا تائبی

فناوری شبکه

همانطور که محاسبات لبه به تکامل خود ادامه میدهد، سازمانها در تلاش هستند تا دادهها را به لبه نزدیکتر کنند. به همین دلیل مهم است که باید با روندهای برتر در این حوزه آشنا باشید تا بتوانید همگام با پیشرفتهای دنیای فناوری اطلاعات گام بردارید. از آنجایی که سازمانها به دنبال...

VMware NSX چیست و چه از ویژگیهایی ساخته شده است؟

حمیدرضا تائبی

فناوری شبکه

VMware NSX یکی از محصولات خانواده نرمافزارهای شبکهسازی مجازی است که توسط شرکت vmware به بازار عرضه شده است و به کاربران اجازه میدهد یک پلتفرم مجازیسازی شبکه قدرتمند را روی سرور پیادهسازی کنند.

یادگیری شخصیسازی شده در سیستم آموزشی: چرا استفاده از این روش توصیه میشود

حمید نیکروش

اخبار جهان

مرکز بازسازی آموزش عمومی (CRPE) یک مرکز تحقیقاتی و تحلیل سیاستهای بهکارگرفتهشده در بخش توسعه راهکارهای ممکن در سراسر ایالات متحده آمریکا است. این مرکز در دانشگاه Washington Bothell قرار دارد و مأموریت اصلی آن، بازسازی مدل ارائه آموزش عمومی جهت آمادهسازی تمام دانشآموزان...

30 پرسش و پاسخ مهم مصاحبههای استخدامی مهندس داده

پرونده ویژه

مهم نیست مهندس دادهای هستید که تازه به دنیای کلاندادهها وارد شدهاید یا مهندس داده باتجربهای هستید که به دنبال احراز یک موقعیت شغلی جدید در این حوزه است، در هر دو حالت باید با آمادگی قبلی در جلسه مصاحبه استخدامی شرکت کنید. با توجه به فضای بهشدت رقابتی حال حاضر، مهم است که...

رشته مهندسی داده چیست و چرا پدید آمده است؟

حمیدرضا تائبی

پرونده ویژه

زندگی شخصی و دیجیتالی ما محصور در قلمرو دادههایی است که دائما تولید میشوند. از اینرو، جای تعجبی ندارد که رشتهای بهنام مهندسی داده به یکی از جریانهای مهم دنیای فناوری اطلاعات تبدیل شده است و تقریبا یکی از سودآورترین مشاغلی است که متخصصان آشنا به حوزه هوش مصنوعی و دادهها...

سیستمعامل شبکه (network operating system) چیست؟

حمیدرضا تائبی

فناوری شبکه

سیستم عامل شبکه (network operating system) یک سیستم عامل کامپیوتری (OS) است که عمدتا برای پشتیبانی از ایستگاههای کاری، رایانههای شخصی و در برخی موارد، ترمینالهای قدیمیتر که در یک شبکه محلی (LAN) قرار دارند، طراحی شده و مورد استفاده قرار میگیرد. سیستم عامل شبکه به چند دستگاه...

چگونه برای کسبوکارمان یک سرور ابری راهاندازی کنیم؟

فناوری شبکه

زیرساختهای ابری به یکی از الزامات مهم دنیای فناوری تبدیل شدهاند، بهطوری که شرکتهای بزرگ برای انجام فعالیتهای خود به اشکال مختلف از زیرساختهای ابری استفاده میکنند. یکی از سرویسهای مهم زیرساختهای ابری که شرکتها بهشکل گستردهای از آن استفاده میکنند، سرور ابری است. سرور...

جراحی از راه دور، فناوریای که صنعت بهداشت و درمان را متحول میکند

شاهراه اطلاعات

جراحی از راه دور (Telesurgery)، یکی از دستاوردهای بزرگ دنیای فناوری برای حوزه پزشکی و بهویژه جراحی است که از فناوری رباتیک و شبکههای پرسرعت سلولی برای برقراری ارتباط میان بیماران و جراحانی که بهلحاظ جغرافیایی از یکدیگر دور هستند، استفاده میکند. بهطور معمول، در جراحی از راه...

شبکهسازی باز (open networking) چیست و چرا شرکتها آنرا پیادهسازی میکنند؟

حمیدرضا تائبی

فناوری شبکه

اصطلاح شبکه باز، به نوع خاصی از شبکهها اشاره دارد که از استانداردهای باز و تجهیزات سختافزاری تشکیل شده است. به عبارت دیگر، شبکه باز قابلیت باز بودن یک سیستم کامپیوتری از نظر سازگاری قطعات سختافزاری و نرمافزاری، قابلیت گسترش و توسعهپذیری را تضمین میکند. علاوه بر این، شبکه...

اصطلاح گره (Node) در شبکههای کامپیوتری به چه معنا است؟

حمیدرضا تائبی

فناوری شبکه

هنگامی که صحبت از شبکههای کامپیوتری به میان میآید، اصطلاح پرکاربردی وجود دارد که «گره» شبکه نام دارد. شبکه کامپیوتری به گروهی از سامانهها و دستگاههای محاسباتی اشاره دارد که از طریق لینکها یا همان پیوندهای ارتباطی به هم متصل میشوند. این لینکها به رایانهها و سایر دستگاهها...

زبان برنامه نویسی سی شارپ چه قابلیتهایی در اختیار کاربران قرار میدهد

حمیدرضا تائبی

کارگاه

سی شارپ یک زبان برنامه نویسی سطح بالا است که امکان ساخت طیف گستردهای از برنامههای کاربردی با استفاده از این زبان وجود دارد. به همین دلیل است که کارشناسان پیش بینی کردهاند در سالهای آتی بر تعداد برنامهنویسان علاقهمند به این زبان افزوده خواه شد.

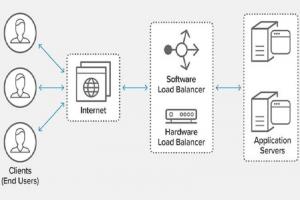

متعادلسازی بار (Load Balancing) در شبکههای کامپیوتری به چه معنا است؟

حمیدرضا تائبی

فناوری شبکه

متعادلسازی بار تکنیکی است که برای توزیع ترافیک شبکه در میان مجموعه ای از سرورها که مزرعه سرور نام دارند، مورد استفاده قرار میگیرد. تکنیک فوق، قابلیت اطمینان و ظرفیت شبکه را بهینه میکند و تاخیر را کاهش میدهد، زیرا تقاضا برای دسترسی به منابع به طور مساوی بین چند سرور و منابع...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

چگونه کلمه عبور مدیریتی (admin password) روتر بیسیم را تغییر دهیم؟

محسن آقاجانی

ترفند شبکه, فناوری شبکه

هکرها سابقه طولانی در نفوذ به شبکههای بیسیم دارند و برای این کار از ابزار و ترفندهای گوناگونی استفاده میکنند، اما اگر شما تابحال کلمه عبور مدیریتی روتر بیسیم خود را از مقدار پیش فرض آن تغییر نداده باشید، هکرها حتی دیگر نیاز به هک شبکه بیسیم شما هم ندارند.

مودم، روتر، سوییچ و هاب چه تفاوتی با یکدیگر دارند؟

حمیدرضا تائبی

فناوری شبکه

تفاوت مودم و روتر از سوالات رایج بسیاری از کاربران است که در هنگام خرید دستگاهی برای اتصال به اینترنت با آن رو به رو می شوند. از سوی دیگر یکی از پرسشهای رایج کاربران به تفاوت میان روتر و سوییچ و هاب باز میگردد. به عبارت دقیقتر، برخی از کاربران سوال میکنند چرا با وجود یک روتر...

10 تغییر جدید در گواهینامههای سیسکو

فناوری شبکه

سیسکو یکی از معتبرترین شرکتهای فعال در حوزه تولید تجیهزات شبکه است که محصولات و دورههای آموزشی این شرکت از سوی تمامی سازمانها و شرکتهای بزرگ در سراسر جهان استفاده شده و به رسمیت شناخته میشود. این شرکت در روزهای آغازین فعالیت، آموزشهایی تخصصی برای مشتریان و شرکای خود آماده...

VPS چیست و چه کسانی باید از آن استفاده کنند؟

محسن آقاجانی

فناوری شبکه

وقتی شما یک سرویس میزبانی وب خریداری میکنید تا یک وبسایت را راه اندازی کنید، یکی از گزينههایی که در اختیار شما قرار دارد میزبانی سرور خصوصی مجازی یا virtual private server (به اختصار VPS) است. این نوع میزبانی معمولا در کنار گزینههایی مثل میزبانی اشتراکی و اختصاصی ارائه میشود...

راهنمای خرید مودم باسیم ارزان بازار ایران در سال 99

آزاده نعیمی

فناوری شبکه, راهنمای خرید

خرید یک دستگاه مودم پله اول برای اتصال به شبکه جهانی اینترنت است. اگر قصد دارید فقط یک دستگاه را به مودم وصل کنید، همچنین فکر میکنید امواج وایرلس برای سلامتی شما مضر است و ترجیح میدهید به وسیله کابل شبکه به مودم خود متصل شوید نیازی نیست برای مودمهای با قابلیت بالا هزینه کنید...

Cable Broadband چیست

حمیدرضا تائبی

فناوری شبکه

در حالی که شرکتهای مخابراتی محلی و راه دور تلاش میکنند DSL را به عنوان بهترین روش دسترسی به اینترنت معرفی کرده و مصرفکنندگان را تشویق کنند از این مکانیزم استفاده کند، با این وجود شرکتهای کابلی نیز گزینههای ارتباطی خود را پیشنهاد میکنند. این گزینه اینترنت کابلی باند پهن (...

آشنایی با بهترین مدارک تخصصی مرتبط با شبکههای بیسیم

فناوری شبکه

آمارها نشان میدهند که سازمانها و شبکههای بزرگ تصمیم گرفتهاند به سراغ فناوریهای کاربردیتری همچون فیبرنوری، 5G و شبکههای بیسیم مجازی بروند تا زیرساختهای ارتباطی با مشکلات کمتری روبرو شوند. همین مسئله باعث شده تا بازار کار متخصصان شبکههای بیسیم حسابی داغ شود و فرصتهای...

سوئیچ مدیریتی (Managed switch) چیست

فناوری شبکه

یک سوئیچ غیرمدیریتی، یک مکانیزم ساده نصب را با حداقل گزینههای پیکربندی ارائه کرده و هیچ آدرس آیپی اختصاصی ندارد. سوئیچ های غیر مدیریتی بسیار گران هستند، اما قابلیتهای آنها محدود است و نمیتوانند از VLAN پشتیبانی کنند. در سوی دیگر، سوئیچ های مدیریتی قرار دارند که میتوان از...

تسهیم کردن (Multiplexing) در شبکه به چه معنی است

حمیدرضا تائبی

فناوری شبکه

در لغت تسهیم کردن (Multiplexing) به معنای سهمبندی کردن است. تکنیک تسهیمبندی (تسهیمسازی) به شبکهها اجازه میدهد تا دادههای بیشتری را روی پهنای تعیین شده ارسال کنند. برای حمل سیگنالهای چندگانه، کانال رسانه بهطور منطقی به چندین کانال کوچکتر یا زیر کانال تقسیم میشود. تسهیم...

معمار ابر کیست و چگونه یک معمار ابر شویم

فناوری شبکه

رشد فناوری اطلاعات به ویژه در سالهای اخیر، سبب شده که تخصصها و حرفههای جدیدی به دنیای کسب و کار معرفی شوند. از آن جمله میتوان به عنوان شغلی اشاره کرد که شاید برای خیلی از مردم ناشناخته است: این شغل کمتر شناخته شده معمار ابر (Cloud Architect) است. گسترش فضاهای ابری و محبوبیت...

ستون فقرات اینترنت چیست و چگونه کار میکند؟

فناوری شبکه

در هر لحظه اینترنت حجم عظیمی از ترافیک حاصل از تبادل اطلاعات بین کامپیوترها را توليد میکند و اطمینان از این که این حجم از ترافیک به درستی به مقصد خود در گوشه و کنار جهان تحویل داده شود، نیاز به ارتباط مجموعه گستردهای از شبکههای پرسرعت با یکدیگر دارد که به عنوان ستون فقرات...

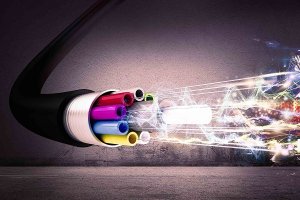

همه چیز درباره کابلهای فیبر نوری، مشکلات و استانداردها

حمیدرضا تائبی

فناوری شبکه

کابل فیبر نوری یا به عبارت دیگر فیبر، شامل یک یا چند رشته شیشهای یا پلاستیکی (شفاف و انعطافپذیر) است که درون یک محفظه عایق قرار گرفته است. در ادامه مطلب با انواع کابلهای فیبر نوری و استانداردهای آنها آشنا میشوید.

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30

چرا یادگیری پایتون برای برنامهنویسان تازهکار کاملا ایدهآل است؟

حمیدرضا تائبی

برنامه نویسی

در پنج سال گذشته سایتهایی همچون Coding Dojo به 5 هزار نفر از افرادی که تازه به دنیای برنامهنویسی وارد شده بودند پایتون را آموخت. نکتهای که همواره باید به آن دقت کنید این است که برای آموزش یا یادگیری اولین زبان برنامهنویسی باید به سراغ یک گزینه کامل بروید. به نظر میرسد...

یادگیری جاوااسکریپت برای توسعهدهندگان وب از نان شب واجبتر است!

حمیدرضا تائبی

برنامه نویسی

جاوااسکریپت در هر مکانی قرار دارد. این زبان به منظور ساخت برنامههای تعاملی که به کاربران اجازه میدهد با برنامهها ارتباط متقابلی داشته باشند مورد استفاده قرار میگیرد. امروزه کاربران انتظار دارند تا صفحات وب روان باشند، در سریعترین زمان به محاورههای آنها پاسخ دهند و در...

زبانهای برنامهنویسی رو به مرگ

حمیدرضا تائبی

برنامه نویسی

اگر با برنامهنویسان گفتوگویی داشته باشید مشاهده میکنید که هر برنامهنویسی یک زبان محبوب خود را برگزیده است. اما یکسری زبانهای برنامهنویسی نیز وجود دارند که بسیاری از برنامهنویسان در آرزوی حذف دائمی آنها از جهان فناوری هستند. زبانهایی که به مرور زمان ممکن است محو شوند.

آیا زبان برنامهنویسی کاتلین اکو سیستم اندروید را زیر و رو خواهد کرد؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

پشتیبانی گوگل از کاتلین بهمعنای آن است که این زبان برنامهنویسی به طور رسمی به مجموعه زبانهای توسعه اندروید اضافه شده است. با توجه به اهمیت این موضوع و قابلیتهای منحصر به فردی که کاتلین در اختیار توسعهدهندگان قرار میدهد، تصمیم گرفتیم در این مقاله به طور مختصر این زبان...

این 11 فناوری آینده شغلی برنامهنویسان را تضمین میکند

حمید رضا تائبی

برنامه نویسی

چگونه میتوانیم اطمینان حاصل کنیم مهارتهایی که در حال آموختن آنها هستیم، همان نیازهای آینده بازار کار هستند؟ ما در این مقاله به بررسی 11 روند برتر فناوری پرداختهایم که به اعتقاد کارشناسان فناوری اطلاعات در چند سال آینده بازار کار کاملاً خوبی خواهند داشت. روندهایی که باعث...

21 گرایش پر رونق و کم رونق دنیای برنامه نویسی (بخش سوم و آخر)

محسن آقاجانی

برنامه نویسی

در این مقاله فهرستی از پررونقترینهای دنیای برنامهنویسی و آنها که دیگر چندان مورد استقبال این حوزه از فناوری نیستند را مورد بررسی قرار دادیم. البته به این نکته توجه کنید که این فهرست ممکن است مورد تأیید همه کارشناسان نباشد، اما همین اختلاف سلیقهها برنامهنویسی را به یک حرفه...

48 منبع رایگان برای علاقهمندان به برنامهنویسی

برنامه نویسی

اگر به برنامه نویسی علاقه مندید و به دنبال منابع خوب رایگان میگردید؛ اگر به آینده کودکتان اهمیت میدهید و به دنبال راهی آسان برای آموزش برنامه نویسی به او میگردید این مطلب برای شماست. در ادامه به معرفی 48 منبع رایگان برنامه نویسی پرداختیم. با شبکه همراه باشید.

21 گرایش پر رونق و کم رونق دنیای برنامه نویسی (بخش دوم)

محسن آقاجانی

کارگاه, برنامه نویسی

در این مقاله فهرستی از پررونقترینهای دنیای برنامهنویسی و آنها که دیگر چندان مورد استقبال این حوزه از فناوری نیستند را مورد بررسی قرار دادیم. البته به این نکته توجه کنید که این فهرست ممکن است مورد تأیید همه کارشناسان نباشد، اما همین اختلاف سلیقهها برنامهنویسی را به یک حرفه...

21 گرایش پررونق و کمرونق دنیای برنامهنویسی (بخش اول)

کارگاه, برنامه نویسی

در این مقاله فهرستی از پررونقترینهای دنیای برنامهنویسی و آنها که دیگر چندان مورد استقبال این حوزه از فناوری نیستند را مورد بررسی قرار دادیم. البته به این نکته توجه کنید که این فهرست ممکن است مورد تأیید همه کارشناسان نباشد، اما همین اختلاف سلیقهها برنامهنویسی را به یک حرفه...

سادهترین زبانهای برنامهنویسی ویژه افراد تازهکار

کارگاه, برنامه نویسی

یادگیری یک زبان برنامهنویسی در نگاه نخست کمی دلهرهآور است و شاید فرآیند پیچیدهای به نظر برسد، اما واقعیت این است که هر انسانی قادر است برنامهنویسی را یاد بگیرد. با توجه به تنوع و کثرت منابع آنلاین و آفلاین، انجمنها و گروههای برنامهنویسی و حتی شبکههای اجتماعی کاربران به...

چه آیندهای پیش روی زبان محبوب پیاچپی است؟

حمید رضا تائبی

کارگاه, برنامه نویسی

بیشک سال گذشته برای جامعه پیاچپی با خبرهای خوشی به پایان رسید، بهواسطه آنکه نگارش 7.1 این زبان بهطور رسمی عرضه شد. در حالی که در ابتدا بسیاری از توسعهدهندگان بر این باور بودند که نگارش 7.1 یک بهروزرسانی کوچک بوده و بهمنظور برطرف کردن تعدادی از مشکلات ارائه شده است، اما...

نسخه کاملی از ویژوال استودیو 2017 برای مک عرضه شد

حمیدرضا تائبی

شاهراه اطلاعات, برنامه نویسی

در جریان برگزاری بیلد امسال مایکروسافت سرانجام نسخه رسمی ویژوال استودیو مک را برای دوستداران پلتفرم مک عرضه کرد. نسخهای که از هم اکنون در اختیار توسعهدهندگان پلتفرم مک قرار گرفت، به آنها اجازه خواهد داد همانند همتایان ویندوزی خود برنامههای کاربردی را طراحی کنند.