بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

بهسوی دنیایی در سلطه هوش مصنوعی

حمیدرضا تائبی

دیدگاه و یاداشت

مطالعات انجامشده توسط موسسه مککینزی، دانشگاه آکسفورد و اداره کل آمار ایالات متحده، نشان میدهد تغییرات عظیم و اجتنابناپذیری در حوزه مشاغل، پیش روی مردم جهان قرار دارد. بهطوری که، حسابداران، کارگران واحدهای تولیدی، حقوقدانان و رادیولوژیستها و سایر اقشار جامعه با تحولی بزرگ...

به این 10 نکته کلیدی دقت کنید تا شانس استخدامتان بهعنوان یک توسعهدهنده Backend افزایش یابد

حمیدرضا تائبی

کارگاه

توسعهدهندگان بکاند (Backend) بهشدت مودر توجه شرکتها قرار دارند و حتا شرکتهای نام آشنایی مثل گوگل و اپل تشنه جذب این متخصصان هستند و البته دستمزدهای خوبی به افراد پرداخت میکنند. اگر فردی تازه وارد به دنیای توسعه بکاند هستید، در ابتدای راه مسیر سختی پیش رو دارید، اما با کمی...

اینترنت کوانتومی چیست و چگونه دنیای ارتباطات را متحول خواهد کرد

شاهراه اطلاعات

شاید در نگاه اول، اینترنت کوانتومی ایده خیالپردازانهای بهنظر برسد، اما کارشناسان حوزه شبکه بر این باور هستند که اینترنت کوانتومی میتواند در کمتر از یک دهه به واقعیت ملموس زندگی ما تبدیل شود. اینترنت کوانتومی روی بخش خاصی از فیزیک کوانتوم تاکید دارد که در آن چیزهایی مثل...

11 عدد از بهترین محیطهای توسعه برنامههای اندرویدی مخصوص کاربران ایرانی

حمیدرضا تائبی

کارگاه

توسعه نرمافزار برای دستگاههای موبایل یک فرصت بزرگ برای توسعهدهندگان است. مهم نیست، توسعهدهندگان برای شرکتهای بزرگ، کسب و کارهای کوچک یا تنها برای سرگرمی کار کنند. در هر صورت، بازار کار آنان پر رونق است. طبق پیشبینی موسسه App Annie کاربران دستگاههای موبایل در سراسر جهان...

تحول دیجیتال

هرمز پوررستمی

دیدگاه و یاداشت

در شماره 255 مجله به مفهوم سواد دیجیتال و در شماره 256 به مفهوم شکاف دیجیتال اشاره کردم. در ادامه بحث مهارتهای دیجیتال، این شماره به موضوع تحول دیجیتال میپردازم که اساسا موضوعی سازمانی بهحساب میآید.

هکرها به کدامیک از صفحههای وبسایتها علاقه دارند؟

امنیت

وجود نقص امنیتی در صفحههای ورود به برنامههای وبمحور یا وبسایتها میتواند به هکرها اجازه دهد، بهشکل سادهای مکانیزمهای امنیتی را دور زده و به بخشهای مهم یک وبسایت دسترسی داشته باشند. در این مقاله رایجترین مشکلات امنیتی صفحههای ورود به وبسایتها را که مورد توجه هکرها...

رمز و رازهای موفقیت شیائومی در صنعت موبایل و دنیای تجارت

عصرشبکه

بیش از یک دهه از زمان عرضه اولیه گوشی هوشمند شیائومی سپری شده است. در طول این دوران، شیائومی با نوآوریها و ابداعات خاص خود باعث شد تا تحولات چشمگیری در صنعت گوشیهای هوشمند رقم بخورد. یکی از عوامل اصلی موفقیت شیائومی در این زمینه، تولید و عرضه گوشیهای ارزانقیمت به بازار بود...

اکنون زمان مناسبی برای ورود به دنیای توسعهدهنده بکاند است + منابع تکمیلی

حمیدرضا تائبی

کارگاه

در حال حاضر بیش از 3.58 میلیارد کاربر اینترنت در سراسر جهان وجود دارد که تقریبا نیمی از کل جمعیت کره زمین است. بنابراین، فرصتهای شغلی زیادی برای افرادی وجود دارد که به دنبال ورود به یک زمینه مرتبط با فناوری، به ویژه برنامهنویسی یا مشاغل توسعهدهنده وب هستند. اگر با صنعت فناوری...

تصویب افزایش حق مسکن کارگران در سال 1401

اخبار ایران

کمک هزینه مسکن کارگران مشمول قانون کار در سال 1401 از سوی مدیرکل روابط کار و جبران خدمت وزارت کار به ادارات کل تعاون، کار و رفاه اجتماعی استانها ابلاغ شد. در ادامه مطلب به مبلغ افزایش و زمان پرداخت حق مسکن کارگران در سال 1401 اشاره شده است.

مقایسه زبانهای برنامهنویسی محبوب و مطرح دنیای فناوری

حمیدرضا تائبی

کارگاه

از دهه 1950، دانشمندان علوم کامپیوتر هزاران زبان برنامهنویسی ابداع کردهاند. بخش عمدهای از این زبانها ناآشنا هستند و شاید تنها بهعنوان تز دکترا و پایان نامهها توسعه پیدا کرده و دیگر هیچگاه خبری درباره آنها نشنیدهایم. برخی دیگر در یک بازه زمانی کوتاه محبوب شدند و سپس به...

شماره 257 ماهنامه شبکه با پرونده ویژه تمایز با علم دادهها منتشر شد

اخبار ایران

در سرمقاله شماره 257 ماهنامه شبکه در ادامه مجموعه مقالات (مقدمهای بر مهارتهای دیجیتال) اینبار با مفهوم تحول دیجیتال آشنا میشوید. در فصل شاهراه اطلاعات محققان دانشگاه MIT از کشف یک نیمههادی که عملکردی بهتر از سیلیکون دارد خبر میدهند، در فصل فناوری شبکه میخوانیم: Failover...

بررسی سوابق، فرصتهای غیرمنتظرهای را در اختیار کارفرمایان قرار میدهد

حمید نیکروش

اخبار جهان

در سراسر آمریکا و با توجه به کمرنگ شدن ویروس کرونا، رقابت برای پیدا کردن استعداد داغ و داغتر میشود. شرکتها در تلاش هستند تا افراد را به شغلهای داخل محیط شان ترغیب کنند و کسانی را جستوجو میکنند که در پی فرصتهای نوظهور در افتصادی هستند که مجددا روبهرشد است.

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

چگونه پیکربندی خودکار Ipv6 را تنظیم و تغییر دهیم

حمیدرضا تائبی

فناوری شبکه

بهطور پیشفرض، هنگام تنظیم آدرس IPv6، ویندوز 10 یک عدد تصادفی برای پر کردن بیتهای مورد نیاز برای بخش کارت شبکه آدرس IPv6 تولید میکند. این خطمشی امنیتی باعث میشود آدرس MAC دستگاه شما پنهان باقی بماند و هر چند وقت یکبار شماره جدیدی ایجاد شود. با این حال برخی موارد ممکن است...

DSL-2877AL مودم ADSL/VDSL همه فن حریف دیلینک

فناوری شبکه, گزارش آگهی

امروزه در منزل و محل کار اکثر ما چند گوشی آیفون، چند گوشی با سیستم عامل اندروید و چندین لپ تاپ و کامپیوتر وجود دارد که همگی باید به اینترنت متصل شوند، و همه انتظار دارند با بالاترین سرعت و بیشترین پوشش به اینترنت دسترسی پیدا کنند، پس داشتن یک مودم قدرتمند و دارای پوشش سیگنال و...

معرفی سوییچهای سری DGS دیلینک

فناوری شبکه, گزارش آگهی

سوئیچهای D-Link همواره محبوبیت زیادی در بازار داشته و محصولات متنوع آن موجب جلب رضایت مشتریان شده است. این شرکت جهانی با توسعه فناوریهای تجهیزات شبکهای، دستاوردهای جدیدی ارائه داده که در ادامه به برخی از آنها اشاره میکنیم.

Hyper-V در ویندوز سرور 2019 چیست و چرا مهم است؟

حمیدرضا تائبی

فناوری شبکه

شهرها به مکانهای بیشتر و بیشتری برای مردم و مشاغل آنها نیاز دارند. به عبارت دقیقتر هر ساله باید سرورهای بیشتر و بیشتری را به خدمت بگیریم. افزایش سرورهای فیزیکی دردسرهای خاص خود را دارد. اما به جای آنکه هر ساله اتاقهای بیشتری را صرف پیادهسازی یک اتاق سرور یا همان مرکز داده...

آموزشگاه های شبکه و امنیت شبکه در تهران + قیمت دورههای شبکه

شایان حدادی

فناوری شبکه

اگر قصد گذراندن دورههای شبکه و امنیت را در شهر تهران دارید ولی با آموزشگاههای برگزار کننده دورههای تخصصی شبکه و امنیت آشنایی ندارید، ادامه مطلب را مطالعه کنید. این مطلب با معرفی معتبرترین آموزشگاههای شبکه و امنیت تهران و همچنین راه ارتباط با این آموزشگاهها، راهنمایی است...

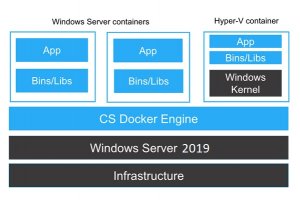

چگونه از داکر در ویندوز سرور 2019 استفاده کنیم؟

حمیدرضا تائبی

فناوری شبکه

داکر یک پروژه منبع باز و یک ابزار کاربردی است که ابتدا برای کمک به اجرای کانتینرها در سیستمعامل لینوکس به کار گرفته میشد، اما محبوبیت کانتینرها به سرعت فراگیر شد، بهطوری که کانتینرها به یکی از پر کاربردترین فناوریهای ابرمحور تبدیل شدند. مایکروسافت همراه با عرضه ویندوز سرور...

خداحافظی مراکز داده با رکهای سنتی

محسن آقاجانی

فناوری شبکه

اگر فکر میکنید طراحی فیزیکی سختافزار مراکز داده به یک استاندارد تبدیل شده و همه سازمانها از استاندارد واحدی استفاده میکنند باید تحقیق بیشتری در این زمینه انجام دهید. سرورها قبل از اینکه مراکز داده ابداع شوند در رکهای 19U نصب میشدند. در طول این سالها فناوری خنک کردن هوا...

چگونه یک سرور FTP را نصب و پیکربندی کنیم؟

فناوری شبکه

در این مقاله قصد داریم یک سرور FTP را نصب کرده و از آن استفاده کنیم.

بهترین روترهای ایسوس در سال 2019

فناوری شبکه

شرکت ایسوس مدلهای متنوعی از روترهای مختلف را ارائه کرده که قابل رقابت با اکثر برندهای مطرح بازار همچون TP-Link و Netgear هستند. به همین دلیل جای تعجب نیست که بسیاری از مردم برای خرید یک روتر جدید به دنبال محصولات ایسوس هستند. همانند هر تولیدکننده محصولات سخت افزار، این شرکت هم...

روتر یا شبکه مش؟ کدامیک برای وایفای خانگی بهتر است؟

فرشاد رضایی

فناوری شبکه

شبکه مش وایفای (Wifi Mesh Network) پدیده جدیدی است که بازدهی بالایی دارد؛ زیرا هر جای خانه که باشید با کیفیت و سرعت لازم وایفای در دسترس است و مشکلی در استفاده از آن وجود ندارد. محصولات خوبی نیز وجود دارند که تنظیم پیکربندی آنها به راحتی انجام میشود و با Google Wifi، Eero’s...

DSL-2877AL مودم ADSL/VDSL همه فن حریف دیلینک

فناوری شبکه, گزارش آگهی

امروزه در منزل و محل کار اکثر ما چند گوشی آیفون، چند گوشی با سیستم عامل اندروید و چندین لپ تاپ و کامپیوتر وجود دارد که همگی باید به اینترنت متصل شوند، و همه انتظار دارند با بالاترین سرعت و بیشترین پوشش به اینترنت دسترسی پیدا کنند، پس داشتن یک مودم قدرتمند و دارای پوشش سیگنال و...

کانتینرها چه هستند و چه ارتباطی با ویندوز سرور 2019 دارند؟

حمیدرضا تائبی

فناوری شبکه

بیشتر فناوریهای جدید ویندوز سرور 2019 به گونهای طراحی شدهاند که انعکاس دهنده قابلیتهای رایانش ابری هستند. نسخههای جدیدتر ویندوز سرور فناوریهایی همچون مجازیسازی را بهبود بخشیند و از ایده کانتینرها و نحوه بهکارگیری سادهتر، ایمنتر و کارآمدتر آنها پشتیبانی کردند....

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30