بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

الگوریتم های خط مبنا (Baseline) در پایتون چیست؟

الگوریتمهای خط مبنا (Baseline Algorithms)، به عنوان الگوریتمهای پایه یا مقایسهای مورد استفاده قرار میگیرند تا با سایر روشها یا الگوریتمها مقایسه شوند و عملکرد آنها را ارزیابی کنند. این الگوریتمها به عنوان نقطه شروع برای ارزیابی الگوریتمهای جدید، بررسی کارایی و ارزیابی...

حمیدرضا تائبی

02/03/1403 - 12:25

NAS یا سرور: کدامیک مناسب کسبوکار شما است؟

محسن آقاجانی

فناوری شبکه

ذخیرهسازی داده بخشی حیاتی در هر شرکت و سازمانی است، زیرا توزیع سریع داده و پشتیبانگیری امن از دادههای مهم امری ضروری و اجرایی است. ارزشمند شدن اطلاعات در شبکههای کامپیوتری و حجیم شدن آن، لزوم مدیریت آن را میطلبد. با رشد بیشتر کسبوکار نیازتان به امکانات ذخیرهسازی پیشرفته...

شبکه بیسیم درون جمجمه

علی حسینی

اخبار, دانش کامپیوتر, فناوری شبکه

با فناوری شبکههای بیسیم، ساخت درونکاشتها یا ایمپلنتهای بسیار ریز مغزی به واقعیت نزدیکتر میشود. با راهکار جدید، هزاران درونکاشت یا ایمپلنت مغزی در قالب شبکهای بیسیم درون جمجمه کار گذاشته میشوند و با سرعت 10 مگابیت بر ثانیه با هم داده تبادل میکنند. این شبکه درونکاشت...

sandboxie، یک ابزار کاربردی ضد هک و جاسوسی

حمیدرضا تائبی

ترفند امنیت

یکی از ایمنترین راههای ورود به فضای وب یا اجرای نرمافزارهای کاربردی به کارگیری ابزارهای ویژهای است که به آنها جعبه شن میگوییم. یک نرمافزار جعبه شن فضایی جداگانه روی کامپیوتر شما ایجاد میکند تا نرمافزارهای مشکوک یا چندین نمونه از یک نرمافزار یکسان را روی آن اجرا کنید یا...

۱۳ گواهینامه فناوری اطلاعات که به شما کمک میکنند شغل بهتری پیدا کنید

پرونده ویژه, استخدام

بر اساس گزارشهای بازار کار، کارکنانی که دارای مهارتهای مورد درخواست بازار بوده یا گواهینامههای معتبری دریافت کردهاند میتوانند حقوق و مزایای بالاتری تقاضا دهند و موقعیتهای بهتری داشته باشند. در این گزارشها تاکید شده کسبوکارها و سازمانها برای افرادی که گواهینامههای...

گوگل، گفتار را با صدا و لحن گوینده ترجمه میکند

علی حسینی

اخبار, هوش مصنوعی

گوگل با استفاده از شبکه عصبی آموزش دیده، صدا و لحن گوینده را در ترجمه نیز بازنمایی میکند. انتقال لحن و صدای گوینده از زبان مبدا به زبان مقصد بر ظرافت ترجمه میافزاید و بهلحاظ نظری از خطاهای ترجمه نیز میکاهد زیرا در این روش، مراحل لازم جهت ترجمه، کاهش مییابد.

چگونه ایمیل ارسال شده را بازگردانیم؟

حمید نیکروش

ترفند, ترفند ایمیل

اگر در جیمیل اشتباها ایمیل خود را به شخص دیگری ارسال کردهاید یا اینکه از ارسال ایمیل پشیمان شدهاید به شما یاد میدهیم که روی اندروید یا مروگر کامپیوتر ایمیل خود را فراخوانی کنید. پس برای unsend کردن ایمیل با ما همراه باشید.

10 گام ساده برای ایمنسازی یک ایستگاه کاری

حمیدرضا تائبی

ترفند امنیت

ایمنسازی ایستگاههای کاری یکی از مهمترین وظایف کارشناسان شبکه در هنگام پیکربندی مولفههای امنیتی برای زیرساخت یک سازمان است. ترفندهای ساده اما قدرتمندی برای یک پیادهسازی یک خطمشی امنیتی درون یک شبکه وجود دارند که به میزان قابل توجهی از سامانهها در برابر تهدیدات محافظت می...

شناسایی حالتهای حسی با کمک گفتار و تصویر

مهدی صنعتجو

شاهراه اطلاعات, هوش مصنوعی

ما همیشه از ماشینها برای سادهتر شدن کارهای خود استفاده کردهایم. ماشینها در حالت ایدهآل میتوانند ساعتها و حتی روزها بدون خستگی و اینکه مرتکب اشتباه شوند، به وظایف خود عمل کنند. بینایی یکی از مهمترین ویژگیهایی است که همیشه در پی افزودن آن به ماشینهای خود بودهایم. ماشین...

یادگیری ماشین و عسل تقلبی

مهدی صنعتجو

شاهراه اطلاعات

ما همیشه از ماشینها برای سادهتر شدن کارهای خود استفاده کردهایم. ماشینها در حالت ایدهآل میتوانند ساعتها و حتی روزها بدون خستگی و اینکه مرتکب اشتباه شوند، به وظایف خود عمل کنند. بینایی یکی از مهمترین ویژگیهایی است که همیشه در پی افزودن آن به ماشینهای خود بودهایم. ماشین...

چگونه پسورد وای فای GoPro خود را ریست کنیم؟

مهسا قنبری

ترفند

گوپرو (GoPro) یک شرکت آمریکایی است که کارش توسعه و تولید دوربینهای شخصی با کیفیت بالاست. این دوربین که برای ضبط و عکاسی مورد استفاده قرار میگیرد برای مکانهای غیر معمولی همچون هواپیما، اتومبیل، قایق، موتور سیکلت، کلاه ایمنی و غیره نیز کاربرد دارد.

بازار کار از متخصصان شبکه چه انتظاراتی دارد؟

فرشاد رضایی

پرونده ویژه, استخدام

مراکز داده و شبکههای اجتماعی برای نرمافزار جایگاه ویژهای قائل شدهاند. زمانی که صحبت از مراکز داده به میان میآید، نگاهها به سمت سرورها، پچپانلها، روترها، دیمارکها، جداول مسیریابی، پروتکلها و..... دوخته شده و این نرمافزار است که سخن کمی درباره آن گفته میشود. اما افراد...

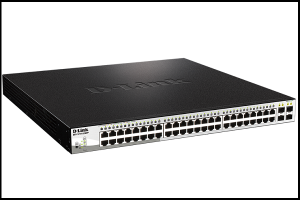

سوییچ هوشمند و گیگابیتی لایه دو با قابلیت PoE

گزارش آگهی

نگاهی به سوییچ ۵۲ درگاهه دیلینک DGS-1210-52MPP سری DGS-1210 آخرین سوییچهای هوشمند و گیگابیتی تولیدشده توسط شرکت دیلینک هستند که از فناوری Green 3.0 و استاندارد مصرف انرژی موثر 802.3az سود میبرند.

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

فرآیند استخراج، بارگذاری و تبدیل (Transform، Load، Extract) چیست؟

ELT به معنای تبدیل، بارگذاری و استخراج است. ELT یک روش کارآمد برای پردازش حجم زیادی از دادهها است که قرار است در زمینه تحلیل مورد استفاده قرار گیرند. این روش مراحلی را در بر میگیرد که دادهها از منابع مختلفی استخراج شده، سپس تبدیل و پاکسازی میشوند و در نهایت به سیستم مقصد یا...

حمیدرضا تائبی

28/02/1403 - 03:45