بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

تاکسیهای هوایی و هوش مصنوعی

در سرمقاله ۲۷۴، اسفند ۱۴۰۲، قول داده بودم که به شیوههای نوین حمل و نقل و یا تامین انرژی برای حمل و نقل بهصرفه و در عین حال پایدار که تلفات انسانی کمتری داشته باشد بپردازم. در یادداشتهای گذشته توضیح دادم که سالانه میلیونها نفر بهطور مستقیم و یا غیرمستقیم بر اثر حوادث...

هرمز پوررستمی

12/04/1403 - 12:00

نقشه نرمافزار (Software map) و محیط توسعه نرمافزار چه مفاهیمی هستند؟

برنامه نویسی

یکی از مهمترین موضوعاتی که مهندسان نرمافزار و به ویژه برنامهنویسان باید با آن آشنا باشند و متاسفانه در دانشگاه به درستی به آن پرداخته نمیشود مفهوم نقشه نرمافزار و محیط توسعه نرمافزار است. برنامهنویسانی کمی را پیدا میکنید که در ارتباط با نقشه نرمافزار اطلاعات کافی داشته...

کد بسته های اینترنت ایرانسل ماهانه

الناز قنبری

اخبار ایران

شرکت خدمات ارتباطی ایرانسل نیز همانند دیگر اپراتورها از روش کد USSD برای خرید بسته اینترنت، شارژ و سایر خدمات استفاده میکند که کاربران با وارد کردن کد دستوری مورد نظر به منوی سرویسدهی دسترسی پیدا کرده و از امکانات متنوع بهره مند می شوند. در این مطلب فهرست کد بسته های اینترنت...

10 الگوی بازاریابی که شاید از وجود آنها اطلاعی نداشته باشید

عصرشبکه

امروزه الگوهای بازاریابی مختلفی بر صنعت تبلیغات و تجارت حکمفرمایی میکنند که هر یک الگوی کاربری و خطمشی خاص خود را دارند. در حالی که بسیاری از مردم با مدلهایی نظیر بازاریابی محتوایی، ویدیویی، مبتنی بر شبکههای اجتماعی، دعوت به کلیک، تبلیغات کلیکی و.... آشنایی دارند، با این...

چگونه LEMP را روی سیستمعاملهای لینوکسی نصب کنیم؟

پرونده ویژه

واژه LEMP اختصار کلمات Linux، Engine-X، MySQL و PHP است و به سیستمعامل لینوکس، انجینایکس، مایاسکیوال و پیاچپی اشاره دارد که برای ساخت صفحات وب پویا و برنامههای کاربردی استفاده میشوند. واژه LEMP برای توصیف سیستمعامل لینوکس با وبسرور Nginx استفاده میشود، جایی که داده...

آشنایی با مهارت نرم هماهنگی با دیگران (Coordinating with Others)

هرمز پوررستمی

دیدگاه و یاداشت

یک دست و دو دست... یک دست صدا ندارد، درست؛ اما دو دست هم، لزوما صدای خوشی ندارد. ممکن است، صدا، صدای شستن و پاک کردن دست دیگر از ویروس کرونا باشد؛ ممکن است صدا، صدای خراشیدن و زخمی کرد دست دیگر باشد. آنچه مهم است، هماهنگی دستهاست. هماهنگی دستهایی است که اضافه میشوند. چرا که...

چگونه یک توزیع لینوکسی شخصی ایجاد و از آن استفاده کنیم؟

حمیدرضا تائبی

پرونده ویژه

به لطف انعطافپذیری داخلی، گسترشپذیری و انطباقپذیری نرمافزارهای منبع باز کارهای زیادی میتوان انجام داد. بهطوری که این امکان فراهم است تا بر اساس نیازهای خاص خود تصمیمگیری کنید که محصول جدیدی بسازید. در این مقاله قصد داریم به شما نشان دهیم که چگونه توزیع لینوکسی شخصی خود را...

آشنایی با چند مورد از مهمترین رمزارزهای حال حاضر

عصرشبکه

ارز دیجیتال (Digital currency) ارزهایی هستند که به صورت الکترونیکی ذخیره و منتقل میشوند و مبنای آنها صفر و یک است. همانطور که از واژه آن نیز بر میآید، ارز دیجیتال به هر ارزش ایجاد شده در بستر دیجیتال اشاره دارد. این مفهوم در مقابل واسطههای فیزیکی مانند اوراق بانکی یا سکه...

ترفند: قابلیت کپشن (Caption) اینستاگرام چیست؟

آرمین عزیزی

ترفند, ترفند اینستاگرام, اپلیکیشن

اینستاگرام یکی از پرطرفدارترین شبکههای اجتماعی در ایران است که تقریبا اکثر کاربران سطح اینترنت از آن استفاده میکنند. اینستاگرام از زمان انتشارش تا الان طی آپدیتهای متوالی خود قابلیتهای مختلفی را به این اپلیکیشن اضافه کرده و سعی داشته با رقبای خود برابر کند.

یکی از جدیدترین...

هدیه 20 گیگابایتی استادان همراه اولی فعال شد

اخبار ایران

بسته هدیه اینترنت 20 گیگابایتی همراه اول برای استادان حوزه و دانشگاه فعال شد.

برنامهریزی منابع سازمانی (ERP) چیست و چه کاربردی دارد؟

عصرشبکه

برنامهریزی منابع سازمانی (Enterprise resource planning) که به آن ERP میگویند شامل طیف وسیعی از فعالیتهای مختلفی است که به بهبود عملکرد یک سازمان منتهی میشود و تمام دادهها و فرایندهای یک سازمان را در یک سیستم نرمافزاری و در قالب یک بانک اطلاعاتی به صورت پیوسته، منظم و دقیق...

دانلود برنامه کلاب هاوس برای اندروید

آرمین عزیزی

ترفند, اپلیکیشن

هرساله پیامرسانهای مختلفی عرضه میشوند که هرکدام با قابلیتهای مختلف عرضه و سعی در جذب مخاطب دارند. جدیدترین پیامرسان منتشر شده، پیامرسان صوتی کلاب هاوس (Club House) است که زمان زیادی از انتشار آن نمیگذرد.

هوش تجاری چابک چیست و چه کاربردی دارد؟

عصرشبکه

چابکی در هوش تجاری یک فرایند مستمر و تکرارپذیر است و در آن تولید یکباره صورت نمیگیرد. مدیران و رهبران همواره نیاز به اطلاعات دقیق و به موقع از سازمانهای خود دارند که هوش تجاری این مهم را برآوره میسازد. هوش تجاری چابک با استفاده از متدولوژی چابک امکان توسعه سریع را فراهم می...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی ذخیرهسازهای مجهز به HDMI و پردازندههای برادول اینتل

فناوری شبکه

شرکت کیونپ که تبحر خاصی در ساخت محصولات ذخیرهساز تحت شبکه دارد و همیشه در پی آن است ویژگیهای جدیدی بدانها بیفزاید، نسل جدیدی از ذخیرهسازهای خود را با نام TS-x53A معرفی کرد.

پنج استراتژی برای موفقیت مرکز داده نرمافزار محور

میثاق محمدیزاده

فناوری شبکه

راهکارهای جدید مبتنی بر فناوریهای نرمافزارمحور (Software-Defined) در صنعت شبکه تحولهای عظیم و شگرفی ایجاد کردند. زیرساختهای نرمافزارمحور به شرکتها چالاکی و کارآمدی بیشتر را هدیه میکنند و از سوی دیگر انعطافپذیری و صرفهجویی در هزینه را به دنبال خواهند داشت ولی نیازمند...

ذخیرهساز جدید سینولوژی برای بازارهای خانگی و اداری کوچک

فناوری شبکه

شرکت سینولوژی یکی از غولهای بازار NAS و تجهیزات ذخیرهسازی است. این شرکت به فراخور سیاستهای خود و همچنین نیازهای مشتریان هرماه چندین محصول جدید را روانه بازار میکند. در ماه دسامبر، این شرکت از یک NAS رده SOHO به نام DS216 رونمایی و فروش آن را آغاز کرد.

رونمایی از اولین اکسسپوینت و دانگل لایفای + گالری عکس

حمید نیکروش

فناوری شبکه

این روزها صحبت از لایفای بهجای وایفای است. فناوری که استفاده از فرکانسهای رادیویی را کنار گذاشته و از طیفهای نوری قابل دید استفاده میکند. فناوری هیجانانگیزی که چندین سال است محققان در حال تحقیق بر روی آن هستند. امسال در جریان نمایشگاه MWC 2016؛ مدیر پیورلایفای؛ هارالد...

روتر MU-MIMO جدیدی در رده AC2600

فناوری شبکه

شرکت Amped روتر ATHENA AC2600 معرفی شده در سال 2015 خود را بهروزرسانی کرد و روتر پر قدرت جدید ATHENA-R2 را در رده AC2600 و با فناوری MU-MIMO Advanced معرفی کرد.

جدیدترین ذخیرهساز سینولوژی خوش قیمت

فناوری شبکه

شرکت سینولوژی، سازنده تجهیزات ذخیرهسازی شبکه از یک محصول جدید به نام DS416j پردهبرداری کرد. این NAS مجهز به یک پردازنده 32 بیتی دو هستهای Marvell Armada 38X با سرعت 1.3 گیگاهرتز و سختافزار توکار رمزنگاری اطلاعات و FPU در کنار 512 مگابایت حافظه رم DDR3 است.

دانگلی برای اتصال خودرو به ارتباطات LTE و وایفای

فناوری شبکه

در چند سال اخیر سامسونگ فعالیتهای زیادی در حوزه خودروهای هوشمند و خودروهای متصل انجام داده است ولی همیشه شاهد بودیم که محصول و راهکار جدیدی برای اتصال خودروها به شبکه اینترنت یا شبکههای موبایل پرسرعت رونمایی کرده است. اما در نمایشگاه کنفرانس جهانی موبایل بارسلونا این شرکت از...

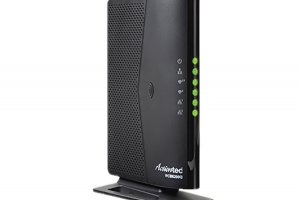

روتر توسعهدهنده AC مجهز به MoCA 2.0

فناوری شبکه

شرکت Actiontec رده جدیدی از روترهای بیسیم توسعهدهنده AC خود را معرفی کرد. این روترها از استاندارد Bonded MoCA 2.0 برای توسعه شبکههای اترنت و وایفای محلی روی کابلهای کواکس بهره میبرند.

عرضه اولین روتر دیلینک مجهز به MU-MIMO

فناوری شبکه

شرکت دیلینک در سال 2015 بهترین روتر دنیا را به نام DIR-890L/R عرضه کرد ولی یک عیب بزرگ داشت و آن عدم پشتیبانی از فناوری MU-MIMO بود.

وایفای را فراموش کنید؛ به استقبال لایفای بروید!

میثاق محمدیزاده

فناوری شبکه

اگر در چند ماه اخیر پیگیر اخبار فناوری بودهاید، حتما چیزهایی درباره لایفای (LiFi) خوانده یا شنیدهاید. اینکه قرار است لایفای بهزودی جایگزین وایفای شود و سرعتی 100 برابر وایفای دارد و استفاده از آن سریعتر و سادهتر است. در واقع ماجرای لایفای تازه نیست و از سالهای 2011...

اعتراف اپل و سیسکو: عمر وایفای 2.4 گیگاهرتز تمام شده است

محسن آقاجانی

فناوری شبکه

در سندی که هفته گذشته توسط اپل و سیسکو منتشر شد، این دو شركت تلویحا اعلام کردند که دیگر عمر وایفای 2.4 گیگاهرتز به سر آمده است. در این سند آمده است: «هر دو شركت سیسکو و اپل متفق القول هستند که استفاده از باند 2.4 گیگاهرتز برای استفاده در دفاتر تجاری یا انجام کارهای ضروری سازمان...

استرالیاییها 5G را سال 2020 ملاقات میکنند

محسن آقاجانی

فناوری شبکه

با ورود فناوری شبکه موبایل 5G دیگر خبری از بافرینگ فایلهای ویدیویی و تاخیر در تبادل اطلاعات موبایل نخواهد بود. طبق گفته مدیر ارشد بخش فناوری استرالیای شرکت وودافون؛ بنوا هانسون، آینده این فناوری نوظهور چندان دور نیست. او در یک گفتگوی مطبوعاتی در سیدنی گفت استرالیا به زودی از...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

چگونه با لیست در پایتون کار کنیم؟

در پایتون، لیست (List) یک نوع داده ساختار مهم و قدرتمند است که به شما امکان میدهد تعداد متغیرهای مرتب و قابل تغییر را در یک مجموعه ذخیره کنید. لیستها دارای ویژگیها و عملکردهایی هستند که میتوانند در حل بسیاری از مسائل و برنامهها مفید باشند.

حمیدرضا تائبی

31/03/1403 - 13:45