نسخه الکترونیکی ماهنامه شبکه 270

هوش مصنوعی

- چارچوب RASA چیست و چگونه اجازه ساخت چتباتهای هوشمند را میدهد؟

- هوش مصنوعی شکل تعامل بانکها با مشتریان را تغییر خواهد داد

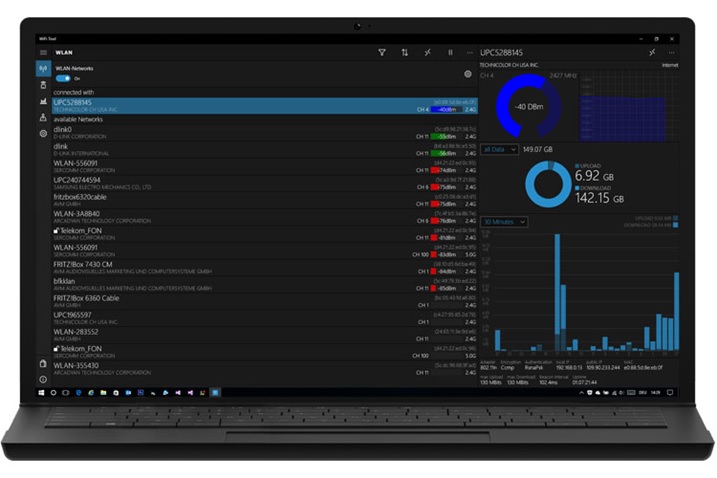

فناوری شبکه

- 5G از چه طیفهای فرکانسی استفاده میکند؟

- شبکه دسترسی رادیویی باز چیست؟

- کارشناس عملیات شبکه کیست و چه وظایفی دارد؟

امنیت

- DHCP Snooping چیست و چگونه آنرا پیادهسازی کنیم؟

- مدیریت ریسک در امنیت سایبری چیست و شامل چه مراحلی است؟

عصر شبکه

- 10 روند مهم و تاثیرگذار بر دنیای فینتکها در سال 2024 و پس از آن

- «تجزیهوتحلیل شکاف» چیست، چه انواعی دارد و چگونه انجام میشود؟

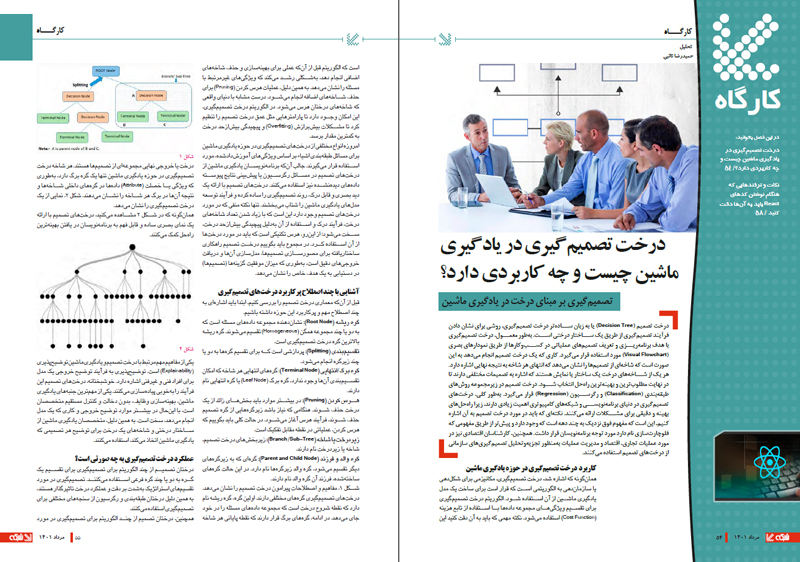

کارگاه

- چرا نگاه برنامهنویسان به زبان برنامهنویسی کاتلین دوخته شده است؟

- کالیلینوکس چیست، چه ابزارهایی دارد و چرا مورد توجه متخصصان قرار گرفته است؟

پرونده ویژه

- شبکههای مجازی: اتصال بیمرز

- شبکه مجازی چیست، چه انواعی دارد و چه قابلیتهایی در اختیار ما قرار میدهد؟

- مولفههای اصلی و سازنده شبکههای مجازی چیستند؟

- VMware چه راهحلهایی برای مجازیسازی شبکه در اختیار سازمانها قرار داده است؟

- چگونه میتوانیم یک شبکه مجازی ایجاد کنیم؟

- چگونه امنیت شبکههای مجازی را تامین کنیم؟

- آشنایی با کلاسهای مختلف و مهم شبکههای مجازی

شبکههای مجازی: اتصال بیمرز

ما همواره به دنبال ایدهآلترین راهحلها برای غلبه بر مشکلات، کاهش هزینهها، افزایش بهرهوری و استفاده بهینه از تجهیزات و زیرساختها هستیم. این در حالی است که رکود اقتصادی همچنان بر جهان حاکم است و درآمد شرکتها نسبت به سالهای قبل افت داشته است. همین مسئله باعث شده تا برخی از شرکتها مجبور شوند به سراغ راهحلهایی برای کاهش هزینهها بروند. تعدیل نیرو یکی از راهحلهایی است که برخی از شرکتها به آن فکر میکنند، اما مشکلی که روش فوق دارد این است که تعداد متخصصان شاغل در کسبوکار کم میشود و فرآیند نگهداری از زیرساختها مشکل میشود. به همین دلیل، شرکتهای کوچک تا متوسط و البته استارتآپها به سراغ برونسپاری برخی از فعالیتهای تجاری رفتهاند تا دیگر مجبور نشوند هر ماه هزینهای برای نگهداری و سرویس تجهیزات متحمل شوند.

یکی از راهکارهای سودمند در این زمینه، مجازیسازی شبکه است. یک فناوری کاربردی که به شرکتها اجازه میدهد بهشکل سادهای به نیازهای کارمندان خود پاسخ دهند و از طرفی منابع زیرساخت اضافی را که در اختیار دارند، در قالب سرویسهای مجازی و بهشکل اجارهای در اختیار دیگر شرکتها و کاربران قرار دهند. در سویی دیگر، شرکتهای بزرگ فعال در زمینه ارائه زیرساختهای رایانش ابری نیز برای استفاده بهینه از منابع زیرساختی به سراغ مجازیسازی رفتهاند تا بتوانند حداکثر سودآوری را از تجهیزات خود داشته باشند.

مجازیسازی شبکه، فناوریای است که به کمک آن میتوان شبکههای فیزیکی را بهصورت مجازی پیادهسازی کرد. این فناوری اجازه میدهد تا شبکههای کامپیوتری را بهشکل منطقی پیادهسازی کنیم. در دهه 70 میلادی، شبکههای کامپیوتری با استفاده از کابلها و تجهیزات سختافزاری فیزیکی بهوجود میآمدند، اما با گسترش استفاده از شبکهها و افزایش تعداد دستگاهها، مدیریت و نگهداری این شبکهها به چالشی بزرگ تبدیل شد. به همین دلیل، نیاز به راهکارهایی برای جداسازی شبکهها و افزایش قابلیت اطمینان و امنیت شبکهها احساس میشد.

در دهه 90 میلادی، مفهوم مجازیسازی شبکه بر پایه این ایده پدید آمد که میتوان شبکههای فیزیکی را به چند شبکه مجازی تقسیم کرد و هر شبکه مجازی را بهصورت مستقل مدیریت کرد. یک راهکار قدرتمند که به مدیران شبکه اجازه میداد تا منابع شبکه را دقیقتر مدیریت کنند و برنامهها و سرویسهای مختلف را با استفاده از شبکههای مجازی در دسترس کاربران قرار دهند.

در سالهای بعد، فناوریهای مجازیسازی پیشرفتهای قابل توجهی پیدا کردند که مجازیسازی شبکهها یکی از آنها بود. فناوریهایی مانند شبکههای نرمافزار-محور (SDN) و مجازیسازی توابع شبکه (NFV) باعث شدند تا مجازیسازی شبکه با ارائه دو معیار انعطافپذیری و سهولت در مدیریت شبکهها مورد توجه کارشناسان قرار بگیرند.

از آن زمان تا کنون، مجازیسازی شبکه بهعنوان یک فناوری بسیار مهم برای پیادهسازی شبکههای کامپیوتری مورد توجه کارشناسان قرار دارد. این فناوری توسط شرکتها، سازمانها و ارائهدهندگان خدمات شبکه در سراسر جهان استفاده میشود، زیرا نقش مهمی در کاهش هزینهها و افزایش بهرهوری داشته است. بهعنوان یک مصرفکننده، تصور کنید که همهچیز از یک سرور گرفته تا یک شبکه کامل را بهشکل مجازی در اختیار دارید و تنها کاری که باید انجام دهید مدیریت شبکهای است که سازمان از آن استفاده میکند، بدون آنکه نگرانی از بابت خرابی سرورها، هارددیسکها و غیره داشته باشید، آیا به سراغ چنین راهحلی نمیروید؟ تصور کنید در نظر دارید بهعنوان یک شرکت فعال در حوزه فناوری به سراغ ارائه سرویسهای رایانش ابری بروید و از این طریق کسب درآمد کنید، آیا به سراغ فناوریهای مجازیسازی نمیروید تا بتوانید از سرور و تجهیزات فیزیکی که خریداری کردهاید بیشترین سود را ببرید؟ بدون شک چنین کاری را انجام میدهید.

جالب آنکه مجازیسازی شبکه در مراکز داده، زیرساختهای رایانش ابری و حتا شبکههای گسترده (WAN) نیز استفاده میشود. تاریخچه مجازیسازی شبکه نشان میدهد که این فناوری در پاسخ به نیازهای روزافزون شبکههای مدرن توسعه یافته است و انعطافپذیری و کارایی بالایی در اختیار سازمانها قرار داده است. به کارمندان سازمانها اجازه میدهد تا بهشکل دقیقتر و هدفمندتری با یکدیگر در ارتباط باشند و اطلاعات را برای یکدیگر ارسال کنند. این شبکه بهصورت لحظهای ارتباطات را برقرار میکند و امکان ارسال فایلها، پیامها، ایمیلها و سایر اطلاعات را بهوجود میآورد. علاوه بر این، به بخشهای مختلف یک سازمان اجازه میدهد به سادهترین شکل فرآیند اشتراکگذاری منابع و اطلاعات را انجام دهند. این قابلیت اشتراکگذاری منابع و همکاری بین اعضا نقش مهمی در افزایش بهرهوری دارد.

نکته مهمی که باید در مورد شبکه مجازی به آن اشاره داشته باشیم، تفاوت آن با نمونه فیزیکی و ملموس است. شبکه واقعی یک ساختار فیزیکی دارد که شامل سختافزارها، کابلها، روترها و سوئیچها میشود. این شبکهها بر اساس اتصال فیزیکی بین دستگاهها و معماری زیرساختی عمل میکنند. در حالی که شبکه مجازی بر پایه کانالهای ارتباطی و راهحلهای نرمافزاری و یک اتصال پایدار عمل میکند. در شبکه مجازی، ارتباطات بین دستگاهها از طریق شبکههای درونسازمانی و عمومی مثل اینترنت برقرار میشود. علاوه بر این، شبکه واقعی نیاز به فضای فیزیکی دارد تا سختافزارها و ساختار شبکه نصب شود. به عبارت دیگر، برای ایجاد یک شبکه واقعی، نیاز به فضای فیزیکی برای نصب کابلها، روترها و سوئیچها وجود دارد. در مقابل، شبکه مجازی محدودیت فضایی ندارد و از طریق اتصالات اینترنتی در دسترس است.

در شبکه واقعی، تغییرات در ساختار شبکه و افزایش منابع ممکن است زمانبر و پیچیده باشد. هزینه نگهداری از شبکههای فیزیکی هزینهبر است؛ در مقابل، شبکه مجازی هزینههای کمتری دارد، زیرا میتوان منابع موردنیاز را متناسب با نیاز کاهش یا افزایش داد. با توجه به توضیحاتی که ارائه کردیم، حدس زدهاید که پرونده ویژه این شماره مجله را به مبحث شبکههای مجازی اختصاص دادهایم. در پروند ویژه این شماره به شما خواهیم گفت شبکه مجازی چیست، چه انواعی دارد و چه قابلیتهایی در اختیار ما قرار میدهد؛ چگونه میتوانیم یک شبکه مجازی را ایجاد کنیم؛ مولفههای اصلی و سازنده شبکههای مجازی چیستند؛ چگونه امنیت شبکههای مجازی را تامین کنیم؛ VMware چه راهحلهایی برای مجازیسازی شبکه در اختیار سازمانها قرار داده است و با کلاسهای مختلف و مهم شبکههای مجازی آشنا خواهیم شد. امید است پرونده ویژه این شماره موردپسند کاربران مشکلپسند مجله قرار بگیرد.