بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هوش مصنوعی چه دستاوردهای مهمی برای حوزه پزشکی به ارمغان آورده و خواهد آورد؟

هوش مصنوعی بهعنوان یک فناوری نوین و پیشرو در رابطه با درک محاسباتی از آنچه رفتار هوشمند نامیده میشود، تعریف میشود و با الگوبرداری از رفتارهایی مشابه انسانها، سعی میکند روند انجام کارها را سادهتر کند و باعث بهبود کیفیت و سطح رفاه زندگی انسانها شود. یکی از کاربردهای مهم و...

18/01/1403 - 14:00

یادگیری تقویتی در چه حوزههایی کاربرد دارد؟

پرونده ویژه

یادگیری تقویتی (Reinforcement Learning) که بهعنوان یک مدل یادگیری نیمهنظارتی در دنیای یادگیری ماشین شناخته میشود، تکنیکی است که به یک عامل اجازه میدهد بر مبنای مجموعه اقداماتی با محیط تعامل داشته باشد و بر مبنای کارهایی که انجام میدهد بالاترین پاداشها را دریافت کند و در...

جنگو چیست و چرا یکی از چارچوبهای محبوب توسعه برنامههای وبمحور است؟

کارگاه

جنگو (Django) یک چارچوب توسعه برنامههای کاربردی وبمحور قابل استفاده با پایتون است که امکان توسعه سریع وبسایتهای امن با قابلیت نگهداری بالا را ارائه میکند. جنگو به برنامهنویسان وب کمک میکند کدهای تمیز، کارآمد و قدرتمندی بنویسند. علاوه بر اینکه در فهرست محبوبترین چارچوب...

یادگیری تقویتی چیست و چگونه کار میکند؟

حمیدرضا تائبی

پرونده ویژه

یادگیری ماشین یکی از شاخههای اصلی هوش مصنوعی است که خود زیرمجموعههای مختلفی دارد که همگی در قالب سه پارادایم اصلی یادگیری ماشین تحت نظارت (Supervised Learning)، بدون نظارت (Unsupervised Learning) و یادگیری تقویتی (Reinforcement Learning) طبقهبندی میشوند. یادگیری ماشین بدون...

فناوری دفتر کل توزیعشده به چند گروه اصلی تقسیم میشود؟

کارگاه

عرضه ارز دیجیتال بیتکوین بر مبنای فناوری زنجیره بلوکی باعث شد فناوری مذکور به یکباره مورد توجه رسانهها قرار گیرد. امروزه کاربردهای زنجیره بلوکی محدود به امور مالی غیرمتمرکز نیست و به حوزههای دیگری مثل مدیریت زنجیره تامین نیز وارد شده است. با اینحال، نکته مهمی که باید به آن...

چرا نباید در حوزه هوش مصنوعی اخلاقیات را نادیده بگیریم؟

حمیدرضا تائبی

هوش مصنوعی

بیشتر متخصصانی که به دنیای هوش مصنوعی وارد میشوند، ابتدا کار خود را بهعنوان یک برنامهنویس کامپیوتر آغاز میکنند و برای مدتها در این حرفه باقی میمانند. با این حال، کارشناسان بر این باور هستند که ماشینهای هوشمند امروزی به اندازهای پیشرفته شدهاند که میتوانند حالت احساسی و...

ابر بومی چیست و چگونه دنیای توسعه نرمافزار را متحول خواهد کرد؟

حمیدرضا تائبی

فناوری شبکه

ابر بومی (Cloud-Native) یکی از داغترین مباحث مرتبط با توسعه نرمافزار است. برخی توسعهدهندگان ابر بومی را تب زودگذری توصیف میکنند که پس از مدتی ناپدید خواهد شد، اما برخی دیگر آنرا آینده توسعه نرمافزار میدانند. در حال حاضر، ابر بومی یکی از بزرگترین روندها در صنعت نرمافزار...

چگونه هنگام مصاحبه شغلی، پیشنهاد شغلی دیگری را بررسی کنیم؟

عصرشبکه

در شرایطی که مشغول مصاحبه شغلی هستید و یک پیشنهاد کاری دیگر هم دارید و احتمال میدهید از یک شرکت دیگر هم پیشنهاد کار دریافت کنید، مهم است بهجای آنکه شتابزده عمل کنید یا پیشنهادهای دیگر را رد کنید شرایط را مدیریت کنید. تقریبا بیشتر مردم دوست دارند پیشنهادهای کاری مختلف را...

برای موفقیت در دنیای برنامهنویسی جاوا از ساختمان دادهها غافل نشوید

پرونده ویژه

ساختمان داده یکی از مهمترین مفاهیم دنیای برنامهنویسی است که نقش تاثیرگذاری در موفقیت برنامههای کاربردی دارد. تمامی برنامههای کاربردی که از ساختمان دادهها استفاده میکنند، آنها را به روشهای مختلف بهکار میگیرند. مبحث ساختمان دادهها به اندازهای حائز اهمیت است که تمامی...

سوئیچهای لایه 2 چه مکانیزمی دارند و چگونه باید از پورتهای آنها محافظت کرد؟

فناوری شبکه

سوئیچینگ لایه 2 فرآیند استفاده از آدرس سختافزاری دستگاهها در یک شبکه محلی برای بخشبندی شبکه است. ما برای تقسیم دامنههای برخورد بزرگ به دامنههای کوچکتر از تکنیک سوئیچینگ استفاده میکنیم تا دو یا چند دستگاه که پهنای باند یکسانی دارند در دامنههای مخصوص به خود قرار گیرند....

اینترنت چگونه بستههای اطلاعاتی کاربران را از مبدا به مقصد انتقال میدهد؟

فناوری شبکه

در اینترنت، لایه شبکه با هدف تحویل دیتاگرام از مبدا به یک یا چند مقصد استفاده میشود. اگر دیتاگرام تنها برای یک مقصد ارسال شود، الگوی تحویل یکبهیک را داریم که مسیریابی تکپخشی (unicast) نامیده میشود. اگر دیتاگرام برای چند مقصد ارسال شود یک تحویل یکبهچند داریم که مسیریابی...

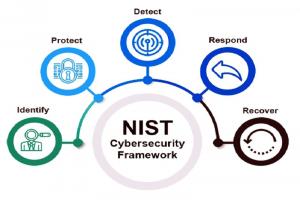

چارچوب امنیت اطلاعات NIST Cybersecurity چیست و چه مراحلی دارد؟

امنیت

اگر به مقالات منتشرشده در حوزه امنیت نگاهی داشته باشید، مشاهده میکنید بخش عمدهای از این مقالات پیرامون مباحث فنی و کار با ابزارها هستند، در حالی که برای موفقیت در دنیای امنیت مسائل مهم دیگری مثل حاکمیت، ریسک و انطباق وجود دارد. چگونه این سه اصل مهم را در قالب یک فرآیند عملی...

پراستفادهترین پروتکلهای شبکه به چه آسیبپذیریهایی آلوده هستند؟

حمیدرضا تائبی

امنیت

پروتکلهای شبکه مجموعه قواعد و دستورالعملهایی هستند که تجهیزات شبکه با استفاده از آنها با یکدیگر ارتباط برقرار میکنند. پروتکلهای شبکه راهکاری ایمن، قابل اعتماد و آسان برای تبادل اطلاعات در اختیار ما قرار میدهند و اجازه میدهند بر عملکرد تجهیزات نظارت دقیقی داشته باشیم....

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

چگونه از پاورشل برای افزودن مسیر جدیدی به جدول مسیریابی در ویندوز سرور 2019 استفاده کنیم؟

حمیدرضا تائبی

فناوری شبکه

از آنجایی که پاورشل قدرتمندترین ابزار خط فرمان است، بخش عمدهای از فرمانهای مدیریتی ویندوز سرور از طریق این محیط آبیرنگ دوستداشتنی انجام میشود. شما میتوانید همان دستور اضافه کردن مسیر را در پنجره پاورشل استفاده کنید و دستور بدون مشکل اجرا خواهد شد، منتها در این محیط فرمان...

کلاود، NAS، DAS یا SAN کدامیک راهحل ذخیرهساز ایدهآلی هستند؟

محسن آقاجانی

فناوری شبکه

تا چند سال پیش اغلب خانوادهها تنها یک کامپیوتر شخصی با یک هارد درایو داشتند. اگر کسی مجبور بود دادههایی فراتر از ظرفیت هارد درايو محلی را ذخیرهسازی و نگهداری کند به سراغ رایت روی CD میرفت که فرآیند پر دردسر و زمانبری بود. درایوهای خارجی (همچونWD Passport) برای حل این مشکل...

ابزارهایی که برای شناسایی مشکلات در شبکههای مبتنی بر ویندوز سرور 2019 در اختیار ما قرار دارند

حمیدرضا تائبی

فناوری شبکه

ابزارهای نظارت بر شبکههای کامپیوترهای مبتنی بر ویندوز سرور 2019 به ما اجازه میدهند، قطعی یا اتصال در شبکه را بررسی کنیم و جزییات کاملی درباره علل بروز مشکلات پیدا کنیم.

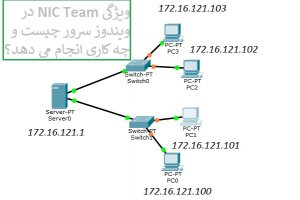

جداول مسیریابی در ویندوز سرور 2019 چه نقشی دارد و چرا استفاده میشود؟

حمیدرضا تائبی

فناوری شبکه

هنگامی که درباره جدول مسیریابی مطالبی میخوانید، ممکن است تصوراتی شبیه به اینکه روترهای شبکه یا دیوارهای آتش آنرا پیکربندی میکنند و.... را داشته باشید. اما در مورد سرورها موضوع کمی فرق میکند. شبکهسازی سرورها با یکدیگر تا حد زیادی برای ما ساده است، زیرا فقط به یک آدرس آیپی...

۱۰ توصیه مهم برای پیادهسازی درست یک مرکز داده موفق

محسن آقاجانی

فناوری شبکه

ترکیب و تطابق فناوریها با یکدیگر به سازمانها این امکان را داده تا چالاکتر و خلاقانهتر از گذشته در دنیای به شدت رقابتی امروز به فعالیت ادامه دهند، اما راهاندازی و اجرای سامانههایی که سنخیت چندانی با یکدیگر ندارند دو مشکل عمده به وجود میآورد. اول آنکه زمینهساز بروز مشکلات...

فرآیند محاسبه آدرس های IPv6 و آشنایی با چند ابزار نظارت بر شبکههای مبتنی بر ویندوز سرور 2019

حمیدرضا تائبی

فناوری شبکه

اطلاع پیدا کردیم که بخشهای مختلف یک آدرس برای چه مقاصدی استفاده میشوند. اکنون اجازه دهید درباره نحوه چگونگی اختصاص شمارههای شناسه منفرد به تمامی کامپیوترها، سرورها و سایر دستگاههای موجود در شبکه اطلاعاتی به دست آوریم.

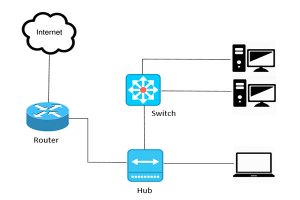

کاربرد و تفاوتهای هاب، سوئیچ، مسیریاب، مودم، اکسسپوینت و گیتوی در شبکههای رایانهای

علی حسینی

فناوری شبکه

امروزه که تجهیزات پیشرفته شبکه جایگزین تجهیزات پیشین شدهاند، برخی از عبارات و تعاریف قدیمی کمی گیجکننده به نظر میرسند. برای مثال، احتمالا همه نام مسیریاب شبکه یا روتر را شنیدهاند، اما مسیریاب شبکه دقیقا چیست؟ آیا مسیریاب شما فقط یک مسیریاب است یا میتواند کار سوئیچ، اکسس...

آدرسهای IPv6 چگونه شبکههای مبتنی بر ویندوز سرور 2019 را متحول میکنند؟

حمیدرضا تائبی

فناوری شبکه

اگر با مدیران و کارشناسان خبره شبکه صحبت کنید، همه آنها داستانها نه چندان خوشایندی از فرآیند آدرسدهی و زیرشبکهسازی در IPv4 برای شما بازگو میکنند. زیرا زیرشبکهسازی در IPv4 به منظور تخصیص آدرسهای آیپی بیشتر به دستگاهها در یک سازمان و اتصال این زیرشبکهها به یکدیگر فرآیندی...

آشنایی با انواع مختلف حملات سایبری به شبکههای سازمانی

حمیدرضا تائبی

فناوری شبکه, امنیت, پرونده ویژه

درباره مباحث و مطالبی همچون سه اصل محرمانگی، یکپارچگی و دسترسیپذیری مقالههای متعددی وجود دارد که ممکن است مطالعه کرده باشید یا در فضای مجازی دیده باشید. در این مقاله قصد داریم شما را با انواع مختلفی از حملات سایبری که شبکههای یک سازمان یا حتی یک شبکه خانگی را تهدید میکنند،...

چگونه یک گواهی SSL را برای سرور دیگری در ویندوز سرور 2019 ارسال کنیم؟

حمیدرضا تائبی

فناوری شبکه

بحث ارسال گواهیها برای سرور دوم، در دنیای شبکه یک کار عادی است. اما اگر اینکار را به درستی انجام ندهید، دردسرهای متعددی را متحمل خواهید شد. ارسال درست گواهیها تنها زمانی کامل میشود که کلید خصوصی نیز به درستی ارسال شده باشد. همچنین در برخی موارد مجبور هستید یک گواهی به روش...

چگونه از شبکه وایفای در برابر یک حمله هکری محافظت کنیم؟

ترفند اینترنت و وایفای, فناوری شبکه, امنیت, پرونده ویژه

اگر میخواهید امنیت زیرساخت ارتباطی خود را ارزیابی کنید، هیچ تکنیکی بهتر از آن نیست که پیشقدم شده و شبکه ارتباطی خود را به شکل عملی ارزیابی کنید تا آسیبپذیریهای احتمالی درون شبکه کشف شوند. در ادامه یاد خواهید گرفت که چگونه مشکلات امنیتی مستتر درون شبکه وایفای خانگی یا...

چتری برای محافظت از شبکههای ارتباطی و دستگاههای متصل به شبکه

حمیدرضا تائبی

فناوری شبکه, امنیت, پرونده ویژه

در تمامی ادوار، از اولین ویروس سکتور راهانداز سیستمها تا تهدیدات پیشرفته و پیچیدهای که سازمانها، کاربران و حتی دولتها را هدف قرار دادهاند، هدف سرقت یا امحاء اطلاعات بوده است.

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

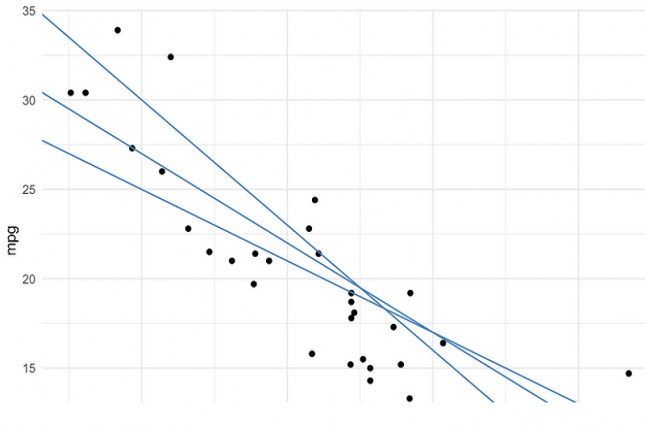

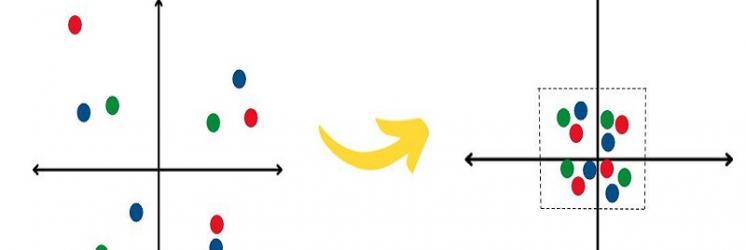

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40