برای مطالعه بخش قبل روی این آدرس کلیک کنید.

کنترل دسترسی مبتنی بر قاعده (Rule-Based Access Control)

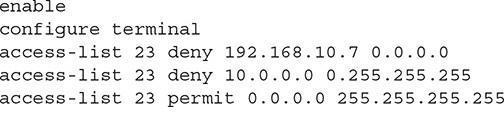

کنترل دسترسی مبتنی بر قاعده، به عنوان RBAC شناخته نیز میشود و شامل پیکربندی قوانینی بر روی یک سیستم یا دستگاه است که اجازه میدهد یا اجازه نمیدهد تا کارهای مختلفی را انجام دهد. به عنوان مثال، یک روتر از RBAC برای تعیین اینکه چه ترافیکی میتواند وارد شبکه شود یا از آن خارج شود، با بررسی قوانین موجود در ACL پیکربندی شده روی روتر، استفاده میکند. در لیست کد زیر، میتوانید مشاهده کنید که من روی روتر یک لیست دسترسی دارم که به سیستمهای 12.0.0.5 و 12.0.0.34 اجازه دسترسی به Telnet را میدهد، اما هر سیستم دیگری در شبکه 12.0.0.0 از دسترسی Telnet محروم است:

کنترل دسترسی مبتنی بر قانون بر روی فایروالها نیز پیکربندی میشود. فایروال قوانینی دارند که تعیین میکند چه ترافیکی مجاز است یا مجاز به ورود به شبکه نیست.

کنترل دسترسی مبتنی بر گروه (Group-Based Access Control)

کنترل دسترسی مبتنی بر گروه (GBAC) زمانی استفاده میشود که امنیت محیط بر اساس گروههایی است که کاربر در آنها عضویت دارد. به عنوان مثال، میتوانید کد برنامهای داشته باشید که قبل از اینکه به کاربر اجازه دهد روش سپردهگذاری را فراخوانی کند و بررسی میکند که آیا کاربر در گروه مالی عضو است یا خیر:

کنترل دسترسی مبتنی بر ویژگی (Attribute-Based Access Control)

کنترل دسترسی مبتنی بر ویژگی (ABAC) یک مدل کنترل دسترسی است که شامل تخصیص ویژگیها یا خصلتها به کاربران و منابع و سپس استفاده از آن ویژگیها در قوانین برای تعریف کاربران و تشریح این موضوع است که به کدامیک از منابع دسترسی داشته باشند. برای مثال، میتوانید قاعدهای را پیکربندی کنید که مشخص کند اگر کاربر دارای ویژگی حسابداری و شهر اصفهان باشد، میتواند به فایل دسترسی داشته باشد. این کنترل با RBAC یا GBAC متفاوت است به این معنا که آن مدلها فقط بررسی میکنند که آیا کاربر عضو یک گروه است یا نقش خاصی دارد یا خیر.

سایر ابزارهای کنترل دسترسی

تعدادی ابزار دیگر را میتوان در ارتباط با کنترل دسترسی استفاده کرد. در زیر برخی از ابزارهای اضافی مورد استفاده برای کنترل دسترسی به شرح زیر وجود دارد:

■ دسترسی مشروط (Conditional access): هنگام تنظیم کنترل دسترسی در یک سیستم، ممکن است این امکان را داشته باشید که شرایط دسترسی را مشخص کنید. میتوانید شرایطی را روی مجوزها تنظیم کنید که میگوید: «اگر دپارتمانشان حسابداری باشد و دستگاهی که استفاده میکنند دارای بخش حسابداری باشد، کاربران مجوز تغییر را دریافت میکنند».

■ مدیریت دسترسی ممتاز (Privileged access): این مفهوم محدود کردن حسابهای کاربری دارای دسترسی ممتاز به سیستم را توصیف میکند و بهعنوان تکنیکی برای کاهش به خطر افتادن امنیت از آن استفاده میشود. بهطوری که باید حسابهای کاربری که دارای امتیازات مدیریت سیستمی هستند را محدود کرد. اگر کاربری با امتیازات ادمین در سیستم به طور تصادفی کدهای مخرب را اجرا کند، این کد میتواند به سیستم آسیب برساند.

■ مجوزهای سیستم فایلی (File system permissions): همانطور که در شمارههای گذشته آموختید، میتوانید مجوزهای فایل را روی پوشهها و فایلها در هر یک از سیستمعاملها به عنوان راهی برای کنترل افرادی که میتوانند به دادهها دسترسی داشته باشند، پیادهسازی کنید.

پیادهسازی کنترل دسترسی (Implementing Access Control)

اکنون که مدلهای مختلف کنترل دسترسی را درک کردهاید، بیایید نحوه اجرای کنترل دسترسی در محیطهای مختلف را بررسی کنیم. در این بخش با گروههای امنیتی، تفاوت بین امتیازات و مجوزها و نحوه پیادهسازی لیستهای کنترل دسترسی در روتر آشنا میشوید.

هویتها (Identities)

هویت به معنای شخصی است که به سیستم یا دادهها دسترسی دارد. بهترین مثال هویت یک حساب کاربری است، اما میتواند یک حساب رایانه یا یک گروه نیز باشد. هویتها به عنوان اصول امنیتی نیز شناخته میشوند و به منابع موجود در یک سیستم یا شبکه دسترسی دارند.

هویت در یک ارائهدهنده هویت (IdP) وجود دارد. ارائهدهنده هویت پایگاه داده یا سیستم احراز هویت است که در آن کاربران و گروهها ایجاد میشوند. به عنوان مثال، Active Directory یک ارائهدهنده هویت برای یک شبکه مبتنی بر دامنه مایکروسافت است.

هر شی، مانند یک حساب کاربری، دارای ویژگیهایی است (که به عنوان خواص نیز شناخته میشود) که با حساب ذخیره میشوند. نمونههایی از ویژگیها عبارتند از نام، نام خانوادگی، نام کاربری، شهر، بخش، زمانهای ورود - لیست و.... است.

هویتها را میتوان با اشیاء دیگری مانند گواهی دیجیتال یا کلیدهای SSH در هنگام ورود به سیستم نشان داد یا شناسایی کرد. گواهی دیجیتالی که کاربر را نشان میدهد میتواند روی یک کارت هوشمند قرار داده شود، که برای احراز هویت در سیستم درج میشود. کاربر همچنین باید پین مربوط به کارت هوشمند را وارد کند.

توکنها نیز برای کنترل دسترسی به یک سیستم استفاده میشوند. این موضوع میتواند یک نشانه سختافزاری باشد که برای کشیدن انگشت و دسترسی به سیستم به آن نیاز دارید، یا میتواند یک توکن نرمافزاری باشد که در طول فرآیند ورود به سیستم تولید میشود.

انواع حسابها (Account Types)

هنگام کنترل دسترسی به منابع، معمولاً باید با تعریف حسابهای کاربری برای هر فرد در سازمان کار خود را آغاز کنید. مهم است بدانید که دلایل مختلفی برای داشتن حسابهای کاربری مختلف وجود دارد. نکتهای که باید در اینجا به آن دقت کنید انواع مختلف حسابهای کاربری است:

■ حساب کاربری هر کارمند (User account Each employee): در سازمان باید یک حساب کاربری جداگانه به آنها اختصاص داده شود که از آن برای دسترسی به شبکه و سیستمها استفاده کنند. این حساب کاربری نباید توسط شخص دیگری استفاده شود، زیرا نشاندهنده آن کاربر خاص است و کنترل میکند که کارمند باید به چه منابعی دسترسی داشته باشد. همچنین با ثبت اقداماتی که حساب کاربری انجام میدهد، فعالیتهای کارکنان را زیر نظر خواهید گرفت، بنابراین به کارمندان تاکید کنید که رمز عبور حساب خود را به اشتراک نگذارند.

■ حسابها/مدارک اعتباری مشترک و عمومی (Shared and generic accounts/credentials): گهگاه ممکن است به فکر ایجاد حسابی باشید که توسط چندین کارمند به اشتراک گذاشته میشود، زیرا آنها نقش شغلی مشابهی دارند. به عنوان مثال، آرزو منشی حسابداری در صبح است، در حالی که بعد از ظهر باران منشی حسابداری است. به جای ایجاد چندین حساب، می توانید یک حساب مشترک به نام AccountingClerk ایجاد کنید و از هر کارمند بخواهید از آن حساب استفاده کند. به خاطر داشته باشید، با این حال، از نقطه نظر امنیتی، متخصصان امنیتی سعی میکنند از اشتراک چند کارمند یک حساب کاربری خودداری کنند، زیرا برای اهداف نظارت و ممیزی، امکان ثبت اقداماتی که آرزو انجام داده و اقداماتی که باران انجام داده مشکل است.

■ حسابهای مهمان (Guest accounts): حساب مهمان حسابی است که اگر شخصی حسابی نداشته باشد، میتواند برای دسترسی به یک سیستم از آن استفاده کند. این حساب به یک فرد اجازه میدهد تا به طور موقت به یک منبع دسترسی داشته باشد بدون اینکه از شما بخواهد برای آنها حساب کاربری ایجاد کنید. اکثر سیستم عاملها دارای یک حساب مهمان هستند، اما به طور پیشفرض غیرفعال است، به این معنی که اگر شخصی بخواهد به سیستم دسترسی پیدا کند، باید یک حساب کاربری برای او ایجاد شود. غیرفعال نگه داشتن حساب مهمان بهترین روش امنیتی است.

■ حسابهای سرویس (Service accounts): سیستمعاملهای ایمن مثل ویندوز و لینوکس نیاز دارند که همه چیز در سیستم احراز هویت شود، چه کاربر یا یک نرمافزار. هنگامیکه نرم افزار روی سیستم اجرا میشود، باید به عنوان یک کاربر خاص اجرا شود تا بتوان مجوزهایی را به نرمافزار اختصاص داد. حساب کاربری که با یک نرمافزار مرتبط میکنید به عنوان یک حساب سرویس شناخته میشود، زیرا این ویژگی است که توسط سرویسهایی در سیستم عاملها اجرا میشوند. هنگام ایجاد یک حساب سرویس (حساب کاربری که برنامه نرمافزار برای استفاده از آن پیکربندی میشود)، معمولاً حساب سرویس را با یک رمز عبور قوی پیکربندی کنید و مشخص کنید که رمز عبور هرگز منقضی نمیشود.

■ حسابهای ممتاز (Privileged accounts): یک حساب ممتاز حسابی است که دارای مجوزهای اضافی خارج از آن چیزی است که به یک کاربر معمولی اختصاص داده شده است. حسابهای دارای امتیاز معمولاً مجاز به ایجاد تغییرات پیکربندی در یک سیستم یا انجام عملی هستند که معمولاً توسط یک کارمند معمولی انجام نمیشود.

استفاده از گروههای امنیتی

اولین روش پیادهسازی کنترل دسترسی در اکثر محیطها، اعطای دسترسی به گروههای امنیتی است. روش صحیح برای اعطای دسترسی به منابع این است که حساب کاربری را در گروهها قرار دهید و سپس به گروهها مجوزها را به منبع اختصاص دهید. این قابلیت به شما امکان میدهد کاربران جدیدی را در گروه قرار دهید و مجبور نباشید به عقب برگردید و مجوزها را تغییر دهید.

نکته: دقت کنید برای آزمون سکیوریتی پلاس باید در مورد انواع مختلف حسابهای کاربری اطلاعات کافی داشته باشید. برای موفقیت در آزمون سکیوریتی پلاس، باید در مورد پیکربندی مجوزها و تخصیص آنها به گروهها اطلاعات کافی داشته باشید، از اینرو پیشنهاد میکنم به شکل عملی این موضوع را بررسی کنید. علاوه بر این، نحوه ویرایش مجوزها را نیز بررسی کنید.

مجوزها و امتیازات

بخش بزرگی از امنیت یک سیستم از این واقعیت ناشی میشود که فقط کاربران یا گروههای خاص میتوانند اقدامات خاصی را انجام دهند. به عنوان مثال، اگر کسی بتواند از هر فایلی در یک سیستم نسخه پشتیبان تهیه کند، یک چالش امنیتی بزرگ ایجاد میشود. در دنیای مایکروسافت، تنها شخصی که حق «پشتیبانگیری از فایلها و فهرستها» را داشته باشد، میتواند پشتیبانگیری انجام دهد.

در یک سیستم ویندوز، معمولاً برای انجام تغییرات در یک سیستم، باید به عنوان مدیر وارد شوید، در حالی که در لینوکس، معمولاً باید به عنوان root وارد شوید تا بتوانید تغییرات را ایجاد کنید. این امکان وجود دارد که با اعطای امتیازات صحیح به دیگران اجازه ایجاد تغییرات در سیستم را بدهید.

سیستمعاملهای مایکروسافت دارای بخش تخصیص حقوق کاربر در خطمشیهای سیستم هستند که در آن میتوانید کنترل کنید چه کسی میتواند کارهای مدیریتی رایج مانند پشتیبانگیری از فایلها و دایرکتوریها یا تغییر زمان سیستم را انجام دهد. برخی از مجوزهای رایج در ویندوز به شرح زیر است:

■ Access this computer from the network : این مجوز مشخص میکند چه کسی مجاز است از شبکه قادر به برقراری ارتباط با سیستم است.

■ Allow log on locally: مشخص میکند چه کسی اجازه دارد پشت کامپیوتر بنشیند و وارد سیستم شود.

■ Back up files and directories : مشخص میکند که چه کسی قادر به پشتیبانگیری از فایلها و فهرستها در یک سیستم است.

■ Change the system time : مشخص میکند که چه کسی مجاز است زمان را در کامپیوتر تنظیم کند.

■ Take ownership of files or other objects : مشخص میکند چه کسی مالک فایلها، پوشهها یا چاپگرها و کنترل آنها است و میتواند هر زمان که بخواهد مجوزهای دسترسی به منابع را تغییر دهد.

امنیت سیستم فایلی و امنیت چاپگر

یکی دیگر از موضوعاتی که باید بررسی کنید نحوه دسترسی به منابعی مانند فایلها، پوشهها و چاپگرها است. ما این موضوع را در شمارههای قبلی بررسی کردیم. بنابراین یکبار دیگر یادآوری میکنیم که باید مباحث مربوط به مجوزهای NTFS که شامل خواندن، ویرایش و کنترل دسترسی به فایلها و پوشهها میشود را به دقت مطالعه کنید.

مجوزهای لینوکس

با استفاده از دستور chmod میتوانید دسترسی به فایلها را در لینوکس کنترل کنید. هنگام استفاده از دستور chmod، هر یک از سه مجوز برای فایلها و پوشهها در لینوکس دارای یک مقدار عددی مرتبط است:

■ Read (R): 4

■ Write (W): 2

■ Execute (X): 1

بهطور کلی سه گروه مالک فایل (file owner)، گروه (Group) یا همه افراد (Everyone) میتوانند این سه مجوز را داشته باشند. در مقالات قبلی نحوه تغییر مجوز و تخصیص آن به کاربران را بررسی کردیم. بنابراین پیشنهاد میکنیم مباحث مربوط به مجوزهای chmod را به دقت بررسی کنید.

لیستهای کنترل دسترسی (Access Control Lists)

همانطور که اشاره شد، لیستهای کنترل دسترسی (ACL) یک روش رایج برای کنترل دسترسی به یک منبع مانند یک فایل یا شبکه است. هنگام پیکربندی مجوزهای NTFS، یک لیست کنترل دسترسی را پیکربندی میکنید، اما روترها میتوانند فهرستهای کنترل دسترسی داشته باشند که مشخص میکنند چه ترافیکی مجاز به ورود یا خروج از شبکه است.

روترهای سیسکو دارای ویژگی معروف به لیستهای دسترسی هستند که برای کنترل ترافیکی که میرتواند وارد شبکه شود یا از آن خارج شود استفاده میشوند. هنگام پیکربندی لیستهای دسترسی، ابتدا باید قوانینی را برای تعیین ترافیکی که مجاز به ورود یا خروج از شبکه هستند مشخص میکنید. اولین قانونی که برای یک بسته اعمال میشود، قانونی است که بسته از آن پیروی میکند. روترهای سیسکو دو نوع لیست دسترسی رایج دارند: لیستهای دسترسی استاندارد و لیستهای دسترسی گسترده.

لیستهای دسترسی استاندارد سیسکو (Cisco Standard Access Lists)

به یک لیست دسترسی استاندارد، عددی از 1 تا 99 اختصاص داده میشود و میتواند ترافیک را تنها بر اساس آدرس IP منبع مجاز یا رد کند. دو مرحله برای پیکربندی لیستهای دسترسی استاندارد لازم است - ابتدا باید لیست دسترسی را تعریف کنید و سپس آن را در یک رابط روی روتر اعمال کنید.

دستور زیر برای ایجاد دو قانون در لیست دسترسی استاندارد 23 استفاده میشود که عبارت است از انکار بستههایی با آدرس IP مبدا 192.168.10.7 و هر بسته با آدرس منبع در شبکه 10.0.0.0. آخرین قانون مجاز کردن همه ترافیکهای دیگر است. توجه داشته باشید که قاعده permitting-all-other-traffic آخرین است زیرا اگر اولین بود، تمام ترافیک مجاز شناخته میشد (اولین قانونی که با یک بسته مطابقت دارد، قانونی است که بسته از آن پیروی میکند).

اکنون که لیست دسترسی 23 را ایجاد کردهام، باید آنرا در یک رابط برای ارتباطات ورودی یا خروجی اعمال کنم. من میتوانم ترافیک ناخواسته را از ورود به شبکه با یک قانون ورودی مسدود کنم، هرچند میتوانم خروج ترافیک از شبکه را با یک قانون خروجی مسدود کنم. دستورات زیر برای اعمال لیست دسترسی 23 به رابط اترنت سریع (Fast Ethernet) برای ارتباطات ورودی استفاده میشود:

Interface FastEthernet 0/0

Ip access-group 23 in

روترهای سیسکو دارای یک قانون انکار همه جانبه در انتهای لیست دسترسی هستند، به همین دلیل است که من قانون خودم را در پایین قرار میدهم تا تمام ترافیک مجاز باشد. تعریف قانون فوق به این صورت است که در صورت عدم تحقق شرایط، تمام ترافیک مجاز شناخته شود.

لیستهای دسترسی توسعهیافته سیسکو (Cisco Extended Access Lists)

لیستهای دسترسی گسترده به روشی مشابه لیستهای دسترسی استاندارد پیکربندی میشوند، با این استثنا که شمارههای اختصاص داده شده آنها از 100 و بالاتر شروع میشود. لیست دسترسی توسعه یافته میتواند ترافیک را بر اساس آدرس IP مبدا و مقصد و بر اساس اطلاعات پروتکل موجود در بسته کنترل کند.

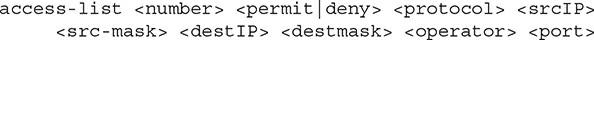

دستور زیر ایده اصلی اضافه شدن یک قانون به لیست دسترسی توسعه یافته را تشریح میکند. توجه داشته باشید که با دستور access-list شروع میکنید، شمارهای را به لیست دسترسی اختصاص میدهید و مشخص میکنید که آیا ترافیک را مجاز یا رد میکنید. چیزی که در اینجا جدید است این است که در صورت تمایل میتوانید پروتکلی مانند TCP، UDP یا IP را مشخص کنید. سپس آدرس IP مبدأ بستهای که قانون باید روی آن اعمال شود و ماسک منبع را مشخص کنید. سپس آدرس IP مقصد و ماسک مقصد را مشخص کنید. در نهایت، یک عملگر مانند EQ برای "برابر" و سپس شماره پورت را اضافه کنید.

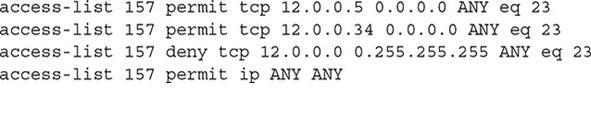

در زیر نمونهای از یک لیست دسترسی توسعه یافته در حال ایجاد است. این لیست دسترسی، لیست دسترسی 157 است، با قانون اول، بسته TCP با آدرس IP مبدأ 12.0.0.5، با هر آدرس مقصد، مقصد پورت 23، اجازه میدهد تا از طریق روتر عبور کند. قانون دوم در لیست دسترسی به سیستم با آدرس IP 12.0.0.34 اجازه دسترسی به پورت 23 را میدهد، در حالی که قانون سوم هرگونه سیستم دیگری را در شبکه 12.0.0.0 که میخواهد به پورت 23 دسترسی داشته باشد را رد میکند. قانون نهایی هرگونه ترافیک IP دیگری را مجاز میداند.

هنگامیکه لیست دسترسی ایجاد شد، آنرا به همان روشی که لیستهای دسترسی استاندارد را اعمال میکنید، در یک رابط شبکه قرار دهید. دستورات زیر لیست دسترسی گسترشی را به رابط Fast Ethernet برای ارتباطات ورودی اعمال میکند:

Interface FastEthernet 0/0

Ip access-group 157 in

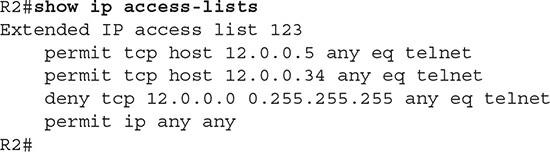

برای مشاهده لیستهای دسترسی که روی روتر سیسکو شما پیکربندی شدهاند، میتوانید از دستور show ip access-lists استفاده کنید. لیست کد زیر لیست دسترسی 157 را که قبلا ایجاد شده بود نمایش میدهد:

دقت کنید برای آزمون سکیوریتی پلاس باید در مورد نحوه تعریف لیستهای کنترل دسترسی در روترهای سیسکو اطلاعات کافی داشته باشید.

Group Policies

محیطهای مایکروسافت به شما این امکان را میدهند که سیستمها را با استفاده از سیاستهای امنیتی محلی یک سیستم واحد ایمن کنید یا با استفاده از خطمشیهای گروهی تنظیمات امنیتی را در چندین سیستم پیکربندی کنید. خطمشیهای گروه برای پیکربندی مجموعهای از تنظیمات در سیستمهای تحت شبکه استفاده میشود:

■ نصب نرمافزار با خطمشیهای گروهی (Install software With group policies): میتوانید هنگام راهاندازی رایانه یا زمانی که کاربر به سیستم وارد میشود، نرمافزاری را بهطور خودکار روی رایانههای کلاینت نصب کنید.

■ پیکربندی خطمشیهای گذرواژه (Configure password policies Group policies): خطمشیهای گروه به شما امکان میدهند خطمشیهای گذرواژه را پیکربندی کنید که شامل تاریخچه رمز عبور، پیچیدگی رمز عبور، طول گذرواژه، و انقضای رمز عبور است.

■ پیکربندی حسابرسی با خطمشیهای گروهی (Configure auditing With group policies): میتوانید یک خطمشی حسابرسی را در چندین سیستم به منظور ردیابی رویدادهای آن سیستمها اجرا کنید.

■ پیکربندی مجوزهای کاربر (Configure user rights Group policies): خطمشیهای گروه نیز برای پیکربندی مجوزهای کاربر که امتیازات انجام یک کار هستند، استفاده میشوند.

■ گروههای محدود با خطمشیهای گروه (Restricted groups With group policies): میتوانید کنترل کنید که کاربران یا گروههایی عضو گروههای مختلف باشند.

■ خدمات را غیرفعال کنید و گزارشهای رویداد را پیکربندی کنید (Disable services and configure event logs): به عنوان بخشی از روش ایمنسازی سیستم، میتوانید از خطمشیهای گروهی برای غیرفعال کردن سرویسها در چندین سیستم و پیکربندی گزارشهای رویداد استفاده کنید.

■ مجوزهای سیستم فایل با خطمشیهای گروه (File system permissions With group policies)، میتوانید مجوزها را برای پوشههای مختلف اعمال کنید.

■ محدودیتهای نرمافزاری از طریق خطمشیهای گروه (Software restrictions Group policies): میتوان برای اعمال محدودیتهای نرمافزاری استفاده کرد تا نرمافزاری مجاز قابلیت اجرا روی سیستم را داشته باشند.

■ سیستم را با غیرفعال کردن ویژگیها قفل کنید (Lock down the system by disabling features): میتوانید کل دسکتاپ ویندوز را با حذف ویژگیها از منوی استارت، دسکتاپ و کنترل پنل کنترل کنید.

هنگام پیکربندی خطمشیهای گروه، درک انواع مختلف خطمشیهای گروه مهم است که بر اساس مکانهایی که میتوان خطمشیها را در آنها پیکربندی کرد، طبقهبندی میشوند. موارد زیر انواع خطمشیهای گروه را بر اساس مکان فهرست میکند:

■ خطمشی محلی (Local): خطمشی است که در یک سیستم پیکربندی میشود، سیستمی که ویرایشگر خطمشی گروه روی آن اجرا میشود. برای پیکربندی خطمشیهای محلی، میتوانید یک کنسول مدیریت مایکروسافت (MMC) ایجاد کنید و ویرایشگر خطمشی گروه را به آن اضافه کنید.

■ سایت (site): میتوانید یک خطمشی گروهی را در یک سایت اکتیو دایرکتوری که قابلیت اعمال بر چندین دامنه در آن سایت را دارد، اجرا کنید.

■ دامنه (Domain) میتوانید خطمشی گروهی را در سطح دامنه اعمال کنید تا بر همه کاربران و رایانههای موجود در دامنه Active Directory تأثیر بگذارد.

■ واحد سازمانی (OU): میتوانید خطمشی گروهی را در سطح OU اعمال کنید تا این خطمشی فقط برای گروه کوچکی از کاربران یا رایانهها اعمال شود.

در اینجا نکته مهمی که باید به آن دقت کنید ترتیب پردازش خطمشیها است. به عنوان مثال، هنگامی که یک کامپیوتر راهاندازی میشود، ابتدا خطمشی محلی خود را اعمال میکند، سپس سایت، دامنه و هر خطمشی OU را اعمال میکند. به همین دلیل است که باید به این نکته دقت کنید که اگر تنظیمات متناقضی بین چهار خط مشی داشته باشید، آخرین مورد اعمال شده برنده میشود (که معمولاً دامنه یا خطمشی OU خواهد بود).

پیشنهاد میکنیم حتما مبحث مربوط به Group Policy در ویندوز را به شکل عملی بررسی کنید.

برای مطالعه بخش بعد اینجا کلیک کنید.

برای مطالعه تمام قسمتهای آموزش سکوریتی پلاس اینجا کلیک کنید.

معرفی آموزشگاه شبکه و امنیت

تهران: آموزشگاه عصر رایان شبکه

مهندس اطلاعات

تلفن: 02188549150 کانال: Asrehshabakeh@

تبلیغات لینکی:

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟