بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

فرآیند استخراج، بارگذاری و تبدیل (Transform، Load، Extract) چیست؟

ELT به معنای تبدیل، بارگذاری و استخراج است. ELT یک روش کارآمد برای پردازش حجم زیادی از دادهها است که قرار است در زمینه تحلیل مورد استفاده قرار گیرند. این روش مراحلی را در بر میگیرد که دادهها از منابع مختلفی استخراج شده، سپس تبدیل و پاکسازی میشوند و در نهایت به سیستم مقصد یا...

حمیدرضا تائبی

28/02/1403 - 03:45

رخنه امنیتی بزرگی صدها هزار دستگاه سیسکو را در معرض خطر قرار داد

حمیدرضا تائبی

امنیت

ابزارهای امنیتی قدرتمندی که به منظور نفوذ به سامانههای مختلف از سوی نهادهای خاص مورد استفاده قرار میگیرند، اگر به صورت اتفاقی به دنیای زیرزمینی هکرها راه پیدا کنند، این پتانسیل را در اختیار آنها قرار میدهند تا پیچیدهترین و خطرناکترین حملات را پیادهسازی کنند.

چرا فیسبوک، آمازون، مایکروسافت، آیبیام و گوگل با هم متحد شدند؟

حمیدرضا تائبی

هوش مصنوعی

فیسبوک، آمازون، مایکروسافت، آیبیام و گوگل گردهم آمدهاند تا سازمانی موسوم به Partnership on AI را تاسیس کنند. سازمانی که در زمینههای مختلف فنی و فرهنگی به پیشبرد هوش مصنوعی کمک خواهد کرد.

ذخیرهساز اینترپرایسی با پردازنده Xeon E5

فناوری شبکه

شرکت «کیونپ» در نمایشگاه CES از یک NAS حرفهای مخصوص کارهای بسیار سنگین و حیاتی پردهبرداری کرد و در ماه جولای دوباره مشخصات دیگری از آن منتشر شد. اکنون ذخیرهسازZFS NAS ES1640dc آماده ورود به بازار شده است.

میلیونرهای دنیای فناوری چه خودروهایی میرانند؟

حمید نیکروش

خودرو

وقتی صحبت از افراد میلیاردر میشود، یکی از چیزهایی که همه نگاهها و توجهات را بهخود جلب میکند؛ خودرویی است که آنها سوار میشوند؛ بهخصوص اتومبیلهای عجیب و گرانقیمت. این ابرخودروهای بسیار گرانقیمت از طرف تولیدکنندگان و سازندگان مختلفی ساخته میشوند و در دنیای واقعی؛ پول...

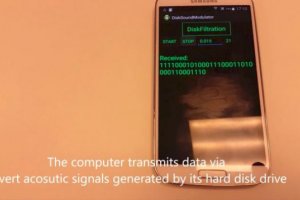

DiskFiltration راهکار جدیدی برای سرقت از شبکهها

حمیدرضا تائبی

امنیت

سازمانها و نهادهایی که با دادههای حساس و مهم روبهرو هستند، معمولاً از مکانیزم شبکههای ایزولهشده استفاده میکنند. این مدل شبکهها که از یک یا چند سامانه کامپیوتری ساخته میشوند و فاقد هرگونه دسترسی به اینترنت فیزیکی یا محلی هستند. در ابتدا اینگونه فرض میشد که این مدل شبکه...

۱۰ مطلب پربازدید هفته گذشته سایت شبکه: شانسی بلند جدید سایپا، تلیسمان رنو و وایفای همراه اول

میثاق محمدیزاده

اخبار ایران

هفته گذشته تمام اخبار و مطالب سایتهای ایرانی حوزه فناوری پیرامون نمایشگاه تلکام ۲۰۱۶ بودند و البته خبرهای خودروهای جدید رونمایی شده در ایران و سایت سرشماری نیز در صدر اخبار بودند. اگر دوست دارید بدانید در هفته گذشته چه مطالبی روی سایت شبکه بالاترین بازدیدکننده را داشتند؛ فهرست...

سرورها هنوز در برابر آسیبپذیری روز صفر MySQL بیدفاع هستند

حمیدرضا تائبی

امنیت

یک پژوهشگر امنیتی، تصمیم گرفت جزییات مربوط به یک آسیبپذیری روز صفر بانکاطلاعاتی منبع باز MySQL را به صورت عمومی منتشر کند. او هدف از انجام اینکار را ناتوانی شرکت اوراکل در وصله کردن این آسیبپذیری در مدت زمان 40 روز اعلام داشته است.

بیامو زیباترین کراس اوور دنیا را معرفی کرد + گالری عکس

حمید نیکروش

خودرو

بیامو برای نمایشگاه خودروی پاریس از یک اتومبیل Crossover که شبیه به کوپه ساخته شده رونمایی کرد تا ترکیب محصولات این شرکت چشمگیرتر شود. شاید برای خیلی از دنبالکنندههای اخبار خودروها؛ معرفی یک Crossover دیگر که از نظر طراحی و شکل ظاهری مشابه یک کوپه است کمی عجیب بهنظر برسد...

مقایسه دستبندهای سلامتی Gear Fit سامسونگ

گجت

شتاب پیشرفت فناوری باعث شده تا کمپانیهای ساخت دستگاههای دیجیتالی سریعتر از هر زمان دیگری نسخهها و مدلهای جدید محصولات خود را به بازار عرضه کنند. این موضوع بیش از همه در مورد دستبندهای سلامتی سامسونگ صدق میکند، در جایی که با وجود عرضه Gear Fit در سال ۲۰۱۴ نسخه ارتقا یافته...

نسخه 2016 گوشی گلکسی A8 سامسونگ رسما معرفی شد

امین رضائیان

اخبار جهان

سامسونگ سرانجام نسخه 2016 گوشی هوشمند گلکسی A8 خود را با نام اختصاصی "(2016) Samsung Galaxy A8" در کشور کره جنوبی رونمایی کرد. پیشفروش این محصول از فردا آغاز میشود. با مجله شبکه همراه باشید تا نگاهی به مشخصات فنی این فبلت داشته باشیم.

اولین سیمکارت NFC در ایران عرضه شد!

اخبار ایران

شرکت ایرانسل در خلال نمایشگاه تلکام اولین سیمکارت NFC را عرضه کرد و به طور عملی نشان داد چگونه میتوان با فناوری NFC خرید آنلاین کرد و در مکانهای عمومی مانند مترو و اتوبوس به جای کارت اعتباری استفاده کرد.

سایپا شرایط فروش خودروی شاسی بلند جدیدش را اعلام کرد + قیمت و عکس

خودرو

خودروی چانگان CS35 اتوماتیک محصول تولید داخل و یک شاسی بلند جدید از گروه خودروسازی سایپا است. فروش ویژه مهرماه این کراس اوور کوچک شروع شده و برای پیشثبتنام میتوانید به نمایندگیهای مجاز سایپا در سراسر کشور مراجعه کنید.

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

فرآیند استخراج، بارگذاری و تبدیل (Transform، Load، Extract) چیست؟

ELT به معنای تبدیل، بارگذاری و استخراج است. ELT یک روش کارآمد برای پردازش حجم زیادی از دادهها است که قرار است در زمینه تحلیل مورد استفاده قرار گیرند. این روش مراحلی را در بر میگیرد که دادهها از منابع مختلفی استخراج شده، سپس تبدیل و پاکسازی میشوند و در نهایت به سیستم مقصد یا...

حمیدرضا تائبی

28/02/1403 - 03:45