چرا جرمشناسی دیجیتالی انجام میشود؟

جرمشناسی اوایل سال 2004 میلادی به عنوان یک تخصص جدید معرفی شد، اما به سرعت پیشرفت کرد و ابزارهای تجاری و رایگان متعددی در این زمینه توسعه پیدا کردند تا جنبههای مختلفی از این حوزه را پوشش دهند. امروزه تمامی ادارات دولتی و شرکتها از شبکههای کامپیوتری و بانکهای اطلاعاتی برای ذخیرهسازی و دسترسی به اطلاعات استفاده میکنند. دادههای سازمانی حاوی اطلاعات حساسی هستند، بنابراین حفاظت از زیرساختهای ارتباطی و بانکهای اطلاعاتی یک فرآیند مهم است. پوشههای بهاشتراک قرار گرفته در یک شبکه ممکن است توسط کاربران غیرمجاز درون یا برون سازمانی تغییر پیدا کنند. متاسفانه گاهی اوقات مجرمان سایبری به دلیل نبود دلایل کافی برای اثبات جرم محکوم نمیشوند. در چنین شرایطی جرمشناسی نقش مهمی در جمعآوری اطلاعات، تحلیل و بررسی و ارائه گزارش کاملی در ارتباط با فعالیتهای مجرمانه سایبری ایفا میکند. با توجه به اینکه سامانههای ذخیرهساز اطلاعات، سرویسهای تحت شبکه و کانالهای ارتباطی از مولفههای ناهمگون مختلفی ساخته میشوند، یک روش جامع و مشخص برای بررسی و اعتبارسنجی اطلاعات در دسترس نیست. به همین دلیل متخصصان جرمشناسی سایبری مجبور هستند از مدلها، چارچوبها، ابزارها، فعالیتها و خطمشیهای مختلف برای جمعآوری مدارک استفاده کنند. جرمشناسی دیجیتالی بیشتر به دلایل زیر انجام میشود:

- جمعآوری، بازیابی، تجزیه و تحلیل و نگهداری از تجهیزات آسیب دیده و ارائه ادله قابل استناد به محاکم قضایی. با توجه به اینکه از تکنیکهای فنی دقیقی برای جمعآوری اطلاعات استفاده میشود، گزارشهای آماده شده برای ارائه به مراجع قضایی اعتبار دارند. این گزارشها انگیزه و هدف از انجام حملههای خرابکارانه را شرح میدهند و هویت مقصر اصلی را افشا میکنند.

- به کارشناسان امنیتی در جمعآوری و تکثیر دادهها و انجام فرآیندهایی همچون بازیابی فایلهای حذف شده و پارتیشنهای پاک شده از رسانههای دیجیتال با هدف استخراج شواهد و اعتبارسنجی آنها کمک میکند.

- به کارشناسان امنیتی کمک میکند شواهد را به سرعت شناسایی کنند و تأثیر بالقوه فعالیتهای مخرب بر فعالیتهای تجاری سازمانها یا افراد حقیقی را تخمین بزنند.

- امکان آمادهسازی یک گزارش قابل استناد و کامل از روند تحقیقات را فراهم میکند.

پنج مرحله مهم جرمشناسی دیجیتالی

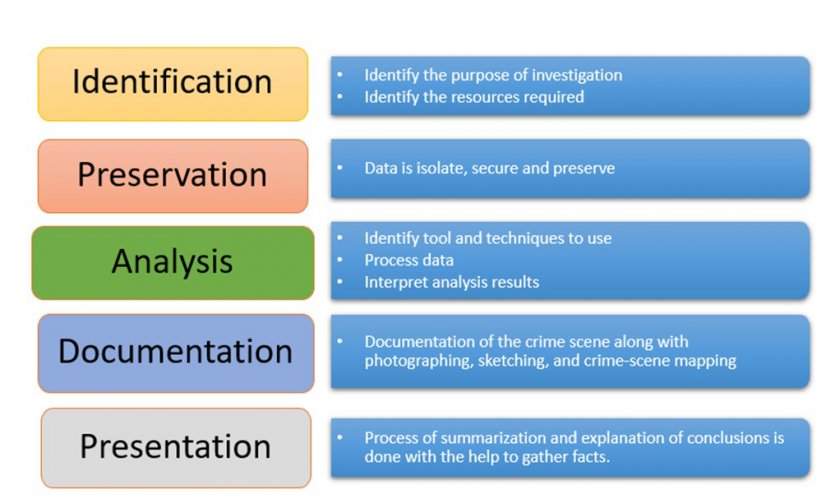

- متخصصان جرمشناسی سایبری از فرآیندهای شناخته شدهای برای جمعآوری و تحلیل اطلاعات بهدست آمده استفاده میکنند. فعالیتهایی که برای جرمشناسی دیجیتالی انجام میشود به موقعیت و نوع زیرساختهای ارتباطی بستگی دارد. در حالت کلی پنج مرحله شناسایی (Identification)، حفظ (Preservation)، تجزیه و تحلیل (Analysis)، مستندسازی (Documentation) و ارائه گزارش (Presentation) شالوده اصلی مبحث جرمشناسی را شکل میدهند (شکل زیر)، با این حال برخی منابع جرمشناسی دیجیتالی را به هفت مرحله حفاظت، جمعآوری، اعتبارسنجی، شناسایی، تجزیهوتحلیل، تفسیر، مستندسازی و ارائه شواهد دیجیتال با هدف تسهیل در بازسازی رخدادهای شناخته شده جنایی یا پیشبینی اقدامات غیرمجاز طبقهبندی میکنند.

1. شناسایی (Identification)

- اولین قدم در جرمشناسی دیجیتالی شناسایی و جمعآوری مدارک و نشانههایی است که بیانگر یک عمل خرابکارانه هستند. در این مرحله داراییهای فیزیکی همچون کامپیوترهای شخصی، تلفنهای همراه، سرور، شبکه و هارددیسکها بررسی میشوند. در این مرحله کارشناسان امنیتی از رسانههای ذخیرهساز یک ایمیج تهیه میکنند تا دادهها و رسانههای اصلی بدون تغییر باقی بمانند. در مجموع این مرحله حول محور شناسایی شواهد موجود، مکانی که نشانهها در آن ذخیرهسازی شدهاند و نوع ذخیرهسازی شواهد (بر مبنای چه قالبی ذخیرهسازی شدهاند) متمرکز است. شناسایی مهمترین مرحله در جرمشناسی دیجیتالی است، زیرا سایر مراحل را تحت تاثیر قرار میدهد.

2 . حفظ (Preservation)

- در این مرحله دو فرآیند جمعآوری دادههای جرمشناسی و حفظ اطلاعات انجام میشود. در این مرحله متخصصان ابتدا زیرساخت آسیب دیده یا مورد سوء استفاده قرار گرفته را بررسی کنند و به سه روش زیر دادههای درون سامانهها را جمعآوری کنند.

- جمعآوری دادهها به شکل زنده (Live acquisition): این روش زمانی استفاده میشود که سامانه مورد ارزیابی بهطور همزمان در حال سرویسدهی است.

- جمعآوری دادهها به شکل غیرزنده (Dead acquisition): این روش شامل نسخهبرداری از دادههای ذخیره شده در سامانه است. در حالت کلی از سیستم یک نسخه پشتیبان یا ایمیج تهیه میشود تا بررسیهای فنی روی ایمیج ساخته شده انجام شود. پشتیبانگیری از دادههای یک مرکز حساس به سختی امکانپذیر است، در نتیجه امکان بهکارگیری این روش در بیشتر سازمانهای دولتی فراهم نیست.

- جمعآوری دادهها به شکل ترکیبی (Hybrid acquisition): در روش ترکیبی از ویژگیهای کلیدی دو روش قبل استفاده میشود تا اطمینان حاصل شود دادهها به شکل دقیقی جمعآوری شدهاند.

- پس از جمعآوری شواهد، دادهها باید تفکیک و محافظت شوند. این مرحله شامل ممانعت از دسترسی افراد به رسانههای دیجیتالی است. در این مرحله به کارکنان اجازه داده نمیشود به داراییهای فیزیکی همچون کامپیوترهای شخصی، تلفنهای همراه، سرور، شبکه و هارددیسکها دسترسی داشته باشند، زیرا ممکن است ناخواسته نشانهها یا دادههای مهمی که اشاره به وقوع جرم دارند را پاک کنند یا مغایرتی میان ایمیج تهیه شده و سامانه اصلی به وجود آید. در زمان جمعآوری اطلاعات باید به نکته بسیار مهم جمعآوری مصنوعات ناپایدار (Volatile artifacts) و پایدار دقت کنید. مصنوعات و اطلاعات مختلف را میتوان از سیستمعامل، وبسرورها یا فایلهای ثبت گزارش استخراج کرد، اما باید دقت کرد در برخی از حوزههای جرمشناسی دیجیتال همچون پایگاههای داده احتمال بروز تغییر وجود دارد. بنابراین، قبل از استخراج اطلاعات از منابع حساس همچون بانکهای اطلاعاتی باید نسبت به پایدار و ناپایدار بودن دادهها اطلاع کسب کرد. مصنوعات در مبحث جمعآوری خود به دو گروه دادههای فرار و غیرفرار طبقهبندی میشوند.

- دادههای فرار: برخی از دادهها با هدف افزایش سرعت، راندمان منابع، قابلیت اطمینان و سهولت استفاده در حافظههای ناپایدار ذخیرهسازی میشوند. بهطور مثال، در مبحث بزرگ دادهها و فناوریهایی همچون آپاچی هادوپ حافظه اصلی نقش کلیدی در دسترسی سریع به دادهها دارد تا کارایی افزایش پیدا کند. این مدل دادهها دائما و با سرعت زیادی در حال تغییر هستند.

- دادههای غیرفرار: به رکوردهای اطلاعاتی ذخیره شده در بانکهای اطلاعاتی، دادههای پایدار یا غیرفرار میگویند.

- مبحث حفاظت از اطلاعات، اعتبارسنجی و اصالت دادههای جمعآوری شده یکی دیگر از وظایف مهمی است که متخصصان جرمشناسی سایبری باید به آن دقت کنند. هدف از انجام اعتبارسنجی اطلاعات متمرکز شدن روی شواهد مهم و محدود کردن دادههایی است که قرار است ارزیابی شوند. در این مرحله باید به دقت از سامانهها محافظت کرد تا تغییر غیرمنتظرهای روی دادهها به وجود نیاید. این امکان وجود دارد تا دادهها را با اجرای یک محاوره روی منابع تغییر یافته بهدست آورد، اما بهتر است اینکار انجام نشود، زیرا ممکن است این فرآیند خود اطلاعات درون بانکاطلاعاتی را حذف یا تغییر دهد. همچنین در ارتباط با منابع حساسی همچون بانکهای اطلاعاتی نباید هیچگونه محاورهای روی پایگاه داده اجرا شود، زیرا تغییراتی در دادههای ذخیره در حافظه و جداول به وجود میآورد. انجام اینکار مشکل دیگری به وجود میآورد که باعث تقسیم صفحه داده داخلی منابع شده و باعث میشود مکان جدیدی در حافظه نهان برای ذخیرهسازی دادهها به وجود آید که فرآیند بررسی را پیچیدهتر میکند. به همین دلیل است که همواره قبل از انجام هرگونه اقدامی یک نسخه پشتیبان از دادهها و فایلهای مهم ایجاد میشود.

3- تحلیل و بررسی (Analysis)

فرآیند تجزیه و تحلیل دادههای جمعآوری شده به نوع دادهها، نوع منابعی که قرار است ارزیابی شوند و رویداد خاصی که قرار است ارزیابی شود بستگی دارد. در مرحله تجزیهوتحلیل باید ابعاد مربوط به هر رخداد و محلی که اطلاعات مربوطه در آن وجود دارند در نظر گرفته شود. در این مرحله، اطلاعاتی در ارتباط با مجرم احتمالی، زمان ارتکاب جرم، دادههای هدف، انگیزه انجام اینکار و نحوه اجرای جرم مشخص میشود. تجمیع دادهها در فرآیند ارزیابی اطلاعات نقش مهمی دارد. گاهی اوقات اطلاعات منفرد ارزش چندانی ندارند، اما زمانی که با اطلاعات دیگر ترکیب شوند حائز اهمیت میشوند و میتوانند نقضهای امنیتی را آشکار کنند. در مرحله تجزیه و تحلیل باید دادههایی که قبلا حذف شدهاند، بازیابی شوند و اقدامات انجام شده توسط مهاجم شناسایی شوند. در اغلب موارد این مرحله چند مرتبه تکرار میشود تا یک فرضیه قابل استناد آماده شود.

4- مستندسازی (Documentation)

در این مرحله تمامی فعالیتهای انجام شده مستندسازی میشوند و بازبینی نهایی روی آنها انجام میشود. خوشبختانه مستندات آماده شده قابل بسط به سناریوهای مشابه هستند و همچنین میتوان برای پیگردهای قضایی از آنها استفاده کرد.

5- ارائه (Presentation)

آخرین مرحله جرمشناسی، روند جمعبندی و ارائه نتیجه نهایی تحقیقات است. در تهیه گزارش، کارشناسان امنیتی باید از اصطلاحات تخصصی دنیای امنیت به همراه جزییات دقیق و کامل اتفاقات استفاده کنند. برخی از منابع پیشنهاد میدهند گزارش نهایی باید به گونهای نگارش شود که توسط افراد با دانش فنی کمتر قابل درک باشد، اما برخی دیگر پیشنهاد میدهند در موقعیتهای حساس باید از اصطلاحات دقیق برای تشریح اتفاقات استفاده کرد.

طبقهبندی جرمشناسی دیجیتالی

جرمشناسی دیجیتالی به گروههای مختلفی به شرح زیر تقسیم میشود:

جرمشناسی دیسک

- این فرآیند در تعامل با استخراج دادهها از رسانههای ذخیرهساز از طریق کنکاش در فایلهای فعال، اصلاح شده یا حذف شده است.

جرمشناسی شبکه

- یکی دیگر از زیرشاخههای جرمشناسی دیجیتالی است که روی مبحث جمعآوری اطلاعات و شواهد مهم، نظارت و تجزیه و تحلیل ترافیک شبکهها متمرکز است.

جرمشناسی بیسیم

- این فرآیند مشابه با جرمشناسی شبکه است، با این تفاوت که دادهها و ترافیک مربوط به شبکههای بیسیم جمعآوری و تجزیه و تحلیل میشوند.

جرمشناسی بانکهای اطلاعاتی

- یکی از شاخههای مهم جرمشناسی دیجیتالی است که اشاره به مطالعه و بررسی پایگاه دادهها و ابردادههای مربوط به آنها دارد. در این زمینه کارشناسان، بانکهای اطلاعاتی مختلف همچون اسکیوال سرور، مایاسکیوال، MongoDB و نمونههای مشابه را به روشهای مختلف بررسی میکنند. در جرمشناسی پایگاه داده منابع ذخیرهکننده اطلاعات و فرادادههای مرتبط به شکل قانونی ارزیابی میشوند. جرمشناسی پایگاه داده با هدف تشخیص این موضوع که چه کسی، چه زمانی چه دادههایی را تغییر داده انجام میشود. بهطور مثال، فرض کنید در یک دانشگاه کارمند بخش آموزش، نمرات دانشجویی را به شکل غیرقانونی تغییر میدهد. در شرایط عادی سرپرست بانک اطلاعاتی ممکن است با نگاه کردن به فایلهای گزارش این تغییر را متوجه شود، اما اگر کارمند متخلف از روشهای هوشمندانهای برای انجام اینکار استفاده کند، ممکن است اطلاعات درون بانکهای اطلاعاتی و حتا نسخههای پشتیبان را تغییر داده باشد. در این حالت، برای بررسی دقیق این مسئله به یک متخصص جرمشناسی بانکهای اطلاعاتی نیاز است.

جرمشناسی بدافزارها

- جرمشناسی بدافزاری به فرآیند شناسایی کدهای مخرب، مطالعه روی باردادهها، ویروسها، کرومها و سایر تهدیداتی که پیرامون تجهیزات قرار دارند متمرکز است.

جرمشناسی ایمیل

- روی مبحث بازیابی و تجزیه و تحلیل ایمیلها از جمله ایمیلهای پاک شده، تقویمها و مخاطبان دفترچه یادداشت و هرگونه مولفه مرتبط با ایمیل که باعث شده یک حساب کاربری از دست برود یا از یک حساب کاربری ایمیلی برای انجام فعالیتهای مجرمانه استفاده شود متمرکز است.

جرمشناسی حافظه اصلی

- روی مبحث جمعآوری دادهها از حافظه سیستم (بخش رجیستری سیستم، کش، حافظه اصلی) در فرمت خام و در ادامه تجزیه و تحلیل اطلاعات جمعآوری شده توسط دیباگرهای پیشرفته متمرکز است.

جرمشناسی موبایل

- در مقایسه با نمونههای اشاره شده، جدیدتر است و روی آزمایش و تحلیل دستگاههای موبایل با هدف جمعآوری اطلاعاتی در ارتباط با هک شدن دستگاههای همراه متمرکز است. در جرمشناسی موبایل کارشناسان سعی میکنند گوشی، مخاطبان روی سیمکارت، گزارش تماسها، تماسها و پیامهای ارسال و دریافت شده که شامل پیام کوتاه، پیامهای ویدیویی، فایلهای صوتی و تصویری میشود را بازیابی کنند.

چالشهای پیرامون جرمشناسی دیجیتالی

همانند سایر مشاغل دنیای امنیت، متخصصان جرمشناسی دیجیتالی با چالشهای مختص به خود روبرو هستند. بهطور مثال، رسیدگی به طیف گستردهای از کامپیوترهای شخصی که همگی به اینترنت متصل هستند و پس از وقوع حمله تنها باید کامپیوترهای سالم اجازه دسترسی به اینترنت را داشته باشند کار سادهای نیست. با توجه به اینکه تمامی کاربران فضای مجازی به سادگی به ابزارهای هک دسترسی دارند، زیرساختهای ارتباطی یک سازمان به راحتی در معرض تهدیدات هکری قرار میگیرند، به همین دلیل دایره افراد مضنون به ارتکاب جرم گستردهتر میشود. تهدیداتی که منشا درون سازمانی دارند به راحتی در معرض خرابیهای فیزیکی قرار دارند، زیرا کارمندان متخلف سعی میکنند ردپای اقدامات مخرب را پاک کنند. افزایش ظرفیت رسانههای ذخیرهساز باعث شده تا کارشناسان امنیتی مجبور شوند پس از وقوع جرم چندین ترابایت داده را برای یافتن نشانههایی از حمله بررسی کنند که این مسئله فرآیند تحقیق را دشوار میکند. همچنین، هرگونه تغییر در بهکارگیری فناوریها مستلزم بهروزرسانی دانش فنی است تا امکان ردیابی فعالیتهای مجرمانه فراهم شود.

ابزارهای قابل استفاده در جرمشناسی دیجیتالی

کارشناسان امنیتی از ابزارهای متنوع برای جمعآوری شواهد استفاده میکنند. بهطور مثال، این امکان وجود دارد از ابزار Wireshark در ارتباط با جرمشناسی شبکه و جمعآوری اطلاعات دقیق در ارتباط با ترافیک شبکه استفاده کرد یا از ابزار hashkeeper در ارتباط با جرمشناسی بانکهای اطلاعاتی استفاده کرد. همچنین، این امکان وجود دارد تا سیستمعاملهای تجاری قدرتمند که عملکردها و قابلیتهای زیادی در ارتباط با گزارشدهی دارند را بهکار گرفت. Encase یا CAINE که در قالب توزیعهای لینوکسی منتشر شدهاند با تمرکز بر مبحث جرمشناسی دیجیتالی طراحی شدهاند. Kali linux با ارائه طیف گستردهای از ابزارهای کارآمد در زمینه جرمشناسی سایبری کمک زیادی به کارشناسان امنیتی میکند. موسسه امنیتی Infosec ابزارهای جرمشناسی دیجیتالی را بر مبنای قابلیتهایی که ارائه میکنند به هشت گروه زیر تقسیمبندی کرده است:

- Disk and data capture tools

- File viewers

- File analysis tools

- Registry analysis tools

- Internet analysis tools

- Email analysis tools

- Mobile devices analysis tools

- Network forensics tools

- Database forensics tools

چگونه یک متخصص جرمشناسی دیجیتالی شویم؟

- بهطور سنتی متخصصان جرمشناسی دیجیتالی دارای مدرک علوم کامپیوتری هستند. در بیشتر موارد این افراد سابقه کار به عنوان سرپرست سامانهها یا شبکههای کامپیوتری را در کارنامه خود دارند. البته برخی از دانشگاهها بهطور تخصصی رشتهای بهنام جرمشناسی دیجیتالی دارند که برخی از آنها به شکل حضوری و برخی دیگر به شکل آنلاین به آموزش افراد میپردازند.

- بهطور مثال دانشگاه پردو گرایش امنیت سایبری و جرمشناسی دیجیتالی را در مقاطع کارشناسی و کارشناسی ارشد ارائه میکند. دانشکده مطالعات تجارت و عدالت دانشگاه Utica در مقطع کارشناسی، رشته امنیت سایبری و تضمین اطلاعات را ارائه میکند. گرایش این رشته روی مبحث جرمشناسی سایبری است. دانشگاه Champlain نیز به شکل آنلاین در مقطع کارشناسی در رشته جرمشناسی دیجیتالی دانشجو میپذیرد. اگر مدرک مرتبط با علوم کامپیوتر دارید و در رشته امنیت اطلاعات سابقه کار دارید و اکنون تمایل دارید به عنوان متخصص جرمشناسی دیجیتالی در سازمانی مشغول به کار شوید، ابتدا باید به فکر دریافت مدرک تخصصی در این حوزه باشید. البته دقت کنید جرمشناسی دیجیتالی یک مبحث کلی است که خود به مشاغل مختلفی طبقهبندی میشود. این مشاغل بسته به سنوات و تخصص افراد به عناوینی همچون بازپرس، تکنیسین و تحلیلگر طبقهبندی میشود. بهطور کلی، جرمشناسی دیجیتالی از جمله مشاغلی است که کمتر وجه عمومی دارد و افراد بیشتر در سازمانهای دولتی و آزمایشگاههای تشخیص جرم مشغول به کار میشوند یا به عنوان پیمانکار با نهادهای دولتی قرارداد منعقد میکنند. در گذشته آزمایشگاههای جرایم سایبری عمومی چندان مورد توجه قرار نمیگرفتند، اما زمانی که شرکتهای بزرگ تصمیم گرفتند آزمایشگاههای خاص خود را دایر کنند به یکباره مسیر سودآوری پیش روی متخصصان جرمشناسی سایبری قرار گرفت. از سال 2017 تا به امروز، شش آزمایشگاه تخصصی جرمشناسی سایبری توسط نهادهای مختلفی در ایالات متحده تاسیس شدند که توسط سازمانهای بزرگی همچون Walmart، Target و American Express به رسمیت شناخته شده و حمایت مالی میشوند. سایت PayScale میانگین حقوق دریافتی سالانه یک تحلیلگر جرمشناسی سایبری را 70 هزار دلار عنوان کرده که ممکن است تا 115 هزار دلار در سال نیز برسد.

جمعبندی

در این مقاله بهطور اجمالی مفاهیم مرتبط با جرمشناسی سایبری، چالشها، اهداف و گامهای اجرایی در فرآیند جرمشناسی سایبری را بررسی کردیم. تنوع و گستردگی سامانهها اصلیترین چالش پیشروی جرمشناسی سایبری است.

جرمشناسی سایبری با هدف شناسایی و اثبات وقوع جرم، کشف رخدادهای غیرمجاز و زمان وقوع آن، تعیین محدوده نفوذ و بازگردادن سامانهها به حالت عادی انجام میشود. مستندسازی یکی از مهمترین گامهای انجام شده در مبحث جرمشناسی سایبری است که آمادهسازی آن ظرافتهای خاص خود را دارد

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟