بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

بررسی نقاط ضعف و قوت پردازنده های ARM و X86 از منظر امنیت

پردازندههای با معماری ARM به دلیل گستردگی استفاده در دستگاههای موبایل، IoT، و برخی سرورها، به یکی از اهداف اصلی حملات امنیتی تبدیل شدهاند. در این مقاله، به بررسی مهمترین حملات و مشکلات امنیتی پردازندههای ARM پرداخته و مقایسهای امنیتی بین این معماری و معماری x86 انجام شده...

10/06/1403 - 17:10

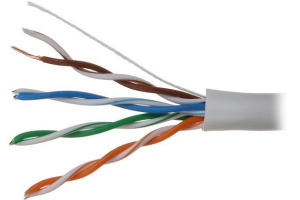

آشنایی با کابل زوج به هم تابیده (Twisted-Pair)

حمیدرضا تائبی

فناوری شبکه

کابل زوج به هم تابیده (Twisted-Pair) شامل جفت سیمهای رنگی به تابیده شدهای هستند که هر کدام قطر 0.4 تا 0.8 میلیمتر دارند. در این مقاله به بررسی انواع کابل زوج به هم تابیده (STP و UTP)، مقایسه آنها و انواع استانداردهای کابلهای Twisted-Pair پرداختیم.

آشنایی با معماری چهار مرحلهای یک سامانه مبتنی بر اینترنت اشیا

حمیدرضا تائبی

فناوری شبکه, اینترنت اشیا

معماری چهار مرحلهای در ارتباط با زیرساختهای اینترنت اشیا و پردازش دادهها اجازه میدهد تجهیزات هوشمند به شکل دقیقتر و هدفمندتری در یک سازمان یا واحد تولید به کار گرفته شوند. برای انجام اینکار به سطح جدیدی از جداسازی و طبقهبندی مراحل نیاز است. در این مطلب بهطور اجمالی با هر...

آموزش CEH (هکر کلاه سفید): آشنایی با مراحل فنی پیادهسازی یک حمله سایبری

حمیدرضا تائبی

امنیت

مهاجمان از یک روش ثابت برای نفوذ به سامانهها استفاده میکنند. به همین دلیل برای مغلوب کردن هکرها باید همانند یک هکر فکر کنید. مراحلی که یک هکر برای حمله به سامانه یا شبکهای بر مبنای آن کار میکند به شش مرحله شناسایی و ردیابی، پویش و سرشماری، به دست آوردن دسترسی/ حفظ دسترسی،...

کاشتنیها در آستانه ورود به مغز با هدف بازیابی خاطرات

حمیدرضا تائبی

شاهراه اطلاعات

اگر به تحولات چند ساله اخیر دنیای پزشکی به ویژه در حوزه علوم اعصاب نگاهی داشته باشید، به خوبی مشاهده میکنید که دانشمندان پیشرفتهای قابل ملاحظهای در رابطه با مغز داشتهاند. بهطوری که اکنون دانشمندان به دنبال بهکارگیری کاشتنیهایی در مغز هستند که به افراد اجازه میدهد بر...

نگاهی اجمالی به گوشی گلکسی A51

موبایل

افرادی که به دنبال یک گوشی میان رده خوب سامسونگی هستند نباید از گلکسی A 51 غافل شوند. یک گوشی خوشساخت که به تازگی به بازار وارد شده و قابلیتهای کاربردی فراوانی نسبت به A50 در اختیار کاربران قرار میدهد. در این مطلب بهطور اجمالی با برخی از قابلیتهای این گوشی قدرتمند آشنا می...

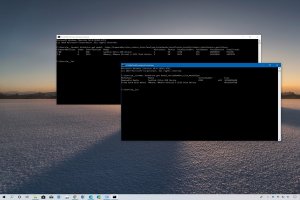

15 فرمان رایج مورد استفاده توسط مدیران امنیتی و هکرها

محسن آقاجانی

ترفند

خط فرمان یا CMD یکی از پرکاربردترین ابزار گنجانده شده در سیستم عامل ویندوز است که از آن برای اجرای طیف گستردهای از وظایف استفاده میشود. هر چند ابزار خط فرمان برای مقاصد مفید در نظر گرفته شده است، اما هکرها هم از آن برای اهداف مخرب خود استفاده میکنند. همچنین میتوان از این...

ماهنامه شبکه 225 با پرونده ویژه: "طراحی، نگهداری و آینده مراکز داده" منتشر شد

اخبار ایران

در سرمقاله ماهنامه شبکه 225 در ادامه سلسله مقالات "ده مهارت مهم دنیای 2020" با موانع خلاقیت آشنا شده و متوجه میشوید که گاهی خلاقیت قرضی است! هوش مصنوعی در شاهراه اطلاعات مربی هنرمندان میشود و در فصل فناوری شبکه به دنبال دستیابی به حداکثر ظرفیت شبکههاست، در فصل عصر...

آموزش CEH (هکر کلاه سفید): مراحل انجام هک اخلاقی چیست؟

حمیدرضا تائبی

امنیت

ارزیابیهای امنیتی که یک هکر اخلاقمدار بر مبنای آنها کار میکند از سه مرحله پیشبرد پروژه که اهداف و دستورالعملهایی تدوین میشوند، انجام ارزیابی و آزمایشهای نفوذ و سرانجام ارائه گزارشی در ارتباط با فعالیتها تشکیل شده است.

اینترنت اشیا، زنجیره بلوکی و 5G چه ارتباطی با یکدیگر دارند؟

حمیدرضا تائبی

اینترنت اشیا, پرونده ویژه

هر ساله کارشناسان حوزه فناوریاطلاعات درباره مزیتها و دستاوردهای بزرگ اینترنت اشیا وعدههای جالبی به کاربران و شرکتها میدهند. با این حال، دو مانع اصلی ظرفیت و امنیت مانع از آن شدهاند تا اینترنت اشیا به شکل فراگیر و گسترده در تمامی صنایع، شرکتها و خانهها استفاده شود...

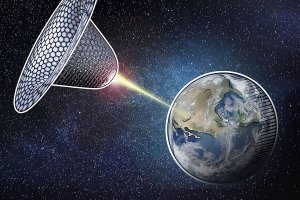

نیروگاههای خورشیدی به فضا میروند

علی حسینی

عصرشبکه

با کمک نیروگاههای خورشیدی فضایی میتوان به نقاط دورافتاده زمین، خودروهای برقی و حتی به فضاپیمایی در سیارهای دیگر برقرسانی کرد. ایدهای جالب و هزینهبر که تحقق آن انقلابی در حوزه انرژی رقم میزند. نیروگاههای خورشیدی بهرغم مزیتهایشان محدودیتهایی دارند. از مهمترین محدودیت...

آیا مایکروسافت میتواند از مردم عادی برنامهنویس بسازد؟

حمید نیکروش

برنامه نویسی

کامپیوترها با هدف سادهتر کردن زندگی انسانها ساخته شدهاند، اما فقط تعداد معدودی از مردم میتوانند به کامپیوترها فرمان دهند که چه کارهایی را انجام دهند. این افراد توسعهدهنده نرمافزار نام دارند، اما تعداد آنها به مراتب کمتر از آن چیزی است که شرکتها نیاز دارند. مایکروسافت به...

آشنایی با گوشی سامسونگ گلکسی S10 لایت و گلکسی Note لایت

موبایل

دو گوشی اس 10 لایت و گلکسی نوت 10 لایت بر مبنای گلکسی اس و گلکسی نوت ساخته شدهاند و همانند گوشیهای نسل پیشین سامسونگ از قابلیتهای قدرتمندی همچون دوربین، قلم S Pen، صفحهنمایش قدرتمند، باتری با ظرفیت بالا و قیمت مناسب برخوردار هستند. سامسونگ در ارتباط با دو گوشی جدید میگوید...

صفحهها

Apache یا Nginx،کدام وبسرو بهتر است؟

وبسرور (Web Server)، نرمافزاری است که بر روی یک سرور اجرا میشود و وظیفه پاسخگویی به درخواستهای HTTP ارسالشده توسط کلاینتها را دارد. با استفاده از وبسرور، صفحات وب و محتواهای دیگری که در یک وبسایت قرار دارند، برای کاربرانی که از اینترنت استفاده میکنند، در دسترس قرار می...

22/02/1403 - 03:55

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

Scanner در جاوا چیست و چه قابلیتهایی در اختیار ما قرار میدهد؟

در جاوا، Scanner یک کلاس است که به برنامهنویس امکان میدهد تا دادههای ورودی را از منابع مختلف مانند کنسول (System.in)، فایل، و حتی رشتهها بخواند. این کلاس در بسته java.util قرار دارد و به طور گستردهای برای خواندن ورودی های کاربر استفاده میشود.

حمیدرضا تائبی

01/05/1403 - 10:30