بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

چگونه نظارت بصری جامع و کاملی بر اتفاقات شبکه داشته باشیم؟

گرافانا (Grafana) یک پلتفرم مشاهدهپذیری است که از طریق مصورسازیهای فوقالعاده به کاربران کمک میکند اطلاعات کاملی در مورد عملکرد و سلامت زیرساخت و شبکه بهدست آورند. گرافانا، یک پلتفرم مصورسازی و مشاهدهپذیری وبمحور و منبعباز است، بنابراین شرکتها میتوانند متناسب با نیازها...

20/02/1403 - 04:10

یادگیری تقویتی در چه حوزههایی کاربرد دارد؟

پرونده ویژه

یادگیری تقویتی (Reinforcement Learning) که بهعنوان یک مدل یادگیری نیمهنظارتی در دنیای یادگیری ماشین شناخته میشود، تکنیکی است که به یک عامل اجازه میدهد بر مبنای مجموعه اقداماتی با محیط تعامل داشته باشد و بر مبنای کارهایی که انجام میدهد بالاترین پاداشها را دریافت کند و در...

جنگو چیست و چرا یکی از چارچوبهای محبوب توسعه برنامههای وبمحور است؟

کارگاه

جنگو (Django) یک چارچوب توسعه برنامههای کاربردی وبمحور قابل استفاده با پایتون است که امکان توسعه سریع وبسایتهای امن با قابلیت نگهداری بالا را ارائه میکند. جنگو به برنامهنویسان وب کمک میکند کدهای تمیز، کارآمد و قدرتمندی بنویسند. علاوه بر اینکه در فهرست محبوبترین چارچوب...

یادگیری تقویتی چیست و چگونه کار میکند؟

حمیدرضا تائبی

پرونده ویژه

یادگیری ماشین یکی از شاخههای اصلی هوش مصنوعی است که خود زیرمجموعههای مختلفی دارد که همگی در قالب سه پارادایم اصلی یادگیری ماشین تحت نظارت (Supervised Learning)، بدون نظارت (Unsupervised Learning) و یادگیری تقویتی (Reinforcement Learning) طبقهبندی میشوند. یادگیری ماشین بدون...

فناوری دفتر کل توزیعشده به چند گروه اصلی تقسیم میشود؟

کارگاه

عرضه ارز دیجیتال بیتکوین بر مبنای فناوری زنجیره بلوکی باعث شد فناوری مذکور به یکباره مورد توجه رسانهها قرار گیرد. امروزه کاربردهای زنجیره بلوکی محدود به امور مالی غیرمتمرکز نیست و به حوزههای دیگری مثل مدیریت زنجیره تامین نیز وارد شده است. با اینحال، نکته مهمی که باید به آن...

چرا نباید در حوزه هوش مصنوعی اخلاقیات را نادیده بگیریم؟

حمیدرضا تائبی

هوش مصنوعی

بیشتر متخصصانی که به دنیای هوش مصنوعی وارد میشوند، ابتدا کار خود را بهعنوان یک برنامهنویس کامپیوتر آغاز میکنند و برای مدتها در این حرفه باقی میمانند. با این حال، کارشناسان بر این باور هستند که ماشینهای هوشمند امروزی به اندازهای پیشرفته شدهاند که میتوانند حالت احساسی و...

ابر بومی چیست و چگونه دنیای توسعه نرمافزار را متحول خواهد کرد؟

حمیدرضا تائبی

فناوری شبکه

ابر بومی (Cloud-Native) یکی از داغترین مباحث مرتبط با توسعه نرمافزار است. برخی توسعهدهندگان ابر بومی را تب زودگذری توصیف میکنند که پس از مدتی ناپدید خواهد شد، اما برخی دیگر آنرا آینده توسعه نرمافزار میدانند. در حال حاضر، ابر بومی یکی از بزرگترین روندها در صنعت نرمافزار...

چگونه هنگام مصاحبه شغلی، پیشنهاد شغلی دیگری را بررسی کنیم؟

عصرشبکه

در شرایطی که مشغول مصاحبه شغلی هستید و یک پیشنهاد کاری دیگر هم دارید و احتمال میدهید از یک شرکت دیگر هم پیشنهاد کار دریافت کنید، مهم است بهجای آنکه شتابزده عمل کنید یا پیشنهادهای دیگر را رد کنید شرایط را مدیریت کنید. تقریبا بیشتر مردم دوست دارند پیشنهادهای کاری مختلف را...

برای موفقیت در دنیای برنامهنویسی جاوا از ساختمان دادهها غافل نشوید

پرونده ویژه

ساختمان داده یکی از مهمترین مفاهیم دنیای برنامهنویسی است که نقش تاثیرگذاری در موفقیت برنامههای کاربردی دارد. تمامی برنامههای کاربردی که از ساختمان دادهها استفاده میکنند، آنها را به روشهای مختلف بهکار میگیرند. مبحث ساختمان دادهها به اندازهای حائز اهمیت است که تمامی...

سوئیچهای لایه 2 چه مکانیزمی دارند و چگونه باید از پورتهای آنها محافظت کرد؟

فناوری شبکه

سوئیچینگ لایه 2 فرآیند استفاده از آدرس سختافزاری دستگاهها در یک شبکه محلی برای بخشبندی شبکه است. ما برای تقسیم دامنههای برخورد بزرگ به دامنههای کوچکتر از تکنیک سوئیچینگ استفاده میکنیم تا دو یا چند دستگاه که پهنای باند یکسانی دارند در دامنههای مخصوص به خود قرار گیرند....

اینترنت چگونه بستههای اطلاعاتی کاربران را از مبدا به مقصد انتقال میدهد؟

فناوری شبکه

در اینترنت، لایه شبکه با هدف تحویل دیتاگرام از مبدا به یک یا چند مقصد استفاده میشود. اگر دیتاگرام تنها برای یک مقصد ارسال شود، الگوی تحویل یکبهیک را داریم که مسیریابی تکپخشی (unicast) نامیده میشود. اگر دیتاگرام برای چند مقصد ارسال شود یک تحویل یکبهچند داریم که مسیریابی...

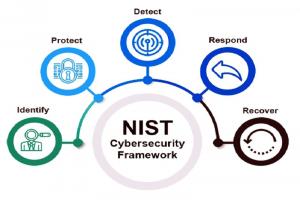

چارچوب امنیت اطلاعات NIST Cybersecurity چیست و چه مراحلی دارد؟

امنیت

اگر به مقالات منتشرشده در حوزه امنیت نگاهی داشته باشید، مشاهده میکنید بخش عمدهای از این مقالات پیرامون مباحث فنی و کار با ابزارها هستند، در حالی که برای موفقیت در دنیای امنیت مسائل مهم دیگری مثل حاکمیت، ریسک و انطباق وجود دارد. چگونه این سه اصل مهم را در قالب یک فرآیند عملی...

پراستفادهترین پروتکلهای شبکه به چه آسیبپذیریهایی آلوده هستند؟

حمیدرضا تائبی

امنیت

پروتکلهای شبکه مجموعه قواعد و دستورالعملهایی هستند که تجهیزات شبکه با استفاده از آنها با یکدیگر ارتباط برقرار میکنند. پروتکلهای شبکه راهکاری ایمن، قابل اعتماد و آسان برای تبادل اطلاعات در اختیار ما قرار میدهند و اجازه میدهند بر عملکرد تجهیزات نظارت دقیقی داشته باشیم....

صفحهها

چگونه نظارت بصری جامع و کاملی بر اتفاقات شبکه داشته باشیم؟

گرافانا (Grafana) یک پلتفرم مشاهدهپذیری است که از طریق مصورسازیهای فوقالعاده به کاربران کمک میکند اطلاعات کاملی در مورد عملکرد و سلامت زیرساخت و شبکه بهدست آورند. گرافانا، یک پلتفرم مصورسازی و مشاهدهپذیری وبمحور و منبعباز است، بنابراین شرکتها میتوانند متناسب با نیازها...

20/02/1403 - 04:10

چگونه از شبکه وایفای در برابر یک حمله هکری محافظت کنیم؟

ترفند اینترنت و وایفای, فناوری شبکه, امنیت, پرونده ویژه

اگر میخواهید امنیت زیرساخت ارتباطی خود را ارزیابی کنید، هیچ تکنیکی بهتر از آن نیست که پیشقدم شده و شبکه ارتباطی خود را به شکل عملی ارزیابی کنید تا آسیبپذیریهای احتمالی درون شبکه کشف شوند. در ادامه یاد خواهید گرفت که چگونه مشکلات امنیتی مستتر درون شبکه وایفای خانگی یا...

چتری برای محافظت از شبکههای ارتباطی و دستگاههای متصل به شبکه

حمیدرضا تائبی

فناوری شبکه, امنیت, پرونده ویژه

در تمامی ادوار، از اولین ویروس سکتور راهانداز سیستمها تا تهدیدات پیشرفته و پیچیدهای که سازمانها، کاربران و حتی دولتها را هدف قرار دادهاند، هدف سرقت یا امحاء اطلاعات بوده است.

چگونه یک گواهی SSL را دریافت کرده و آنرا روی ویندوز سرور 2019 نصب کنیم؟

حمیدرضا تائبی

فناوری شبکه

ارسال درخواست برای دریافت یک گواهی SSL فرآیند پیچیدهای نیست و شاید با چند کلیک ساده و پرداخت وجه مربوطه اینکار انجام شود. اما پیش از ارسال درخواست لازم است به یکسری نکات مهم دقت کنید.

سامانههای تشخیص نفوذ یا سامانههای پیشگیری از نفوذ، کدامیک بهتر هستند؟

حمیدرضا تائبی

فناوری شبکه, امنیت, پرونده ویژه

سامانههای تشخیص نفوذ IDS (سرنام Intrusion Detection Systems) ترافیک شبکه را برای پیدا کردن امضاهایی که با حملات سایبری شناختهشده یکسان هستند، تحلیل و ارزیابی میکنند. در نقطه مقابل سامانههای پیشگیری از نفوذ IPS (سرنام Intrusion Prevention Systems) ضمن تحلیل بستههای اطلاعاتی...

چگونه فرآیند نوسازی گواهیهای منقضی شده در ویندوز سرور 2019 را خودکارسازی کنیم؟

حمیدرضا تائبی

فناوری شبکه

فرآیند تخصیص گواهی به ایستگاههای کاری و سرورها ممکن است در ظاهر کار چندان خاصی نداشته باشد و شما در مدت زمان کوتاهی گواهیها را تخصیص دهید، اما زمانیکه صحبت از صدها یا هزاران کامپیوتر به میان میآید که نیازمند گواهی هستند و این گواهیها در یک بازه زمانی مشخص منقضی میشوند و...

امنیت شبکه چیست؟

حمیدرضا تائبی

فناوری شبکه, امنیت, پرونده ویژه

آیا تاکنون به این موضوع فکر کردهاید که امنیت شبکه چه تعریفی دارد؟ موسسات آموزشی در آگهیهای جذب دانشجو و شرکتها در آگهیهای سازمانی به واژه امنیت شبکه اشاره دارند؛ اما چه تعداد از این آگهیها اصطلاح امنیت شبکه را برای شما به درستی تشریح کردهاند؟ امنیت شبکه اصطلاح کلی است که...

تماشاکنید: تبادل نظر با آقای دکتر ناصری متخصص در حوزه بلاکچین و رمز ارزها

منصور گنجی

فناوری شبکه, موفقیت و کارآفرینی, ویدیو

آقای دکتر ناصری متخصص در حوزه بلاکچین، رمز ارزها و صرافی در سالن الکام ترندز محل نمایش و عرضه تکنولوژی های نوظهور توضیحاتی مبسوطی در خصوص این ترندز مطرح کردند.

نحوه ساخت گواهینامهها و الگوها در ویندوز سرور 2019 و انتشار آنها

حمیدرضا تائبی

فناوری شبکه

ایحاد گواهینامهها و الگوها یکی از وظایف اصلی مدیران شبکه است. اگر مهارت شما در زمینه ایجاد، مدیریت و کنترل بر نحوه تخصیص مجوزهها به کامپیوترها و کاربران ضعیف باشد، در آینده با مشکلات عدیدهای همچون دسترسیهای غیرمجاز یا عدم اتصال درست کامپیوترها و کاربران به ابزارها و فناوری...

آشنایی با انواع مختلف مراجع صدور گواهینامه سازمانی و مستقل در ویندوز سرور 2019

حمیدرضا تائبی

فناوری شبکه

برای آنکه زیرساخت کلید مجازی خود را پیادهسازی کنید، در اولین گام باید نقش خدمات صدور گواهینامه اکتیودایرکتوری را روی ویندوز سرور نصب کرده و نوع آن را مشخص کنید.

یک پایگاه جامع برای تحولات مراکز داده آینده

فناوری شبکه, پرونده ویژه

ویندوز سرور 2019 نشانههای زیادی از پیشرفت نشان داده است. کارشناسان معتقد هستند برخی از قابلیتها و پیشرفتهای ویندوز سرور 2019 فراتر از زمان حال هستند و شاید در سالهای آتی کارکرد عینی خود را نشان دهند. ویندوز سرور 2019 پیشرفتهای عمدهای در حوزه امنیت، فناوری S2D، استفاده از...

آشنایی با انواع و نحوه کار گواهینامههای SSL در ویندوز سرور 2019

حمیدرضا تائبی

فناوری شبکه

زمانی که شرکتی تصمیم میگیرد گواهی SSL را از یکی از توزیعکنندگان عمومی خریداری کند، یک فرآیند تأیید اعتبار دقیق انجام میشود تا ارائهدهنده گواهینامه اطمینان حاصل کند شخصی که درخواست دریافت گواهینامه را ارائه کرده، دقیقا همان فردی است که ادعا میکند و شرکت او در کارهای قانونی...

گواهینامهها چه نقشی در ویندوز سرور 2019 دارند؟

حمیدرضا تائبی

فناوری شبکه

یاد گرفتیم که ابزار عمومی مدیریت در ویندوز سرور 2019 از طریق MMC و MSC در دسترس قرار دارند. بیشتر مدیران شبکه ترجیح میدهند از میانبرهای MSC برای دسترسی سریعتر به ابزارهای مدیریت استفاده کنند. شما نیز میتوانید این میانبرها را از طریق خط فرمان یا محیط پاورشل اجرا کرده و به...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

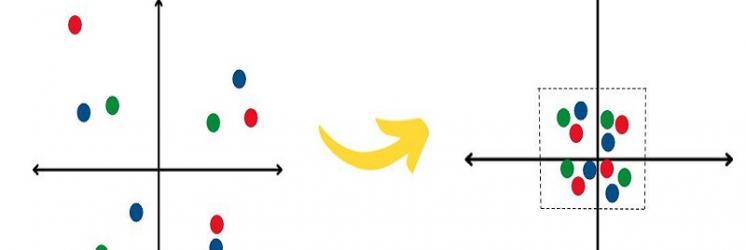

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40