باجافزار Locky یکی از معروفترین باجافزارهای سال گذشته میلادی بود. اما به طور ناگهانی در ابتدای فصل 2017 میلادی فعالیت آن به کمترین حد ممکن رسید. اکنون نشانههایی از بازگشت این باجافزار همزمان با راهاندازی کمپین جدیدی مبتنی بر باتنت Necurs مشاهده شده است. Necurs باتنتی است که سال گذشته میلادی شناسایی شد و بر طبق گزارشهای رسمی تاکنون بیش از 1.7 میلیون کامپیوتر را آلوده ساخته است.

آنگونه که پژوهشگران شرکت SophosLab گزارش کردهاند، حجم ارسال هرزنامهها پیش از سال نو میلادی به طرز چشمگیری کاهش پیدا کرد. هیچ کارشناسی به طور دقیق علت این موضوع را نمیداند. پیتر مکنزی از کارشناسان امنیتی شرکت سوفوس گفته است: «این کاهش چشمگیر ممکن است از آن جهت رخ داده باشد که فعالیت باتنت Necurs تقریبا به حالت سکون درآمده بود. اما در تاریخ 21 مارس، ناگهان حجم ارسال هرزنامهها 5 برابر رشد پیدا کرد. این موضوع نشان میدهد باتنت Necurs یکبار دیگر فعال شده است.»

پاول داکلین، مشاور ارشد شرکت سوفوس در این ارتباط میگوید: «جالب است، این مرتبه شاهد رشد انفجاری یک بدافزار جدید نیستیم. بلکه شاهد گسترش یک گونه قدیمی از کلاهبرداری هستیم که برای مدتها شاهد فعالیت آن نبودیم به واسطه آنکه الگوی pump-and-dump در گذشته عملکرد خوبی نداشت.» اکنون مشاهده میکنیم که باجافزار لاکی در مقایسه با سال گذشته به سرعت در حال گسترش است.

شیوه توزیع باجافزار لاکی چگونه است؟

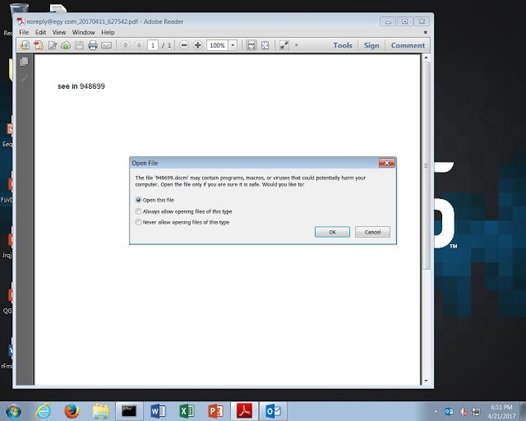

نیک بیناسینی، مدیر توسعه شرکت تالوس میگوید: «لاکی، در حال حاضر در حجم بسیار بالایی در حال توزیع است. تنها ظرف چند ساعت نزدیک به 35 هزار ایمیل را مشاهده کردیم که نسخه جدیدی از باجافزار لاکی را پخش میکردند.» کمپین جدید توزیع لاکی به کمپینهای ارسال هرزنامهها شباهت بسیاری دارد. در این کمپین یک تعداد ایمیل متفاوت با موضوعات مربوط به پرداخت و رسید برای کاربران ارسال میشود. در بخش عنوان ایمیل، یک شماره رسید شبیه به Receipt#272' قرار گرفته، اما در متن ایمیل شاهد هیچ محتوایی نیستیم. بلکه تنها یک ضمیمه PDF مخرب با نامی شبیه به P272.pdf قرار گرفته است.

اینگونه به نظر میرسد که هکرها از دو کمپین مختلف برای ارسال باجافزار استفاده میکنند. در یکی از این کمپینها موضوع ایمیلهای ارسالی ثابت بوده و در ادامه تغییراتی در آن به وجود میآید و کمپین دوم از یک عنوان برای ارسال دهها هزار ایمیل استفاده میکند. تکنیکی که باجافزار لاکی از آن استفاده میکند به کمپین Dirdex شباهت زیادی دارد. ضمیمه ایمیل حاوی یک فایل PDF است، اما در کنار آن یک فایل .DOCM ورد نیز ممکن است وجود داشته باشد.

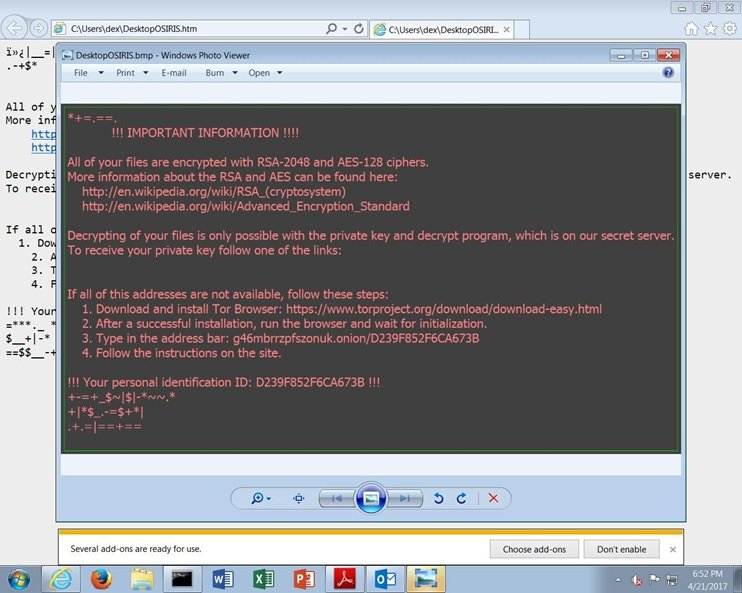

درون این سند ورد، ماکروی مخربی قرار دارد که به محض فعال شدن، باجافزار لاگی را روی کامپیوتر قربانی نصب کرده و فایلهای او را رمزنگاری میکند. بیاسینی میگوید: «در این مکانیزم توزیع یک ویژگی خاص وجود دارد. باجافزار برای آنکه روی سیستم قربانی نصب شود ارتباطی با او برقرار میکند تا کاربر فایل مخرب را اجرا کند. همین موضوع باعث میشود تا باجافزار بتواند از تکنیکهای امنیتی همچون سندباکس فرار کند. این باجافزار مادامی که کابر او را فعال نکند سیستم او را آلوده نمیکند و همین موضوع باعث میشود تا هیچگاه در دام سندباکس قرار نگیرد.»

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟