کارمندان چگونه به تهدیدهای امنیتی تبدیل میشوند؟

نزدیک به هفت سال پیش، یک وبلاگ موسیقی کار خود را آغاز کرد. وبلاگی که روزانه بیش از ده هزار بازدیدکننده داشت به علت گستردگی حجم فعالیتها مجبور شد تیمی متشکل از ویراستاران و توزیعکنندگان را گردهم آورد تا بتواند به فعالیتهای تجاری و سودآور خود را ادامه دهد. در اوایل آوریل 2013 میلادی فردی موفق شد به حساب جیمیل مدیر این وبلاگ نفوذ کرده و تمامی آدرسهای ایمیل درون حساب را استخراج کرده، برخی از آنها را حذف کرده و آدرسهای ایمیل دیگری را به فهرست مخاطبان صاحب ایمیل اضافه کند. در ادامه هکر به سراغ کارت اعتباری یکی از کارمندان این وبلاگ رفت و یک گوشی به ارزش 500 دلار آن زمان سفارش داد. در مرحله بعد به سراغ پایگاه داده وبلاگ رفت و همه اطلاعات درون آنرا پاک کرد. پایگاه دادهای که نزدیک به 500 هزار پست و صدها هزار کامنت در آن ذخیره شده بود. به عبارت دقیقتر، سالها تلاش و فعالیت گرداندگان این وبلاگ یک شبه از بین رفت. مدیر وبلاگ مجبور شد به شکل دستی یک به یک حسابها را باز گرداند تا اثرات مخرب این حمله تا حدودی کم شود. در مرحله بازنشانی اطلاعات، مشخص شد چه فردی اینکار را کرده، زیرا جیمیل آخرین آدرس آیپی دستگاهی که به حساب جیمیل متصل شده را نشان میدهد. در کمال تعجب مشخص شد اینکار توسط یکی از همکاران سابق این وبلاگ انجام شده است. این فرد با سوء استفاده از اعتماد همکاران خود یک بدافزار کیلاگر روی کامپیوتر مسئول وبلاگ نصب کرده و به انتظار نشسته بود تا او نام کاربری و گذرواژه خود را وارد کند. پس از به دست آوردن این اطلاعات دست به انجام کارهای مختلفی زده بود که نشان میداد مسئول وبلاگ قربانی یک تهدید داخلی شده است.

تهدید داخلی چیست؟

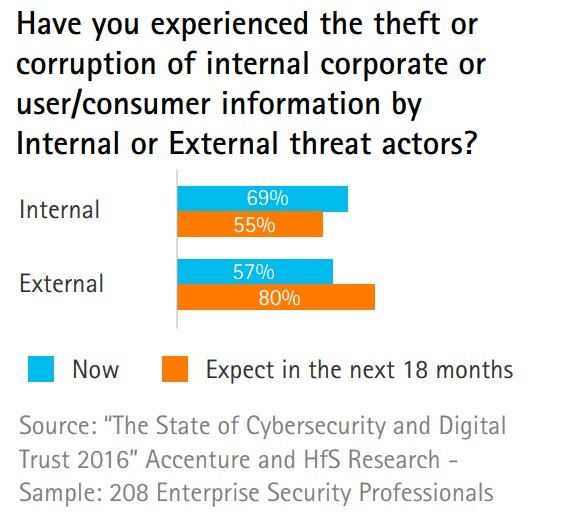

تهدید داخلی اشاره به فردی دارد که به اطلاعات حساس شرکت دسترسی مستقیم دارد. فردی که ممکن است با انگیزه انتقامجویی یا مسائل مالی با هکری خارج از سازمان همکاری کند و کارهای مخربی انجام دهد یا اطلاعات حساسی را به هکر بفروشد. تهدید داخلی همیشه از جانب کارمند یک سازمان نیست و میتواند از جانب پیمانکار ثالثی باشد که به شکل موقت برای انجام کارها با یک سازمان قرارداد منعقد کرده و به دادههای تجاری سازمان دسترسی دارد. با اینحال، مواردی که مورد توجه رسانهها قرار دارد و با عنوان تهدید داخلی از آنها نام برده میشود به کارمندانی اشاره دارد که پایگاه داده مشتریان سازمان را به سرقت برده، اطلاعات تکنیکی و فنی را در اختیار هکرها قرار داده یا از سازمان رقیب مبالغی دریافت کردهاند تا به سازمان خود آسیب وارد کرده و اعتبارش را مخدوش کنند. در برخی موارد تهدید داخلی از جانب کارمندانی است که اطلاع چندانی در مورد امنیت آنلاین ندارند یا نسبت به مسائل امنیتی بی تفاوت بوده و سامانه آنها پس از هک شدن به دروازهای برای ورود هکرها به سازمان تبدیل شده است (شکل 1).

شکل 1 - تاکنون سرقت اطلاعات یا افشای اطلاعاتی از جانب همکاران یا کارمندان خود را تجربه کردهاید یا اطلاعات مشتریان توسط کارمندان یا هکرهای برونسازمانی به سرقت رفته است؟ کارشناسان پیشبینی کردهاند تهدیدات داخلی در سالهای آتی رشد فزایندهای خواهند داشت و سازمانهای بیشتری را قربانی خواهند کرد.

کارشناسان هشدار دادهاند در آینده تهدیدات داخلی آسیب بیشتری به سازمانها وارد خواهند آورد، زیرا آنها به اطلاعاتی دسترسی دارند که هکرها برای دستیابی به آنها باید تلاش زیادی انجام دهند. تلاشهایی که در بیشتر موارد با شکست روبرو میشود.

یک مثال قابل تامل در ارتباط با تهدید داخلی

آنتونی لواندونسکی مهندس ارشد شرکت Waymo بود. این شرکت در سال 2016 میلادی تاسیس شد، اما پس از تصاحب توسط آلفابت، اکنون به عنوان شرکت تابع آلفابت (شرکت مادر گوگل) به فعالیتهای خود ادامه میدهد. آقای لواندونسکی در شرکت ویمو مسئولیت توسعه و پیشرفت خودرانها را بر عهده داشت. دسامبر 2015 میلادی او نزدیک به 9.7 گیگابایت از فایلهای شرکت را روی کامپیوتر شخصی خود دانلود کرد تا بتواند از درون منزل کارهای خود را انجام دهد. در اواسط ژانویه 2016 میلادی او ویمو را ترک کرد و به بخش خودرانهای شرکت اوبر پیوست. زمانی که اوبر روی پروژه ماشینهای خودران مشغول به کار شد، شرکت ویمو از آقای لواندونسکی و اوبر شکایت کرد که پروژه ماشینهای خودران آنها بر مبنای اطلاعات این شرکت بوده و خواستار توقف آزمایش ماشینهای بدون راننده اوبر شد. این دعوای حقوقی به اندازهای بالا گرفت که اوبر 7 نوامبر 2019 میلادی اعلام کرد ممکن است برای بهکارگیری فناوری ماشینهای خودران تغییراتی در طراحی ماشینهای خود اعمال کند یا مبلغی را برای استفاده از این فناوری به شرکت ویمو پرداخت کند. آسیبی که به خاطر این موضوع به ویمو و آلفابت وارد شده به مراتب فراتر از یک هک خارجی بود. سالها تحقیق و پژوهش به سادگی در اختیار یک رقیب بزرگ قرار گرفت. در این پرونده آقای لواندونسکی ناخواسته به یک تهدید داخلی برای شرکت ویمو تبدیل شد.

افسر مهاجرتی که از همسر خود انتقام گرفت

در نمونه دیگری، کارمند دفتر مهاجرت کشور انگلستان تصمیم گرفت برای انتقامجویی از همسر خود، نام او را در فهرست تروریستها قرار دهد. زمانی که همسر این فرد تصمیم داشت از کشور خود (پاکستان) خارج شده و به انگلستان باز گردد متوجه شد نام او در این فهرست قرار دارد. درخواستهای او برای بازگشت به انگلستان به مدت سه سال رد شد تا اینکه مقامات مربوطه با بررسیهای دقیقتر متوجه شدند شوهر او با انگیزه انتقامجویی اقدام به انجام چنین کاری کرده است. مثال فوق نشان میدهد که تهدید داخلی همواره متوجه سازمانها نیست و در برخی موارد ممکن است افراد عادی نیز قربانی شوند.

چگونه سازمانها کارمندان خود را به یک تهدید داخلی تبدیل میکنند؟

کسبوکارهای کوچک به دلایل مختلف ترجیح میدهند از مکانیزمهای ساده امنیتی استفاده کنند، در حالی که سازمانهای بزرگ از ابزارهای کاوشگری که رفتار کارمندان را تحلیل میکند استفاده میکنند. یکی از مهمترین دلایلی که باعث میشود کارمندان به یک تهدید داخلی تبدیل شوند، ترس از اخراج است. ترس از اخراج مختص کارمندان عادی نیست و حتا یک حسابدار در یک شرکت بزرگ مالی که روزانه میلیونها دلار پول را جابهجا میکند بازهم نگران اخراج است. ترس از اخراج باعث میشود کارمندان به سراغ سرورهای شرکت بروند تا اطلاعاتی درباره اخراج احتمالی خود پیدا کنند. برخی از کارمندان به دنبال جمعآوری اطلاعاتی در ارتباط با نامهای کاربری، ایمیلها، گذرواژهها و شماره تماسهای همکاران خود هستند. این افراد سعی میکنند از حساب ایمیلی کارمندان خود سو استفاده کنند. یک نمونه مشهور در این زمینه پرونده تیم لوید بود. تیم لوید برنامهنویس شرکت Omega Engineering بود که اطلاعات شرکت مطبوع خود را هک کرد. تیم لوید پس از آنکه با همکاران خود به مشکل جدی برخورد کرد توسط مدیرش اخراج شد. به همین دلیل نوع خاصی از بدافزارها بهنام بمب منطقی را طراحی و روی سرورهای شرکت نصب کرد. در ادامه یکی از کارمندان شرکت به شکل تصادفی بمب را فعال کرد و باعث شد طراحیها و نرمافزارهای شرکت بهطور کامل پاک شوند. خسارتی که تیم لوید به شرکت امگا وارد کرد 10 میلیون دلار برآورد شد. در نمونه قابل تامل دیگری کارمند قدیمی سازمانی تصمیم گرفت به هویت شغلی قبلی خود وارد شود. ابراهیم شاه الحمید از شغل خود به عنوان پیمانکار شرکت تویوتا برکنار شد، اما کارمندان دپارتمان فناوری اطلاعات فراموش کردند در همان زمان حساب کاربری او را غیرفعال کنند. این شکاف امنیتی باعث شد، او بتواند دومرتبه به حساب شغلی سابق خود وارد شده و اطلاعات محرمانهای در ارتباط با شرح وظایف دپارتمانهای مختلف شرکت، دادههای مربوط به محصولات آزمایشی و بخشی از اطلاعات تجاری را سرقت کند. در ادامه بخشی از سرویسهای درون سایتها را غیرفعال و بخش دیگری را خراب کرد. مدیران شرکت متوجه اختلال در عملکرد سرویسها شدند و پس از بررسی گزارشهای مربوط به ورود و خروج کارمندان متوجه رفتارهای مجرمانه ابراهیم شاه شدند. به همین دلیل توصیه میشود زمانی که کارمندی به هر دلیل کارش در سازمان به پایان رسید به سرعت حساب کاربری او مسدود شود.

اشتراکگذاری اعتبار شغلی با همکاران

در شرایط عادی، هر فردی باید اطلاعات ورود به حسابهای شخصی و تجاری را نزد خود نگه دارد و ضرورتی ندارد این اطلاعات را با همکاران خود بهاشتراک قرار دهد. برخی از افراد به دلایل مختلف اطلاعات خود را با همکارانشان بهاشتراک قرار میدهند و از این موضوع غافل هستند که همواره ممکن است همکار آنها از اطلاعات فوق سو استفاده کرده و کارهای مجرمانه انجام دهد. البته در برخی موارد اینکار اجتنابناپذیر است و کارمندی ممکن است به مرخصی برود و لازم است فرد دیگری وظایف او را انجام دهد.

به همین دلیل سازوکار یک سازمان باید به اینگونه باشد که تاریخ، زمان ورود، نوع دستگاهی که برای اتصال به حساب کاربری استفاده شده و حتا کد پرسنلی فردی که قرار است برای مدتی از سیستم فردی دیگر استفاده کند ثبت شود تا اگر مشکلی پیش آمد دامنه افراد مظنون محدودتر شود.

کارمندانی که جذب سازمانهای دیگر میشوند

کسبوکارهایی که اطلاعات حساسی دارند و کارمندان آنها به بانکهای اطلاعاتی مشتریان سازمان یا دادههای محرمانه دسترسی دارند همواره از جانب رقبا در معرض تهدید قرار دارند. زیرا شرکتها ممکن است برای دستیابی به اسرار سازمان رقیب افرادی را استخدام کنند.

برای حل این مشکل دو راهکار وجود دارد، اول آنکه کارمندی به عنوان یک بازرس امنیتی در سازمان انگیزه کارمندان از دانلود و ذخیرهسازی فایلها را جویا شود و دوم آنکه کارمند در زمان استخدام تعهد دهد که هیچگاه اطلاعات حساس سازمان را فاش نخواهد کرد.

آلودگیهای بدافزاری

ایمیلهای فیشینگ یکی از سادهترین و موثرترین راهکارهایی است که هکرها برای قربانی کردن کاربران از آنها استفاده میکنند. در یک حمله فیشینگ هکر درباره موضوعات خاص و مهمی برای تعدادی از کاربران یک سازمان ایمیلهایی ارسال کرده و از آنها درخواست میکند به محتوای درون یک سند ورد یا اکسل نگاه کنند. کارمندان با این تصور که ایمیل توسط مدیر ارسال شده آنرا دانلود و باز میکنند. این درست همان زمانی است که بدافزارهای ماکرو روی سیستم قربانی اجرا شده و به سرعت سیستم را آلوده میکنند.

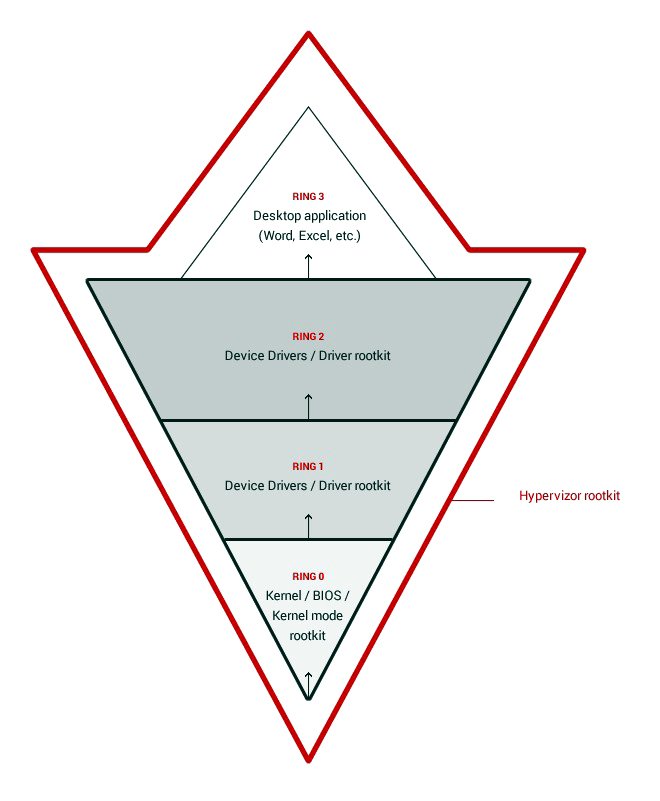

بدافزارهای ماکرو میتوانند انواع مختلفی از بدافزارها همچون روتکیتها، کیلاگرها، کرمها یا تروجانهای بانکداری را روی سیستم قربانی نصب کنند. حسابداران ارشد، مدیران بخش تحقیق و توسعه، بازاریابهای ردهبالا که به بانکاطلاعاتی مشتریان دسترسی دارند و مدیران منابع انسانی هدف اصلی هکرها هستند.

شکل 2 انواع مختلف روتکیتهایی که یک سامانه کامپیوتری را آلوده میکنند نشان میدهد. در یک نمونه قابل تامل، اواسط خردادماه 1399 رئیس پلیس فتای استان زنجان خبر از دستگیری اعضای باند بزرگ فیشینگ داد. باندی که توانسته بودند 100 میلیارد تومان از حسابهای مردم پول برداشت کنند. شگرد کار باند فوق به این صورت بود که در مناسبتهای مختلف پیامکهایی همچون پرداخت یارانه به 35 میلیون نفر را برای مردم ارسال میکردند و در ادامه آنها را به صفحات جعلی هدایت کرده و پس از دسترسی به اطلاعات افراد از حساب آنها پول برداشت میکردند.

شکل 2- انواع مختف روتکیتها که روی سیستم شما تاثیرگذار هستند.

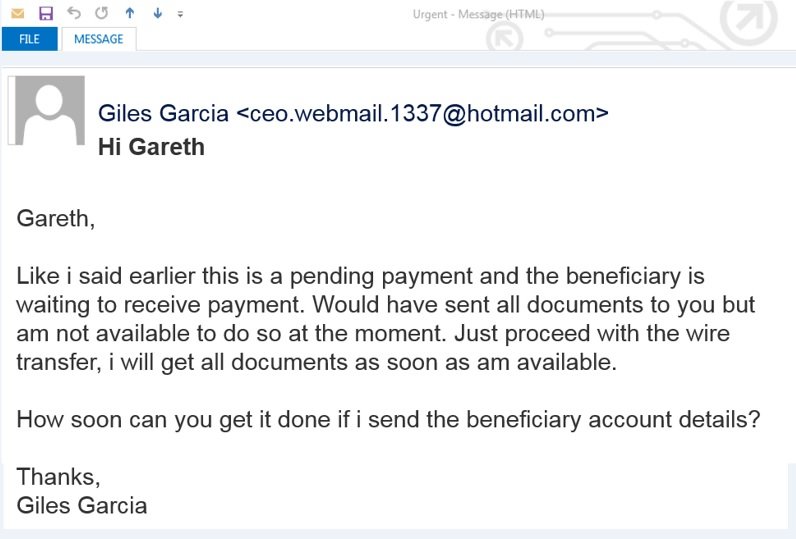

همانگونه که مشاهده میکنید گاهی اوقات هکرها برای قربانی کردن افراد یا کسبوکارها نیازی به بدافزار ندارند. مهاجم میتواند از حملاتی شبیه به شکار نهنگ (Whaling) یا ایمیلهای کلاهبرداری که نشان میدهد در ظاهر ایمیل از جانب مدیر بالا ردهای ارسال شده از کارمندان یک سازمان درخواست کند مبالغی را به حسابهای مشخصی پرداخت کنند. حسابهایی که تحت کنترل هکر قرار دارد. برخی از کارمندان به راحتی در دام هکرها گرفتار گشته و ناخواسته به یک تهدید داخلی تبدیل میشوند، زیرا تصور کردهاند ایمیل از جانب مدیر آنها ارسال شده است.

شکل زیر نمونهای از این ایمیلهای فیشینگ را نشان میدهد. حتا شرکتهای بزرگی همچون گوگل و فیسبوک نیز قربانی حملات فیشینگ شدهاند. در یک مورد، فردی بهنام اوالداس ریماسوسکس در یک عملیات کلاهبرداری دقیق نسخهها، فاکتورها و مُهرهای شرکت را جعل میکرد و اینگونه نشان میداد که یک ارائهدهنده خدمات سرور آسیایی به شرکتهایی همچون فیسبوک و گوگل است. زمانیکه کلاهبرداری فوق شناسایی شد، مشخص شد این فرد 200 میلیون دلار از گوگل و فیسبوک سرقت کرده، در حالی که شرکتی که در آن کار میکرد بی اطلاع از این موضوع بود.

چگونه سازمانها میتوانند از خود در برابر تهدیدات داخلی محافظت کنند؟

مقابله با تهدیدات داخلی کار سختی است، اما غیرممکن نیست. برخی اصول کلی وجود دارد که به سازمانها کمک میکند به شکل مناسبی با تهدیدات داخلی مقابله کنند. بیشتر اقدامات حول محور کنترل دقیق فایلها و دادههای شرکت و نظارت بر فعالیتهای کاربرانی است که فایلی را دانلود یا بازدید کردهاند. با اینحال، مجموعهای از اصول کلی به شرح زیر وجود دارند:

- دپارتمان منابع انسانی سازمانها باید نقش فعالانهتری داشته و بهطور پیوسته فعالیتهای کاربران را زیر نظر بگیرد. واحد منابع انسانی اولین بخش یک سازمان است که میتواند تهدیدات بالقوه را شناسایی کند دپارتمان منابع انسانی با بهکارگیری خطمشیهای مناسب میتواند شرایطی که باعث میشود میان کارمندان و مدیران ارشد مشاجرههایی اتفاق افتد را به موقع تشخیص داده و مانع از پیچیدگی اوضاع شود. رویکرد فوق باعث میشود اگر کارمند خاطی اخراج شد و سعی کرد اقدامات تلافیجویانهای انجام دهد اقدامات پیشگیرانه انجام شود.

- محدودسازی دسترسیها عامل مهم دیگری است که مانع بروز تهدیدات داخلی میشود. کارمندان سازمان باید بر مبنای اولویتها و متناسب با کاری که انجام میدهند به فایلها و اطلاعات دسترسی داشته باشند. گاهی اوقات کارمندان ترفیع شغلی گرفته و عهدهدار انجام وظیفه دیگری میشوند، در این حالت ضرورتی ندارد به اطلاعات موقعیت شغلی قبلی خود دسترسی داشته باشند.

- سازمانهایی که مجبور هستند برای انجام برخی کارها از پیمانکاران خارجی استفاده کنند، باید اطمینان حاصل کنند پیمانکاران از رویههای مطمئن امنیت اطلاعات استفاده میکنند. برخی موارد شرایط ایجاب میکند که پیمانکاری به دادههای حساس شرکت دسترسی داشته باشد. در این حالت پیمانکاران باید تعهد دهند که از اطلاعات سازمان به شکل مناسبی محافظت میکنند.

- هر زمان قرار است تعدیل نیرویی انجام شود، فعالیت کارمندان باید زیر نظر قرار بگیرد. گاه کارمندانی که قرار است اخراج شوند سعی میکنند در اقدامی تلافیجویانه به سازمان آسیب وارد کنند. اینکار با هدف ضربهزنی و مخدوش کردن اعتبار شرکت انجام میشود.

- دپارتمان فناوریاطلاعات دو نقش اساسی در این زمینه دارد. اول آنکه دپارتمان فوق باید پیوسته زیرساختها را بررسی کرده و مطمئن شود آسیبپذیری جدی در شبکه سازمانی وجود ندارد. دوم آنکه اطلاعات حیاتی و مهم را از شبکه عمومی (اینترنت) جدا کرده و تنها به افراد محدودی اجازه دسترسی به اطلاعات حساس را بدهد.

- به کارمندان آموزشهای لازم را بدهید. عدم آگاهی درباره مسائل امنیتی باعث میشود تا کارمندان به سادگی به افراد مختلف اعتماد کرده و ناخواسته به یک تهدید جدی تبدیل شوند. بهترین آموزش برگزاری کلاسها و دورههای امنیتی است که به شکل فشرده اطلاعات موردنیاز را به کارمندان آموزش میدهند.

* کارمندان باید بدانند زمانی که به سراغ سایتهای مشکوک و متفرقه میروند این احتمال وجود دارد که بدافزار، روتکیت یا هرگونه کد مخربی سامانه آنها را آلوده کرده و باعث شود سامانه تحت نظارت آنها به دروازهای برای ورود هکرها تبدیل شود.

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟