برای اینکه مطمئن شویم کاربران همچنان از تهدیدات اخیر در امان بودهاند، افسکیور یک شبکه بینالمللی از honeypotها را به کار گرفته است. این تلههای فریبنده وظیفه دارند تا توجه حملهکنندگان را به نوعی به خود جلب کنند. روش این هانیپاتها اینگونه است که اطلاعات بهظاهر ارزشمندی را از خود ارایه میدهند که این اطلاعات برای حملهکنندگان بسیار جالب توجه است. با بررسی این حملات و رصد کردن سرورهای فرستنده ما متوجه شدیم که این حملات از کجا میآیند و هدف آنها کجا هستند.

خبر بزرگ این است که هانیپاتهای ما حملات بسیار بیشتری را نسبت به سال گذشته شناسایی کردند. میزان رشد این حملات در نیمه اول سال جاری میلادی یعنی سال 2017 به میزان 233% از نیمه دوم سال 2016 بیشتر بوده است.

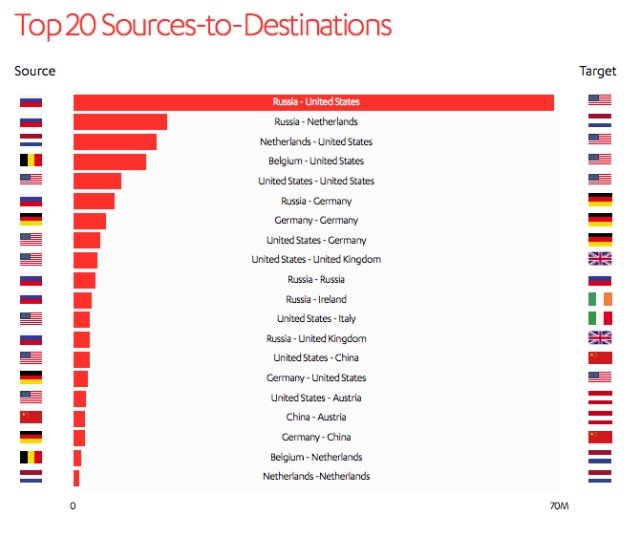

در اینجا نگاهی اجمالی به ماحصل یافتههای این هانیپاتها میاندازیم. این اطلاعات مربوط به حملات نیمه اول سال 2017 میباشد.

روسیه و ایالات متحده شاهراههای اصلی بودهاند

البته شناسایی منبع حمله به این معنا نیست که مهاجمان حتما از داخل آن کشور عملیات خود را انجام دادهاند. برای مثال کشور هلند معروف است که سرویس هاستینگ بسیار مقاوم و نفوذ ناپذیری دارد، بنابراین میتوان گفت که مهاجمان از هاستیگهای آنها استفاده کردهاند.

به نظر میرسد که خرابکاران سایبری بهسرعت تاکتیک خود را تغییر دادهاند و برای مخفی کردن مقصود خود، برروی هدفهای ظاهری جدیدی تمرکز کردهاند.

آنها تا جایی که میتوانند سعی میکنند تا نقش کاربران عادی را بازی کنند، حتی دو سوم از آنها توسط فایلهای اجرایی حمل میشوند و مابقی یعنی یک سوم از آنها به صورت اسکریپت و دستورات فایل لس (Fileless) حمل میشوند.

اینترنت اشیا هدف قرا میگیرد

سال گذشته باتنت Mirai از دستگاههای متصل به وب برای بزرگترین حمله انکارشونده در تاریخ استفاده کرد. در سال 2017 مهاجمان توجه به نقاط ضعف این دستگاهها را ادامه دادند و تمرکز بیشتری را بر روی IoT گذاشتهاند.

سال گذشته باتنت Mirai از دستگاههای متصل به وب برای بزرگترین حمله انکارشونده در تاریخ استفاده کرد. در سال 2017 مهاجمان توجه به نقاط ضعف این دستگاهها را ادامه دادند و تمرکز بیشتری را بر روی IoT گذاشتهاند.

هانیپاتهای ما جهش زیادی را در حجم ترافیک اسکن شده در پورت 1900 که پورتی مخصوص پروتکل SSDP است را شناسایی کردند. پورت 1900 که در بررسیهای گذشته ما جایگاه پنجم را در مورد هدف قرار شدن داشت این بار به اولین هدف تبدیل شده است. این نشان میدهد که اینترنت اشیا روز به روز بیشتر هدف حملات مهاجمان سایبری قرار میگیرد.

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟