بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هاست چیست؟ راهنمای جامع انتخاب بهترین هاست پارس پک برای وب سایت شما

خرید هاست Web hosting مناسب برای وبسایت شما میتواند تفاوت بزرگی در موفقیت آنلاین شما ایجاد کند. چه بهدنبال راهاندازی یک فروشگاه آنلاین باشید یا قصد داشته باشید خدمات خود را به مخاطبان گستردهتری معرفی کنید، اولین قدم شما باید ایجاد یک وبسایت باشد. در این مسیر، انتخاب یک...

05/02/1403 - 20:25

10 گواهینامه پردرآمد فناوری اطلاعات در سال 1402

دانش کامپیوتر, فناوری شبکه

در بازار کار فناوری اطلاعات، یکی از بهترین راهها برای متمایز شدن از دیگران، کسب گواهینامههای تخصصی است. گواهینامههای فناوری اطلاعات به افراد کمک میکنند تا شغل دلخواه خود را سریعتر پیدا کنند و از طرفی شانس متقاضیان برای احراز موقعیتهای شغلی برتر را افزایش میدهند.

آشنایی با مفهوم Defensive Programming در زمینه توسعه نرمافزار

حمیدرضا تائبی

کارگاه, برنامه نویسی

برنامهنویسی تدافعی (Defensive Programming) یک مهارت مهم در صنعت توسعه نرمافزار است که به منظور افزایش اطمینانپذیری و پایداری نرمافزارها استفاده میشود. هدف اصلی این رویکرد، کاهش خطرات وقوع خطاها و به حداقل رساندن تاثیر آنها در سیستم است. در این مطلب قصد داریم برخی از اصول...

راهنمای جامع آشنایی با مدل زبانی بزرگ (Large Language Model)

حمیدرضا تائبی

هوش مصنوعی, کارگاه

مدل زبانی بزرگ (Large Language Model) یک نوع مدل هوشمند است که به طور خاص برای پردازش و تولید متن استفاده شود. این مدلها معمولا با استفاده از شبکههای عصبی عمیق (Deep Neural Networks) پیادهسازی میشوند و میتوانند دادههای زیادی را در حافظه خود ذخیره و تحلیل کنند.

جادوی هوش مصنوعی؛ ترکیب قدرت جاوااسکریپت با هوش مصنوعی

حمیدرضا تائبی

هوش مصنوعی, کارگاه

ترکیب هوش مصنوعی (Artificial Intelligence) و جاوااسکریپت میتواند به شکلهای مختلفی صورت بگیرد و امکانات قدرتمندی در توسعه برنامههای وب فراهم کند. به طور مثال، میتوانیم با استفاده از کتابخانهها و فریمورکهای هوش مصنوعی مانند TensorFlow.js یا Brain.js، پردازش زبان طبیعی را در...

دوازده پرسشی که هر مدیرعاملی باید درباره هوش مصنوعی بپرسد

حمیدرضا تائبی

دانش کامپیوتر, هوش مصنوعی

هوش مصنوعی (AI) به سرعت در حال متحولسازی صنایع است و سطوح بیسابقه ای از کارایی، شخصیسازی و نوآوری را به ارمغان میآورد. بهعنوان یک مدیر، درک اینکه چگونه این فناوری میتواند بر سازمان شما تاثیر بگذارد ضروری است. در این مقاله به طور اجمالی و کوتاه دوازده پرسشی را که میتواند...

دامین کنترلر و اکتیو دایرکتوری چه تفاوتی با یکدیگر دارند؟

حمیدرضا تائبی

فناوری شبکه

اکتیو دایرکتوری (Active Directory) و دامین کنترلر (Domain Controller) از مولفههای کلیدی و مهم سیستم عامل ویندوز هستند که در محیط شبکه استفاده میشوند. اکتیو دایرکتوری، یک سرویس توزیع شده است که برای مدیریت و کنترل دسترسی کاربران، سرویسها و منابع در یک شبکه مبتنی بر سیستم عامل...

Bash در سیستم عامل ویندوز و لینکوس چیست؟

حمیدرضا تائبی

کارگاه

Bash یک محیط یا مفسر خط فرمان (shell) است که در سیستمهای عامل یونیکس و لینوکس و البته ویندوز ( به شیوه نصب روی این سیستم عامل) استفاده میشود. Bash مخفف Bourne Again SHell است و به عنوان نسخه بهبود یافته و گسترش یافته shell معروف به Bourne Shell شناخته میشود.

شماره 268 ماهنامه شبکه با پرونده ویژه دادهکاوی منتشر شد

اخبار ایران

در سرمقاله شماره 268 ماهنامه شبکه در ادامه سلسله مقالات هوش مصنوعی، اینبار با تفکر سیستمی آشنا میشوید، در فصل هوش مصنوعی با 7 نوع هوش مصنوعی پرکاربرد آشنا میشوید، در فصل فناوری شبکه راهنمای کاربردیای ارائه شده برای انتخاب بهترین رک برای تجهیزات دیتاسنتر، در فصل امنیت با مفهوم...

چگونه پروژههای پایتون خود را با Pipenv مدیریت کنیم؟

حمیدرضا تائبی

کارگاه

Pipenv یک ابزار مدیریت بسته پایتون است که بر پایه pip ساخته شده است و برای مدیریت وابستگیها و محیط مجازی پروژههای پایتون مورد استفاده قرار میگیرد. با استفاده از Pipenv، میتوانید وابستگیهای پروژه را به صورت دقیق مدیریت کنید و مانع بروز تداخل با وابستگیهای دیگر شوید. این...

Torchtext چیست و چه قابلیتهایی در اختیار توسعهدهندگان قرار میدهد؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه

Torchtext یک کتابخانه متنکاوی است که برای پردازش و پیشپردازش متون در پروژههای یادگیری عمیق و یادگیری ماشین توسعه پیدا کرده است. این کتابخانه برای کار با دادههای متنی و اجزای آن مانند کلمات، جملات و متون، ابزارها و توابعی را در اختیار برنامهنویسان قرار میدهد.

پایگاه داده SQL Server چیست و چه قابلیتهای کاربردیای دارد؟

حمیدرضا تائبی

کارگاه

پایگاه داده SQL Server یک سامانه مدیریت پایگاه داده رابطهای (RDBMS) است که توسط شرکت مایکروسافت توسعه و پشتیبانی میشود. SQL Server از زبان استاندارد پرس و جوی ساخت یافته SQL سرنام Structured Query Language برای مدیریت و دسترسی به دادهها استفاده میکند. این پلتفرم قابلیتهای...

مرکز داده مجازی چیست و چگونه پیادهسازی میشود؟

حمیدرضا تائبی

فناوری شبکه

مرکز داده مجازی (Virtual Data Center) یک زیرساخت مجازیسازی است که به شرکتها و سازمانها امکان میدهد تا منابع محاسباتی، شبکه و ذخیرهسازی را به صورت منطقی و مجازی در اختیار داشته باشند. در یک مرکز داده مجازی، ماشینهای مجازی، شبکههای مجازی و ذخیرهسازی مجازی بر روی یک زیرساخت...

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

چرا به لایهبندی پروتکلها در دنیای شبکه نیاز داریم؟

حمیدرضا تائبی

فناوری شبکه

در دنیای ارتباطات، پروتکل قوانینی را تعریف میکند که فرستنده و گیرنده و تمامی دستگاههای میانی باید از آنها پیروی کنند تا بتوانند بهطور مؤثر با یکدیگر ارتباط برقرار کنند. وقتی ارتباط ساده است، ممکن است فقط به یک پروتکل ساده نیاز داشته باشیم. هنگامی که ارتباطات پیچیده میشود،...

شبکههای محلی مجازی چه مزایایی برای سازمانها دارند؟

حمیدرضا تائبی

فناوری شبکه

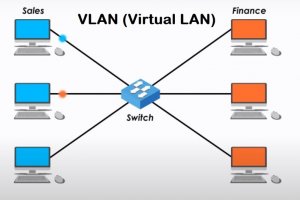

یک ایستگاه کاری تنها زمانی بخشی از یک شبکه محلی (LAN) به شمار میرود که از منظر فیزیکی به آن LAN تعلق داشته باشد. ملاک عضویت در اینجا موقعیت جغرافیایی است. حال اگر به یک اتصال مجازی بین دو ایستگاه متعلق به دو شبکه LAN فیزیکی مختلف نیاز داشته باشیم چه اتفاقی می افتد؟ ما تقریباً...

برای خرید یک ذخیرهساز تحت شبکه (NAS) کارآمد به چه نکاتی باید دقت کنیم؟

فناوری شبکه, راهنمای خرید

از ملزومات مهم شبکههای امروزی که باعث بهبود عملکرد خدمات میشود باید به ذخیرهساز تحت شبکه اشاره کرد. ذخیرهساز تحت شبکه (NAS) سرنام Network Attached Storage سامانهای فایلمحور و متصل به شبکه است که قابلیت نگهداری اطلاعات در یک مکان متمرکز را دارد و به کاربران اجازه میدهد...

شبکههای مولد تخاصمی (GAN) چیستند و چگونه کار میکنند؟

حمیدرضا تائبی

فناوری شبکه, کارگاه

شبکههای مولد تخاصمی (GAN) سرنام (Generative Adversarial Networks) در سال 2014 میلادی توسط Ian Goodfellow ابداع شدند و امروزه مورد توجه متخصصان هوش مصنوعی قرار دارند. این شبکهها بر مبنای رویکرد تئوری بازیها پدید آمدهاند که در آن یک شبکه یادگیری عمیق که مولد (Generator) نامیده...

مزایا و کاربردهای جدید 5G که در 10 سال آینده شاهد آنها خواهیم بود

حمیدرضا تائبی

فناوری شبکه

شبکههای تلفن همراه نسل اول (1G)، نسل دوم (2G)، نسل سوم (3G) و نسل چهارم (4G) به ترتیب در دهههای 1980، 1990، 2000 و 2010 به دنیای فناوری وارد شدند. آنها با ارائه ابزارهای ارتباطی مهم مانند تماسهای صوتی سیار، پیامهای متنی، دسترسی به اینترنت همراه، برنامههای کاربردی رسانههای...

چرا در سال 2022 رایانش ابری محبوبتر میشود؟ مزایا و کاربردهای آن کدام است؟

حمیدرضا تائبی

فناوری شبکه

با افزایش کاربران کامپیوتر و موبایل، ذخیرهسازی اطلاعات در همه زمینهها به یک اولویت تبدیل شده است. امروزه کسبوکارهای بزرگ و کوچک با دادههای خود پیشرفت میکنند و به همین دلیل مقدار زیادی از سرمایه خود را برای حفظ این دادهها هزینه میکنند. رویکرد فوق نیازمند یک تیم پشتیبانی...

مهندسان قابلیت اطمینان سایت (SREs) چه وظایفی در مراکز ابری دارند؟

حمیدرضا تائبی

فناوری شبکه

نظارت بر روندهای در حال استفاده از منابع و ارزیابی عملکرد زیرساختهای ابرمحور در یک بازه زمانی خاص مهم است. رویکرد فوق کمک میکند اطلاعات دقیقی در ارتباط با تاریخچه نحوه استفاده از منابع بهدست آورید و تصمیمات آگاهانهای در ارتباط با نحوه استفاده از منابع متناسب با ظرفیت آینده...

رایانش ابری چگونه وابستگی به زیرساختهای فناوری اطلاعات را کاهش میدهد

حمیدرضا تائبی

فناوری شبکه

یکی از جذابترین مشاغل دنیای فناوری در حوزه ابر و محاسبات ابری قرار دارد. چه دوست داشته باشید یا نداشته باشید دنیای فناوری به سمت ابر در حال حرکت است و بر همین أساس تا چند وقت دیگر شرکتها به شکل گستردهتری به به دنبال متخصصانی خواهند بود که مسلط به مهارتهای مرتبط با محاسبات...

ترانک چیست و چرا یکی از مفاهیم مهم دنیای شبکه است؟

فناوری شبکه

شبکه محلی مجازی (VLAN) به گروهبندی منطقی کلاینتها و تجهیزات در یک شبکه محلی اشاره دارد تا نظارت بر شبکه سادهتر شود و سرپرستان شبکه مدیریت دقیقتری بر پهنای باند داشته باشند. در روش فوق، گروهبندی توسط سوییچ انجام میشود. شبکه محلی مجازی با گروهبندی منطقی تجهیزاتی که در یک...

چگونه زیرساختهای ابری تحولی بزرگ در دنیای چندرسانهای به وجود میآورند؟

فناوری شبکه

امروزه اصطلاحات مهمی در حوزه رسانه و کسبوکار پدید آمدهاند که درک صحیح معنای آنها کمک زیادی به پیشبرد فعالیتهای تجاری میکند. اگر جستوجویی در فضای مجازی انجام دهید با واژگان اختصاری مثل OTT، OVD، VOD و نمونههای مشابه روبرو میشوید که هر یک به فناوری خاصی اشاره دارند که...

آموزش رایگان سکیوریتیپلاس: آشنایی با آدرس کلاسها و عملکرد پروتکل TCP/IP

حمیدرضا تائبی

فناوری شبکه, امنیت

برای برقراری ارتباط در اینترنت، سیستم شما باید با یک آدرس IP، یک ماسک زیر شبکه و یک گیتوی پیشفرض پیکربندی شود، اما قبل از تخصیص آدرس به کلاینتها یا میزبانها باید اطلاعات دقیقی در مورد کلاسهای مختلف آدرسهای آیپی داشته باشید.

چرا شبکه میهمان روتر امنیت شما را افزایش میدهد و چگونه ایجاد می شود؟

حمیدرضا تائبی

فناوری شبکه, امنیت

مودمروترهای شما دروازه دسترسی به اینترنت و ورود به دنیای وب است، با اینحال مجرمان سایبری نیز میتوانند بدون مشکل از طریق این دستگاه زیربنایی شبکه به زیرساخت ارتباطی شما نفوذ کرده و به بهرهبرداری از آسیبپذیریهای موجود در آن بپردازند. بنابراین کاربران خانگی و البته تجاری باید...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

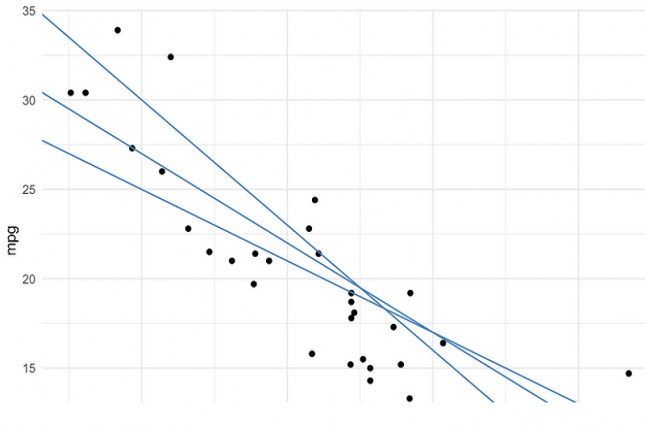

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

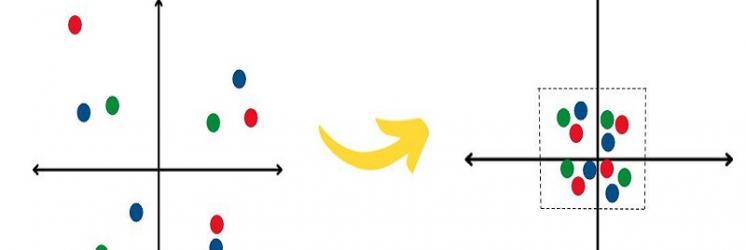

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40

قابلیتها و امکانات جدید اضافه شده به آخرین نسخه پایتون (3.9)

محسن آقاجانی

اخبار, برنامه نویسی

Python 3.9 به تازگی منتشر شده که شامل تغییرات قابل توجهی هم در قابلیتهای این زبان برنامه نویسی و هم در نحوه توسعه آن بوده است. در چند سال گذشته محبوبیت پایتون افزایش یافته و استفاده از آن در حوزههای که به سرعت در حال پیشرفت هستند مانند علم داده و یادگیری ماشین بسیار چشمگير بوده...

زبانهای برنامهنویسی سی، سی پلاسپلاس و سیشارپ چه قابلیتهایی دارند؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

زبانهای برنامهنویسی سی، سیپلاس پلاس و سی شارپ از محبوبترین زبانهای برنامهنویسی حال حاضر هستند که برای کاربردهای مختلفی استفاده میشوند. تقریبا بخش عمدهای از نرمافزارها و چهارچوبهای مهمی که روزانه از آنها استفاده میکنیم توسط این زبانها نوشته شدهاند. به ویژه زبان سی...

جاوا در برابر پایتون، قابلیتهای برجسته این زبانهای برنامهنویسی چیست؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

جاوا و پایتون دو زبان برنامهنویسی محبوب و پر کاربرد این روزهای دنیای فناوری هستند. بهطور معمول، برنامهنویسان جاوا را یک زبان مخصوص ساخت برنامههای سازمانی در مقیاس بزرگ و زبانی کارآمد برای ساخت برنامههای اندرویدی توصیف میکنند. در نقطه مقابل پایتون قرار دارد که تقریبا در هر...

آشنایی اجمالی با زبان برنامهنویسی اسکالا

حمیدرضا تائبی

کارگاه, برنامه نویسی

اسکالا (Scala) یک زبان برنامهنویسی کاربردی است که از پارادایمهای شیءگرایی و تابعی پشتیبانی میکند. اسکالا زبانی است که بهترین شکل از گسترشپذیری را ارائه میکند تا توسعهدهندگان بتوانند برای ساخت نرمافزارهای گسترشپذیری به شیوه چابک و به دور از مشکلات رایج از آن استفاده کنند.

آشنایی با رایجترین الگوهای برنامهنویسی

حمیدرضا تائبی

کارگاه, برنامه نویسی

الگوی برنامهنویسی که برخی منابع به آن پارادایم برنامهنویسی میگویند به معماری به کار گرفته شده در کدنویسیها اشاره دارد. البته دقت کنید منظور از معماری در این بحث نوع کدنویسی همچون تابعی، شیگرا و... است و ارتباطی با متدولوژیهای نرمافزاری ندارد.

راهنمای جامع آشنایی با سیستم کنترل نسخه گیت (Git)

حمیدرضا تائبی

کارگاه, برنامه نویسی

گیت (Git) یک سامانه کنترل نسخه (VCS) سرنام Version Control System رایگان و متنباز است. سامانه فوق در سال 2005 میلادی توسط لینوس توروالدز بنیانگذار کرنل لینوکس طراحی شد. برخلاف، سامانههای کنترل نسخه دیگر همچون آپاچی سابورژن که به شکل سامانه نسخه همروند (Concurrent Versions...

برنامهنویسی و هوش مصنوعی + زبانهای برنامهنویسی قدرتمند برای هوش مصنوعی

هوش مصنوعی, برنامه نویسی

هوش مصنوعی یک فناوری هوشمند است که معمولا از طریق یادگیری، عملکرد انسان را تقلید کرده، قادر به نتیجهگیری بوده، محتویات پیچیده را درک کرده، از دیالوگهای طبیعی بهره گرفته، کارایی شناختی انسانی را بهبود بخشیده و جایگزین انسان در انجام یکسری فرآیندهای تکرارشونده میشود. هوش مصنوعی...

درمانگری که برنامهنویس شد

حمید نیکروش

برنامه نویسی, پرونده ویژه

دِیو هوور برنامهنویس، مؤسس بوتکمپهای برنامهنویسی، درمانگر خانواده (Family therapy) و مشاور شرکتهای توسعه نرمافزار به برنامهنویسان پیشنهاد میکند برای بهتر دیدن شدن در بازار به شدت رقابتی برنامهنویسی به نکات مهمی دقت کنند. همچنین، به کسبوکارها پیشنهاد میکند به فکر...

نکات مهمی که برنامهنویسان باید در مورد سامانههای مدیریت دادههای کلیدی بدانند

محسن آقاجانی

برنامه نویسی, پرونده ویژه

یکی از ویژگیهای مهم عصر جدید، تولید سریع حجم زیادی از دادههای متجانس و غیر متجانس است که عمدتا از اصطلاح سیلاب دادهها برای توصیف آنها استفاده میشود. تاثیر این سیلاب بر کسبوکارها کاملا ملموس است. به همین دلیل تنها با مدیریت جامع، فراگیر و هدفمند این سیلاب دادهها است که می...

یادگیری برنامهنویسی به یک ضرورت برای متخصصان امنیت سایبری

حمیدرضا تائبی

امنیت, برنامه نویسی, پرونده ویژه

برخی مواقع، شرایط ایجاد میکند کارشناسان امنیتی برای حل مشکلات دست بهکار شوند و راهحلهایی برای رفع رخنههای امنیتی ابداع کنند. بهطور مثال، در برخی از سازمانها یکسری بازرسیهای امنیتی باید به شکل روزانه انجام شوند و این احتمال وجود دارد که دپارتمان امنیتی موفق نشوند در یک...

برنامهنویسی چیست؟ راهکارهایی برای برنامهنویس شدن و بدست آوردن اولین شغل

برنامه نویسی

برنامهنویسی یعنی نوشتن دستوراتی منطقی و پشتسر هم برای ماشینها، در حقیقت هنگامی که فردی برنامهنویسی میکند دستورات بهخصوصی را نوشته و کامپیوتر آنها را اجرا میکند، در اینجا منظور از کامپیوتر هر نوع وسیلهی دارای قدرت پردازشی و پردازنده است، این تعریف میتواند شامل رایانه...

اگر به فکر یادگیری این 10 زبان برنامهنویسی باشید بیکار نخواهید ماند

کارگاه, برنامه نویسی

برنامهنویسی قلب تپنده دنیای امروز است. کمتر صنعتی را پیدا میکنید که بدون وجود برنامههای کاربردی قادر به ادامه کار باشند. حتا بازاریابان نیز برای تحلیل بازارهای هدف به نرمافزارهای کاربردی نیاز دارند. با این توصیف مشاهده میکنیم که دنیای ما در سیطره زبانهای برنامهنویسی قرار...