بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هاست چیست؟ راهنمای جامع انتخاب بهترین هاست پارس پک برای وب سایت شما

خرید هاست Web hosting مناسب برای وبسایت شما میتواند تفاوت بزرگی در موفقیت آنلاین شما ایجاد کند. چه بهدنبال راهاندازی یک فروشگاه آنلاین باشید یا قصد داشته باشید خدمات خود را به مخاطبان گستردهتری معرفی کنید، اولین قدم شما باید ایجاد یک وبسایت باشد. در این مسیر، انتخاب یک...

05/02/1403 - 20:25

شماره 269 ماهنامه شبکه با پرونده ویژه علم داده، موتور هوش مصنوعی منتشر شد

اخبار ایران

در سرمقاله شماره 269 ماهنامه شبکه در ادامه سلسله مقالات هوش مصنوعی، اینبار موضوع مهم سیستم و تفکر سیستمی بررسی میشود، در فصل هوش مصنوعی مفهوم عامل هوشمند و نقش آن در دنیای هوش مصنوعی بررسی میشود، در فصل فناوری شبکه با معماری فارغ از سرور (Serverless) آشنا میشود، در فصل امنیت...

بهترین مشاغل مرتبط با رسانههای دیجیتال که درآمد خوبی دارند

شاهراه اطلاعات

خیلی از کارمندان و برخی شرکتها، دورکاری را بهعنوان یک روند جدید در دنیای اشتغال به رسمیت شناختهاند و حتا کارمندان شرکتهای بزرگی مثل اپل نیز چند وقت پیش به این شرکت اعلام کردند که تمایل به انجام کارها به شیوه دورکاری دارند. از سویی دیگر، محبوبیت روزافزون اینترنت، پلتفرمهای...

آشنایی با انواع نمونه چارتهای سازمانی

حمیدرضا تائبی

دانش کامپیوتر

چارت سازمانی نمایش بصری است که ساختار سازمانی را به صورت گرافیکی و سلسلهمراتبی نشان میدهد. این نمودار به صورت خطی یا هرمی طراحی میشود و نشان میدهد که کدام افراد یا گروهها در سازمان به کدام افراد یا واحدها گزارش میدهند و چه سطحی از اختیارات و مسئولیتها را دارند.

مجموعه دادهها (Data Collection) چیست و چه کاربردی دارد؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه

مجموعه دادهها (Dataset) به گروهی از اطلاعات یا نمونهها دادهها گفته میشود که به صورت ساختار یافته یا فاقد ساختار برای تحلیل، استفاده و مدلسازی در زمینههای مختلف مورد استفاده قرار میگیرد. این مجموعه میتواند شامل اعداد، متن، تصاویر، صداها، ویدئوها و دادههای دیگری باشد که...

سرعت اینترنت در کازرون به ۱۰۰۰ مگابیت بر ثانیه رسید

گزارش آگهی

به گزارش روابط عمومی آسیاتک؛ پروژه ارائه خدمات اینترنت مبتنی بر فیبر نوری (FTTH) این شرکت به ۲۹ هزار خانوار در کازرون، با حضور وزیر ارتباطات به بهرهبرداری رسید.

10 شغل برتر صنعت رایانش ابری در سال 1402

پرونده ویژه

آینده از آن رایانش ابری است و در این مسئله جای هیچگونه شکی وجود ندارد. زیرساختهای رایانش ابری بهدلیل انعطافپذیری بالایی که در اختیار توسعهدهندگان و شرکتها قرار میدهند، مورد توجه قرار دارند. این زیرساختها، هر آن چیزی را که کاربران از یک سیستم کامپیوتری انتظار دارند، به...

npm چیست، چه کاربردی دارد و چرا باید از آن استفاده کنیم؟

حمیدرضا تائبی

کارگاه

npm سرنام (Node Package Manager) یک ابزار مدیریت بستههای نرمافزاری برای زبان برنامهنویسی جاوااسکریپت است که بر روی پلتفرم نود جیاس (Node.js) قرار دارد. نرمافزارهایی که با استفاده از Node.js توسعه مییابند، میتوانند از npm برای نصب، مدیریت و بهروزرسانی بستههای مورد نیاز...

آشنایی با محبوبترین و پرکاربردترین کتابخانههای پایتون

حمیدرضا تائبی

کارگاه, برنامه نویسی

پایتون، به عنوان یک زبان برنامهنویسی بسیار محبوب، دارای اکوسیستم بزرگی از کتابخانهها و ماژولها است که توسط جامعه برنامهنویسان پایتون ایجاد شدهاند. این کتابخانهها و ماژولها مجموعهای از توابع و ابزارهای مفید را ارائه میکنند تا روند توسعه برنامههای پایتون را ساده کنند....

تفاوتهای سیستمهای هوش مصنوعی با مغز انسان

حمیدرضا تائبی

هوش مصنوعی

تفاوت هوش مصنوعی و هوش زیستی یکی از داغترین موضوعات حال حاضر است که نه تنها مورد توجه عصبشناسان و متخصصان هوش مصنوعی قرار دارد، بلکه متخصصان علوم مختلف به آن علاقهمند هستند. امروزه، مهمترین و اصلیترین پرسشی که در این زمینه مطرح میشود این است که آیا هوش مصنوعی و انسان از...

مرکز داده چیست، چه انواع و ویژگیهای فنی دارد؟

گزارش آگهی

مرکز داده (Data Center) یک زیرساخت فیزیکی است که برای ذخیرهسازی، مدیریت و پردازش دادهها استفاده میشود. این مراکز به طور معمول شامل تجهیزاتی مثل سرورها، تجهیزات ذخیرهسازی دادهها، تجهیزات شبکه، سیستمهای سرمایشی و سایر تجهیزات مربوط به فناوری اطلاعات هستند. مراکزداده برای...

بیشبرازش دادهها (Overfitting) چیست و چگونه بر آن غلبه کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه

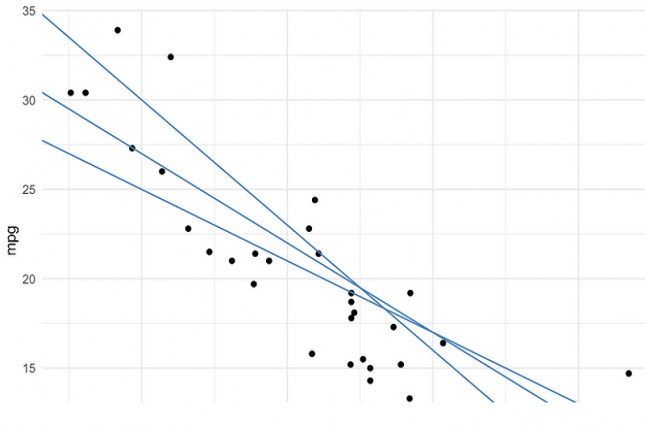

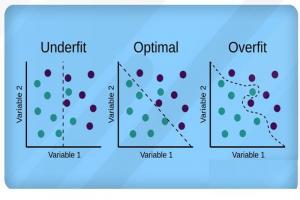

بیشبرازش دادهها (Overfitting) به وضعیتی گفته میشود که یک مدل آماری برای توصیف دادهها به شدت به دادههای آموزش خود متکی شده باشد و قابلیت تعمیم یافتن به دادههای جدید را نداشته باشد. به عبارتی دیگر، در بیشبرازش، مدل به دلیل یادگیری بیش از حد از دادههای آموزش، به ساختار و...

هوش مصنوعی، یک انقلاب سیستمی

هرمز پوررستمی

دیدگاه و یاداشت

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

ٰ30 گیگابیت بر ثانیه، وعده وایفای ۷

فناوری شبکه

در شرایطی که وایفای نسل ششم (6E) هنوز به شکل گسترده در دسترس همه قرار ندارد، کارشناسان فناوری اطلاعات و مخابرات کار روی توسعه نسل هفتم وایفای را از مدتها قبل آغاز کردهاند. وایفای7 را باید نسل بعدی فناوری WiFi دانست که تغییرات قابل توجهی نسبت به اسلاف خود دارد. تغییرات و سیر...

راهنمای خرید بهترین مودم روترهای 4G موجود در بازار ایران

پریسا جعفری

فناوری شبکه, راهنمای خرید

اتصال به اینترنت بخش مهمی از زندگی روزمره هر فرد است. تقریباً همه در هر کجا که هستند برای انجام کارهای خود به اتصال اینترنت نیاز دارند. برای دسترسی به اینترنت از هر دستگاهی مانند رایانه شخصی، تبلت یا گوشی هوشمند، یکی از گزینههای شما خرید یک مودم همراه است. با اینکه در آینده...

۷ مشکل رایج شبکه و نحوه حل سریع آنها

حمیدرضا تائبی

فناوری شبکه

علیرغم بهترین تلاشها برای حفظ پایداری و عملکرد شبکه، گاهی اوقات اتفاقات خاصی بهوجود میآید که باعث مختل شدن عملکرد عادی شبکهها میشود. در این مطلب نگاهی به برخی مشکلات رایج شبکه، نکاتی که برای حل سریع آنها وجود دارد و نحوه پیشگیری از بروز مشکلات در آینده را بررسی میکنیم.

پروتکل دروازه مرزی چیست و چه نقشی در دنیای شبکههای کامپیوتری دارد؟

فناوری شبکه

پروتکل دروازه مرزی (BGP) سرنام Border Gateway Protocol ارتباط میان سامانههای مستقل را امکانپذیر ساخته و به نام پروتکل اینترنت نیز مشهور است. در حالی که پروتکلهایی مثل OSPF و IS-IS محدودیتی برای تعداد روترها در یک ناحیه مشخص تعیین میکنند، پروتکل BGP به دلیل عدم نیاز به...

افزونگی در شبکه چیست و روی چه تجهیزات و فناوریهایی قابل اجرا است؟

فناوری شبکه

یکی از مفاهیم مهمی که پیرامون شبکههای کامپیوتری قرار دارد و سرپرستان شبکه و تیمهای فناوری اطلاعات باید دقت نظر خاصی نسبت به آن داشته باشند، آستانه تحمل خطا است. این مفهوم به معنای ادامه کار یک زیرساخت ارتباطی پس از بروز مشکل یا خرابی است. راهکار غلبه بر این مشکل، افزونگی است....

بهترین ویژگیهای جدید ویندوز سرور 2022

فناوری شبکه

جدیدترین نسخه ویندوز سرور، پروتکلهای شبکه، ابزارهای مدیریتی جدید، عملکرد و امنیت بهتر را برای ذخیرهسازی، اضافه کرده است. ویندوز سرور ۲۰۲۲ در تابستان ۲۰۲۱ با مجموعهای از ویژگیهای جدید منتشر شد. بیایید نگاهی به جالبترین و بهترین ویژگیهای آن بیندازیم.

آشنایی با بهترین نرمافزارهای شبیهساز شبکه

حمیدرضا تائبی

فناوری شبکه

کارشناسان شبکه و به ویژه افراد متقاضی شرکت در دورههای تخصصی شبکه مجبور هستند پیش از حضور در محیط کار واقعی یا آزمونها سطح مهارتها و تجربه خود درباره مباحث شبکه را ارتقا دهند. با توجه به اینکه بیشتر تجهیزات شبکه گرانقیمت هستند و برخی از آنها برای کاربردهای خانگی طراحی نشده...

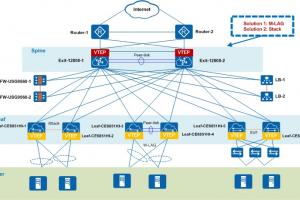

توپولوژی Spine-and-Leaf VXLAN BGP EVPN fabric چیست و چگونه کار میکند؟

حمیدرضا تائبی

فناوری شبکه

توپولوژی طراحی پردیس سنتی به محدودیتهای مقیاسپذیری و الزامات عملکرد معماری شبکه امروزی رسیده است. یکی از فناوری های کاربردی برای حل این مشکل معماری Spine-and-Leaf VXLAN BGP EVPN fabric پدید آمده است. فناوری فوق، یک شبکه ستون فقرات قوی را فراهم میکند که تقاضا برای تراکم بالا و...

شبکههای بیسیم مبتنی بر استاندارد IEEE 802.11 چگونه اطلاعات را ارسال میکنند؟

حمیدرضا تائبی

فناوری شبکه

IEEE مشخصات یک شبکه محلی بی سیم را IEEE 802.11 نامگذاری کرده که در تعامل با لایههای فیزیکی و پیوند داده است. این استاندارد اوقات اترنت بیسیم نامیده میشود. در برخی از کشورها، از جمله ایالات متحده، عموم مردم از اصطلاح WiFi به معنای بیسیم وفادار (wireless fidelity) استفاده می...

راهنمای جامع آشنایی با انواع مختلف سوییچهای سیسکو

فناوری شبکه

سوئیچ شبکه دستگاهی است که گرهها و تجهیزات شبکه را بر مبنای رویکرد راهگزینی (Switching) به یکدیگر متصل میکند. سوئیچ فریمهای دریافتی از گرهها را دریافت و پردازش کرده و مناسبترین مسیر را برای ارسال بستهها به مقصد انتخاب میکند. به بیان دقیقتر، سوئیچها برای اتصال چند دستگاه...

وضعیت اینترنت فیبر نوری ایران به کجا رسید؟

فناوری شبکه

فیبر نوری سریعترین مکانیزم اتصال به اینترنت برای کاربران خانگی و تجاری در کشورهای مختلف است. در ایران نیز اینترنت فیبر نوری به شکل محدود و نه چندان فراگیر در دسترس کاربران خانگی و تجاری قرار گرفته است. بهطوری که در مقایسه با استانداردهای مخابراتی دیگر مثل ADSL و VDSL ضریب نفوذ...

سوئیچ SAN چیست و چه کاربردی در شبکه دارد؟

فناوری شبکه

در شبکههای کامپیوتری برای اتصال تجهیزات ذخیرهساز به سرورها از فناوری ویژهای بهنام شبکه ذخیرهسازی استفاده میشود. درست مشابه فناوری رید که آرایهای از دیسکهای سخت به شکل منطقی به یکدیگر متصل میشوند و سیستمعامل به عنوان یک دیسک واحد به آنها نگاه میکند. فناوری شبکه ذخیره...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

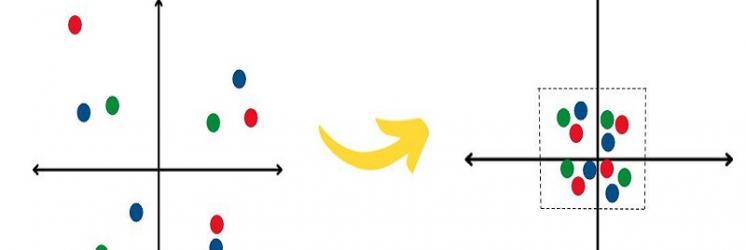

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40

کامپایلر و مفسر چه تفاوتی با یکدیگر دارند؟

حمیدرضا تائبی

برنامه نویسی

توسعهدهندگان برنامههای کاربردی در زمان ساخت برنامههای خود بسته به زبانی که از آن استفاده میکنند بدون آنکه اطلاع داشته باشند از یک مفسر یا کامپایلر استفاده میکنند. مفسرها و کامپایلرها به شیوه خود کدهای نوشته شده توسط برنامهنویسان را به کدهای قابل فهم کامپیوتری تبدیل می...

چگونه در مصاحبه استخدام برنامهنویس ASP.Net و Web API موفق شویم؟

حمیدرضا تائبی

برنامه نویسی, پرونده ویژه

داتنت بزرگترین چارچوب توسعه برنامههای کاربردی است که برنامهنویسان پلتفرمهای مختلف میتوانند از آن استفاده کنند. برنامهنویسان میتوانند از چهارچوب فوق در زبانهای برنامهنویسی کارآمدی همچون سی شارپ، سی پلاسپلاس، اف شارپ، ASP .Net، کوبول، پرل و نمونههای مشابه استفاده کنند...

برنامهنویسان چه مباحث دنیای ریاضی را باید یاد بگیرند؟

حمیدرضا تائبی

برنامه نویسی

برنامهنویسی و ریاضیات دو مفهوم عجین شده با یکدیگر هستند. درست است که امروزه ابزارهای مختلفی در اختیار برنامهنویسان قرار دارد که اجازه میدهد بدون آشنایی با ریاضیات کارهای مختلفی را انجام دهند، اما در برخی مباحث خاص همچون هوش مصنوعی شما نیازمند تسلط بر مفاهیم ریاضی هستید....

پایگاه دانش چیست، چه تفاوتی با بانکهای اطلاعاتی دارد و چرا استفاده میشود؟

حمیدرضا تائبی

عصرشبکه, برنامه نویسی

پایگاه دانش(Knowledge base) به فناوری گفته میشود که در سیستم های کامپیوتری، برای ذخیرهسازی دادههای پیچیده ساختار یافته و بدون ساختار استفاده میشود. اولین سیستم های پایگاه دانشی که به وجود آمد، در سیستمهای خبره کاربرد داشتند. یک سیستم مبتنی بر پایگاه دانش از دو زیرسیستم...

چگونه از زبان پایتون برای کدنویسی توابع REST API استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

قبل از آنکه ساخت یک برنامه واقعی را آغاز کنیم ابتدا باید یک مرحله به عقب برگردیم و کمی درباره مفهومی بهنام REST API تحقیق کنیم. REST API یک اصطلاح جدید نیست و قدمتی نسبتا طولانی دارد. در حقیقت این نوع از واسطهای برنامهنویسی کاربردی اوایل سال 2000 میلادی معرفی شدند، با این...

آشنایی با 17 مفهوم مهم در ارتباط با ساخت نرم افزارهای کاربردی

حمیدرضا تائبی

کارگاه, برنامه نویسی

فرآیند ساخت نرمافزارهای کاربردی بر عکس تصور بسیاری از کاربران، پیچیده، زمانگیر، مشتمل بر ظرافتهای خاص، بررسی کیفیت و آزمونهای مختلف است که اگر هر یک از این فرآیندها به درستی انجام نشوند خروجی کار با شکست کامل روبرو میشود. بر همین اساس توسعهدهندگان نرمافزار باید به برخی...

چگونه در پایتون با رشتهها کار کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

رشتهها یکی از مولفههای مهم دنیای برنامهنویسی هستند. به همین دلیل زبانهای برنامهنویسی روشهای مختلفی برای دستکاری رشتهها در اختیار توسعهدهندگان قرار میدهند. پایتون نیز از این قاعده مستثنا نیست و به توسعهدهندگان اجازه میدهد به شیوههای مختلفی رشتهها را دستکاری کنند. در...

Bootstrap چه نقشی در دنیای علم دادهها دارد؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

یکی از مهمترین تکنیکهای کاربردی و ناپارامتری در تخمین خطای مدلها و محاسبات آماری، بهکارگیری نمونهگیری مجدد (Resampling) و محاسبه برآوردگر تحت نمونههای مختلف است. در این حالت انحراف معیار مقدار برآوردکننده حاصل از نمونههای مختلف به عنوان خطای برآوردکننده شناخته میشود. به...

چگونه بهترین چارچوب برای توسعه برنامههای وبمحور را پیدا کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

توسعه برنامههای وبمحور سودآور است، به دلیل اینکه سازمانهای بزرگ و کسبوکارهای نوپا برای ارائه محصولات و خدمات خود و تعامل بهتر با مشتریان به چنین برنامههایی نیاز دارند. گاهی اوقات برنامهنویسان با مشکل انتخاب چهارچوب درستی که بتواند نیازهای آنها را برطرف کند روبرو هستند....

پرکاربردترین دستورات SQL که توسعهدهندگان به آنها نیاز دارد

برنامه نویسی, پرونده ویژه

بانکهای اطلاعاتی یکی از مولفههای کلیدی وبسایتها هستند. نرمافزارهای دسکتاپی، وبمحور و وبسایتها به روشهای مختلف از بانکهای اطلاعاتی استفاده میکنند. زمانیکه بانکهای اطلاعاتی در تعامل با زبان محاوره ساختیافته (SQL) استفاده شوند، مدیریت و دستکاری دادهها با سهولت انجام...

29 ترفند پایتون که شاید از وجود آنها بی اطلاع بودید

حمیدرضا تائبی

کارگاه, برنامه نویسی

پایتون یکی از پر کاربردترین زبانهای برنامهنویسی است. خوانایی و کوتاهنویسی دستورات باعث شده تا توسعهدهندگان از پایتون برای انجام پروژههای مختلف استفاده کنند. در این مطلب به معرفی چند ترفند کاربردی میپردازیم که در زمان کدنویسی به شما کمک میکنند.

چهار اشتباه رایج برنامه نویسی با C و راهکارهای جلوگیری از آن

محسن آقاجانی

برنامه نویسی

کمتر زبان برنامه نویسی است که میتواند از نظر سرعت و قدرت در سطح ماشین با زبان C رقابت کند. این شعاری است که 50 سال پیش مطرح بود، و امروز هم واقعیت دارد. اما کدنویسی با این زبان همچون راه رفتن روی لبه تیغ است. اگر مراقب نباشید همین زبان قدرتمند برایتان دردسر ساز خواهد شد.