هکرها همچون گذشته، برای کنجکاوی و تفریح به شبکههای سازمانی حمله نمیکنند، بلکه در قالب جرایم سازمان یافته به نهادهای خصوصی و دولتی حمله میکنند تا اطلاعات آنها را سرقت کنند. در حالی که اخلال و خرابکاری با هدف کسب درآمد هنوز رواج دارد، اما جاسوسی اصلیترین هدفی است که هکرها در هنگام حمله به زیرساختها دنبال میکنند. انگیزه هرچه که باشد، تیمهای امنیتی مجبور هستند برای حفظ امنیت سیستمهای فناوری اطلاعات خود سخت تلاش کنند.

حملات سایبری هر روز علیه سازمانها انجام میشود و طبق گزارشی که شرکت امنیتی چکپوینت منتشر کرده، در سه ماهه چهارم سال 2021، اوج حملات سایبری هفتگی به بیش از 900 حمله به هر سازمان رسیده است. این در حالی است که سال 2021 میلادی اداره فناوری اطلاعات ایالات متحده اعلام کرد، 34.9 میلیون رکورد نقض به ثبت رسیده است.

پژوهش انجام شده توسط موسسه تحقیقاتی RiskIQ نشان میدهد جرایم سایبری در هر دقیقه خسارت سنگینی به سازمانها وارد میکنند. در شرایطی که برخی از هزینهها ملموس هستند، در نقطه مقابل، برخی دیگر ناپیدا هستند. در هر دو حالت، حملههای سایبری باعث از دست رفتن مستقیم داراییها، کاهش درآمد و بهرهوری، سبل اعتماد از برند و غیره میشوند.

آمارها نشان میدهند، جرایم سایبری حول محور سوء استفاده از آسیبپذیریها هستند، این درست همان نقطهای است که تیمهای امنیتی در آن نقطه ضعف دارند، زیرا باید اطلاع دقیقی در ارتباط با همه نقاط ورودی یک سازمان داشته باشند تا بتوانند به شکل درستی از آنها محافظت کنند. در شرایطی که یک مهاجم تنها به یک نقطه ضعف یا آسیبپذیری نیاز دارد تا بتواند از آن سوء استفاده کند. این عدم تقارن به شدت به نفع هکرها است، در نتیجه حتی شرکتهای بزرگ نیز برای پیشگیری از کاهش میزان فروش و متوقف شدن فعالیتهای تجاری از سوی هکرها مجبور هستند به شکل شبانهروز فعالیتهای انجام شده در شبکه را مورد بررسی قرار دهند و اطمینان حاصل کنند که کاربران و کارمندان بدون مشکل به سرویسهای موردنیاز خود دسترسی دارند.

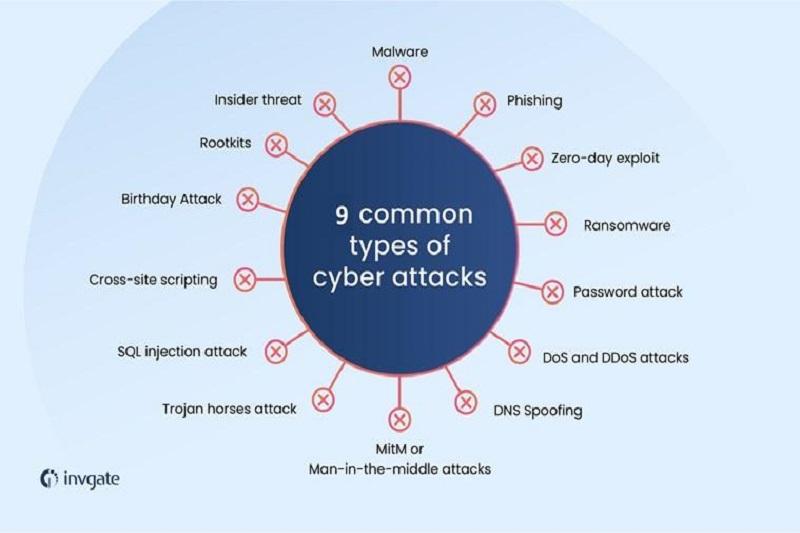

واقعیت این است که سازمانهای کوچک و بزرگ به ایک اندازه در معرض حملات سایبری قرار دارند. مجرمان سایبری از هر دستگاه متصل به اینترنت به عنوان سلاح، هدف یا هر دو استفاده میکنند. اصل مهم این است که از طریق به کارگیری بهترین تمهیداتی امنیتی از شبکههای سازمانی محافظت کنید. با این مقدمه به سراغ معرفی 9 مورد از مخربترین حملات سایبری میپردازیم.

1. حمله بدافزاری

بدافزار یا نرمافزار مخرب، اصطلاحی است که اشاره به یک برنامه یا فایل مخرب دارد که برای سوءاستفاده از دستگاههای کاربر در جهت منافع هکرها نوشته میشوند. امروزه، انواع مختلفی از بدافزارها وجود دارد، اما همه آنها از تکنیکهای فرار و مبهمسازی استفاده میکنند که نه تنها برای فریب دادن کاربران طراحی شدهاند، بلکه توانایی گذر از کنترلهای امنیتی را نیز دارند تا بتوانند به شکل مخفیانه و بدون اطلاع کاربر به سیستم او وارد شده یا روی دستگاه او نصب شوند. از رایجترین انواع بدافزارها به موارد زیر باید اشاره کرد:

- باج افزار: ترسناکترین شکل بدافزار، باجافزار است. برنامهای که برای رمزگذاری فایلهای قربانی و سپس درخواست باج برای دریافت کلید رمزگشایی طراحی شده است. سال 2021 شاهد افزایش 82 درصدی حملات مرتبط با باجافزارها نسبت به سال 2020 بودیم که برخی از بزرگترین حملات تاریخ به زیرساختها و تاسیسات حیاتی را به وجود آوردند.

- روتکیت: برخلاف سایر بدافزارها، روتکیت مجموعهای از ابزارهای نرمافزاری است که برای باز کردن یک درب پشتی روی دستگاه قربانی استفاده میشود و به مهاجم اجازه میدهد تا بدافزار اضافی مانند باجافزار و کیلاگرها را نصب کند، یا کنترل و دسترسی از راه دور به دستگاههای دیگر را به دست آورد. برای جلوگیری از شناسایی، روت کیتها اغلب نرمافزارهای امنیتی را غیرفعال می کنند. هنگامی که روت کیت کنترل دستگاهی را به دست میآورد، میتواند از آن برای ارسال ایمیلهای اسپم، پیادهسازی شبکهای از باتها جمعآوری و ارسال دادههای حساس استفاده کند.

- تروجان: اسب تروجان برنامهای است که دانلود و بر روی رایانه نصب میشود و به نظر بیخطر میآید، اما در واقع مخرب است. به طور معمول، این بدافزار در یک پیوست ایمیل با ظاهری عادی یا دانلود رایگان مستتر میشود. هنگامی که کاربر بر روی پیوست ایمیلی کلیک میکند یا برنامه رایگانی را دانلود میکند، بدافزار پنهان به دستگاه محاسباتی کاربر منتقل میشود. پس از ورود، کد مخرب هر کاری را که مهاجم طراحی کرده است اجرا میکند. اغلب، این روش سادهترین و پر سرعتترین روش برای حمله به سامانهها است، همچنین، میتواند یک درب پشتی برای هکر ایجاد کند تا در حملات بعدی از آن استفاده کند.

- نرمافزارهای جاسوسی: نرمافزارهای جاسوسی بر فعالیتهای اینترنتی قربانی نظارت میکنند، اطلاعات ورود به سیستمها را سرقت میکنند و سعی میکنند اطلاعات ارزشمندی در ارتباط با کاربران جمعآوری کنند. مجرمان سایبری از نرمافزارهای جاسوسی برای به دست آوردن شماره کارت اعتباری، اطلاعات بانکی و رمز عبور استفاده میکنند. برخی از جاسوسافزارها نیز توسط سازمانهای دولتی در بسیاری از کشورها استفاده میشوند. به طور مثال، نرمافزار جاسوسی پگاسوس برای جاسوسی از فعالان، سیاستمداران، دیپلماتها، وبلاگنویسان، آزمایشگاههای تحقیقاتی و متحدان مورد استفاده قرار گرفت.

2. حمله رمز عبور

با وجود بسیاری از نقاط ضعف شناخته شده، گذرواژهها هنوز رایجترین روش احراز هویت مورد استفاده در فضای مجازی هستند. بنابراین دریافت رمز عبور هدف راهی آسان برای دور زدن کنترلهای امنیتی و دسترسی به دادهها و سیستمهای حیاتی است. مهاجمان از روشهای مختلفی برای به دست آوردن رمز عبور کاربر استفاده میکنند:

- حمله جستجوی فراگیر: مهاجم میتواند گذرواژههای شناختهشده، مانند password123، یا گذرواژههایی را بر اساس اطلاعات جمعآوریشده از پستهای رسانههای اجتماعی هدف، مانند نام حیوان خانگی برای حدس زدن اعتبار ورود به سیستم کاربر از طریق آزمون و خطا، امتحان کند. علاوه بر این، امکان استفاده از ابزارهای خودکار برای شکستن رمز عبور نیز وجود دارد.

- حمله به دیکشنری: مشابه حمله جستجوی فراگیر است. در روش فوق از فرهنگ لغت برای شناسایی رایجترین کلمات و عبارات استفاده میشود.

- مهندسی اجتماعی: برای یک هکر آسان است که با جمعآوری اطلاعات مربوط به پستهای رسانههای اجتماعی، یک ایمیل یا پیام شخصیسازی کند که برای کاربران واقعی به نظر برسد. این پیامها، بهویژه اگر از یک حساب جعلی که برای کاربر آشنا باشد، ارسال میشوند به این امید که اعتبار ورود به سیستم به دست آید.

- شنود رمز عبور: یک برنامه کوچک روی سیستم یا شبکه سازمانی نصب میشود تا نامهای کاربری و رمزهای عبور ارسال شده در سراسر شبکه را به صورت متن شفاف استخراج کند.

- کی لاگر: به طور مخفیانه هر کلیدی که کاربر فشار میدهد را برای ضبط پین کدها و سایر اطلاعات محرمانه ثبت میکند. این اطلاعات از طریق اینترنت برای مهاجم ارسال می شود.

- سرقت یا خرید پایگاه داده رمز عبور: هکرها میتوانند با نقض سیستم دفاعی شبکه سازمان، پایگاه داده اطلاعات کاربران را به سرقت ببرند تا دادهها را به دیگران بفروشند یا خودشان از آن استفاده کنند.

نظرسنجی که در سال 2022 توسط Identity Defined Security Alliance انجام شده نشان داد نزدیک به 84 از پاسخ دهندگان یک نقض هویت را تجربه کردهاند. گزارش تحقیقات نقض دادههای 2022 شرکت Verizon نشان داد که 6161 درصد تمام نقضها شامل سوء استفاده از اعتبارنامهها هستند.

3. باج افزار

باج افزار در حال حاضر برجستهترین نوع بدافزار است. معمولا زمانی نصب میشود که کاربر از یک وبسایت مخرب بازدید میکند یا یک پیوست ایمیل بستهشده را باز میکند. از آسیبپذیریهای دستگاه برای رمزگذاری فایلهای مهم مانند اسناد Word، صفحات گسترده اکسل، فایلهای PDF، پایگاههای داده و فایلهای مهم سیستم سوء استفاده میکند و آنها را غیرقابل استفاده میکند. سپس، مهاجم در ازای کلید رمزگشایی مورد نیاز برای بازیابی فایلهای قفل شده، باج درخواست میکند. این حمله ممکن است یک سرور حیاتی را هدف قرار دهد یا سعی کند باج افزار را بر روی سایر دستگاههای متصل به شبکه قبل از فعال کردن فرآیند رمزگذاری نصب کند تا همه آنها به طور همزمان مورد حمله قرار گیرند. برای افزایش فشار بر قربانیان برای پرداخت، مهاجمان اغلب تهدید میکنند که در صورت عدم پرداخت باج، دادههای استخراج شده در طول حمله را میفروشند یا افشا میکنند.

همه یک هدف احتمالی هستند، از افراد و مشاغل کوچک گرفته تا سازمان های بزرگ و سازمان های دولتی. این حملات می تواند تأثیرات مخرب جدی بر قربانی و مشتریانش داشته باشد. حمله باجافزار WannaCry در سال 2017 سازمانها را در بیش از 150 کشور تحت تأثیر قرار داد. به طوری که اختلال در عملکرد بیمارستانها به تنهایی حدود 111 میلیون دلار هزینه برای خدمات بهداشت ملی بریتانیا داشت. حملهای که به خرده فروشی گوشت JBS Foods در سال 2021 انجام شد، باعث کمبود گوشت در سراسر ایالات متحده شد. برای جلوگیری از اختلال مداوم، این شرکت باج 11 میلیون دلاری پرداخت کرد، در حالی که Colonial Pipeline پس از یک حمله باج افزاری که یکی از آنها را تعطیل کرد، 5 میلیون دلار باج پرداخت کرد.

4. DDoS

حمله انکار سرویس توزیع شده (DDoS) حملهای است که در آن چند سیستم کامپیوتری به یک هدف مانند سرور، وب سایت یا سایر منابع شبکه حمله میکنند و باعث عدم دسترسی به سرویسها برای کاربران میشوند. سیل پیامهای دریافتی، درخواستهای اتصال یا بستههای نادرست به سیستم هدف، آن را مجبور میکند تا سرعت خود را کاهش دهد یا حتی از کار بیفتد و خاموش شود و در نتیجه سرویسدهی به کاربران یا سیستمهای قانونی را رد کند.

سال 2021 شاهد رشد حملات DDoS بودیم که بسیاری از آنها زیرساختهای حیاتی را در سراسر جهان مختل کردند. آمارها نشان میدهندحملات DDoS در مقایسه با گذشته، 29 درصد افزایش داشتهاند. مهاجمان از قدرت هوش مصنوعی استفاده میکنند تا بفهمند چه نوع تکنیکهای حمله به بهترین شکل ممکن کار میکنند و باتنتهای خود را به آن سمت هدایت کنند تا ماشینهای برده مطابق با انتظار آنها کار کنند. نگرانکننده است که از هوش مصنوعی برای تقویت انواع حملات سایبری استفاده میشود.

5. فیشینگ

حمله فیشینگ نوعی کلاهبرداری است که در آن مهاجم به عنوان یک نهاد معتبر مانند یک بانک، اداره مالیات، یا شخص واقعی ایمیلهایی را برای افراد ارسال میکند تا قربانیان روی لینکهای مخرب یا پیوستها کلیک کنند. این حملات با هدف جمعآوری اطلاعات ارزشمند، مانند رمز عبور، جزئیات کارت اعتباری، مالکیت معنوی و غیره انجام میشود. راهاندازی یک کمپین فیشینگ آسان است و به طرز شگفتآوری موثر هستند. حملات فیشینگ میتواند از طریق تماس تلفنی (فیشینگ صوتی) و از طریق پیامک (فیشینگ پیامکی) انجام شود.

حملات فیشینگ هدفدار افراد یا شرکتهای خاصی را نشانه میروند. حملات نهنگ نوعی حمله فیشینگ هدفدار است که به طور خاص مدیران ارشد یک سازمان را هدف قرار میدهند. یکی از انواع حملات شکار نهنگ، مبتنی بر الگوی ایمیل تجاری (BEC) است، که در آن مهاجم، کارکنان خاصی را هدف قرار میدهد که توانایی صدور مجوز تراکنشهای مالی را دارند تا آنها را فریب دهد تا پول را به حسابی که توسط مهاجم کنترل میشود، منتقل کنند.

6. حمله تزریق SQL

هر وب سایتی که مبتنی بر پایگاه داده باشد در معرض حملات تزریق SQL قرار دارد. پرس و جوی SQL درخواستی برای انجام برخی اقدامات در پایگاه داده است. در حمله فوق هکرها درخواست مخرب را برای دسترسی به دادههای ذخیره شده در پایگاه داده به منظور ایجاد، اصلاح یا حذف کند، ارسال میکند، به این امید که دادههایی مانند مالکیت معنوی، اطلاعات شخصی را استخراج کند. تزریق SQL سومین حمله خطرناک در سال 2022 گزارش شده است. PrestaShop، توسعهدهنده نرمافزارهای تجارت الکترونیکی که محصولات آن توسط حدود 300000 خردهفروش آنلاین استفاده میشود، اخیرا به کاربران خود هشدار داده است که فورا به آخرین نسخه بهروزرسانی شده نرمافزار این شرکت مهاجرت کنند، زیرا برخی از نسخههای قبلی در برابر حملات تزریق SQL آسیبپذیر هستند که مهاجم را قادر میسازند اطلاعات کارت اعتباری مشتری را به سرقت ببرند.

7. اسکریپت بین سایتی (Cross-site scripting)

این نوع دیگری از حمله تزریقی است که در آن مهاجم، دادههایی مانند یک اسکریپت مخرب را به محتوای وبسایتهای مورد اعتماد تزریق میکند. حملات اسکریپتنویسی بین سایتی (XSS) زمانی رخ میدهد که یک هکر بتواند به روش خاصی کدی در یک برنامه وب تزریق کند و آن کد مخرب همراه با محتوای پویا برای مرورگر قربانی ارسال میشود. بردار حمله فوق به مهاجم اجازه میدهد تا اسکریپتهای مخرب نوشته شده به زبانهای مختلف مانند جاوا اسکریپت، جاوا، آژاکس، فلش و HTML را در مرورگر کاربر اجرا کند. این بردار حمله به هکر اجازه میدهد تا کوکیهای جلسه را بدزدد و به مهاجم اجازه میدهد وانمود کند کاربر واقعی است، در شرایطی که قادر به انتشار بدافزار، تخریب وبسایتها، ایجاد خرابی در شبکههای اجتماعی و پیادهسازی تکنیکهای مهندسی اجتماعی است.

8. حمله مرد میانی

حمله مرد میانی (MiTM) جایی است که مهاجمان به طور مخفیانه پیامها را بین دو طرف که معتقدند مستقیما با یکدیگر ارتباط برقرار میکنند، رهگیری و انتقال میدهند، اما در واقع، مهاجمان خود را در وسط مکالمه آنلاین قرار دادهاند. مهاجمان میتوانند پیامها را قبل از ارسال آنها به گیرنده ناآگاه، بخوانند، کپی یا تغییر دهند. یک حمله موفقیتآمیز MiTM میتواند به هکرها اجازه دهد تا اطلاعات شخصی حساس مانند اعتبارنامه ورود، جزئیات تراکنشها و شماره کارت اعتباری را ضبط یا دستکاری کنند.

9. تفسیر و مسموم سازی URL

آدرس اینترنتی (URL) یک شناسه منحصر به فرد است که برای مکانیابی یک منبع در اینترنت استفاده میشود و به مرورگر وب میگوید که چگونه و کجا آن را بازیابی کند. برای هکرها آسان است که یک آدرس اینترنتی را تغییر دهند تا سعی کنند به اطلاعات یا منابعی دسترسی پیدا کنند که نباید به آنها دسترسی داشته باشند. به عنوان مثال، اگر یک هکر به حساب کاربری خود در awebsite.com وارد شود و بتواند تنظیمات حساب خود را در https://www.awebsite.com/acount?user=2748 مشاهده کند، میتواند به راحتی این آدرس اینترنتی را به https://www.awebsite.com/acount?user=1733 تغییر دهد تا بتواند جزییات مربوطه را مشاهده کند. این جزییات شامل ورودیهای ارائه شده توسط کاربر است.

این نوع حمله برای جمعآوری اطلاعات محرمانه مانند نامهای کاربری، فایلها و دادههای پایگاه داده یا دسترسی به صفحات مدیریتی که برای مدیریت کل سایت استفاده میشوند، استفاده میشود. اگر یک مهاجم موفق شود از طریق دستکاری آدرس اینترنتی به منابع سازمان دسترسی پیدا کند، قادر به انواع مختلفی از کارها است.

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

دیدگاهها

عالی