این گزارش مدعی است که احتمال سوءاستفاده از دستگاههای قلبی شرکت St. Jude توسط هکرها وجود دارد و بر این اساس پیشبینی شده است که این شرکت مجبور به فراخوانی این دستگاهها برای رفع نقص خواهد شد و خسارتی شش میلیارد دلاری برای آن تخمین زده است.

در گزارش آمده است که این آسیبپذیریهای اساسی میتواند راه را برای سوءاستفادههای هکرهای سطح پایین فراهم کند. دستگاههای پایش خانگی (Home monitoring units) به طور گستردهای راه را برای حمله به اکوسیستم این شرکت باز میگذارند. این دستگاهها که بهسادگی و با قیمتی بسیار ارزان در سایتی نظیر eBay قابل تهیهاند، از سادهترین فرمهای امنیتی نیز بیبهره هستند و این امکان را به مهاجمان میدهند که به دستگاههای نصبشده در بدن حمله کنند و به بیمارانی که از آنها استفاده میکنند، آسیبهای جدی بزنند. هکر با کمک چنین حملاتی میتواند برای مثال آهنگ تولید ضربان توسط ضربانساز را تا حد خطرناکی افزایش دهد یا باطری دستگاه را مصرف کند که هر دوی اینها منجر به مرگ بیمار خواهد شد.

کِوین فوو، کارشناس امنیت دستگاههای پزشکی و دانشیار دانشگاه میشیگان، با بررسی این گزارش اعلام کرده است که در محتوای آن، مدرکی که قاطعانه ثابت کند هکرها میتوانند در دستگاههای این شرکت اختلال ایجاد کنند، دیده نمیشود. او گفته است: «ما نمیگویم که این گزارش نادرست است؛ فقط میگوییم شواهد محکمی برای اثبات این ادعا ارائه نشده است.» به اعتقاد وی، اسکرینشاتی که به عنوان مدرک هک در این گزارش به آن استناد شده است، میتواند مربوط به وضعیت بیخطری باشد که اشتباه تفسیر شده است. فوو با اعلام اینکه هنوز این ادعاها بررسی نشده است و در حال کار روی آن هستند، میگوید: «من میدانم که تهیهکنندگان این گزارش، افراد زبدهای در حوزه امنیت هستند، اما آیا تخصص کافی برای تفسیر صحیح نتایج کلینیکی را نیز دارند؟»

اسکرینشاتی که فوو از آن ایراد گرفته، در صفحه 17 گزارش آمده است که به دستگاههای برنامهریزی شرکت St. Jude مربوط میشود و به آن به عنوان شاهدی بر آسیبپذیری چنین سیستمی استناد شده است. فوو و گروهش برای بررسی این ادعا دست به آزمایشی زدند و دستگاه برنامهریز این شرکت را به یک شبیهساز قلبی معتبر متصل کردند. آنها به این طریق میتوانستند با ایجاد شرایط مختلفی در برنامهریز، سیگنالهایی را که برای یک دستگاه قلب فرضی فرستاده میشد، بررسی کنند. در نتیجه این آزمایش، گروه فوو پیامهایی مشابه آنچه در گزارش آمده بود، به دست آوردند. به عقیده وی، این پیامهای خطا ممکن است ناشی از خطاهایی نظیر متصل نشدن ضربانساز به بافت قلب باشد.

اسکرینشاتی که در صفحه 17 گزارش آمده و فوو از آن ایراد گرفته است.

نکته مهم این است که فوو و گروهش، گزارش Muddy Waters را به طور قطع رد نکردهاند. Muddy Waters در پاسخ به ایرادی که فوو به گزارش وارد کرده، اعلام کرده است: «تعجبی ندارد دانشگاه میشیگان به گزارش ما شک کند، چون ما به عمد، جزئیات دقیق این آسیبپذیریها، سوءاستفادهها و حملات به این دستگاهها را منتشر نکردیم تا مهاجمان احتمالی، راه و روش این کار را از گزارش ما یاد نگیرند.» با این حال فوو میگوید: «متأسفانه در این گزارش دادههای کلینیکی بسیار اندکی وجود دارد و بخشی هم که ما یافتیم، بد تفسیر شده است.»

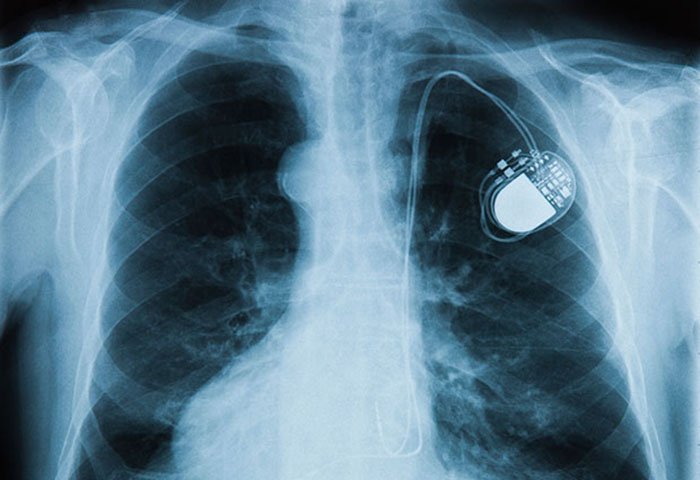

شرح عکس اصلی : نمونه ضربانساز نصبشده در بدن

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟