نسخه الکترونیکی ماهنامه شبکه 204

ما در پرونده ویژه « امنیت در وب» سعی کردیم به سراغ موضوعات داغ و روز دنیای امنیت در حوزههای مختلف برویم. بدیهی است شما در هر شاخهای از دنیای فناوری که وارد شوید مباحث امنیت به شکل گستردهای در ارتباط با آن موضوع وجود دارد. در حوزه برنامهنویسی شما با انواع مختلفی از آسیبپذیریهای سرریز بافر، دربهای پشتی، نشتی حافظه، تزریق کد و.... روبرو هستید. در حوزه شبکه با شنود شبکههای بیسیم، رخنههای موجود در الگوریتمهای رمزگذار همچون WPA2، نفوذ به زیرساختهای مبتنی بر کلاد و.... روبرو هستید. بر همین اساس در پرونده ویژه این شماره سعی شده است حوزههایی که به شکل ملموستری با زندگی ما در ارتباط هستند مورد بحث قرار گرفته و مقالات بیشتر رویکردی کاربردی داشته باشند.

فهرست مطالب شماره 204 ماهنامه شبکه:

دیدگاه

سرمقاله؛ شما یک مجرم هستید

سال جدید را با تمرکز روی پنج فناوری برتر آینده آغاز کنید

بازگشت به خانه

دیدگاههای یک چرخدنده

آیا ماشینها ما را از کار برکنار خواهند کرد؟

بررسی محصول

شاهراه اطلاعات

عظمت دنیای آینده در حد نانو است!

دنیای موبایل: بهروز میشویم!

دلایلی که ثابت میکنند در آینده پزشک شما دیگر یک انسان نخواهد بود

دنیای دوربین: بینایی اشیا

فناوری شبکه

SDN و NFV پر پرواز موفقیتآمیز 5G

کسبوکار شما دقیقا چقدر پهنایباند نیاز دارد؟

معرفی سوییچ و KVM دی-لینک

۵ نکته مهم در خرید روتر بیسیم دوبانده

نگاهی به مودم روتر Tenda V300 VDSL2

پروتکلهای اتوماسیون خانگی در عصر اینترنت اشیا

تازههای شبکه

دانش کامپیوتر

با این کامپیوتری که در مغز ماست چه کنیم؟

مقایسه دو کتاب مرجع الگوریتم نویسی دانشگاهی CLRS و Sedgewick

روشها و تکنیکهای موفقیت در یادگیری

آیا واجد شرایط هستید؟

امنیت

فناوری تشخیص چهره از گوشیهای هوشمند خارج و به زندگی ما وارد میشود

داستان زندگی پنهان و خطرناک یک روتکیت

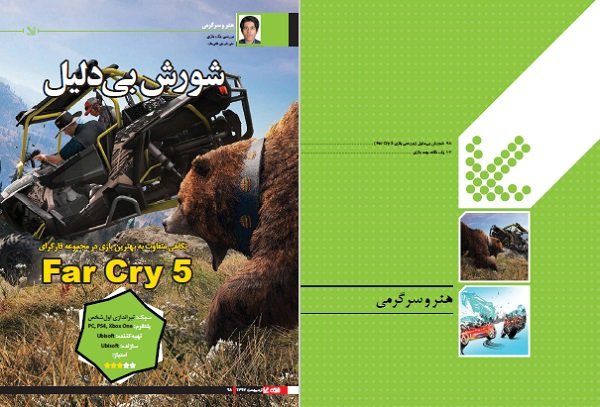

هنر و سرگرمی

یک نگاه، چند بازی

عصر شبکه

نسخه الکترونیک باعث فروش بیشتر کتاب کاغذی می شود

نگاهی گذرا بر 100 سال حضور ماندگار پاناسونیک در عرصه فناوری و نوآوری

طوفان فکری راهکاری برای حل مشکلات

کارگاه

سایتون میانبری برای پایتون سریع!

مسیری که شما را به یک توسعهدهنده فولاستک وب تبدیل میکند

چگونه با WebAssembly اپلیکیشنهای باینری با عملکرد بالا را به مرورگر وارد کنیم

پرونده ویژه

امنیت واژهای که هیچ پایانی برای آن نمیتوان متصور شد

چگونه یک چتر دفاعی قدرتمند برای سامانههای کامپیوتری ایجاد کنیم؟

10 شغل برتر در حوزه امنیت اطلاعات که بیشترین دستمزد را دریافت میکنند

زنجیره بلوکی کلید گمشده دنیای امنیت

راهکارهایی برای شناسایی و دفع حمله منع سرویس توزیع شده (DDoS)

اگر از یک گوشی هوشمند روت شده اندرویدی استفاده میکنید این مقاله را بخوانید

نقصهای امنیتی شبکههای 4G و 5G و مشکلات ناشی از آنها

چگونه کدهای منبع باز را برای شناسایی آسیبپذیریها و شکافهای امنیتی بررسی کنیم