تا به حال از خود سوال کردهاید، شرکتهای امنیتی از چه راهکارهایی برای شناسایی بدافزارها استفاده میکنند؟ یکی از این راهکارها وب تاریک است. پژوهشگران امنیتی دانشگاه آریزونا با موفقیت توانستهاند، ایده خود در زمینه نفوذ به وب تاریک را به مرحله اجرا در آورده و به دستاوردهای مثبتی در این زمینه نائل شوند.

این گروه ده نفری در مقالهای تحت عنوان " کنکاش در وب تاریک و وب عمیق به منظور شناسایی تهدیدات هوشمندانه و بلادرنگ امنیتی" به تشریح دستاوردهای خود در این زمینه پرداختهاند. این دانشمندان از وب تاریک و انجمنهای درون وب تاریک به منظور شناسایی آسیبپذیریهای روز صفر پیش از آنکه هر یک از این تهدیدات بالقوه تبدیل به بالفعل شوند استفاده کردهاند. در این تحقیق آنها یادآور شدهاند که با تکنیک دادهکاوی مستمر در دادهها و بهرهگیری از فناوری یادگیری ماشین در زمینه تجزیه و تحلیل بحثهایی که در انجمنها در ارتباط با کدهای مخرب در ازای دریافت بیتکوین انجام میشده است اطلاعات ارزشمندی به دست آورند. آزمایش صورت گرفته از سوی این پژوهشگران دلگرم کننده ارزیابی شده است.

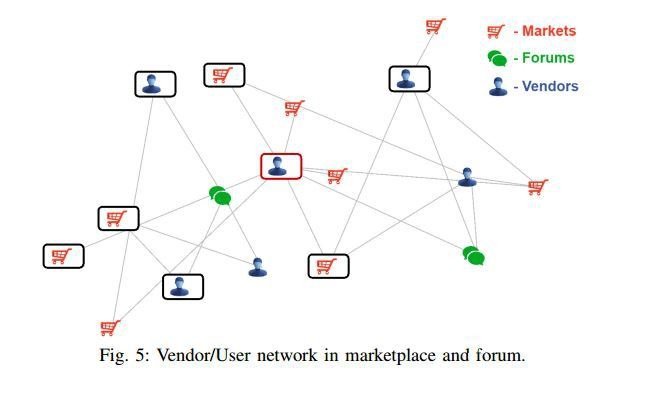

در مقاله منتشر شده آنها به بدافزار Dyre که سال گذشته شرکت FireEye موفق به شناسایی آن شده اشاره کردهاند و نحوه شناسایی آنرا بر شمردند. مایکروسافت در فوریه 2015 اعلام کرد یک آسیبپذیری روز صفر را در سیستمعامل ویندوز کشف کرده است. تا آوریل 2015 میلادی خبری از سوء استفاده از این آسیبپذیری منتشر نشد. تا اینکه اخباری در ارتباط با بدافزار Dyre در دنیای وب تاریک منتشر شد. بدافزاری که قادر است از این آسیبپذیری بهرهبرداری کند. این بدافزار به قیمت 48 بیتکوین معادل 15 هزار دلار به فروش رفت. در آن زمان این گروه از پژوهشگران مکانیزم جمعآوری خودکار اطلاعات از این انجمنها را به مرحله اجرا در آورند. در اولین قدم آنها کلیدواژههای مربوطه را شناسایی کرده، آنها را مورد بازبینی قرار داده و در ادامه کدهای مخربی که پتانسیل فروخته شدن آنها بالا بود را طبقهبندی کردند. این راهکار آنها موثر واقع شد، بهطوری که آنها تصمیم گرفتند 27 بازار و 21 انجمنی که در ارتباط با اطلاعات مخرب به فعالیت اشتغال داشتند را زیر نظر قرار دهند. تا به امروز این گروه نزدیک به 16 آسیبپذیری روز صفر را با استفاده از این تکنیک شناسایی کردهاند.

اما این سازوکار با یک مشکل بزرگ روبرو است. ماهیت انجمنهای سایبری بهطور پیوسته در حال تغییر است و همین موضوع مانع بزرگی پیش روی تکنیکهای جمعآوری اطلاعات قرار داده است. مجرمان سایبری به خوبی از این موضوع اطلاع دارند که همان بلایی که آنها بر سر قربانیان خود میآورند، پژوهشگران نیز میتوانند همان بازی را برای آنها ترتیب دهند. بر همین اساس انجمنها تصمیم گرفتند فرآیندهای نظارتی را به مرحله اجرا در آورند. این مکانیزم نظارتی سعی میکند به پژوهشگران امنیتی اجازه ندهد آسیبپذیریهای روز صفر را پیش از آنکه هکرها به اهداف خود برسند شناسایی کنند. در حال حاضر پژوهشگران ASU سامانه خود را به منظور تامین بودجه تحقیقاتی به فروش میرسانند. اما آنها در نظر دارند در گامهای بعدی سامانههای تحلیلی در ارتباط با اطلاعات کارتهای اعتباری مسروقه، سوابق پزشکی و جنایی را طراحی کنند.

ماهنامه شبکه را از کجا تهیه کنیم؟

ماهنامه شبکه را میتوانید از کتابخانههای عمومی سراسر کشور و نیز از دکههای روزنامهفروشی تهیه نمائید.

ثبت اشتراک نسخه کاغذی ماهنامه شبکه

ثبت اشتراک نسخه آنلاین

کتاب الکترونیک +Network راهنمای شبکهها

- برای دانلود تنها کتاب کامل ترجمه فارسی +Network اینجا کلیک کنید.

کتاب الکترونیک دوره مقدماتی آموزش پایتون

- اگر قصد یادگیری برنامهنویسی را دارید ولی هیچ پیشزمینهای ندارید اینجا کلیک کنید.

نظر شما چیست؟