آسیبپذیری فوق اولین بار در ماه می شناسایی شد. کارشناسان امنیتی شرکت Trustwave در آن زمان اعلام داشتند، گزارشهای متعددی را برای شرکت سازنده ارسال کردهاند اما هیچگونه پاسخی از سوی شرکت Humax دریافت نکردهاند. شرکت Truswave میگوید این روترها با همین نام تجاری از سوی یک ارائهدهنده سرویسهای اینترنتی در برزیل توزیع شده اما در سراسر جهان مورد استفاده قرار میگیرد. Trustwave میگوید: «فرآیند نفوذ با ارسال درخواستهای غیر واقعی برای کنسول مدیریتی آغاز شده که در نهایت به هکرها اجازه میدهد تا سازوکار احراز هویت را فریب دهند. حمله فوق از آن جهت موفقیتآمیز خواهد بود که مسیریاب در فرآیند اعتبارسنجی رمزواره نشست (session token) و در زمان پاسخ دادن به متدهایی همچون url/api با شکست روبرو میشود. با سوء استفاده از آسیبپذیری فوق، هکرها به اطلاعاتی همچون آدرسهای IP عمومی و خصوصی، نام شبکه (SSID) و گذرواژه بازیابی شده دسترسی پیدا میکنند.»

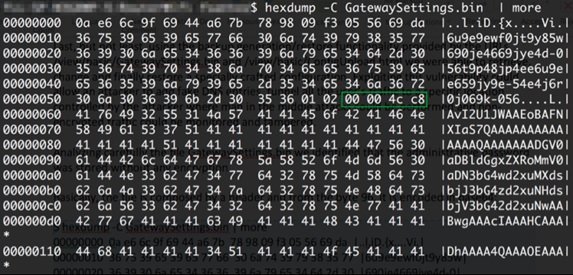

آسیبپذیری دومی که در ارتباط با این مسیریابها شناسایی شده به هکرها امکان گذر از مکانیزم احراز هویت و دستیابی به ویژگیهای پشتیبانگیری به منظور بازیابی و ذخیرهسازی پیکربندیها را میدهد. این مشکل به واسطه عدم وجود یا نادیده گرفتن کوکیهای login و login_token به وجود آمده است. در نتیجه مسیریاب درخواستهای دانلود و آپلود کامل به روتر را قبول میکند. این آسیبپذیری به هکرها اجازه میدهد پیکربندیهای مربوط به DNS را تغییر داده و ترافیک قربانی را به سمت سرورهای مخرب هدایت کنند.

رویکردی که در نهایت به آنها اجازه میدهد جزییات مربوط به حساب بانکی و کارتهای اعتباری را به دست آورند. مشکل دیگری که روترهای فوق دارند این است که فرآیند رمزنگاری گذرواژهها را به شکل بسیار سادهای انجام میدهند. کارشناسان Trustwave گفتهاند: اگر روتر شما به گونهای تنظیم شده باشد که امکان پیکربندی از راه دور را فراهم کند، هکرها به راحتی قادر خواهند بود پیکربندی روتر شما را تغییر داده و ترافیک شما را خطدهی کنند.

کاربران باید اطمینان حاصل کنند امکان دسترسی به روتر آنها در سطح اینترنت وجود ندارد.