بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هوش مصنوعی چه دستاوردهای مهمی برای حوزه پزشکی به ارمغان آورده و خواهد آورد؟

هوش مصنوعی بهعنوان یک فناوری نوین و پیشرو در رابطه با درک محاسباتی از آنچه رفتار هوشمند نامیده میشود، تعریف میشود و با الگوبرداری از رفتارهایی مشابه انسانها، سعی میکند روند انجام کارها را سادهتر کند و باعث بهبود کیفیت و سطح رفاه زندگی انسانها شود. یکی از کاربردهای مهم و...

18/01/1403 - 14:00

آشنایی با حالتهای انتقال داده: Simplex و Half-duplex و Full-duplex و Synchronous و Asynchronous و Serial و Parallel

علی حسینی

فناوری شبکه

حالت تبادل داده (Data transmission mode) نحوه هدایت جریان دادهها از وسیلهای به وسیله دیگر در شبکه را مشخص میکند. حالتهای انتقال داده بسته به جهت ارسال داده، هماهنگی فرستنده و گیرنده و تعداد مسیرهای ارسال داده، چند گونهاند. در ادامه، انتقال داده یکطرفه (simplex)، نیمه...

چگونه در یک شبکه فایلها را بین مک و ویندوز به اشتراک بگذاریم

حمید نیکروش

ترفند, ترفند کامپیوتر, ترفند شبکه

آیا برایتان پیش آمده که روی یک شبکه هم کامپیوتر ویندوزی داشته باشید و هم کامپیوتر مک؟ شاید بخاطر شرایط کرونایی در خانه در حال دورکاری هستید و نیاز به جابجایی ساده فایلها بین کامپیوتر مک محل کارتان با کامپیوتر ویندوزی داخل خانه دارید. مهم نیست قصد جابجایی چه فایلهایی را دارید،...

7 راه حل برای رفع مشکل کار نکردن Screen Record در اندروید 11

مهسا قنبری

ترفند اندروید

از جمله ویژگیهای جالب و جدیدی که در اندروید 11 معرفی شدند، ضبط صفحه نمایش و حبابهای چت بود. اما ظاهراً برخی کاربران از بروزرسانی اندروید 11 شکایت دارند و عنوان میکنند که ضبط صفحه نمایش به درستی کار نمیکند. اگر شما هم جزو کاربرانی هستید که با این مشکل مواجه شدهاید، با ما...

کیف پول دیجیتال ایرانسل چیست و راهنمای استفاده از آن

الناز قنبری

اخبار ایران

کیف پول دیجیتال ایرانسل با هدف تجربه پرداخت راحت و مطمئن، از سوي ايرانسل راه اندازي شد. در این مطلب به موارد استفاده از کیف پول دیجیتال ایرانسل و دانلود اپلیکیشن های مختلف ایرانسل اشاره شده است.

آشنایی با پرکاربردترین کتابخانههای جاوااسکریپت

حمیدرضا تائبی

کارگاه, برنامه نویسی

جاوااسکریپت از جمله زبانهای برنامهنویسی دنیای فناوری است که شامل طیف گستردهای از کتابخانههایی است که برای کاربردهای مختلف استفاده میشوند. اگر جاوااسکریپت و پایتون را از جمله زبانهای برنامهنویسی توصیف کنیم که به واسطه ترکیب نحوی ساده و کتابخانهها و چهارچوبهایی غنی در...

هوش تجاری چیست و چرا در زندگی امروز ما نقش مهمی دارد؟

حمیدرضا تائبی

عصرشبکه

هوش تجاری یکی از پر کاربردین مفاهیم حال حاضر دنیای کسبوکار است. هوش تجاری فرآیند فناوریمحوری برای تجزیه و تحلیل دادهها است. فرآیندی که با ارائه اطلاعات علمی به مدیران ارشد سازمانها در تصمیمگیریهای راهبردی کمک میکند. در همین ارتباط ابزارهای BI مختلفی برای تجزیه و تحلیل...

چگونه گوشی دست دوم بخریم؟

آرمین عزیزی

ترفند, ترفند موبایل, موبایل

با توجه به اوضاع اقتصادی کشور بازار گوشیهای دست دوم بیش از پیش رونق گرفته است و خیلیها تصمیم گرفتهاند که به سمت خرید گوشیهای دست دوم بروند.

اما خرید گوشی دست دوم ریسکهایی دارد که هنگام خرید باید به محصول موردنظر دقت کرد.

در این مقاله نکاتی درمورد خرید گوشی دست دوم را به...

چگونه در آزمون CCIE Routing and Switching و مصاحبه استخدام معمار شبکه موفق شویم؟

حمیدرضا تائبی

فناوری شبکه, پرونده ویژه

یکی از جذابترین مشاغل دنیای شبکه، معمار شبکه است. معمار شبکه فردی است که به شکل مستقیم با طرحهای کسبوکار و زیرساختهای ارتباطی سازمان در ارتباط است و گزارش فعالیتهای خود را به مدیر ارشد فناوریاطلاعات، مدیر ارشد فناوری یا مدیر ارشد امنیت ارائه میکند. معمار شبکه با افراد فنی...

راهنمای خرید اینترنت مخابرات

الناز قنبری

راهنمای خرید, تعرفه اینترنت

شرکت مخابرات ایران، اینترنت پرسرعت ثابت را در دو نوع ADSL و فیبر نوری در اختیار مشترکان خود قرار میدهد. در این مطلب قصد داریم بسته های جدید اینترنت ADSL مخابرات را بررسی کنیم. بسته های اینترنت ADSL مخابرات به صورت بستههای استاندارد ارائه میکند. در این بستهها، ترافیک بین...

راهنمای استفاده از خدمات پشتیبانی شبکه با استفاده از برون سپاری

گزارش آگهی

شبکه های کامپیوتری امروزه به عنوان نیازهای سازمانی و ادارات شناخته می شود و باید با دقت بسیار زیادی نسبت به استفاده از آن اقدام نمود. در این مقاله در زمینه پشتیبانی شبکه با شما همراه خواهیم بود و اطلاعاتی را در این خصوص با شما به اشتراک خواهیم گذاشت.

چگونه محتوای گوشی آیفون را به گوشی گلکسی سامسونگ منتقل کنیم

محسن آقاجانی

ترفند موبایل

شما با استفاده از اپلیکیشن Samsung Smart Switch و یک کابل OTG تقریبا میتوانید هر نوع محتوایی را از یک آیفون به دستگاه گلکسی سامسونگ خود منتقل کنید. همچنین میتوانید از طریق فضای ابری بخش محدودی از محتوای خود را از یک دستگاه به دستگاه دیگر منتقل کنید.

چگونه بدافزارها را تجزیه و تحلیل کنیم؟

حمیدرضا تائبی

امنیت

تجزیه و تحلیل بدافزارها فرآیند تعیین مبدا پیدایش و تاثیرات مخرب بدافزارها روی سامانهها و زیرساختهای ارتباطی است. بدافزارها میتوانند به اشکال مختلفی همچون کرمها، تروجانها، ویروسها، بمبهای منطقی، جاسوسافزارها، نرمافزارهای تبلیغاتی مزاحم و نمونههای مشابه به سامانهها حمله...

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

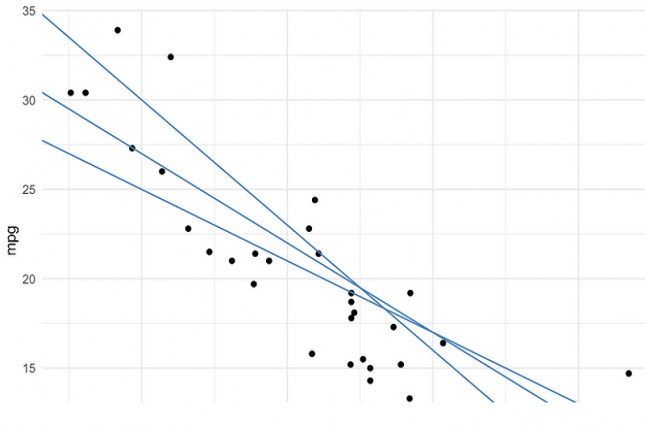

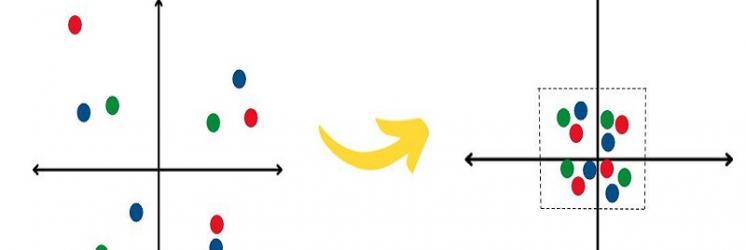

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40