بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هاست چیست؟ راهنمای جامع انتخاب بهترین هاست پارس پک برای وب سایت شما

خرید هاست Web hosting مناسب برای وبسایت شما میتواند تفاوت بزرگی در موفقیت آنلاین شما ایجاد کند. چه بهدنبال راهاندازی یک فروشگاه آنلاین باشید یا قصد داشته باشید خدمات خود را به مخاطبان گستردهتری معرفی کنید، اولین قدم شما باید ایجاد یک وبسایت باشد. در این مسیر، انتخاب یک...

05/02/1403 - 20:25

هوش مصنوعی چه دستاوردهای مهمی برای حوزه پزشکی به ارمغان آورده و خواهد آورد؟

پرونده ویژه

هوش مصنوعی بهعنوان یک فناوری نوین و پیشرو در رابطه با درک محاسباتی از آنچه رفتار هوشمند نامیده میشود، تعریف میشود و با الگوبرداری از رفتارهایی مشابه انسانها، سعی میکند روند انجام کارها را سادهتر کند و باعث بهبود کیفیت و سطح رفاه زندگی انسانها شود. یکی از کاربردهای مهم و...

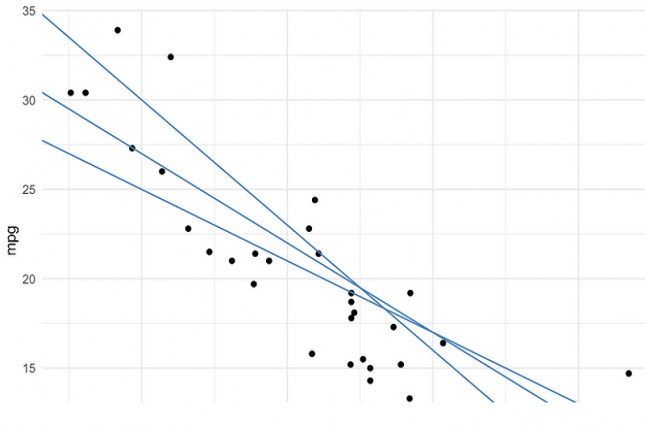

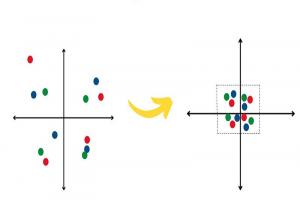

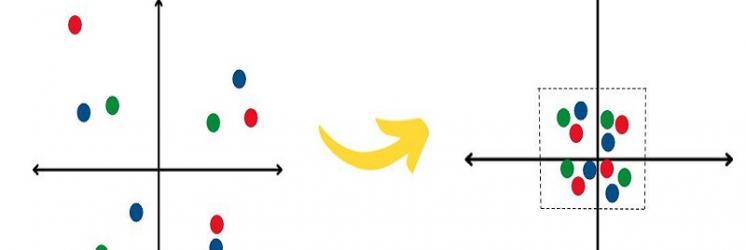

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

شبکه عصبی RBF چیست و چگونه در پایتون آن را پیادهسازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

شبکه عصبی شعای پایه RBF سرنام (Radial Basis Function) یک نوع از شبکههای عصبی مصنوعی است که برای مسائل پردازش و تشخیص الگو استفاده میشود. نام آن از تابع پایه شعاعی (Radial Basis Function) الهام گرفته شده است.

چگونه با پایتون سایت طراحی کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

برای طراحی و توسعه وب سایت با استفاده از پایتون، میتوانید از زبانهای برنامهنویسی و چارچوبهای مختلفی استفاده کنید. یکی از زبانهای برنامهنویسی کاربردی در این زمینه پایتون است که کتابخانههای مختلفی را برای طراحی سایتهای قدرتمند در اختیار برنامهنویسان قرار میدهد.

مهندسی معکوس چیست و چرا به آن نیاز داریم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

مهندسی معکوس (Reverse Engineering) فرایندی است که در آن یک محصول، سیستم یا قطعه مورد بررسی و تجزیه و تحلیل قرار میگیرد تا اطلاعات مفیدی درباره ساختار داخلی، عملکرد و طراحی آن به دست آید. این فرایند برعکس مهندسی رایج است که در آن از اطلاعات طراحی و مشخصات موجود برای ساخت یک...

آشنایی با تفاوتهای لیست، دیکشنری و مجموعه در پایتون

حمیدرضا تائبی

کارگاه, برنامه نویسی

زبانهای برنامههای برنامهنویسی با ارائه انواع مختلفی از نوعهای دادهای کار برنامهنویسان را به شکل قابل توجهی ساده کردهاند. به طوری که شما این قابلیت را در اختیار دارید که متناسب با کاری که انجام میدهید نوع داده مربوطه را انتخاب کرده و مورد استفاده قرار دهید. در کنار نوع...

زیرساخت دسکتاپ مجازی (VDI) چیست؟

حمیدرضا تائبی

فناوری شبکه

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

شماره 274 ماهنامه شبکه با پرونده ویژه بینایی کامپیوتر منتشر شد

اخبار ایران

در سرمقاله شماره 274 ماهنامه شبکه هوش مصنوعی به سراغ سیستم حمل و نقل میرود، در فصل هوش مصنوعی با مفاهیم کاهش بُعد و سوگیری الگوریتمی آشنا میشوید، در فصل فناوری شبکه بررسی میکنیم که کارشناسان شبکه چگونه باید بر شبکههای سازمانی نظارت کنند، در فصل عصر شبکه سفری جالب به دنیای...

راهنمای جامع آشنایی با مدل هوش مصنوعی مولد، کاربردها و انواع آن

پرونده ویژه

مدلهای هوش مصنوعی مولد (Generative AI Models)، مدلهایی هستند که با استفاده از الگوریتمهای یادگیری ماشین، توانایی تولید دادههای جدید و خلاقانه را دارند. این مدلها برای تولید دادههای جدید از دادههای آموزشی که در مرحله آموزش به آنها داده شده، استفاده میکنند.

تابع فعالسازی در شبکه های عصبی چه کاربردی دارد؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه

اگر اخبار دنیای فناوری و به ویژه هوش مصنوعی را با دقت دنبال کنید، مشاهده میکنید که در سالهای اخیر، شبکههای عصبی مهمترین و جذابترین حوزه هوش مصنوعی بودهاند. به طوری که پژوهشگران تحقیقات زیادی در ارتباط با این شبکهها انجام دادهاند. روزانه، معماریهای جدیدی از شبکههای...

الگوریتم DBSCAN چیست و چگونه آن را پیاده سازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

الگوریتم DBSCAN سرنام "Density-Based Spatial Clustering of Applications with Noise" یک الگوریتم خوشهبندی مبتنی بر چگالی در تحلیل دادهها است. DBSCAN برای خوشهبندی دادههای بدون نظم و بدون نظارت استفاده میشود، به این معنی که دستهبندیهای قبلی برای دادهها در اختیار...

چگونه از یادگیری عمیق در بینایی ماشین استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

استفاده از یادگیری عمیق (Deep Learning) برای بینایی ماشین، به عنوان یکی از کاربردهای مهم این روش، در سالهای اخیر به شدت گسترش یافته است. یادگیری عمیق در این حوزه، بر اساس شبکههای عصبی عمیق که به طور خاص برای استخراج و تشخیص الگوها از تصاویر طراحی شدهاند، انجام میشود.

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

معماری Hierarchical DCN چیست و چه ویژگیهایی دارد؟

حمیدرضا تائبی

فناوری شبکه

معماری Hierarchical DCN سرنام (Hierarchical Data Center Network) رویکردی در ارتباط با معماری شبکه برای دیتاسنترها است که بر اساس ساختار سلسله مراتبی (Hierarchy) طراحی میشود. در این معماری، شبکه دیتاسنتر به چند سطح تقسیم میشود که هر سطح وظایف و عملکردهای خاصی را عهدهدار است.

مجازیساز KVM چیست، چگونه پیادهسازی میشود و چرا مورد توجه کارشناسان شبکه است؟

فناوری شبکه

امروزه، راهحلهای مجازیساز مورد توجه همه شرکتها، توسعهدهندگان و تیمهای برنامهنویسی قرار دارند، زیرا قابلیتهای درخشانی در اختیار آنها قرار میدهند. با اینحال، راهحلهای ارائهشده توسط شرکتهای مختلف یکسان نیستند و هر یک مزایا و معایب خاص خود را دارند. در این میان خرید...

آنتیویروس تحت شبکه چیست و چه ویژگیهایی دارد؟

حمیدرضا تائبی

فناوری شبکه, امنیت

آنتیویروس تحت شبکه (Network-based Antivirus) یا همان NVA، یک ساز و کار امنیتی است که در سطح شبکه عمل میکند و برای تشخیص و پیشگیری از تهدیدات بدافزاری استفاده میشود. در شرایطی که آنتیویروسهای سنتی رویکرد مشخصی دارند و هنگامی که روی سیستمهای میزبان (Host-based) نصب میشوند...

پروتکلهای مسیریابی چه نقشی در شبکههای کامپیوتری دارند؟

فناوری شبکه

در شبکههای کامپیوتری، پروتکلهای مسیریابی برای ارسال بستههای داده از یک شبکه به شبکه دیگر یا از یک مسیریاب به مسیریاب دیگر استفاده میشوند. با اینحال، برخی از آنها خاصمنظوره هستند و تنها در شبکههای خاصی استفاده میشوند. در این مقاله با مهمترین و پرکاربردترین پروتکلهای...

چرا مجازیسازی سرور به شرکتها در کاهش هزینهها کمک میکند؟

فناوری شبکه

مجازیسازی سرور، فناوری قدرتمندی است که به شرکتها امکان میدهد با استفاده از برخی فناوریهای نرمافزارمحور، چند ماشین مجازی را بر روی تعداد محدودی سرور فیزیکی اجرا کنند. در این روش، سختافزار سرور از طریق یک لایه نرمافزاری به چند ماشین مجازی تقسیم میشود و هر ماشین مجازی به...

اوپناستک (OpenStack) چیست و چرا رایانش ابری را متحول خواهد ساخت؟

فناوری شبکه

اوپناستک محبوبترین پلتفرم منبعباز فضای ابری است و در چند سال اخیر بهشکل قابل توجهی مورد توجه سازمانها قرار گرفته است. گزارشی که موسسه Statista در سال 2021 میلادی منتشر کرد، نشان داد نزدیک به 30 درصد شرکتها و سازمانها در جهان از اوپناستک در زیرساخت فناوری اطلاعات خود...

برترین ابزارهای مشاهدهپذیری سال 1402 مخصوص کارشناسان شبکه

فناوری شبکه

امروزه، بیشتر کارشناسان شبکه و تیمهای توسعه نرمافزار از یک معماری میکروسرویس استفاده میکنند که آنها را قادر میسازد تا برنامههای خود را در محیطهای توزیعشده مستقر کنند. اگرچه این موضوع فرآیند ساخت، ارائه و مقیاسبندی برنامهها را آسانتر میکند، اما میتواند پیگیری و عیب...

میزبانی اختصاصی وب چه مزایا و معایبی برای سازمانها بههمراه دارد؟

حمیدرضا تائبی

فناوری شبکه

میلیاردها وبسایت در اینترنت وجود دارند و خدمات متنوعی به کاربران ارائه میدهند. هر یک از این وبسایتها بسته به خدماتی که ارائه میکنند، نیازمند نوع خاصی از میزبانی (Hosting) هستند. یافتن بهترین نوع میزبانی وب برای ارائه خدمات مطلوب به کاربران، یکی از موضوعات چالشبرانگیزی است...

10 گواهینامه پردرآمد فناوری اطلاعات در سال 1402

دانش کامپیوتر, فناوری شبکه

در بازار کار فناوری اطلاعات، یکی از بهترین راهها برای متمایز شدن از دیگران، کسب گواهینامههای تخصصی است. گواهینامههای فناوری اطلاعات به افراد کمک میکنند تا شغل دلخواه خود را سریعتر پیدا کنند و از طرفی شانس متقاضیان برای احراز موقعیتهای شغلی برتر را افزایش میدهند.

دامین کنترلر و اکتیو دایرکتوری چه تفاوتی با یکدیگر دارند؟

حمیدرضا تائبی

فناوری شبکه

اکتیو دایرکتوری (Active Directory) و دامین کنترلر (Domain Controller) از مولفههای کلیدی و مهم سیستم عامل ویندوز هستند که در محیط شبکه استفاده میشوند. اکتیو دایرکتوری، یک سرویس توزیع شده است که برای مدیریت و کنترل دسترسی کاربران، سرویسها و منابع در یک شبکه مبتنی بر سیستم عامل...

مرکز داده مجازی چیست و چگونه پیادهسازی میشود؟

حمیدرضا تائبی

فناوری شبکه

مرکز داده مجازی (Virtual Data Center) یک زیرساخت مجازیسازی است که به شرکتها و سازمانها امکان میدهد تا منابع محاسباتی، شبکه و ذخیرهسازی را به صورت منطقی و مجازی در اختیار داشته باشند. در یک مرکز داده مجازی، ماشینهای مجازی، شبکههای مجازی و ذخیرهسازی مجازی بر روی یک زیرساخت...

ده شغل پردرآمد دنیای شبکه در سال 1402

فناوری شبکه

شبکههای کامپیوتری و بهطور کلی فناوری اطلاعات، حوزههای روبهرشدی هستند که بازار کار خوبی را برای متخصصان این حوزه بهوجود آوردهاند. با توجه به اینکه همه شرکتها به شبکههای کامپیوتری نیاز دارند، در نتیجه بازار کار این گروه از متخصصان فناوری اطلاعات خوب است. علاوه بر این،...

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

مقایسه قیمت بستههای اینترنت همراه ایرانسل، همراه اول، رایتل و شاتل موبایل

الناز قنبری

راهنمای خرید, تعرفه اینترنت, موبایل

درحال حاضر با توجه به ارائه متنوع بستههای اینترنتی زمانی و حجمی توسط چهار اپراتور اصلی (همراه اول، ایرانسل، رایتل و شاتل موبایل) و همچنین تعدد سیم کارتهای مورد استفاده توسط بخش زیادی از هموطنان، قطعا مقایسه بستههای خدمات اینترنتی ارائهشده توسط اپراتورها میتواند در بسیاری از...

مقایسه تعرفه بستههای اینترنت همراه اول، ایرانسل و رایتل- سال 1401

پریسا جعفری

تعرفه اینترنت

همانطور که میدانید قیمت و حجم بستههای اینترنت همواره در حال تغییر است. حتا برخی از اپراتورها اخیرا بستههای محبوب خود را نیز حذف کردهاند. بنابراین، تصمیم بر این گرفتیم که در این مطلب تعرفه اینترنت در حال حاضر اپراتورهای همراه (همراهاول، ایرانسل و رایتل) را معرفی کرده و شرح...

اینترنت شبانه همراه اول پاییز 1400 + قیمت و کد دستوری

الناز قنبری

راهنمای خرید, تعرفه اینترنت

شرکت همراه اول برای مشترکین سیمکارتهای دائمی و اعتباری خود بسته شبانه نامحدود درنظر گرفته است. در ادامه این مطلب بسته اینترنت شبانه همراه اول در پاییز 1400 را معرفی و همچنین در انتهای مطلب میتوانید روش های خرید بستههای اینترنت همراه اول را مشاهده نمایید.

نحوه شارژ سریع اینترنت مخابرات

الناز قنبری

راهنمای خرید, تعرفه اینترنت

شرکت مخابرات ایران جهت صرفهجويی در وقت مشترکین يک روش راحت و سریع را ایجاد نموده است تا مشترکین در كمترين زمان ممكن بتواند نسبت به شارژ اينترنت خود اقدام نمايند. در ادامه مطلب به نحوه شارژ سریع اینترنت مخابرات و تعرفه های اینترنت ADSL مخابرات اشاره شده است.

معرفی و راهنمای خرید بستههای اینترنت سیم کارت دیتا رایتل

الناز قنبری

تعرفه اینترنت

رایتل سرویس های متنوعی از اینترنت روزانه،هفتگی،ماهانه،دو ماهه،سه ماهه،شش ماهه و سالانه سیم کارت های دائمی/اعتباری/دیتا متناسب با نیاز کاربر ارائه داده است.در این مطلب به بسته های اینترنت ساعتی و نامحدود سیم کارت دیتا اشاره شده است.

لیست بستههای اینترنت شبانه رایتل- سال 1401

الناز قنبری

تعرفه اینترنت

در این مطلب تمام بستههای اینترنت شبانه رایتل در تابستان 1401 را معرفی میکنیم. همچنین میتوانید آموزش نحوه فعالسازی و خرید بسته اینترنت رایتل را یاد بگیرید.

تعرفه اینترنت پر سرعت ADSL مخابرات- سال 1401

الناز قنبری

راهنمای خرید, تعرفه اینترنت

شرکت مخابرات ایران، اینترنت پرسرعت ثابت را در دو نوع ADSL و فیبر نوری در اختیار مشترکان خود قرار میدهد. بسته های اینترنت ADSL مخابرات به صورت بستههای استاندارد ارائه میکند. در این بستهها، ترافیک بینالملل معادل یک دوم ترافیک یا حجم ماهانه در نظر گرفته شده است. در این مطلب به...

لیست بستههای اینترنت شبانه ایرانسل- سال 1401

الناز قنبری

تعرفه اینترنت

در این مطلب تمام بستههای اینترنت شبانه ایرانسل در زمستان 1401 را معرفی میکنیم. همچنین در انتهای مطلب میتوانید به معرفی و راهنمای خرید تمامی بستههای اینترنت ایرانسل دسترسی پیدا کنید.

لیست بهترین بستههای اینترنت ماهانه ایرانسل سال 1401 + قیمت

الناز قنبری

تعرفه اینترنت

در این مطلب تمام بستههای اینترنت ماهانه ایرانسل در زمستان 1401 را معرفی میکنیم. همچنین میتوانید آموزش نحوه فعالسازی بسته اینترنت ایرانسل به وسیله کد دستوری را یاد بگیرید.

لیست بستههای اینترنت هفتگی ایرانسل سال 1401 + قیمت

الناز قنبری

تعرفه اینترنت

در این مطلب تمام بستههای اینترنت هفتگی ایرانسل در بهار 1401 را معرفی میکنیم. همچنین در انتهای مطلب میتوانید به معرفی و راهنمای خرید تمامی بستههای اینترنت ایرانسل دسترسی پیدا کنید.

خرید اینترنت روزانه ایرانسل سال 1401 + قیمت

الناز قنبری

تعرفه اینترنت

در این مطلب تمام بستههای اینترنت روزانه (1 روزه و 3 روزه) ایرانسل در بهار 1401 را معرفی میکنیم. همچنین در انتهای مطلب میتوانید به معرفی و راهنمای خرید تمامی بستههای اینترنت ایرانسل دسترسی پیدا کنید.

معرفی بهترین بسته اینترنت همراه اول سال 1401 + قیمت و راهنمای خرید

الناز قنبری

تعرفه اینترنت

باتوجه به تعداد بالای بستههای اینترنت همراه اول گاهی اوقات انتخاب بسته اینترنت مناسب کار سختی است. ما در این مطلب تمام بستههای اینترنت همراه اول در زمستان سال 1401 را گردآوری کردیم. امیدواریم با تحلیل کوتاهی که از هر جدول اینترنت داشتیم، این مطلب راهنمایی باشد برای انتخاب...

صفحهها

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40

شبکه عصبی RBF چیست و چگونه در پایتون آن را پیادهسازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

شبکه عصبی شعای پایه RBF سرنام (Radial Basis Function) یک نوع از شبکههای عصبی مصنوعی است که برای مسائل پردازش و تشخیص الگو استفاده میشود. نام آن از تابع پایه شعاعی (Radial Basis Function) الهام گرفته شده است.

چگونه با پایتون سایت طراحی کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

برای طراحی و توسعه وب سایت با استفاده از پایتون، میتوانید از زبانهای برنامهنویسی و چارچوبهای مختلفی استفاده کنید. یکی از زبانهای برنامهنویسی کاربردی در این زمینه پایتون است که کتابخانههای مختلفی را برای طراحی سایتهای قدرتمند در اختیار برنامهنویسان قرار میدهد.

مهندسی معکوس چیست و چرا به آن نیاز داریم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

مهندسی معکوس (Reverse Engineering) فرایندی است که در آن یک محصول، سیستم یا قطعه مورد بررسی و تجزیه و تحلیل قرار میگیرد تا اطلاعات مفیدی درباره ساختار داخلی، عملکرد و طراحی آن به دست آید. این فرایند برعکس مهندسی رایج است که در آن از اطلاعات طراحی و مشخصات موجود برای ساخت یک...

آشنایی با تفاوتهای لیست، دیکشنری و مجموعه در پایتون

حمیدرضا تائبی

کارگاه, برنامه نویسی

زبانهای برنامههای برنامهنویسی با ارائه انواع مختلفی از نوعهای دادهای کار برنامهنویسان را به شکل قابل توجهی ساده کردهاند. به طوری که شما این قابلیت را در اختیار دارید که متناسب با کاری که انجام میدهید نوع داده مربوطه را انتخاب کرده و مورد استفاده قرار دهید. در کنار نوع...

الگوریتم DBSCAN چیست و چگونه آن را پیاده سازی کنیم؟

حمیدرضا تائبی

هوش مصنوعی, کارگاه, برنامه نویسی

الگوریتم DBSCAN سرنام "Density-Based Spatial Clustering of Applications with Noise" یک الگوریتم خوشهبندی مبتنی بر چگالی در تحلیل دادهها است. DBSCAN برای خوشهبندی دادههای بدون نظم و بدون نظارت استفاده میشود، به این معنی که دستهبندیهای قبلی برای دادهها در اختیار...

چگونه از یادگیری عمیق در بینایی ماشین استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

استفاده از یادگیری عمیق (Deep Learning) برای بینایی ماشین، به عنوان یکی از کاربردهای مهم این روش، در سالهای اخیر به شدت گسترش یافته است. یادگیری عمیق در این حوزه، بر اساس شبکههای عصبی عمیق که به طور خاص برای استخراج و تشخیص الگوها از تصاویر طراحی شدهاند، انجام میشود.

توابع لامبدا در پایتون چیستند و چگونه از آنها استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

در زبان برنامهنویسی پایتون، لامبدا یا تابع مقداری ناشناخته، یک نوع تابع بینام است که به شکل کوتاهتری نسبت به توابع عادی استفاده میشود. لامبداها با هدف تعریف سریع و آسان توابع کوچک و محدود استفاده میشوند. در این مطلب با نحوه تعریف این توابع و استفاده از آنها در پایتون آشنا...

کتابخانه Chart.js چیست و چگونه از آن استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

کتابخانه Chart.js یک کتابخانه متنباز و جاوااسکریپتی است که برای ساخت نمودارهای تعاملی و قابل تنظیم در وبسایتها استفاده میشود. این کتابخانه به برنامهنویسان امکان میدهد تا به سادگی نمودارهایی مانند نمودارهای خطی، نمودارهای میلهای، نمودارهای دایرهای و دیگر انواع نمودارها...

آشنایی با محیطهای توسعه یکپارچه قابل استفاده با کاتلین و نصب پیشنیازها

حمیدرضا تائبی

کارگاه, برنامه نویسی

هنگامیکه قصد یادگیری یک زبان برنامهنویسی را دارید، اولین کاری که باید انجام دهید، انتخاب و نصب محیط توسعه یکپارچهای (IDE) است که قصد کدنویسی در آنرا دارید. محیط توسعه یکپارچه نرمافزاری است که تمام قابلیتهای موردنیاز برای کدنویسی، اشکالزدایی کدها، اجرای کدها و ساخت برنامه...

آشنایی با بهترین زبانهای برنامهنویسی بلاکچین کمتر شناختهشده

حمیدرضا تائبی

کارگاه, برنامه نویسی

بلاکچین یک فناوری مبتنی بر رمزنگاری است که برای ثبت و ذخیرهسازی اطلاعات به صورت امن و قابل اعتماد استفاده میشود. در این فناوری، اطلاعات به صورت بلوکهایی ذخیره میشوند و به صورت زنجیرهای مرتبط با یکدیگر قرار میگیرند. هر بلوک شامل اطلاعاتی است که به بلوک قبلی متصل است. به...

google colab چیست و چگونه از آن استفاده کنیم؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

Google Colab یک سرویس رایگان متعلق به شرکت گوگل است که به شما امکان اجرا و توسعه کدهای پایتون را در محیطی آنلاین فراهم می کند. با استفاده از Google Colab، شما میتوانید بدون نیاز به نصب هیچ نرمافزاری روی سیستم خود، با استفاده از مرورگر و اتصال اینترنت، کدهای پایتون خود را اجرا...

الگوریتمهای تقریبی چیستند و چه ویژگیهایی دارند؟

حمیدرضا تائبی

کارگاه, برنامه نویسی

الگوریتمهای تقریبی (Approximation Algorithms) الگوریتمهایی هستند که برای حل مسائل بهینهسازی با مشخصههای خاص طراحی شدهاند. در اینگونه مسائل، هدف یافتن بهترین راهحل ممکن است، اما به دلیل پیچیدگی محاسباتی بالا، پیدا کردن راهحل بهینه باعث میشود که روشهای دقیق محاسباتی به...