بررسی و مقایسه محصولات شبکه

همه

رک

روتر

سوئیچ

آخرین مطالب

همه

فناوری شبکه

تعرفه اینترنت

برنامه نویسی

هوش مصنوعی چه دستاوردهای مهمی برای حوزه پزشکی به ارمغان آورده و خواهد آورد؟

هوش مصنوعی بهعنوان یک فناوری نوین و پیشرو در رابطه با درک محاسباتی از آنچه رفتار هوشمند نامیده میشود، تعریف میشود و با الگوبرداری از رفتارهایی مشابه انسانها، سعی میکند روند انجام کارها را سادهتر کند و باعث بهبود کیفیت و سطح رفاه زندگی انسانها شود. یکی از کاربردهای مهم و...

18/01/1403 - 14:00

مخابرات فیبر نوری و FTTX چیست؟

حمیدرضا تائبی

فناوری شبکه

این روزها درباره فیبرنوری و مخابرات فیبر نوری زیاد صحبت میشود. یک فناوری قدرتمند که پهنای باند بسیار بالایی در اختیار کاربران قرار میدهد و سرعت دانلود و بارگذاری فایلها را به میزان قابل توجهی کاهش میدهد. فیبرنوری به دلیل مزایای متعددی که دارد از سوی بسیاری از شرکتها و...

گروه و تیم چه تفاوتهایی با یکدیگر دارند؟

عصرشبکه

گروه و تیم دو اصطلاح پرکاربردی هستند که برای توصیف افرادی که گردهم آمدهاند استفاده میشوند. در شرایطی که برخی از منابع از این دو اصطلاح بهجای دیگری استفاده میکنند، اما واقعیت این است که دو اصطلاح یادشده تفاوتهایی با یکدیگر دارند. اما این دو اصطلاح چه تفاوتهایی با یکدیگر...

اینترنت وایرلس سازمانی چیست؟

گزارش آگهی

با پیشرفت تکنولوژی و افزایش تأثیر اینترنت بر فعالیتهای روزمره، استفاده از ارتباطات بیسیم (Wireless) با سرعت بسیاری در حال گسترش است. در حال حاضر، فعالیت بسیاری از سازمانها و مراکز اداری بزرگ، به داشتن یک شبکه اینترنت پرسرعت وابسته است؛ به همین دلیل بسیاری از این مراکز برای...

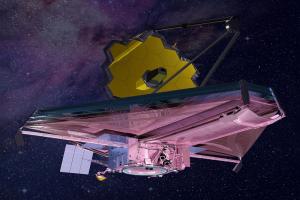

دستیابی تلسکوپ فضایی جیمز وب به دستاوردهایی فراتر از انتظار

شاهراه اطلاعات

بدون تردید، ساخت و ارسال موفقیتآمیز تلسکوپ فضایی جیمز وب به فضا، یکی از مهمترین دستاوردهای بشر در یک صد سال اخیر بوده است. تلسکوپ جیمز وب ماحصل تلاش طیف گستردهای از متخصصان و دانشمندان حوزههای مختلف علوم پایه و مهندسی است. تلسکوپی که موفق شده تصاویر کمیابی را رصد و برای...

توسعهدهندگان بکاند باید بهفکر یادگیری این دوازده چارچوب کلیدی باشند

حمیدرضا تائبی

پرونده ویژه

هنگامی که صحبت از انتخاب یک چارچوب مرتبط با بکاند بهمیان میآید، گزینههای زیادی در اختیار توسعهدهندگان قرار دارد. چارچوبهایی که نقاط ضعف و قدرت خود را دارند، اما در عین حال ویژگیهای منحصربهفردی نیز دارند که روند انتخاب گزینه مناسب را ساده میکنند. در این مقاله قصد داریم...

مقایسه مدل کسبوکار سامسونگ با اپل

مهسا قنبری

موفقیت و کارآفرینی

منطقی است که هیچ مهر و علاقهای بین شرکت اپل و سامسونگ وجود ندارد. آنها در یک کارزار جهانی قرار دارند که از سال 2010 شروع شد، سامسونگ که در آن زمان تامینکننده شرکت اپل بود، محصولی بسیار شبیه به آیفون را از طریق مجموعه برند گلکسی خود عرضه نمود. استیو جابز، مدیر عامل فقید شرکت...

دورههای آموزش شبکههای کامپیوتری و لینوکس

گزارش آگهی

دوره آموزشی نتورک پلاس (+Network) برای افرادی که عاشق ارتباطات شبکهای و وایرلس هستند و سروکله زدن با چالشها و تهدیدات اینترنتی را دوست دارند فرصتی عالی و باورنکردنی است؛ زیرا هم در انتهای این دوره مدرکی معتبر و بینالمللی از شرکت مطرح آمریکایی کامپتیا دریافت میکنید هم می...

رنج جدید شماره سیمکارتهای هوشمند شاتلموبایل به بازار عرضه شد

گزارش آگهی

شاتل موبایل از عرضه رنج جدید شماره سیم کارت های خود با پیش شماره ۰۹۹۸ و کد ۱۸ به بازار ارتباطات کشور خبر داد.

در آینده نزدیک، عینکهای واقعیت افزوده جای گوشیهای هوشمند را خواهند گرفت

شاهراه اطلاعات

اگر نگاهی به سیر تکامل فناوریها داشته باشیم، مشاهده میکنیم که واقعیتهای جایگزین (Alternate Realities) نقش مهمی در صنعت فناوری اطلاعات و بهویژه بازهای ویدیویی داشتهاند. از بهکارگیری واقعیتهای مجازی و افزوده در آموزشها و فیلمها گرفته تا داستانهای علمی تخیلی، این واقعیت...

آشنایی با زبانهای برنامهنویسی پرکاربرد دنیای بکاند

پرونده ویژه

اگر تازه به دنیای فناوری اطلاعات و برنامهنویسی وب وارد شدهاید، با اصطلاحات مختلفی روبهرو میشوید که برخی از آنها ممکن است ناآشنا بهنظر برسند. بهطور کلی، توسعدهنگان وب به دو گروه بکاند و فرانتاند تقسیم میشوند. توسعه بکاند روی منطق، یکپارچهسازی و کدنویسی سمت سرور مثل...

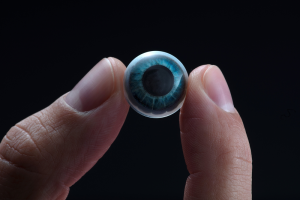

واقعیت افزوده و لنزهای هوشمند دید شما را فراطبیعی خواهند کرد

شاهراه اطلاعات

اگر به اخبار دنیای فناوری اطلاعات علاقهمند باشید، بهخوبی از این نکته اطلاع دارید که سالها است شرکتهای بزرگ دنیای فناوری در مورد لنزهای تماسی واقعیت افزوده صحبت میکنند. اکنون پس از سالها انتظار این فناوریهای منحصربهفرد در یک قدمی ما قرار گرفتهاند.

ایدههای بزرگ به منابع مالی نیازمند هستند

حمیدرضا تائبی

عصرشبکه

فرض کنید برای راهاندازی کسبوکار خود ایدهای بکر و ناب در اختیار دارید. برای پیادهسازی و عملیاتی کردن طرح خود، برنامهریزی انجام دادهاید؟ بدون شک در اولین گام به یک سایت، تیم خوب و محلی که بتوانید در آن کار کنید نیاز دارید. اما برای سازماندهی مواردی که به آنها اشاره شد به...

صفحهها

زیرساخت دسکتاپ مجازی (VDI) چیست؟

زیرساخت دسکتاپ مجازی VDI (مخفف Virtual Desktop Infrastructure) فناوری است که به شما امکان میدهد دسکتاپها و سیستمعاملهای کامپیوتری را در سرورهای مرکزی مجازیسازی کنید و به کاربران از طریق شبکه اجازه دسترسی به آن را بدهید. در این مدل، سیستمعامل و برنامههای کاربردی در سرورهای...

حمیدرضا تائبی

22/12/1402 - 13:30

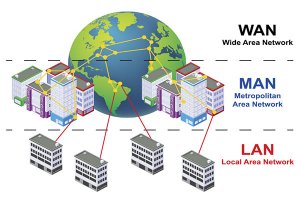

شبکه ناحیه گسترده (WAN) چیست و چگونه کار میکند؟

محسن آقاجانی

فناوری شبکه

یک شبکه ناحیه گسترده یا wide area network که به اختصار WAN نام دارد یک شبکه ارتباطی است که مساحت جغرافيایی بزرگی مانند شهرها، استانها یا کشورها را در بر میگیرد. این شبکهها میتوانند به صورت خصوصی برای اتصال بخشهای مختلفی از یک شرکت یا سازمان مورد استفاده قرار بگیرند و یا به...

شبکه سلولی چیست و انواع آن کدام است

فناوری شبکه

شبکههای سلولی در ابتدا برای ارائه سرویس تلفن آنالوگ طراحی شده بودند. با این حال، از آنجایی که اولین تلفنهای همراه در دهه 1970 برای مصرفکنندگان طراحی شدند، خدمات تلفن همراه بهطرز چشمگیری تغییر پیدا کردند. علاوه بر سیگنالهای صوتی، شبکههای سلولی پیامهای متنی، صفحات وب،...

آشنایی با سوییچ مدیریتی تندا TEG 1024D

فناوری شبکه

TEG1024D یک سوئیچ مدیریتی 24 پورتی از نوع رک/دسکتاپی است. سوئیچ فوق مناسب برای دوربینهای مدار بسته نصب شده در ادارات و کارگروهها است. کاربری ساده، مقرون به صرفه بودن و سرعت بالا از ویژگیهای شاخص این سوییچ هستند. سوئیچ فوق از سرعت انتقال دوپلکس کامل تا سقف 2000 مگابیت بر ثانیه...

نقد و بررسی روتر بیسیم TP-Link Archer AX6000

محسن آقاجانی

فناوری شبکه

Archer AX6000 سریعترین روتر تیپیلینک است که از استاندارد 802.11ax که تحت عنوان Wi-Fi 6 شناخته میشود پشتیبانی میکند. این استاندارد عملکرد بهتر و سرعت بیشتری نسبت به استاندارد 802.11ac دارد به شرطی که دستگاههای متصل به روتر با استاندارد فوق سازگار باشند. خوشبختانه استاندارد...

تاثیرات و چالشهای شبکههای نسل ششم (6G)

فرشاد رضایی

فناوری شبکه

جهان در انتظار ورود سراسری شبکههای بیسیم نسل پنجم (5G) است و همه میخواهند تأثیر آن بر اقصاد و دنیای روزمره را مشاهده کنند. با این حال محققان حوزه ارتباطات یک گام به جلو برداشتهاند و تحقیقات پیرامون شبکههای نسل ششم را آغاز کردهاند. بهتازگی یک گردهمایی با حضور 250 کارشناس...

تفاوت شبکه PAN و LAN و CAN و MAN و WAN

علی حسینی

فناوری شبکه

شبکههای کامپیوتری از حیث وسعت به گونههای مختلفی تقسیم میشوند که برخی از مهمترین آنها عبارتند از: شبکه شخصی (PAN)، شبکه محلی (LAN)، شبکه دانشگاهی (CAN)، شبکه شهری (MAN)، و شبکه گسترده (WAN). البته تفاوت شبکههای PAN و LAN و CAN و MAN و WAN فقط مربوط به وسعتشان نیست و...

آیا شما هم به یک روتر گیمینگ نیاز دارید؟

محسن آقاجانی

فناوری شبکه

گیمرها همیشه به دنبال بهترین سخت افزار برای رسیدن به بهترین عملکرد هستند، اما همیشه هم اینگونه نیست. 64 گیگابایت رم کمکی به پیروزی شما در یک بازی تیراندازی نمیکند. روترهای وایفای چطور؟ آیا خرید یک روتر گرانقيمت مخصوص بازی کمکی به افزایش عملکرد بازی شما خواهد کرد؟

شبکههای فیبرنوری چگونه محدودیتهای شبکههای مسی را برطرف میکنند؟

فرشاد رضایی

فناوری شبکه

شرکتهایی که معماری شبکه آنها بر اساس کابلهای مسی است و با مشکل کمبود پهنای باند در انتقال دادهها روبرو هستند باید به سراغ راهکار جایگزین قدرتمندتری بروند. یک راهحل ایجاد زیرساخت فیبر نوری برای شبکه ارتباطی است. پیشرفتهای انجام شده در حوزه شبکههای نوری و فناوری اترنت راه...

نقش اینترنت اشیا در ویژگیهای شهر هوشمند

حمیدرضا تائبی

فناوری شبکه, اینترنت اشیا

دو اصطلاح شهر هوشمند و اینترنت اشیا با یکدیگر عجین شدهاند، زیرا در یک شهر هوشمند دهها یا حتا صدها هزار دستگاه فیزیکی و حسگر متصل به شبکه در اقصا نقاط شهر قرار میگیرند که قابلیت اتصال به اینترنت را دارند و در صورت لزوم به یکدیگر متصل میشوند. دستگاههایی که تمامی آنها بهطور...

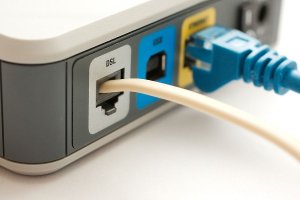

آشنایی با انواع خطوط DSL

فناوری شبکه

مادامی که به گونه خاصی از خطوط DSL اشارهای نداشته باشید، در حالت کلی DSL به نام فناوری xDSL نامیده میشود. زمانی که از عبارت DSL استفاده میکنید، در حقیقت در حال اشاره کردن به خطوط ADSL، G.Lite، HDSL، SDSL، VDSL و SHDSL هستید. تمامی این خطوط به دو دسته Asymmetrical و...

راهنمای خرید بهترین تلفنهای VoIP مخصوص کسب و کارهای کوچک

محسن آقاجانی

فناوری شبکه, راهنمای خرید, پرونده ویژه

تلفن تحت شبکه VoIP سرنام (Voice over internet protocol) به معنای انتقال همزمان مکالمات تلفنی روی شبکه دیتا است و امکان استفاده از اینترنت برای مکالمات تلفنی را فراهم میکند. پیدا کردن بهترین سیستم تلفن VoIP برای کسبوکارهای کوچک و نوپا به ویژه اگر با محدودیت بودجه روبرو باشند...

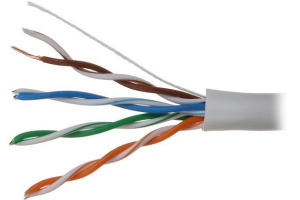

آشنایی با کابل زوج به هم تابیده (Twisted-Pair)

حمیدرضا تائبی

فناوری شبکه

کابل زوج به هم تابیده (Twisted-Pair) شامل جفت سیمهای رنگی به تابیده شدهای هستند که هر کدام قطر 0.4 تا 0.8 میلیمتر دارند. در این مقاله به بررسی انواع کابل زوج به هم تابیده (STP و UTP)، مقایسه آنها و انواع استانداردهای کابلهای Twisted-Pair پرداختیم.

صفحهها

معرفی و خرید آنلاین بسته اینترنت همراه یک ماهه شاتل موبایل

بستههای اینترنت شاتل موبایل با زمانها و حجمهای متنوع، جهت پاسخگویی به طیف گسترده مشترکین طراحی شده است. شما میتوانید با فعالسازی بسته مناسب شاتل موبایل خود، علاوه بر مدیریت هزینه، از شبکه پرسرعت اینترنت شاتل موبایل بهرهمند شوید. در این مطلب، علاوه بر آشنایی با بستههای...

الناز قنبری

10/04/1401 - 03:40

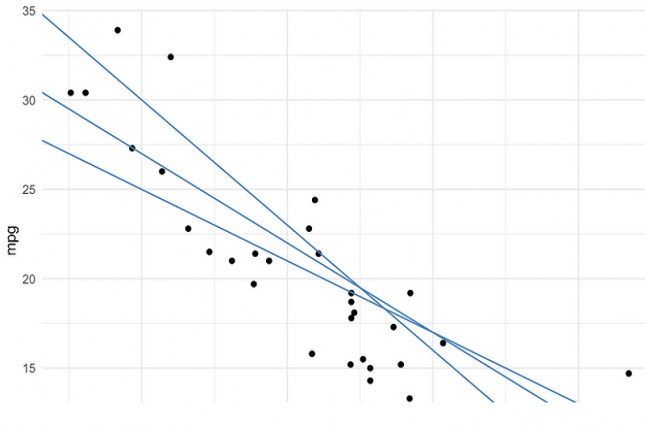

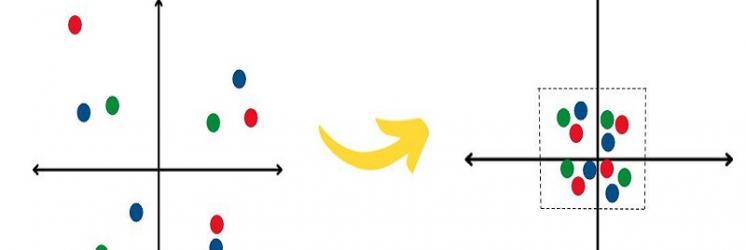

مقیاسبندی ویژگی در پایتون چیست و چگونه آنرا انجام دهیم؟

مقیاسبندی ویژگی (Feature Scaling) یا نرمالسازی ویژگیها به معنای تبدیل ویژگیهای عددی در دادهها به یک مقیاس مشخص است. این کار در بسیاری از الگوریتمهای یادگیری ماشین مانند رگرسیون خطی، شبکههای عصبی و دستهبندی استفاده میشود. هدف اصلی مقیاسبندی ویژگی، حذف تفاوتهای احتمالی...

حمیدرضا تائبی

14/01/1403 - 13:40